一、引言

在数字化时代,数据资产已成为企业运营和决策的核心要素。然而,随着数据量的快速增长和技术的不断演进,数据资产面临的风险也日益增多,如数据泄露、数据篡改、数据滥用等。同时,数据保护法律法规的不断完善,使得企业在保障数据资产安全的同时,还需确保合规性。因此,全面识别、科学评估并有效应对数据风险,确保企业数据资产的安全性与合规性,已成为企业稳健发展的必要条件。本文将从风险识别、评估与应对三个方面,探讨数据资产风险管理与合规性的重要性及实施策略。

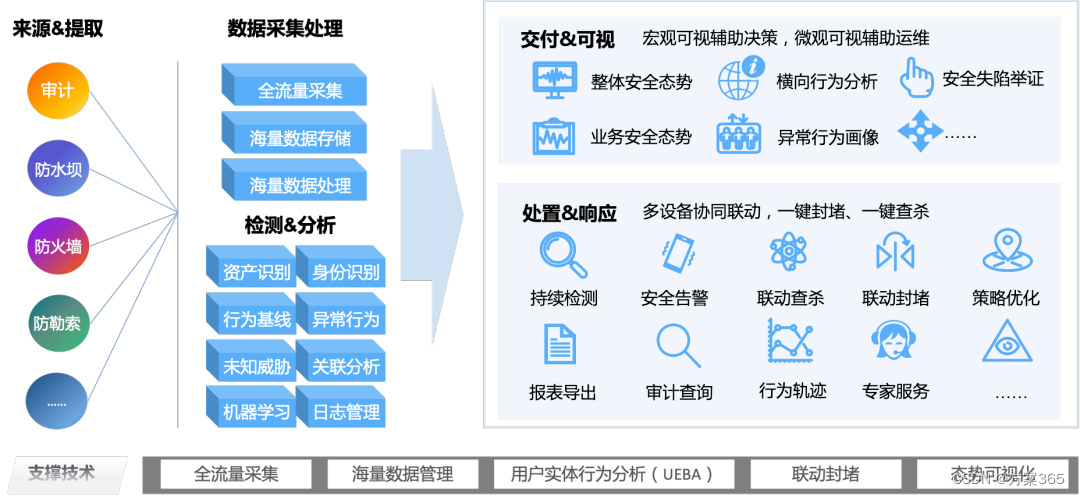

二、数据资产风险识别

数据资产风险识别是数据风险管理的第一步,旨在全面梳理企业数据资产,识别潜在的数据风险。具体而言,企业应关注以下几个方面:

1、数据资产梳理:全面梳理企业的数据资产,包括结构化数据、非结构化数据等,了解数据的来源、用途、存储方式等。

2、风险识别框架:建立风险识别框架,明确风险类型、风险来源、风险影响等,为风险识别提供指导。

3、敏感数据识别:识别企业中的敏感数据,如客户个人信息、商业机密等,并对其进行特殊保护。

在风险识别过程中,企业应借助技术手段,如数据分析、机器学习等,提高风险识别的准确性和效率。

三、数据资产风险评估

数据资产风险评估是在风险识别的基础上,对潜在的数据风险进行量化分析,评估其可能性和影响程度。具体而言,企业应关注以下几个方面:

1、风险评估方法:采用合适的风险评估方法,如风险矩阵、风险指数等,对潜在的数据风险进行量化评估。

2、风险评估标准:明确风险评估的标准,如数据的重要性、敏感度、合规性等,为风险评估提供依据。

3、风险评估结果:根据评估结果,确定风险等级和优先级,为风险应对提供指导。

在风险评估过程中,企业应充分考虑数据的全生命周期,包括数据的收集、存储、处理、传输和销毁等环节,确保评估的全面性和准确性。

四、数据资产风险应对

数据资产风险应对是在风险评估的基础上,制定针对性的风险应对策略和措施,以降低或消除数据风险。具体而言,企业应关注以下几个方面:

1、风险应对策略:根据风险评估结果,制定针对性的风险应对策略,如加强访问控制、实施数据加密、建立数据备份和恢复机制等。

2、风险控制措施:制定具体的风险控制措施,如设置复杂密码、实施双重认证、定期更新安全补丁等,确保控制措施的有效性和可行性。

3、应急响应机制:建立应急响应机制,制定应急预案和处置流程,确保在数据安全事件发生时能够迅速响应、及时处置。

在风险应对过程中,企业应注重技术和管理相结合,既要采用先进的技术手段提高数据安全性,又要加强员工的安全意识和培训,提高全员参与数据风险管理的积极性。

五、数据资产合规性管理

在保障数据资产安全的同时,企业还需确保数据处理的合规性。具体而言,企业应关注以下几个方面:

1、法律法规遵循:企业应遵守国家及地方的数据保护法律法规,确保数据处理活动的合法性。

2、数据处理规范:制定数据处理规范,明确数据处理的目的、范围、方式和周期等,确保数据处理活动的规范性和合规性。

3、隐私保护:加强隐私保护意识,遵循最小必要原则收集和使用个人信息,确保个人隐私不被侵犯。

在合规性管理过程中,企业应建立专门的合规团队,负责监控法规变化、及时调整数据管理策略,并加强与法律顾问的合作,确保全面理解和遵守法律要求。

“方案365”全新整理数据资产、乡村振兴规划设计、智慧文旅、智慧园区、数字乡村-智慧农业、智慧城市、数据治理、智慧应急、数字孪生、乡村振兴、智慧乡村、元宇宙、数据中台、智慧矿山、城市生命线、智慧水利、智慧校园、智慧工地、智慧农业、智慧旅游等300+行业全套解决方案。

六、结论

数据资产风险管理与合规性是企业稳健发展的必要条件。通过全面识别、科学评估并有效应对数据风险,确保企业数据资产的安全性与合规性,可以为企业稳健发展提供坚实保障。在实施数据资产风险管理与合规性的过程中,企业应注重技术和管理相结合,既要采用先进的技术手段提高数据安全性,又要加强员工的安全意识和培训,提高全员参与数据风险管理的积极性。同时,企业还应建立专门的合规团队,负责监控法规变化、及时调整数据管理策略,以确保企业在复杂多变的市场环境中始终保持竞争优势。

![春秋云境:CVE-2022-25411[漏洞复现]](https://img-blog.csdnimg.cn/direct/8927f0354d134f6bad727ffc4ff36c29.png)