软件加密作为信息安全领域的一项重要技术,随着数字化时代的到来,其重要性日益凸显。以下是关于软件加密的详细解析,旨在为读者提供全面且深入的了解。

一、软件加密的基本概念

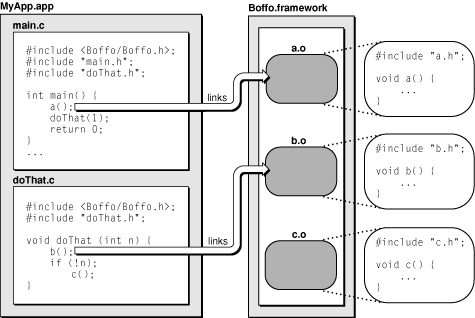

软件加密,简而言之,就是在数据传输、存储和使用过程中,通过特定的技术手段对信息进行保护,防止未经授权的访问、修改和泄露。具体来说,用户在发送信息前,会先调用信息安全模块对信息进行加密处理,然后发送。当信息到达接收方后,接收方需要使用相应的解密软件进行解密并还原原始信息。

二、软件加密的主要技术

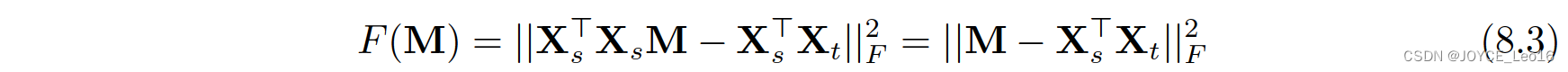

对称加密算法:这种算法使用相同的密钥对数据进行加密和解密,具有加解密速度快、效率高的特点。常见的对称加密算法有DES、AES等。

非对称加密算法:非对称加密使用一对密钥——公钥和私钥。公钥用于加密数据,私钥用于解密数据。这种加密方法因其高度安全性而被广泛应用。非对称加密的典型应用是数字签名,确保数据的完整性和身份认证。

数字证书与数字信封:数字证书由权威机构CA证书授权中心发行,用于在Internet上进行身份验证。数字信封结合了对称加密和非对称加密的优点,既保证了加密速度也确保了安全性。

三、软件加密的应用场景

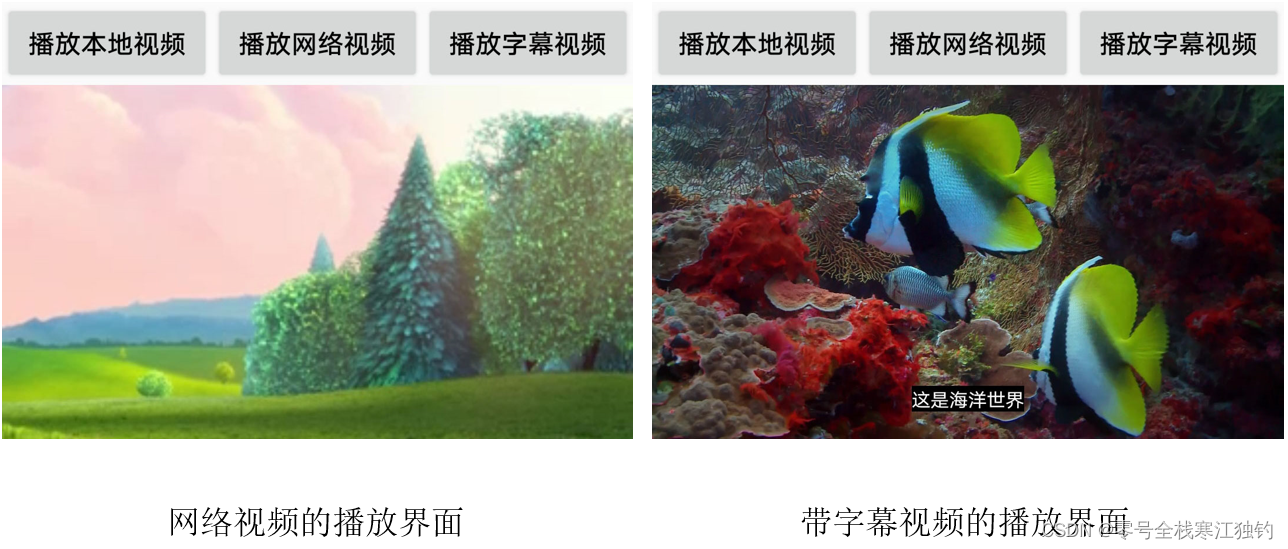

个人隐私保护:个人用户可以使用专业加密软件对存储在电脑中的敏感信息进行加密处理,如照片、视频、文档等,以防止个人隐私被泄露。

企业数据安全:企业可以使用专业加密软件对重要数据进行加密保护,如客户资料、财务报告、研发成果等。此外,企业还可以利用加密软件对远程办公、数据传输等场景进行安全保障。

金融交易安全:在进行金融交易时,使用专业加密软件可以确保交易数据的安全性,防止交易信息被窃取或篡改。

四、软件加密的发展趋势

随着技术的不断进步和市场需求的日益增长,软件加密技术也在不断发展。未来,软件加密技术将更加注重安全性、易用性和灵活性。同时,随着云计算、大数据、人工智能等新技术的广泛应用,软件加密技术也将面临更多的挑战和机遇。

五、总结

软件加密作为信息安全领域的一项重要技术,对于保护个人隐私、企业数据安全以及金融交易安全等方面具有至关重要的作用。因此,我们应该加强对软件加密技术的了解和应用,提高自身的信息安全意识。