第6章 SDN和NFV安全实践

1.基于流的安全防护

1.1 DDoS检测清洗

DDoS检测清洗应用ADS APP的设计思路:借助安全控制平台中流相关的组件,从SDN控制器中获得相应的流量,并根据抗DDoS应用订阅的恶意流特征进行检测,发现恶意流量后,应用可根据细粒度的检测判断是否出现恶意攻击。如是,则下发实时清洗的流指令,即可将恶意流量牵引到清洗设备ADS上。过程如下:

➊ 注册。启动阶段,ADS设备和ADS APP均向安全控制平台注册,提供自己的基本信息,如类型、位置和能力等。

➋ 订阅。为获取并检查可疑流,ADS APP向安全控制器发送订阅E=(et=FLOW_RETR, m=流监控模块, pattern=P, action=A)。

➌ 流统计获取和检查。流获取模块定期从SDN控制器查询流信息F,随后触发FLOW_RETR事件;流监控模块收到该事件后,根据模式P检查F。如有匹配流,则执行动作A,即将可疑流通知ADS APP。

➍ 策略生成。ADS APP接收到可疑流后,根据从IaaS系统和SDN环境获取的知识库进行细粒度检查。如是恶意攻击,则回溯到相应的受害客体或恶意主体,并下发防护策略。

➎ 策略解析执行。当策略推送到安全控制器后,策略被解析并被发送到网络控制器,当交换机应用流指令后,相应的恶意流被送到ADS进行清洗。

流程如下:

1.2 异常流量检测

端口扫描是一种重要的攻击,通常具有如下特征。

- 流数量剧增,多数有相同的源地址。

- 大量失败响应。多数扫描请求会失败,导致大量如TCP RST、ICMP不可达等响应。

借助SDN的全局视图和流特征分析,可不依赖局部安全设备而得到高准确率。

除了端口扫描外,另一类有很明显的流特征的攻击是“拖库”攻击或数据泄露攻击,故同样可以使用流级别检测技术进行识别。当安全控制平台获取到流统计信息后,流监控模块计算流数量FC、包数量PC和总字节数BC,并更新这些变量的历史平均值,当超过阈值时则触发告警,从而可以对突然产生的大数据流产生告警。

2.移动办公环境的访问控制

在基于SDN的设计中,只需有一个集中的安全控制平台、一个SDN控制器和一个有足够多端口的SDN交换机,即可实现基本的BYOD访问控制机制。

在部署阶段,可在任意物理位置部署一台实体SDN交换机,然后在所有需要提供无线接入的位置放置普通的无线路由器,并将这些无线路由器通过桥接的方式直接连接到SDN交换机。根据所需网络服务,部署相关应用,如DHCP服务、认证服务、网关服务,以及相关的安全服务。

在初始化阶段,安全控制平台通过SDN控制器向SDN交换机下发以下指令。

1)允许所有的DHCP和DNS请求。

2)将所有HTTP请求重定向到认证服务器。

3)抛弃其他所有数据包。

此外,配置DHCP服务和网关服务的相关参数,使移动终端能获得网络接入信息,并能经过网关接入内部或外部网络。

运行时,用户的移动终端X首先连接上无线路由器,发送DHCP发现请求,数据包经过SDN交换机到达DHCP服务器,最终终端获得分配的IP地址、网关和DNS地址。

此时终端因为规则3还无法访问网络资源,当用户通过浏览器访问任意网址时,SDN交换机会将该HTTP连接重定向到认证服务器A(假设IP地址为111.0.0.64)。认证服务器运行Web服务,收到HTTP请求后对URL(如http://b.cn/b.html )进行重写,变为http://111.0.0.64/login?url=http://b.cn/b.html 。这样用户的浏览器就会出现认证系统A的登录页面,Web服务可直接对用户的登录信息进行验证。

认证服务器的验证方式可以有多种形式,如LDAP服务、数据库验证及手机号验证等。

当后端服务通过验证后,认证服务器就能获得该用户更详细的信息,包括其身份。随后,认证服务器将这些信息传递给访问控制应用,为下一步的自适应访问控制做基础。

企业中的访问控制最常见的是基于角色的访问控制RBAC。访问控制应用获取用户身份后,根据预置的安全策略进行授权,允许其访问部分资源,禁止其访问其他资源。

当用户终端X通过授权后,认证服务器上的安全应用通知安全控制平台,后者通过SDN控制器向SDN交换机下发以下规则:“允许源为X的数据包通过,动作为查询SDN控制器。”

最终,X发出的数据包经过SDN交换机时,通过PACKET_IN发往SDN控制器。控制器根据其是否认证、认证后的身份和各种属性来决策该终端是否能访问目的地,以及到目的地址的路由,下发相应的PACKET_OUT和改变路由的FLOW_MOD数据包,以决定该数据包是正常路由、经过特定安全设备,还是直接丢弃。

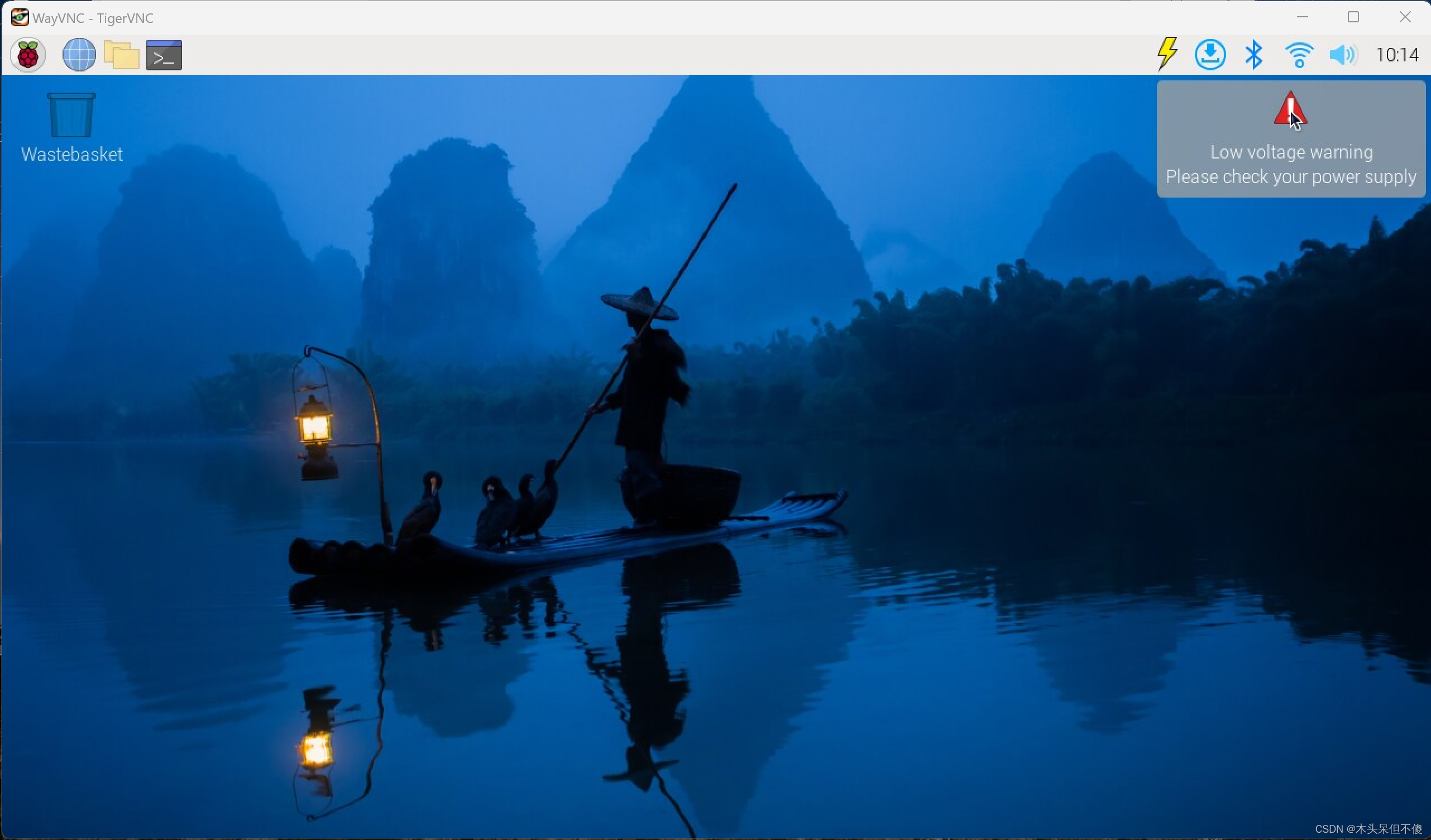

架构如下:

这种基于SDN的BYOD接入的优点如下。

- 认证机制是全局的、实时的和一致的,可以做到全局范围内的访问实时控制,而且基于标准的SDN/OpenFlow协议进行控制,可做到网络设备上的访问控制规则是一致的。

- 这种架构是标准的,它没有给无线路由器和SDN交换机增加额外的认证模块,认证服务器采用标准的Web服务,认证后端也支持标准的认证方式。

- 这种架构是可扩展的,可根据所需接入的区域,按需增加无线路由器,也可根据接入规模增加SDN交换机,只需保证交换机可连到SDN控制器即可。

3.抗APT的协同防护

针对APT攻击,赛门铁克公司曾在RSA 2015大会上谈到了使用以下3种技术实现编排:

- 维护各种检测状态,如静态状态(应用、脆弱性)和动态状态(IoC、网络流量、数据流、主机网络入侵事件和异常检测)。

- 采取相应的策略,如虚拟化和SDN基础设施资源准备,安全策略(如防火墙、IPS等)准备和安全响应策略。

- 使用微分段和服务链结合的SDN技术。

下图所展示了管理员升级Web服务时,系统所发生的一系列安全处置流程。安全编排根据主机安全的事件决定是否执行脆弱性评估,然后根据脆弱性状态决定如何应用安全策略,并通过SDN技术,使这些安全策略生效,或将安全设备连接起来,完成协同防护。

通过集中的安全编排,可在全局范围内,在不同层面自动应用一致的控制策略,有效地使用流、数据包和行为检测,获取当前安全状况;动态投放蜜罐或蜜网,捕获攻击者的探测行为;在访问者和资源间插入行为检测和防护机制,同时不中断业务。这些优点为阻断APT攻击链提供了很好的思路。