执法行动

最近几年,随着网络犯罪特别是勒索软件犯罪的日益猖獗,勒索软件攻击已经对网络空间安全构成重大威胁。互联网不是法外之地,执法机构也对应加强了执法力度,对全球威胁重大的网络犯罪团伙进行重点打击。对勒索软件团伙所控制的攻击基础设施进行查封与控制,对涉及勒索软件攻击的犯罪嫌疑人进行逮捕。不仅是勒索软件团伙,对大规模僵尸网络的打击也大大打击了各类网络犯罪的投递渠道。近年来,典型的执法行动如下所示:

- 2022 年 10 月,美国执法部门针对大规模僵尸网络 TrickBot 进行了重点打击。

- 2023 年 1 月,美国司法部宣布执法行动摧毁了勒索软件团伙 Hive。

- 2023 年 1 月,美国执法部门摧毁了勒索软件团伙 Netwalker,并起诉了犯罪分子。

- 2023 年 9 月,多国联合执法行动“猎鸭行动”摧毁了大规模僵尸网络 Qakbot。

- 2023 年 11 月,多国联合执法行动在乌克兰逮捕了多个勒索软件团伙的嫌疑人。

- 2024 年 2 月,多国联合执法行动“克罗诺斯”摧毁了勒索软件团伙 LockBit,在多国逮捕了多名犯罪嫌疑人。

- 2024 年 2 月,美国国务院悬赏超千万美元捉拿 Hive 勒索软件犯罪嫌疑人。

可以看到,多国联合执法加强了执法机构在网络空间中的威慑力。但由于网络犯罪的特点,很多犯罪团伙的根基并未被动摇,主要的犯罪人员和攻击者并未落网。因此,往往是在执法机构严厉打击后,整个犯罪团伙“化整为零”后再度重生。

勒索软件攻击

勒索软件团伙声称攻击总量在 2023 年第四季度下降了 20% 以上,但其实研究人员跟踪发现的勒索软件攻击仍呈上升趋势。并且攻击者不断在改进攻击策略,寻找可以快速感染受害者的新方法。

通过对勒索软件数据泄露网站的数据分析,与 2022 年成功入侵了约 2800 个受害者相比,攻击者去年成功入侵了 4700 个受害者。执法机构在 2023 年 6 月摧毁了 Qakbot 僵尸网络,对恶意软件分发渠道产生了巨大的打击。但攻击者很快就适应了执法行动的高压,漏洞利用成为了勒索软件攻击的主要方式。

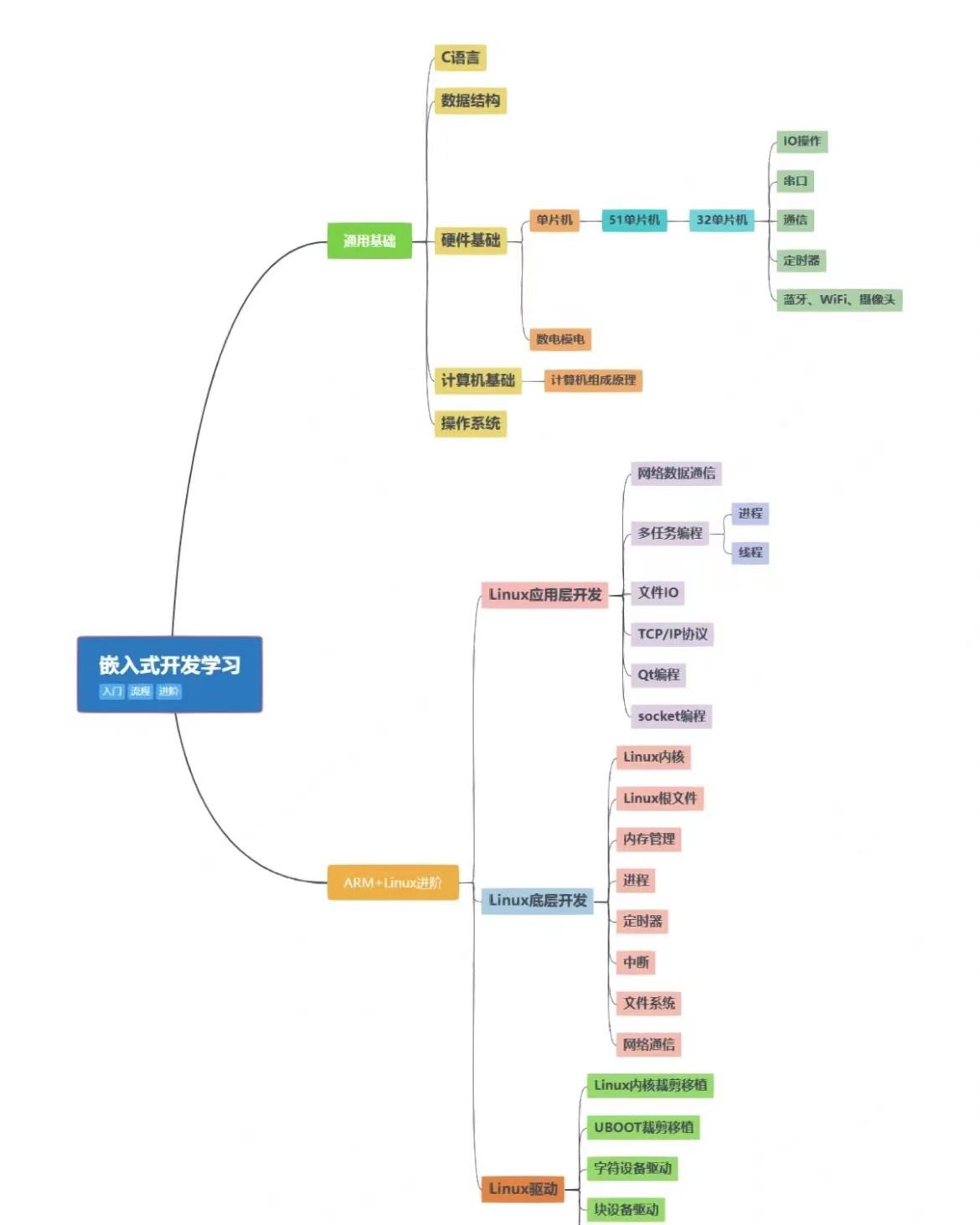

数据泄露网站受害者数量

LockBit 是由 Syrphid 犯罪团伙(又名 Bitwise Spider)运营的勒索软件即服务,仍然是 2023 年全世界最具威胁性的勒索软件。该勒索软件入侵的受害者,占到所有受害者的 21%。紧随其后的是 Noberus(又名 BlackCat、ALPHV),占到所有受害者的 9%。第三名的 Clop 占比达到 8%。最近,LockBit 与 Noberus 都被执法机构盯上,强大的执法行动摧毁了犯罪团伙的攻击基础设施。从长远来看,是否会对犯罪分子的攻击行动产生重大影响还有待观察。

最高产的勒索软件

有趣的是,赛门铁克调查呈现出的威胁态势与勒索软件团伙声称的情况存在显著差异。尽管 LockBit 声称为 2023 年共 4700 起攻击事件的 21% 负责,但分析人员实际上只确定了 17%。与之相对的,Noberus 声称要为 9% 的攻击事件负责,但赛门铁克的数据显示其占到了所有攻击的 20%。

存在差异对比

这种比较某种程度上说明了攻击者的成功率,这说明 Noberus 附属机构更有能力将攻击推进到 Payload 部署阶段。

攻击向量

最近针对勒索软件的调查显示,应用程序已知漏洞是勒索软件的主要攻击向量。在最近的勒索软件攻击中,常用的攻击向量如下所示:

- CVE-2022-47966 ZOHO 管理引擎

- Microsoft Exchange Server

- CVE-2023-4966 漏洞:Citrix NetScaler ADC 和 NetScaler Gateway

- CVE-2023-20269 漏洞

攻击工具

攻击者部署的攻击工具数量持续增长,特别是对合法软件的滥用也在明显增加。另外,利用存在漏洞的驱动程序(BYOVD)技术的攻击工具也日趋流行。在最近的勒索软件攻击中发现的新攻击工具包括:

- HopToDesk:一种公开可用的远程桌面管理工具,攻击者利用它启动泄露的 Conti 勒索软件变种。攻击者经常使用远程桌面管理工具,其中最受欢迎的是:Atera、AnyDesk 和 Splashtop

- TrueSightKiller:一种公开可用的攻击工具,它利用 BYOVD 技术来禁用安全软件

- GhostDriver:另一个利用 BYOVD 技术禁用反病毒软件的工具

- StealBit:与 LockBit 勒索软件攻击相关的自定义数据泄露工具。StealBit 似乎在一段时间内不被 LockBit 附属机构待见,然而该工具在 2024 年初又恢复使用,并在两次 LockBit 攻击中出现

攻击技术

勒索软件最近使用的典型技术包括:

- Esentutl:使用为可扩展存储引擎(ESE)提供数据库的 Windows 命令行工具来转储凭据。这是一种已知的技术,最近攻击者一直在使用它来转储浏览器凭据

- DPAPI:使用恶意工具提取和解密使用 Microsoft 数据保护 API(DPAPI)存储的敏感用户凭据

总结

勒索软件仍然是 2024 年及以后的主要威胁。在天价赎金的激励下,勒索软件攻击者不断适应环境,开发新的技战术打法和攻击策略来应对执法行动带来的影响。

网络安全学习资源分享:

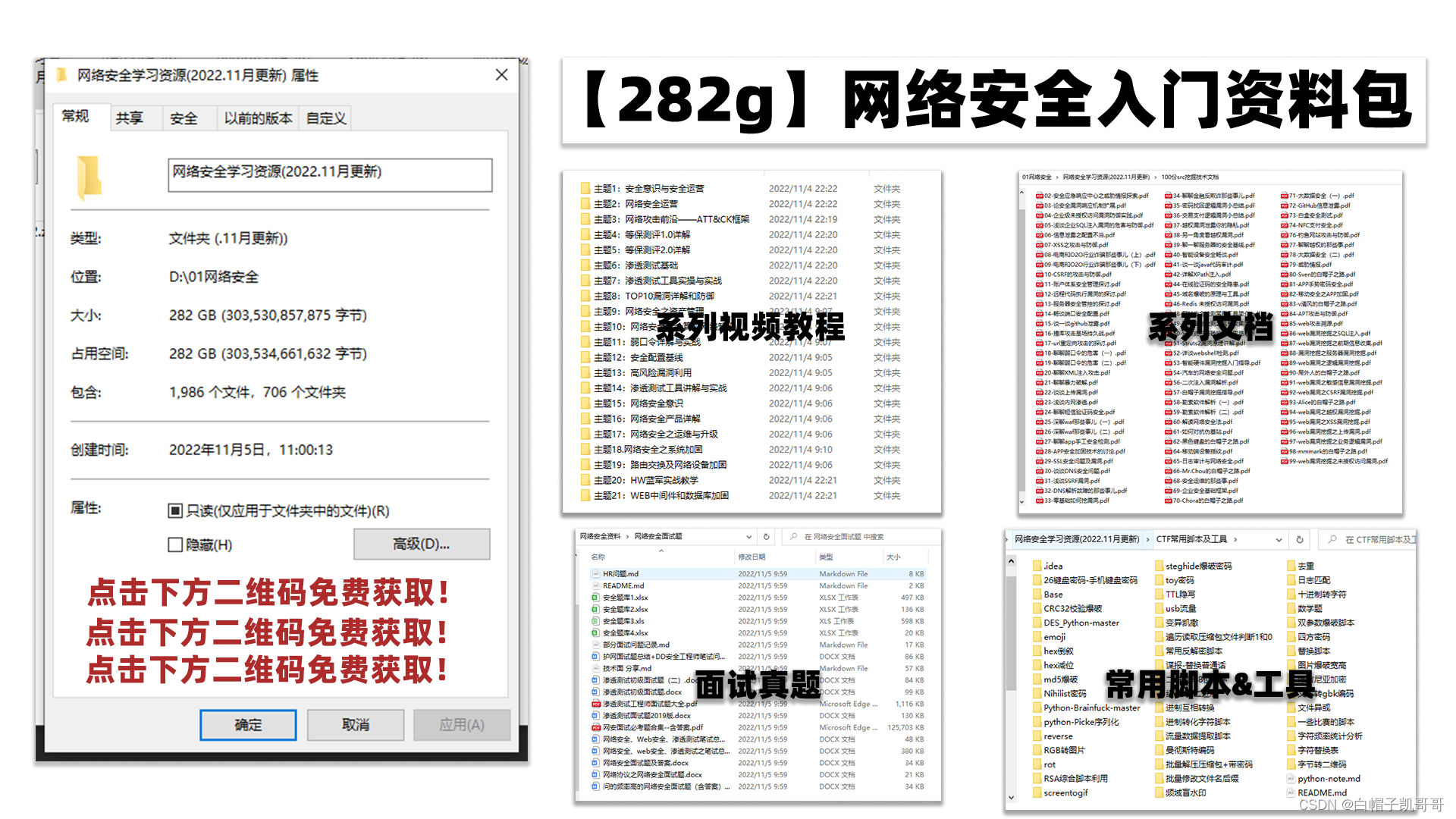

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

大厂面试题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。