一、什么是网络安全

网络安全是一种综合性的概念,涵盖了保护计算机系统、网络基础设施和数据免受未经授权的访问、攻击、损害或盗窃的一系列措施和技术。经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。

作为一个合格的网络安全工程师,应该做到攻守兼备,毕竟知己知彼,才能百战百胜。

二、网络安全怎么入门

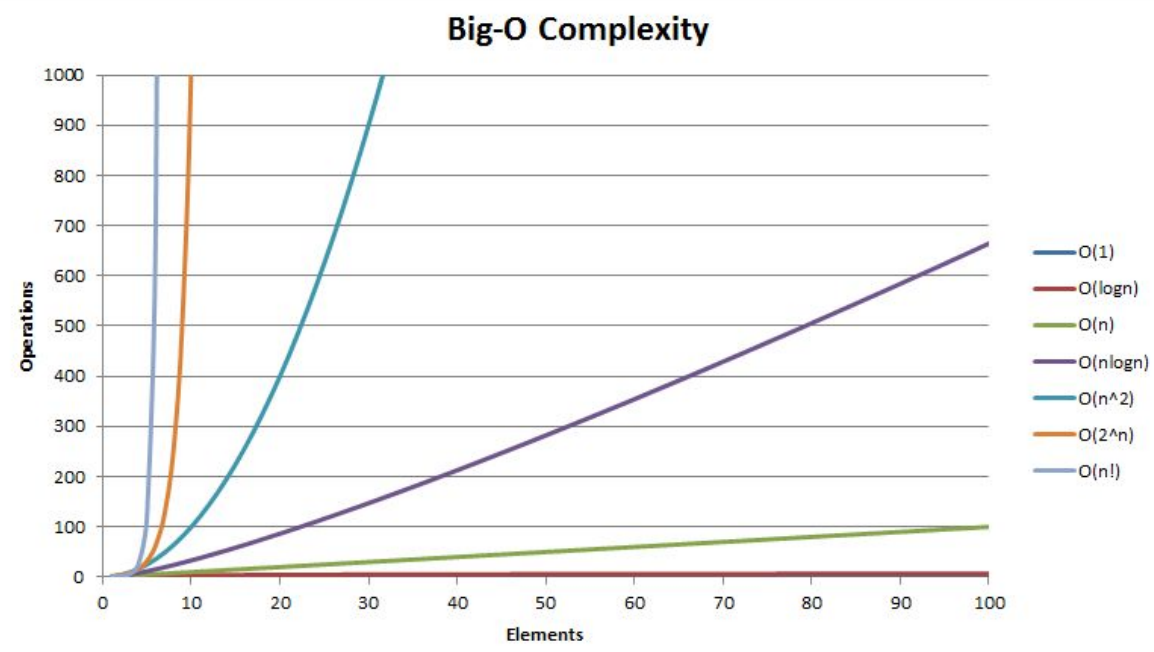

安全并非孤立存在,而是建立在其计算机基础之上的应用技术。脱离这个基础,就容易陷入纸上谈兵的境地,出现“知其然,不知其所以然”的情况,这在安全职业道路上难以取得长远成就。

如果你之前是从事网工的,可以选择网络安全方向入门;

如果你之前是从事程序开发的,推荐选择Web安全/渗透测试方向入门。

然而,随着学习深入或者工作经验的积累,不同方向的技术耦合逐渐增加,要求在各个方向都能有一定的了解。

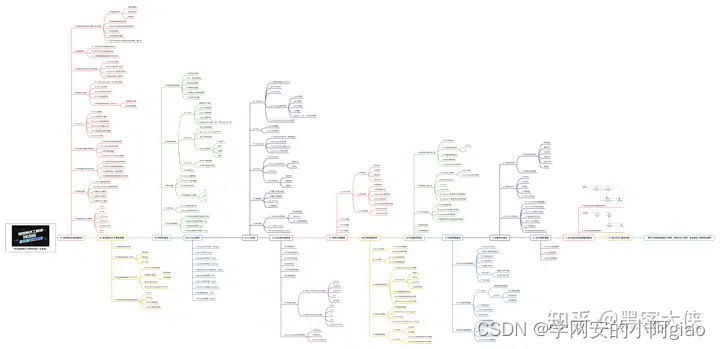

网安技能表

1、网安学习线路图

2、老师教学笔记50份PDF

3、渗透测试技巧及电子书86份

4、攻防演练记录及笔记35份

5、网安工具包,32G

6、网安自学必看书籍352份PDF,28G

7、120个漏洞实战演练案例

8、网安面试题、CTF竞赛题等130份

9、专业老师搭建实战靶场30个

10、实训社群资源13000人

三、网络安全的知识多而杂,怎么合理安排学习?

1、基础阶段

- 中华人民共和国网络安全法 (包含19个知识点)

- Linux操作系统 (包含15个知识点)

- 计算机网络 (包含15个知识点)

- SHELL (包含13个知识点)

- HTML/CSS (包含45个知识点)

- JavaScript (包含42个知识点)

- PHP入门(包含13个知识点)

- MySQL数据库 (包含32个知识点)

- Python (包含19个知识点)

入门的首要步骤是有系统地学习计算机基础知识,即深入研究以下几个基础知识领域:操作系统、协议/网络、数据库、开发语言以及常见漏洞原理。

一旦掌握了前述基础知识,就应着手进行实际操作。

2、渗透阶段

SQL注入的渗透与防御(包含38个知识点)

XSS相关渗透与防御(包含15个知识点)

上传验证渗透与防御(包含14个知识点)

文件包含渗透与防御(包含13个知识点)

CSRF渗透与防御(包含8个知识点)

SSRF渗透与防御(包含6个知识点)

XXE渗透与防御(包含7个知识点)

远程代码执行渗透与防御(包含8个知识点)

熟悉常见漏洞的原理、使用方法和防御等方面的知识是必要的。在进行Web渗透的阶段,了解一些关键工具也是重要的。

需要掌握的主要工具和平台包括:Burp、AWVS、Appscan、Nessus、Sqlmap、Nmap、Shodan、Fofa、以及代理工具SSRS、Hydra、Medusa、Airspoof等。对这些工具的实践可以通过上述提到的开源靶场进行,足以满足需求。

3、安全管理(提升)

- 渗透报告编写(包含22个知识点)

- 等级保护2.0(包含51个知识点)

- 应急响应(包含6个知识点)

- 代码审计(包含9个知识点)

- 风险评估(包含12个知识点)

- 安全巡检(包含14个知识点)

- 数据安全(包含26个知识点)

主要内容包括渗透测试报告的编写、网络安全等级的定级、应急响应、代码审计、风险评估、安全巡检、数据安全、法律法规汇编等方面。这个阶段主要面向那些已经从事网络安全相关工作,希望提升至管理层职位的人员。如果你的职业方向是网络安全工程师,那么这个阶段的学习可能是可选的。

4、提升阶段(提升)

- 密码学(包含35个知识点)

- JavaSE入门(包含95个知识点)

- C语言(包含145个知识点)

- C++语言(包含186个知识点)

- Windows逆向(包含48个知识点)

- CTF夺旗赛(包含38个知识点)

- Android逆向(包含42个知识点)

涵盖的内容主要有密码学、JavaSE、C语言、C++、Windows逆向、CTF夺旗赛、Android逆向等。这个阶段的学习主要面向那些已经从事网络安全相关工作,希望提升至进阶安全架构领域的人员。

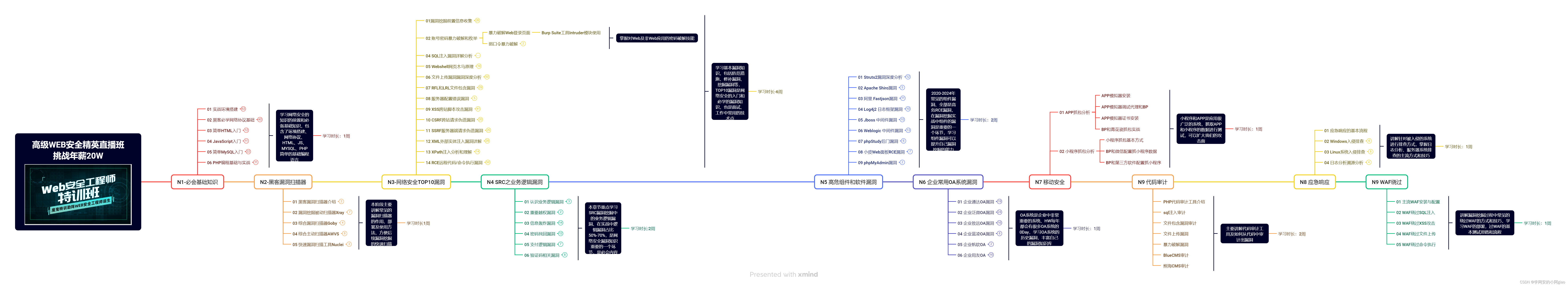

四、网络安全学习路线

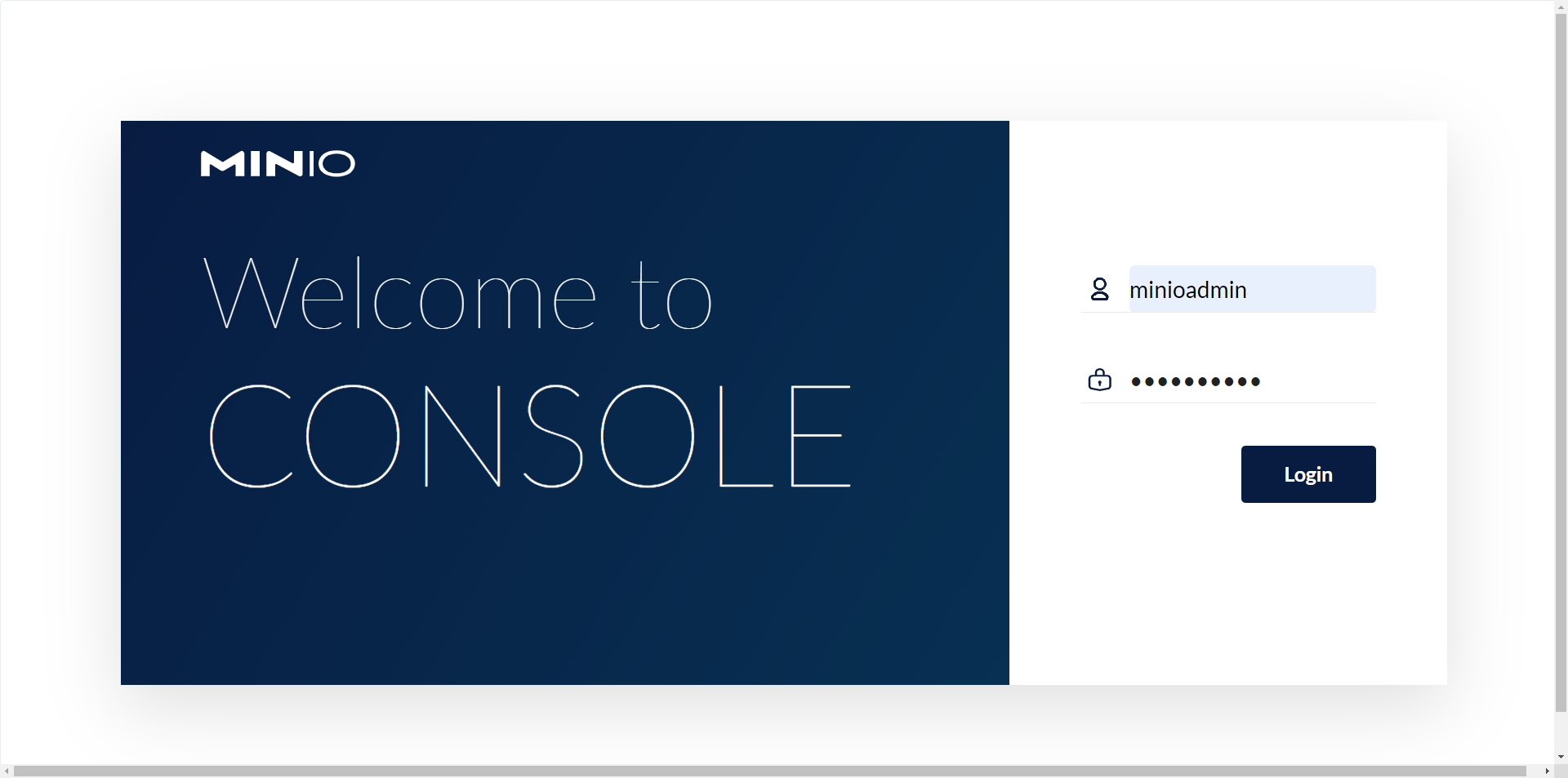

若你真心希望通过自学方式初探Web安全领域,我建议你查阅以下学习路线图。该路线图详细指导每个知识点的学习时长和学习方法,全程自学时间约为半年左右,亲测有效(图片上传有点模糊,需要完整清晰学习路线的朋友——点击此处获取——)。

1. 网络安全概念学习(2周)

- 掌握基本概念,包括SQL注入、文件上传、XSS、CSRF、一句话木马等。

- 使用关键字(SQL注入、文件上传、XSS、CSRF、一句话木马等)进行Google/SecWiki搜索。

- 阅读《精通脚本黑客》。尽管内容古老并可能存在错误,但仍适合入门。

- 查阅渗透笔记/视频,了解整个渗透实战过程。使用搜索词(渗透笔记、渗透过程、入侵过程等)。

2. 渗透工具熟悉(3周)

- 熟悉AWVS、sqlmap、Burp、Nessus、Chopper、Nmap、Appscan等相关工具的使用。

- 了解这些工具的用途和使用场景,首先通过软件名字在Google/SecWiki上搜索。

- 下载这些工具的无后门版本进行安装。

- 学习并实践使用,搜索SecWiki上的具体教材,如Burp的教程、sqlmap。

- 熟练掌握这些常用工具后,可以考虑安装音速启动,构建渗透工具箱。

3. 渗透实战操作(5周)

- 掌握渗透的整个阶段,能够独立渗透小型站点。

- 在网上找渗透视频,思考其中的思路和原理,使用关键字(渗透、SQL注入视频、文件上传入侵、数据库备份、dedecms漏洞利用等等)。

- 自己找站点或搭建测试环境进行测试,注意隐藏个人身份。

- 思考渗透主要分为几个阶段,每个阶段需要做哪些工作,例如PTES渗透测试执行标准。

- 研究SQL注入的种类、注入原理、手动注入技巧。

- 研究文件上传的原理,包括如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nginx、Apache)等,参考上传攻击框架。

- 研究XSS形成的原理和种类,具体学习方法可以在Google/SecWiki搜索,也可以参考XSS。

- 研究Windows/Linux提权的方法和具体使用,参考提权。

- 可以参考开源渗透测试脆弱系统。

4. 关注安全领域动态(1周)

- 关注安全领域的最新漏洞、安全事件和技术文章。

- 通过SecWiki浏览每日的安全技术文章和事件。

- 在Weibo/Twitter关注安全领域的从业人员,尤其是大牛或者同行,每天抽时间浏览。

- 使用feedly/鲜果订阅国内外安全技术博客,不仅限于国内,多积累关键信息。SecWiki的聚合栏目也是一个不错的选择。

- 养成习惯,每天主动提交安全技术文章链接到SecWiki,进行分享和积累。

- 多关注最新漏洞信息,推荐一些平台:exploit-db、CVE中文库、乌云等,实践公开漏洞利用。

5. 熟悉Windows/Kali Linux(3周)

- 学习Windows/Kali Linux的基本命令和常用工具。

- 熟悉Windows下的常用cmd命令,例如ipconfig、nslookup、tracert、net、tasklist、taskkill等。

- 熟悉Linux下的基本命令,如ifconfig、ls、cp、mv、vi、wget、service、sudo等。

- 掌握Kali Linux系统下的常用工具,可以参考SecWiki、《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等。

- 熟悉metasploit工具的使用,可以参考SecWiki、《Metasploit渗透测试指南》。

6. 服务器安全配置(3周)

- 学习服务器环境配置,能够通过思考发现配置中存在的安全问题。

- 针对Windows 2003/2008环境下的IIS配置,特别注意配置安全和运行权限,参考SecWiki-配置。

- 针对Linux环境下的LAMP安全配置,主要考虑运行权限、跨目录、文件夹权限等,参考SecWiki-配置。

- 进行远程系统加固,限制用户名和口令登录,通过iptables限制端口。

- 配置软件WAF以加强系统安全,在服务器配置mod_security等系统,参见SecWiki-ModSecurity。

- 使用Nessus软件对配置环境进行安全检测,发现未知安全威胁。

7. 脚本编程学习(4周)

- 选择脚本语言Perl/Python/PHP/Go/Java中的一种,对常用库进行编程学习。

- 搭建开发环境并选择合适的IDE,例如PHP环境推荐Wamp和XAMPP,强烈推荐Sublime作为IDE。学习一些Sublime的技巧,参考SecWiki-Sublime。

- 学习Python编程,包括语法、正则、文件、网络、多线程等常用库,推荐《Python核心编程》,不要一口气看完。

- 使用Python编写漏洞的exploit,然后编写一个简单的网络爬虫,可参考SecWiki-爬虫、相关视频。

- 学习PHP的基本语法并编写一个简单的博客系统,可参考《PHP与MySQL程序设计(第4版)》和相关视频。

- 熟悉MVC架构,尝试学习一个PHP框架或Python框架(可选)。

- 了解Bootstrap的布局或CSS,可参考SecWiki-Bootstrap。

8. 源码审计与漏洞分析(3周)

- 能够独立分析脚本源码程序并发现安全问题。

- 熟悉源码审计的动态和静态方法,并知道如何分析程序,参见SecWiki-审计。

- 从乌云等平台寻找开源程序的漏洞进行分析并尝试自己分析。

- 了解Web漏洞的形成原因,通过关键字查找分析,参见SecWiki-代码审计、高级PHP应用程序漏洞审核技术。

- 研究Web漏洞的形成原理以及如何从源码层面避免该类漏洞,并整理成检查清单。

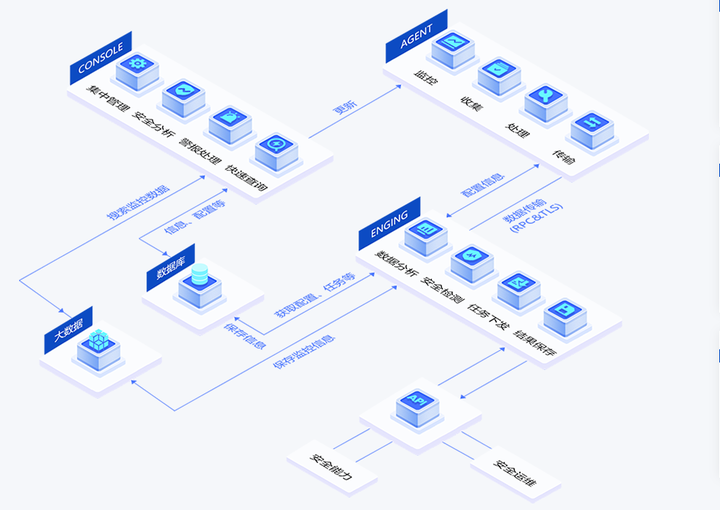

9. 安全体系设计与开发(5周)

- 能够建立自己的安全体系,并能提出一些安全建议或系统架构。

- 开发一些实用的安全小工具并开源,展现个人实力。

- 建立自己的安全体系。

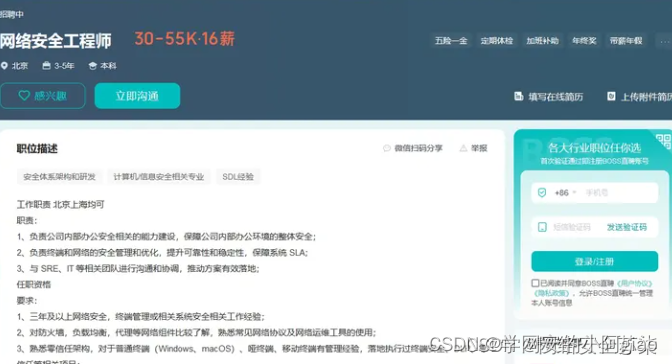

五、网络安全前景

网络安全领域发展迅速,未来的发展趋势也十分值得关注。可以选择从事以下方面的职业:网络安全工程师、渗透测试员、安全分析师、网络安全经理、安全顾问等。

一线城市3-5年的薪资都在3W+

六、补全知识框架(学习内容)

在建立了清晰的知识框架并确定学习方法后,接下来的关键步骤是填充框架内容。在这一阶段,我们有多种选择,例如CSDN、知乎、B站等平台上有许多人分享他们的学习资料。

然而,我认为这里存在一个重要问题,即内容的不连贯和不完善。许多免费分享的教程零散而杂乱,缺乏前后衔接,学习过程中容易感到困惑,这也是我在自学过程中亲身体会到的。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析