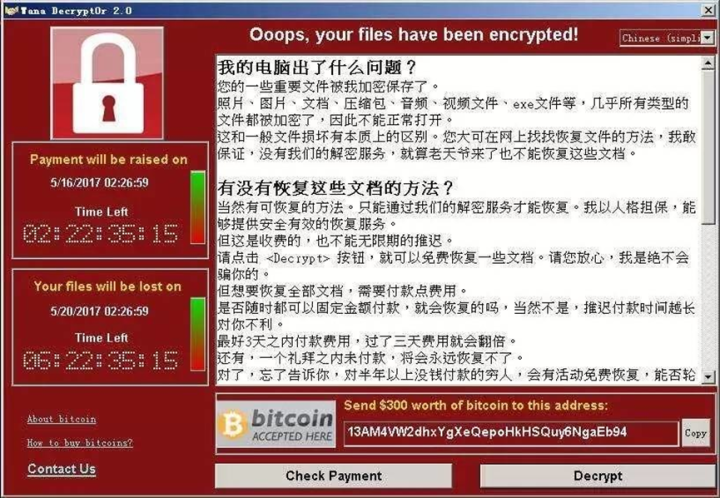

近年来,计算机以及互联网应用在中国得到普及和发展,已经深入到社会每个角落,政府,经济,军事,社会,文化和人们生活等各方面都越来越依赖于计算机和网络,电子政务,无纸办公、MIS、ERP、OA等系统也在企事业单位中得到广泛应用。然而,网络安全形势越来越严峻,类似WannaCry蠕虫勒索病毒不断涌现与爆发,时刻为大家敲响警钟。

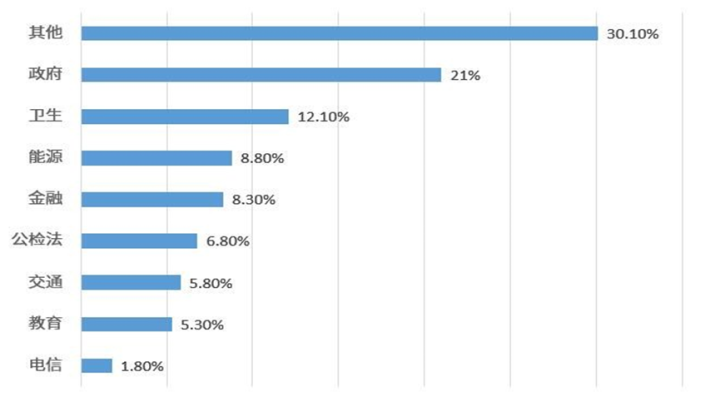

特别是最近几年,勒索病毒“异军突起”让本就严峻的数据安全更是雪上加上霜,几乎是每隔几天,就会有企事业单位中招。勒索病毒,是一种性质恶劣、危害极大的电脑病毒,主要通过邮件、木马、网页挂马、漏洞利用、RDP弱口令暴力破解等形式进行传播。由于这种病毒利用各种加密算法对文件进行加密,一旦感染一般无法解密,只有向勒索者支付赎金才能解密。如果感染者拒付赎金,就无法获得解密的密钥,无法恢复文件。下图是受勒索病毒攻击的各行业分布。

另外,虚拟货币的缺乏监管,使勒索者收受赎金而无法追朔,直接推动了勒索病毒传播肆无忌惮,愈演愈烈。

常用的勒索病毒防范方法

最常用的方法就是给操作系统打补丁,部署杀毒软件,部署防火墙,做数据备份。对于已知病毒,效果非常明显,基本上可以起到立竿见影的效果;但对于未知病毒,这些传统方法就显得有些力不从心,不知道勒索病毒还会趁哪个漏洞渗透进来。目前具体的防范措施有:

1、.数据备份和恢复:可靠的数据备份可以将勒索软件带来的损失最小化,但同时也要对这些数据备份进行安全防护,避免被感染和损坏。

2、小心使用不明来源的文件,陌生邮件及附件也需谨慎打开。

3、安装安全防护软件并保持防护开启状态。

4、及时安装Windows漏洞补丁!

5、同时,也请确保一些常用的软件保持最新版本,特别是Java,Flash和Adobe Reader等程序,其旧版本经常包含可被恶意软件作者或传播者利用的安全漏洞。

6、为电脑设置较强的密码——尤其是开启远程桌面的电脑。并且不要在多个站点重复使用相同的密码。

7、安全意识培训:对员工和广大计算机用户进行持续的安全教育培训是十分必要的,应当让用户了解勒索软件的传播方式,如社交媒体、社会工程学、不可信网站、不可信下载源、垃圾邮件和钓鱼邮件等。通过案例教育使用户具备一定的风险识别能力和意识。

仍存在的安全隐患

虽然做了很多防范措施,业务服务器、员工终端电脑、产线管理控制台等,仍然面临很多病毒入侵风险,例如:

备份过的数据也有可能遭到勒索病毒的加密;

网络隔离环境内的操作系统无法及时打补丁,导致病毒容易趁虚而入;

杀毒软件病毒库更新不及时,无法发现病毒;

U盘随意拷贝数据带入病毒。

勒索病毒共性分析

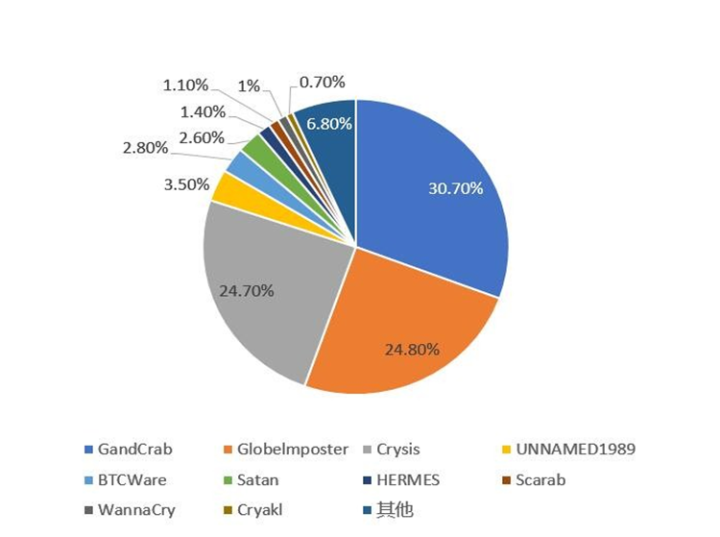

深信达公司作为国内专业的数据安全厂家,对勒索病毒的种类和行为进行了分析。目前出现的勒索病毒种类繁多(如下图),新的勒索病毒还在不断涌现中,而跟在勒索病毒后面,追着防范的方法必然非常被动。

通过对勒索病毒行为进行分析,总结出这些病毒木马的最终目的就是篡改数据,进行敲诈勒索

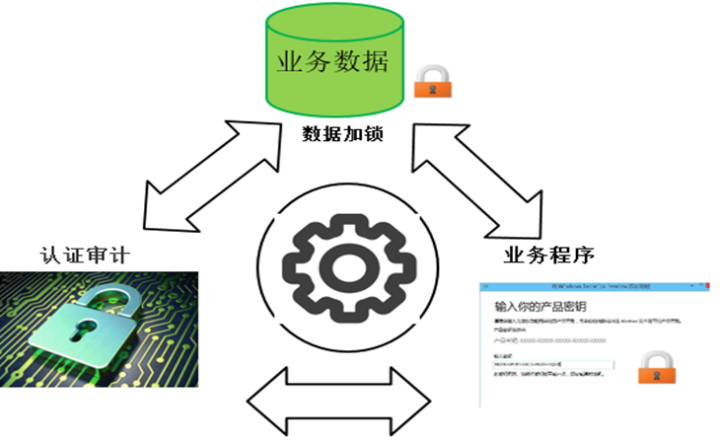

深信达主机加固解决方案概要

深信达主机加固解决方案是从保护数据角度出发,通过对操作系统镜像快照,从镜像快照中提取工作场景、业务数据访问行为、业务场景等,建立安全容器,对主机操作系统和业务程序进行签名加固,对数据的访问进行验证审计,杜绝非法数据使用,以不变应万变的白名单模式,对操作系统和数据进行保护,杜绝勒索病毒以及其他病毒、黑客的攻击行为。

深信达主机加固解决方案颠覆了传统安全防御理念。即使在丢失了系统管理员权限后,仍能进行有效防御,确保数据及业务系统的安全,从而实现最后一米的防御机制。