固定翼无人机、旋翼无人机等,可折叠式无机、DIY无人机等。黑飞,监管困难给航空业带来了诸多隐患;给恐怖袭击及间谍侦察带来新的方式、引发了各国地区政府的忧虑,在中国存在的问题更加严峻。

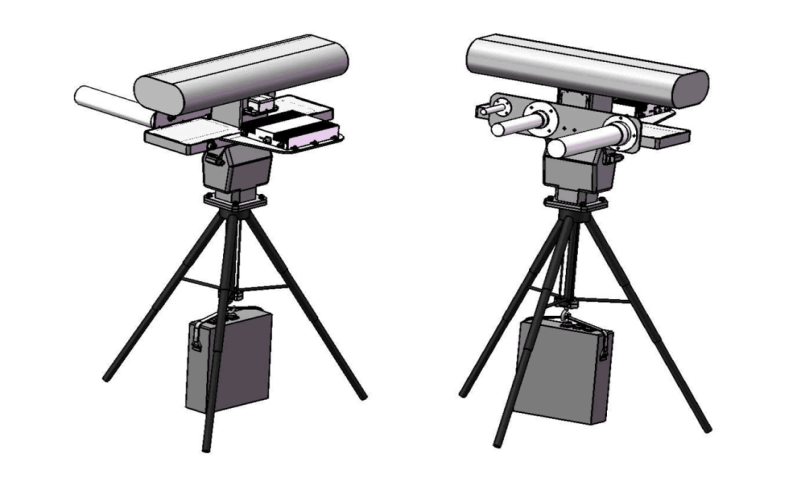

反无人飞行器防御系统(AUDS),可以有效的解决这一难题,该系统由雷达+干扰器组成,系统具有如下特点:

-

采用低小慢雷达技术,可全天候探测高/低速目标。

-

采用高度精确的水平和倾斜方位指示器,自动跟踪并识别无人飞行器。

-

采用智能射频抑制器,能够有选择地干扰无人飞行器所使用的不同类型的指挥与控制通信连路。

-

能够构成无人机禁飞区。

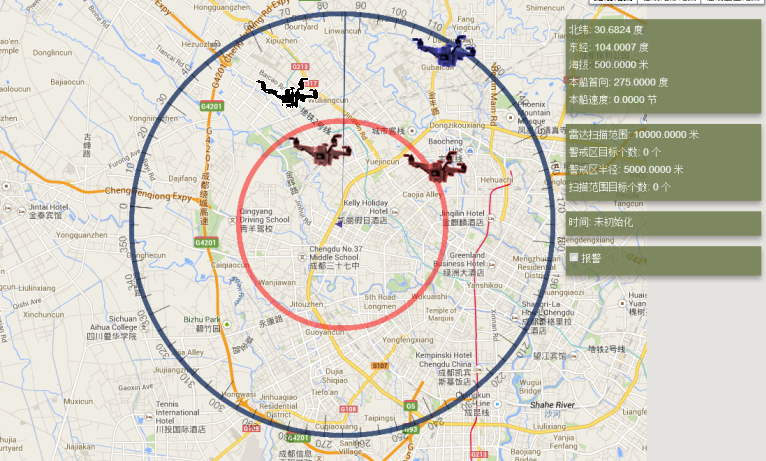

无人机反制技术结合了雷达探测和信号干扰器技术,旨在有效地探测、追踪和干扰无人机的通信与控制信号,从而实现对其的控制或摧毁。以下是这两种技术的详解:

雷达探测技术:

雷达探测技术利用电磁波的发射和接收来探测目标的存在、位置和运动状态。对于无人机反制而言,雷达探测技术主要用于发现、追踪和定位无人机。

1. 探测原理:雷达通过发射电磁波并接收其回波来获取目标信息。当电磁波遇到目标时,部分能量会被反射回来,形成回波。通过分析回波的时间、方向和频率等信息,可以确定目标的位置、速度和方向等参数。

2. 探测范围:雷达的探测范围受到其发射功率、天线尺寸和形状、目标反射截面积以及环境干扰等因素的影响。对于无人机反制而言,需要选择具有高灵敏度、高分辨率和抗干扰能力的雷达设备。

3. 探测精度:雷达的探测精度取决于其信号处理算法和硬件设备的性能。为了提高探测精度,可以采用先进的信号处理算法,如匹配滤波、多普勒滤波等。

探测雷达采用低小慢警戒雷达方案,俯仰上下倾角15°,方位上机械扫描可360°覆盖,能快速上报入侵无人机的速度、距离、方位等信息。

特点:

-

全固态全相参脉冲多普勒雷达体制

-

全自动搜索和跟踪,支持24h全天候工作

-

低虚警率,卓越的杂波抑制能力

-

能够获取目标图像信息实现目标识别

-

多目标能力:可同时搜索200批目标

信号干扰器技术:

信号干扰器技术通过发射特定频率和调制方式的电磁波,干扰无人机的通信与控制信号,从而实现对其的控制或摧毁。

1. 干扰原理:信号干扰器通过发射与无人机通信信号相同频率和调制方式的电磁波,使无人机接收到的信号受到干扰,无法正常通信和控制。干扰器可以采用多种干扰方式,如阻塞干扰、欺骗干扰和压制干扰等。

2. 干扰范围:信号干扰器的干扰范围取决于其发射功率、天线尺寸和形状以及无人机接收机的性能。为了提高干扰效果,需要选择具有高发射功率、宽频带和强抗干扰能力的干扰器设备。

3. 干扰效果:信号干扰器的干扰效果取决于其干扰策略和目标无人机的接收机性能。为了实现有效的干扰,需要制定针对性的干扰策略,如针对无人机的通信协议、数据链路等进行干扰。

技术特点:

-

采用超高频宽带干扰技术;

-

有效功率(信道功率)高,干扰半径大;

-

不会对其他设备造成干扰;

-

进口器件,缓启动电路设计可避免机械开关产生的打火现象,集成度高工作稳定;

-

完美的自我保护功能,当设备出现过热、输出过功率、驻波等故障告警时,屏蔽器会自动关闭出故障的模块,避免屏蔽器损坏;

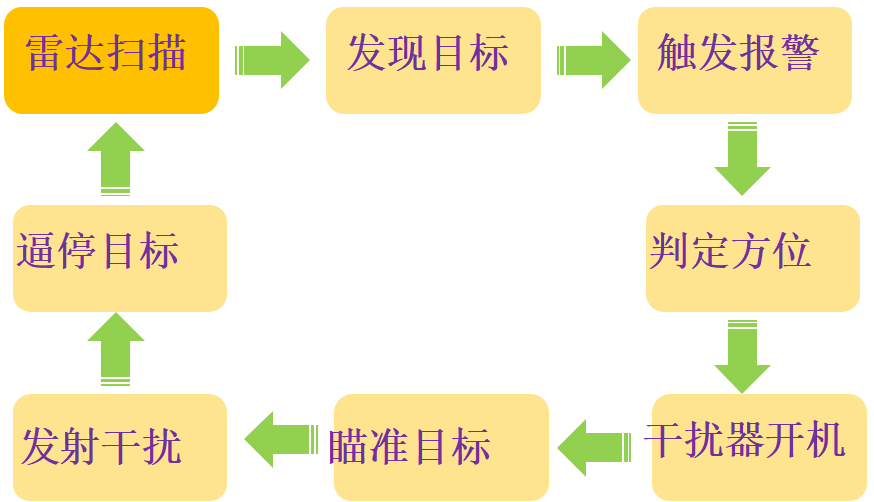

工作流程:

反制系统站点选取原则:

-

尽量选取制高点

-

视野开阔无阻挡

-

尽量选取有市电,或者有太阳能供电地点

-

维护方便,人员可快速抵达

结合雷达探测和信号干扰器技术,可以实现对无人机的有效反制。首先,通过雷达探测技术发现、追踪和定位无人机;然后,利用信号干扰器技术对无人机的通信与控制信号进行干扰,使其失去控制或被迫降落。这种综合反制技术对于保障军事安全、防止无人机非法入侵等领域具有重要意义。

![利用matplotlib和networkx绘制有向图[显示边的权重]](https://img-blog.csdnimg.cn/direct/82168b011cab4818ad8d6a5a0786d19a.jpeg)