⚠申明: 未经许可,禁止以任何形式转载,若要引用,请标注链接地址。 全文共计3077字,阅读大概需要3分钟

🌈更多学习内容, 欢迎👏关注👀【文末】我的个人微信公众号:不懂开发的程序猿

个人网站:https://jerry-jy.co/❗️❗️❗️知识付费,🈲止白嫖,有需要请后台私信或【文末】个人微信公众号联系我

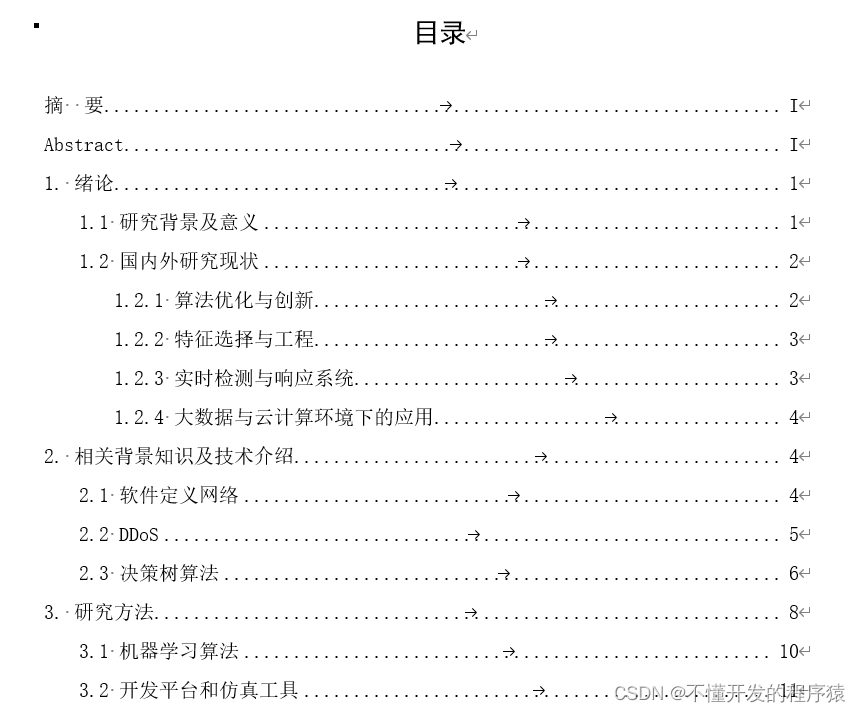

基于决策树的DDoS攻击检测与防护系统研究---实验/论文

- 1、原理(思路)与步骤

- 2、实验过程

- 1、设计网络拓扑

- 2、发起DDoS攻击

- 3、检测网络链路

- 4、DDoS攻击流的缓解

- 5、构造决策树的过程

- 6、启动在线统计检测模块

- 7、启动数据安全控制中心

- 8、实验结论与结果

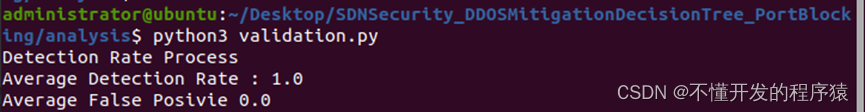

- 准确率

- 检测率

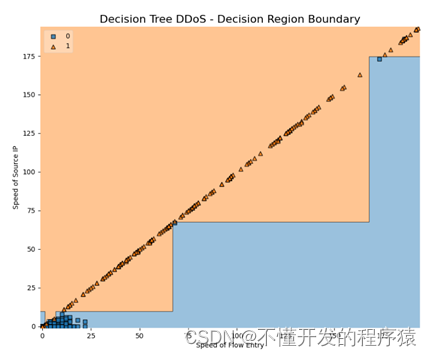

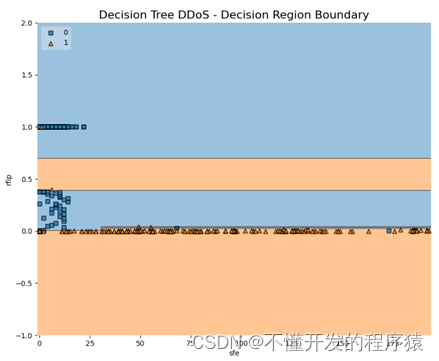

- 决策树的决策边界

- 3、论文

- 说明

1、原理(思路)与步骤

基于决策树的DDoS攻击检测与防护系统研究

1、DDoS攻击检测原理:DDoS攻击通过大量伪造的数据包占用网络资源,导致合法用户无法正常访问服务。检测DDoS攻击通常需要分析网络流量的特征,以识别出与正常流量不同的异常模式。

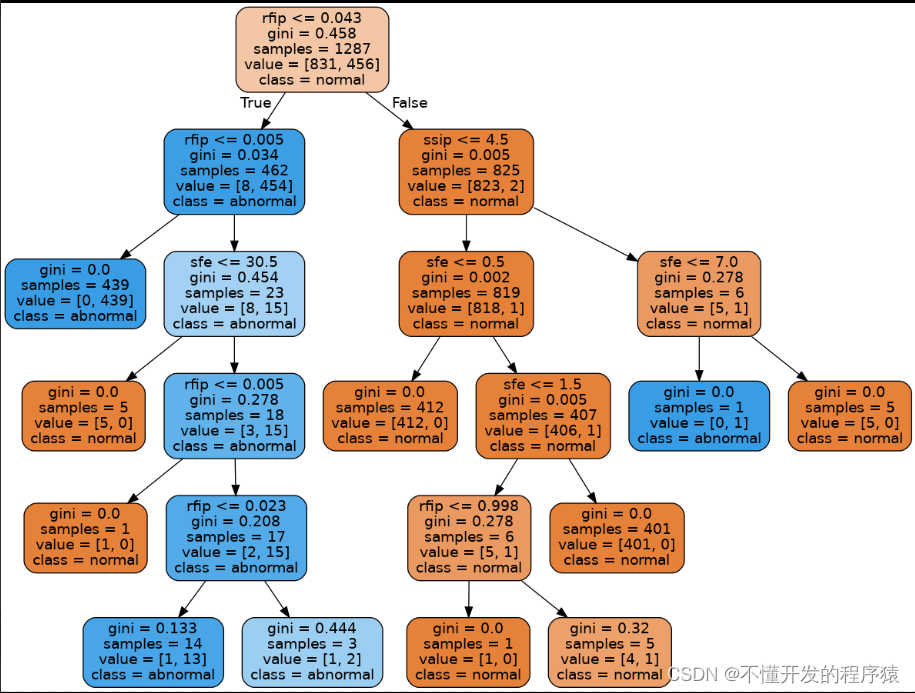

2、决策树算法应用:决策树算法,如C4.5,是一种监督学习算法,可以用于分类问题。在DDoS攻击检测中,决策树通过学习正常流量和攻击流量的特征,构建一个分类模型,以识别和预测DDoS攻击。

3、特征提取:为了训练决策树模型,需要从网络流量中提取关键特征,如数据包大小、频率、源目的IP地址分布等。这些特征对于区分正常流量和攻击流量至关重要。

4、模型训练与测试:使用标记好的数据集对决策树模型进行训练,并通过测试集评估模型的性能,包括准确率、召回率和检测时间等指标。

5、实时检测与响应:在实际部署中,决策树模型需要实时分析网络流量,并快速做出判断。一旦检测到DDoS攻击,系统需要采取相应的响应措施,如流量清洗、路由调整或启动防御机制。

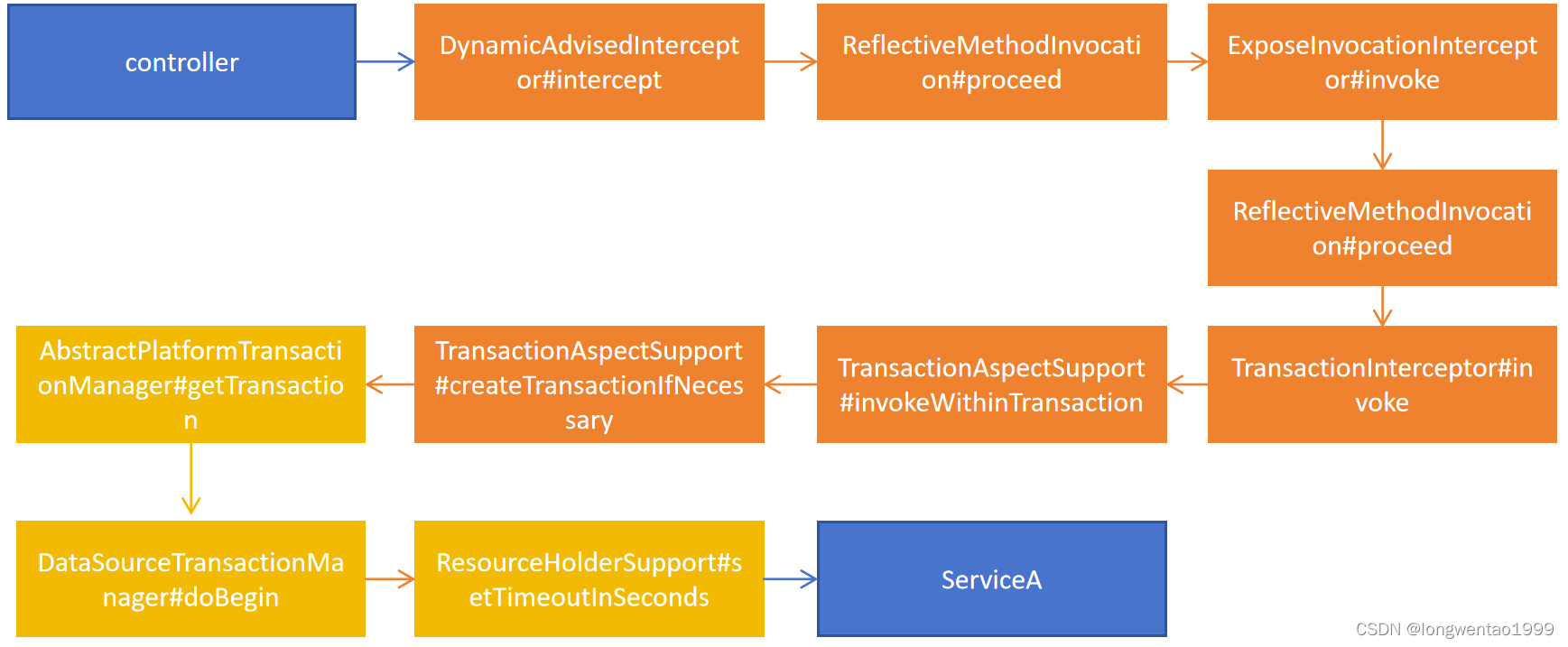

6、系统实现:研究开发一个完整的DDoS攻击检测与防护系统,该系统能够集成到现有的网络架构中,并与SDN控制器等组件协同工作。

7、实验与评估:通过实验验证决策树模型在不同攻击场景下的性能,包括对已知和未知攻击类型的检测能力,以及系统的响应效率和准确性。

8、挑战与展望:研究讨论基于决策树的DDoS攻击检测与防护系统面临的挑战,如如何提高模型的泛化能力、如何处理大规模数据等,并对未来的研究方向提出展望。

2、实验过程

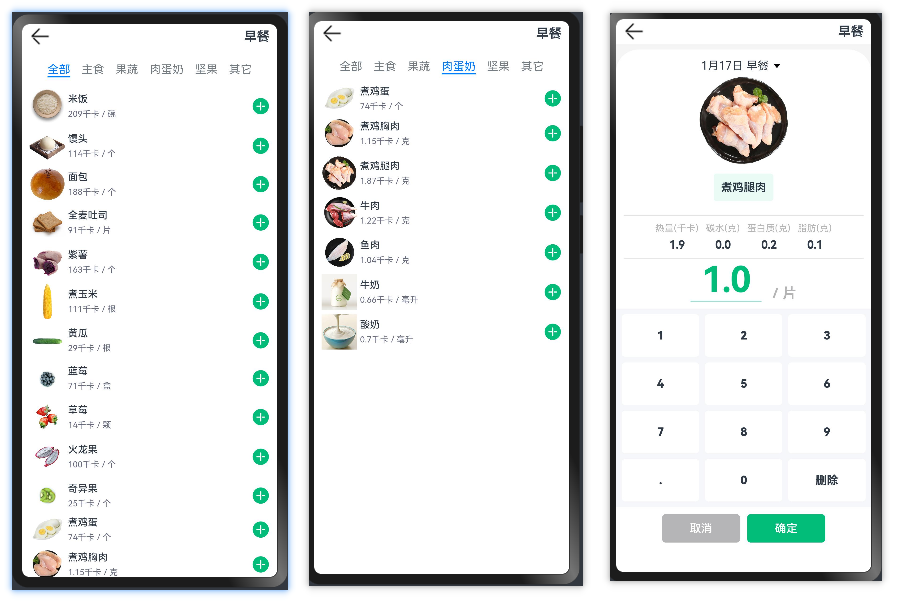

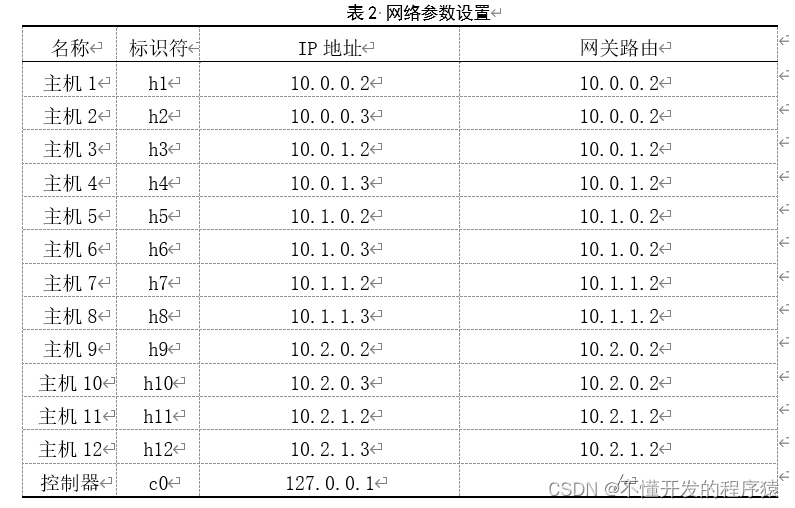

1、设计网络拓扑

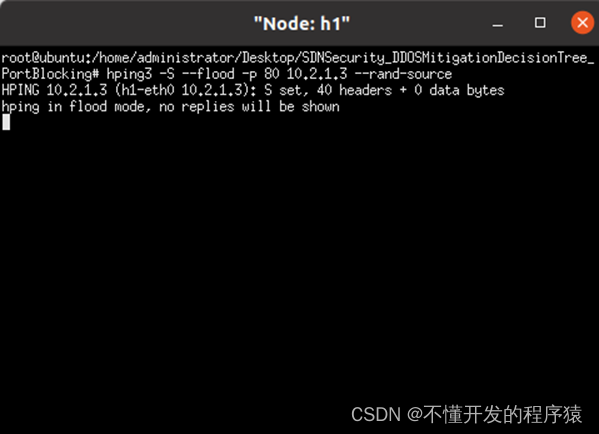

2、发起DDoS攻击

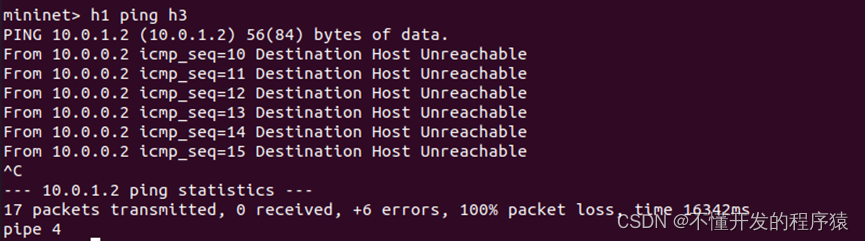

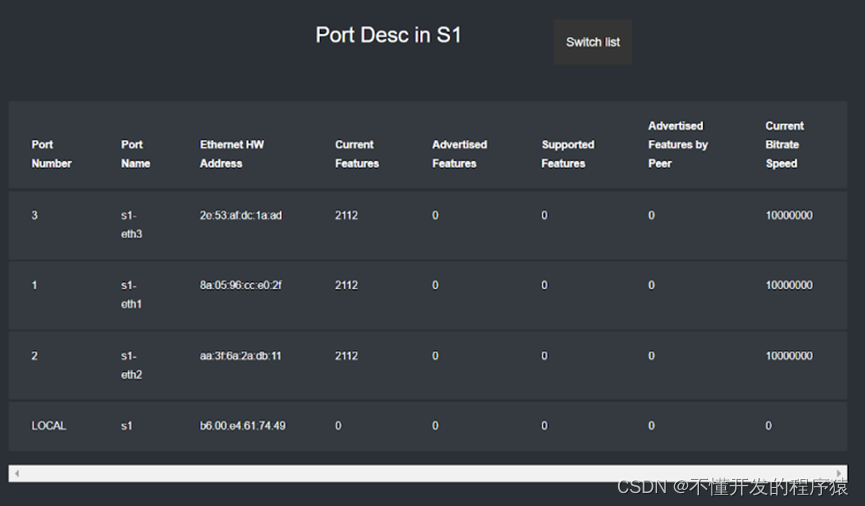

3、检测网络链路

此时网络链路不通,因为存在大量的DDoS攻击流

4、DDoS攻击流的缓解

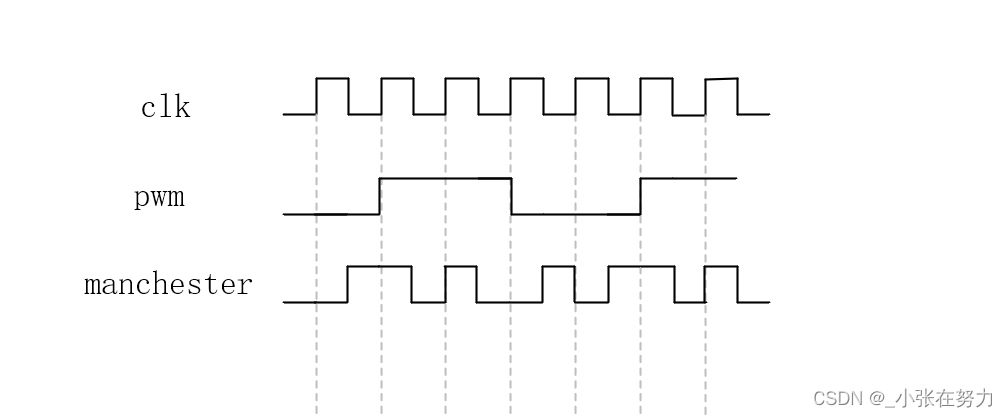

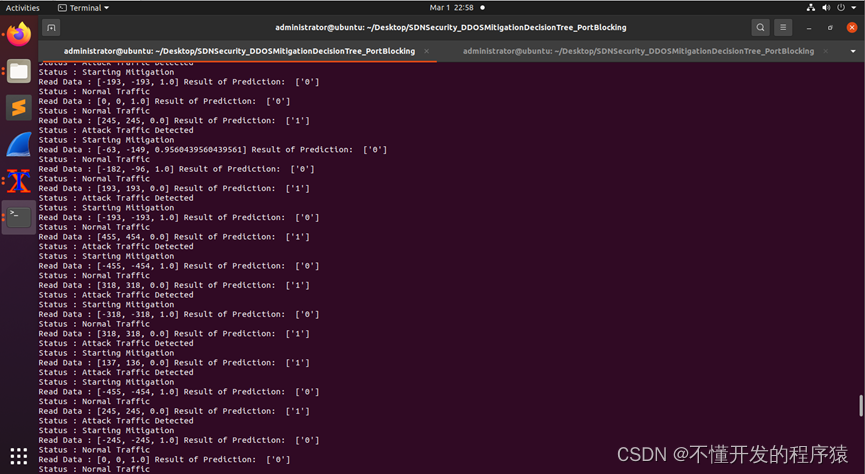

通过决策树算法来分类预测网络流量,并对DDoS攻击流的进行缓解

5、构造决策树的过程

6、启动在线统计检测模块

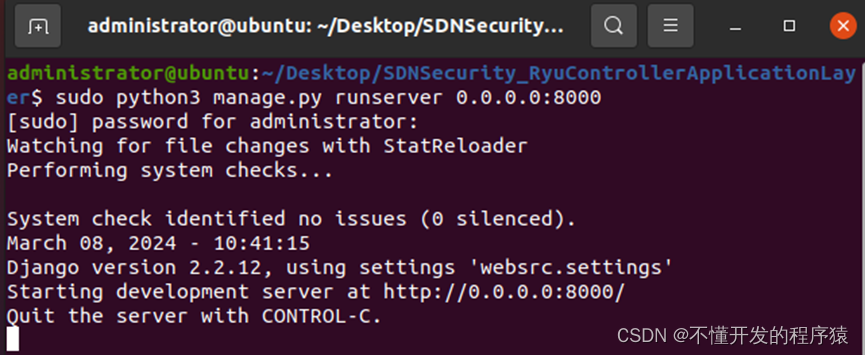

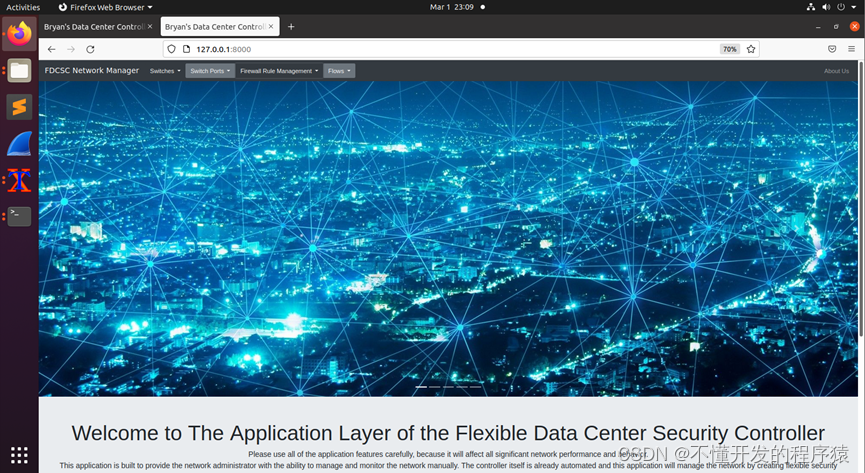

7、启动数据安全控制中心

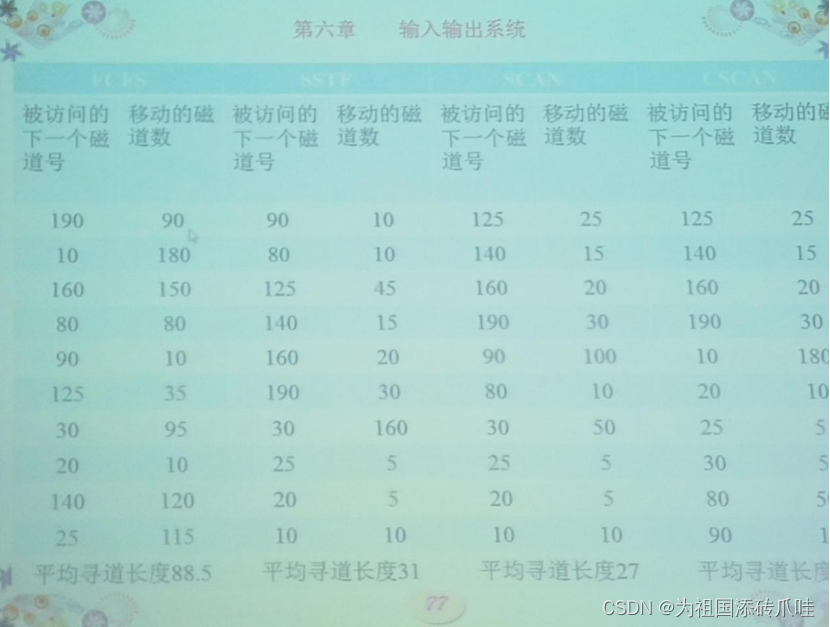

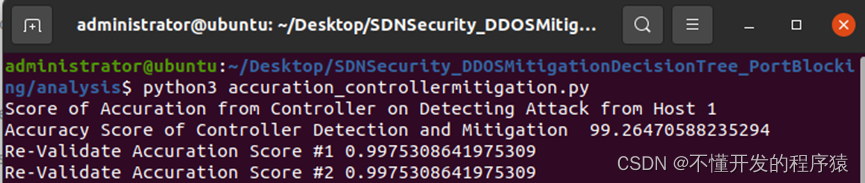

8、实验结论与结果

准确率

检测率

决策树的决策边界

3、论文

–end–

说明

本实验(项目)/论文若有需要,请后台私信或【文末】个人微信公众号联系我