2021年,相关法律法规的完善极大促进了中国网络安全行业的发展,基于企业稳定运营、安全运营的原则,越来越多的领域投入到企业安全合规的建设中来。但现状是,随着安全建设的不断深入,各项出台的法规、政策并不一定能充分执行到位,这往往为企业和行业的安全发展埋下了隐患。

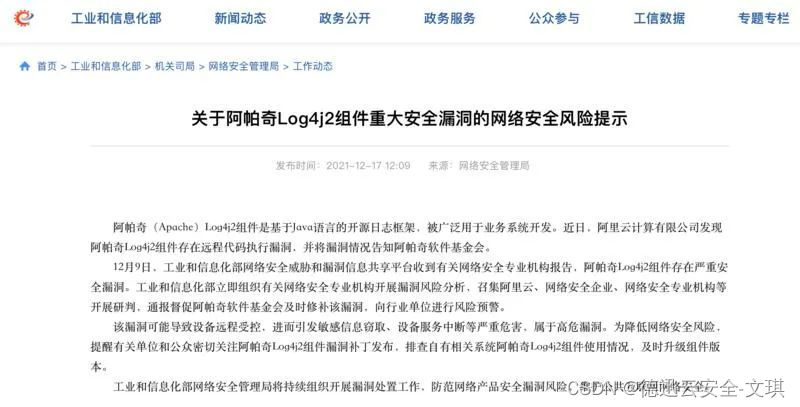

同年,媒体就报道了有关「阿里云被暂停工信部网络安全威胁信息共享平台合作单位」的消息。事件的起因在于,阿里云作为工信部网络安全威胁信息共享平台合作单位,在发现阿帕奇Log4j2组件严重安全漏洞隐患后,未及时向电信主管部门报告,未有效支撑工信部开展网络安全威胁和漏洞管理。因此,阿里云最终被工信部暂停作为合作单位6个月。

事实上,有关安全漏洞事件,国家有一套详细的法律法规,约束相关企业“尽早申报”,协助相关行业的企事业单位即时“补漏”。 那么,对于网络安全漏洞管理,企业还有哪些硬性要求?

漏洞防范,有规可依

早在2019年,国家工业和信息化部会同有关部门成立专项起草组,研究分析国内外漏洞管理现状,梳理相关漏洞管理需求,形成了初期的《网络产品安全漏洞管理规定》送审稿。几经优化后,终于在2021年9月,正式出台《网络产品安全漏洞管理规定》正式稿,第一次对我国漏洞发现、报告、修补和发布行为进行明确的流程和责任划分,让漏洞防范,有法可循、有规可依。

《网络产品安全漏洞管理规定》源于《网络安全法》,由工业和信息化部、国家互联网信息办公室、公安部联合制定,维护国家网络安全,保护网络产品和重要网络系统的安全稳定运行;在规范相关漏洞申报的同时,明确了网络产品提供者、网络产品运营者以及漏洞事件中涉及到发现、收集、发布的组织或个人的责任及义务。

网络产品提供者运营者:早申报早知道

《网络产品安全漏洞管理规定》提出,网络产品提供者和运营者应当建立健全网络产品安全漏洞信息接收渠道并保持畅通,留存网络产品安全漏洞信息接收日志不少于6个月。

当发现或者获知所提供网络产品存在安全漏洞后,网络产品提供者应当立即采取措施并组织对安全漏洞进行验证,评估安全漏洞的危害程度和影响范围;对属于其上游产品或者组件存在的安全漏洞,应当立即通知相关产品提供者。同时应当在2日内向工业和信息化部网络安全威胁和漏洞信息共享平台报送相关漏洞信息。

《规定》同时也明确了在收到漏洞通报后,网络产品提供者和运营者的应对措施。相关产品的提供者和运营者应当及时组织对网络产品安全漏洞进行修补,对于需要产品用户(含下游厂商)采取软件、固件升级等措施的,应当及时将网络产品安全漏洞风险及修补方式告知可能受影响的产品用户,并提供必要的技术支持。

值得一提的是,当发现或者获知其网络、信息系统及其设备存在安全漏洞后,网络运营者应当立即采取措施,及时对安全漏洞进行验证并完成修补。

除去网络产品提供者和运营者外,相关漏洞挖掘组织或个人也应同时遵守《网络产品安全漏洞管理规定》。在《规定》中明确指出,任何组织或者个人设立的网络产品安全漏洞收集平台,应当向工业和信息化部备案。工业和信息化部及时向公安部、国家互联网信息办公室通报相关漏洞收集平台,并对通过备案的漏洞收集平台予以公布。

同时,鼓励发现网络产品安全漏洞的组织或者个人向工业和信息化部网络安全威胁和漏洞信息共享平台、国家网络与信息安全信息通报中心漏洞平台、国家计算机网络应急技术处理协调中心漏洞平台、中国信息安全测评中心漏洞库报送网络产品安全漏洞信息。

此外,在漏洞发布也有相应的要求,如下:

1. 不得发布网络运营者在用的网络、信息系统及其设备存在安全漏洞的细节情况

2. 不得在网络产品提供者提供网络产品安全漏洞修补措施之前发布漏洞信息。

3. 不得发布或者提供专门用于利用网络产品安全漏洞从事危害网络安全活动的程序和工具。

4. 不得刻意夸大网络产品安全漏洞的危害和风险,不得利用网络产品安全漏洞信息实施恶意炒作或者进行诈骗、敲诈勒索等违法犯罪活动。

5. 在国家举办重大活动期间,未经公安部同意,不得擅自发布网络产品安全漏洞信息。

6. 在发布网络产品安全漏洞时,应当同步发布修补或者防范措施。

7. 不得将未公开的网络产品安全漏洞信息向网络产品提供者之外的境外组织或者个人提供。

8. 法律法规的其他相关规定。

切莫踩在违规的红线上

近年来,网络安全漏洞威胁日益严峻,每一次重量级漏洞的爆发往往会在社会上快速传播,不断威胁企业和用户的安全。

《网络产品安全漏洞管理规定》的出台进一步规范漏洞发现、报告、修补和发布等行为,明确网络产品提供者、网络运营者、以及从事漏洞发现、收集、发布等活动的组织或个人等各类主体的责任和义务;使得漏洞管理工作变的更加制度化、规范化、法治化,对于提升漏洞管理水平,促进网络安全有着重要的作用。而作为企业、组织和个人,也要认真了解《网络产品安全漏洞管理规定》的具体要求,并参照执行,切莫踩在红线上。

在过去,人们十分避讳“与漏洞风险共存”,每个人都将漏洞管理视为一个无足轻重的话题。但很少有组织能够真正达到全部漏洞都已修复的状态,因为这一目标的实现往往意味着大量人力、财力和物力资源的无意义消耗,大量的时间都会被浪费在修补那些构不成真正威胁的漏洞上。

根据研究所发现,当前23%的已报告漏洞均发布了漏洞利用代码,但只有2% 的漏洞已在野外观察到漏洞利用的情况,因此,假设组织基于风险情报集中力量优先补救关键漏洞,那将大大减少安全人员的工作压力。

那么漏洞危机爆发时,企业该做什么?如何有效应对和预防企业的安全漏洞?

企业的安全漏洞是指可能导致企业信息或资源受到威胁的弱点或漏洞。在当前信息时代,企业面临着越来越多的安全风险和威胁,因此,有效应对和预防企业的安全漏洞是极为重要的。

一、建立健全的安全策略和管理体系

要想有效应对和预防企业的安全漏洞,首先需要建立一个健全的安全策略和管理体系。这涉及到明确的安全政策、规范和制度,并确保组织内的每个员工都能够理解和遵守这些规定。管理体系应包括明确的责任分工、风险评估与管理、安全培训与宣传等环节

二、加强网络安全防护

在网络化的环境下,企业的信息系统和网络架构容易成为攻击的目标。因此,加强网络安全防护是非常关键的。企业应当采取多种防护措施,如安装防火墙、入侵检测系统、网络加密等,同时定期进行安全审计,并及时更新和修补系统漏洞。

三、定期进行安全漏洞扫描和漏洞修复

企业的信息系统和网络环境都需要定期进行安全漏洞扫描和漏洞修复。通过使用专业的安全漏洞扫描工具,企业可以快速准确地找出存在的安全漏洞,并及时进行修复措施。同时,还应建立安全补丁管理机制,对软件和系统进行及时的更新和升级。比如说漏洞扫描服务。

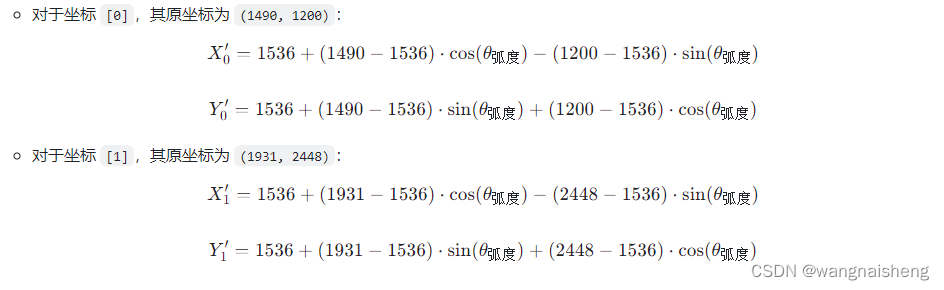

漏洞扫描服务(Vulnerability Scan Service)集Web漏洞扫描、操作系统漏洞扫描、资产内容合规检测、配置基线扫描、弱密码检测五大核心功能,自动发现网站或服务器在网络中的安全风险,为云上业务提供多维度的安全检测服务,满足合规要求,让安全弱点无所遁形。主要的优势在于:

一、扫描全面

涵盖多种类型资产扫描,支持云内外网站和主机扫描,支持内网扫描、智能关联各资产之间的联系,自动发现资产指纹信息,避免扫描盲区。

二、高效精准

采用web2.0智能爬虫技术,内部验证机制不断自测和优化,提高检测准确率,时刻关注业界紧急CVE爆发漏洞情况,自动扫描,最快速了解资产安全风险。

三、简单易用

配置简单,一键全网扫描。可自定义扫描事件,分类管理资产安全,让运维工作更简单,风险状况更清晰了然。

四、报告全面

清晰简洁的扫描报告,多角度分析资产安全风险,多元化数据呈现,将安全数据智能分析和整合,使安全现状清晰明了。

漏洞扫描服务能提供的服务内容:

一、针对Web漏洞扫描--网站的漏洞与弱点易于被黑客利用,形成攻击,带来不良影响,造成经济损失。

1.常规漏洞扫描

丰富的漏洞规则库,可针对各种类型的网站进行全面深入的漏洞扫描,提供专业全面的扫描报告。

2.最紧急漏洞扫描

针对最紧急爆发的VCE漏洞,安全专家第一时间分析漏洞、更新规则、提供最快速专业的VCE漏洞扫描。

二、针对弱密码扫描--主机或中间件等资产一般使用密码进行远程登录,攻击者往往使用扫描技术来探测其用户名和弱口令。

1.多场景可用

全方位的OS连接,涵盖90%的中间件,支持标准Web业务弱密码检测、操作系统、数据库等弱口令检测。

2.丰富的弱密码库

丰富的弱密码匹配库,模拟黑客对各场景进行弱口令探测,同时支持自定义字典进行密码检测。

三、针对中间件扫描--中间件可帮助用户灵活、高效地开发和集成复杂的应用软件,一旦被黑客发现漏洞并利用,将影响上下层安全。

1.丰富的扫描场景

支持主流Web容器、前台开发框架、后台微服务技术栈的版本漏洞和配置合规扫描。

2.多扫描方式可选

支持通过标准包或者自定义安装等多种方式识别服务器中的中间件及其版本,全方位发现服务器中的漏洞风险。

四、针对内容合规检测--网站被发现有不合规言论时,会给企业造成品牌和经济上的多重损失。

1.精准识别

同步更新时政热点和舆情事件的样本数据,准确定位各种涉黄、涉暴涉恐、涉政等敏感内容。

2.智能高效

对文本、图片内容进行上下文语义分析,智能识别复杂变种文本。

安全漏洞对于企业的稳定运营和发展都具有重要影响,因此,应对和预防企业的安全漏洞必须引起企业高度重视。建立健全的安全策略和管理体系,加强网络安全防护,定期扫描和修复安全漏洞等措施都是提高企业安全防护能力的有效手段。通过不断完善和强化安全措施,企业可以有效应对和预防安全漏洞的发生,保护企业的利益和信息资产安全。