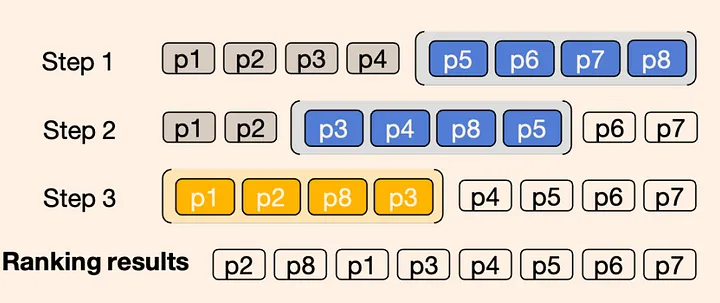

思路:

- 在A上生成公钥私钥。

- 将公钥拷贝给server B,要重命名成authorized_keys(从英文名就知道含义了)

- Server A向Server B发送一个连接请求。

- Server B得到Server A的信息后,在authorized_key中查找,如果有相应的用户名和IP,则随机生成一个字符串,并用Server A的公钥加密,发送给Server A。

- Server A得到Server B发来的消息后,使用私钥进行解密,然后将解密后的字符串发送给 Server B。Server B进行和生成的对比,如果一致,则允许免登录

概念:

authorized_keys文件中存储着本地系统可以允许远端计算机系统ssh免密码登陆的账号信息。也就是远端的计算机可以通过什么账号及地址不需要输入密码既可以远程登陆本系统。

步骤:

一、配置完本地ssh-key后,配置本地或者vscode保持长时间连接远程linux服务器,避免每次都密码登录(突然造成远程服务端口占用问题,耽误我好久时间,只因为少执行了(操作命令:#cat id_dsa.pub >> ~/.ssh/authorized_keys)):

例如:

PC =(ssh)> (9.135.164.160)

9.135.164.160) =(ssh)> git

二、具体操作流程

单向登陆的操作过程(能满足上边的目的):

1、登录A机器

2、ssh-keygen -t [rsa|dsa],将会生成密钥文件和私钥文件 id_rsa,id_rsa.pub或id_dsa,id_dsa.pub

3、将 .pub 文件复制到B机器的 .ssh 目录, 并 cat id_dsa.pub >> ~/.ssh/authorized_keys

4、大功告成,从A机器登录B机器的目标账户,不再需要密码了;(直接运行 #ssh 192.168.20.60 )

双向登陆的操作过程:

1、ssh-keygen做密码验证可以使在向对方机器上ssh ,scp不用使用密码.具体方法如下:

2、两个节点都执行操作:#ssh-keygen -t rsa

然后全部回车,采用默认值.

3、这样生成了一对密钥,存放在用户目录的~/.ssh下。

将公钥考到对方机器的用户目录下,并将其复制到~/.ssh/authorized_keys中(操作命令:#cat id_dsa.pub >> ~/.ssh/authorized_keys)。

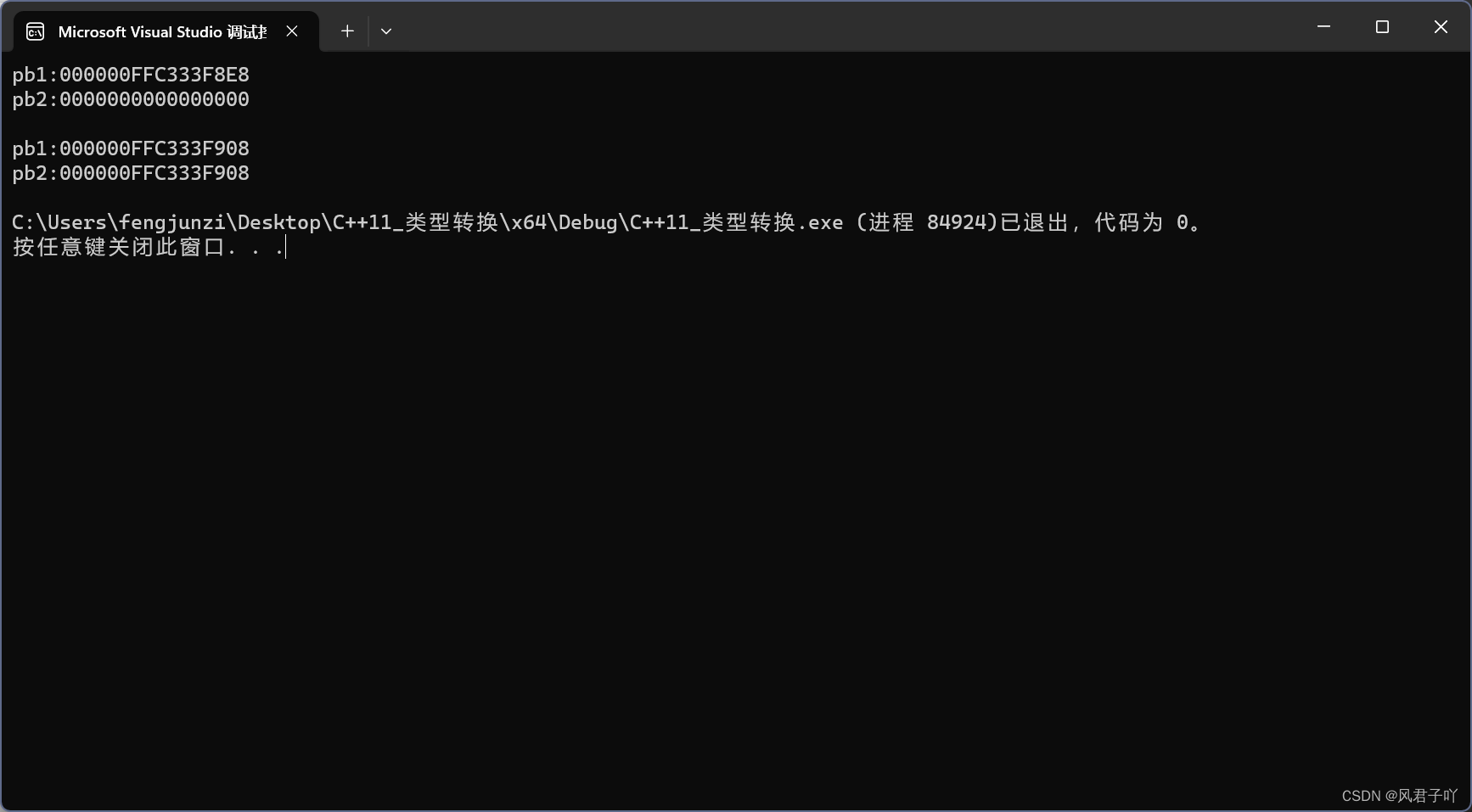

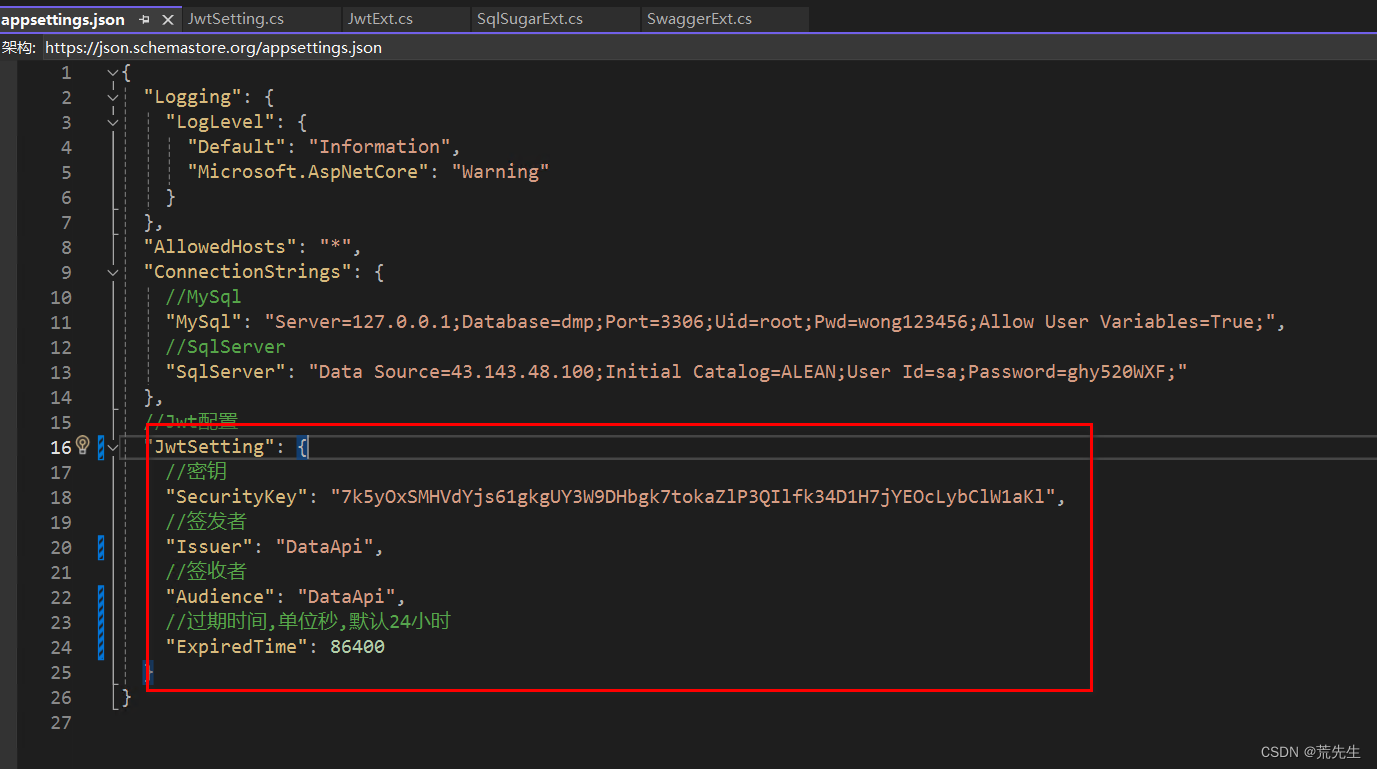

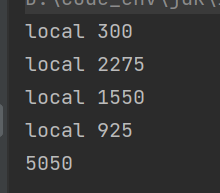

4、设置文件和目录权限:

设置authorized_keys权限

![]()

chmod 700 -R .ssh

5、要保证.ssh和authorized_keys都只有用户自己有写权限。否则验证无效。