【题目】【信息安全管理与评估】2022年国赛高职组“信息安全管理与评估”赛项样题8

信息安全管理与评估 网络系统管理 网络搭建与应用 云计算 软件测试 移动应用开发

任务书,赛题,解析等资料,知识点培训服务

添加博主wx:liuliu5488233

第一阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第一阶段试题,第一阶段内容包括:网络平台搭建与设备安全防护。

本次比赛时间为180分钟。

赛项信息

| 竞赛阶段 | 任务 阶段 | 竞赛任务 | 竞赛 时间 | 分值 |

|---|---|---|---|---|

| 第一阶段 平台搭建与安全设备配置防护 | 任务1 | 网络平台搭建 | 180 分钟 | |

| 任务2 | 网络安全设备配置与防护 |

注意事项

赛题第一阶段请按裁判组专门提供的U盘中的“XXX-答题模板”中的要求提交答案。选手需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-答题模板”放置在文件夹中作为比赛结果提交。

赛项内容

-

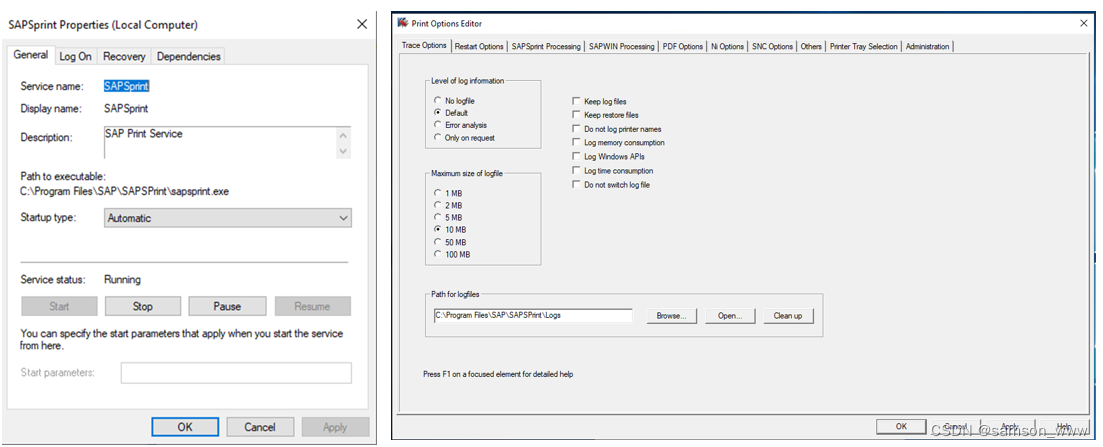

赛项环境设置

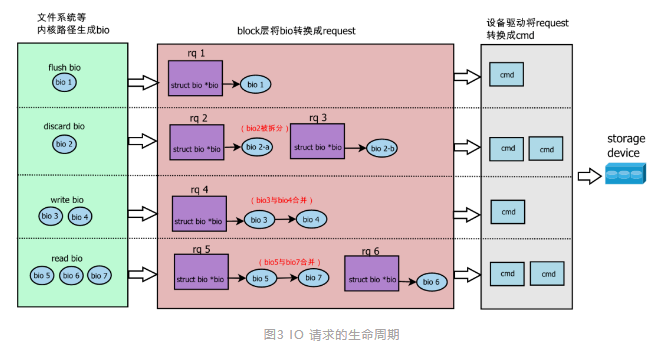

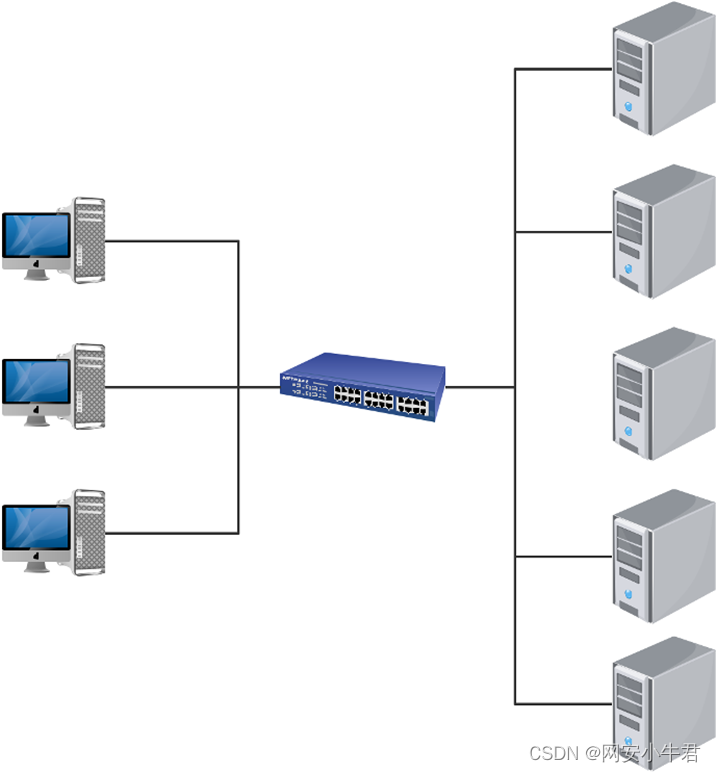

- 网络拓扑图

IP地址规划表

| 设备名称 | 接口 | IP地址 | 对端设备 |

|---|---|---|---|

| 防火墙 FW | ETH0/1-2(AG1) | AG1.113 10.1.0.254/30 (Trust安全域) | CS ETH1/0/1 CS ETH1/0/2 |

| AG1.114 10.2.0.254/30 (Trust安全域) | |||

| ETH0/3 | 10.3.0.254/30 (Trust安全域) | BC ETH3 | |

| ETH0/4 | 10.4.0.254/30 (Trust安全域) | BC ETH4 | |

| ETH0/5 | 10.100.18.1/27 (untrust安全域) | IDC SERVER 10.100.18.2 | |

| ETH0/6 | 200.1.1.1/28 (untrust安全域) | INTERNET | |

| Loopback1 | 10.11.0.1/24 (Trust安全域) | - | |

| Loopback2 | 10.12.0.1/24 (Trust安全域) | ||

| Loopback3 | 10.13.0.1/24 (Trust安全域) | ||

| Loopback4 | 10.14.0.1/24 (Trust安全域) | ||

| 路由交换机 CS | VLAN 40 ETH1/0/4-8 | 172.16.40.62/26 | PC2 |

| VLAN 50 ETH1/0/3 | 172.16.50.62/26 | PC3 | |

| VLAN 51 ETH1/0/23 | 10.51.0.254/30 | BC ETH5 | |

| VLAN 52 ETH1/0/24 | 10.52.0.254/24 | WAF ETH3 | |

| VLAN 113 ETH1/0/1 | VLAN113 OSPF 10.1.0.253/30 | FW ETH0/1 | |

| VLAN 114 ETH1/0/2 | VLAN114 OSPF 10.2.0.253/30 | FW ETH0/2 | |

| VLAN 117 ETH E1/0/17 | 10.3.0.253/30 | BC ETH1 | |

| VLAN 118 CS ETH E1/0/18 | 10.4.0.253/30 | BC ETH2 | |

| ETH1/0/20 | VLAN 100 192.168.100.1/30 2001::192:168💯1/112 VLAN115 OSPF 10.5.0.254/30 VLAN116 OSPF 10.6.0.254/30 | WS ETH1/0/20 | |

| 无线控制器WS | ETH1/0/20 | VLAN 100 192.168.100.2/30 2001::192:168💯2/112 VLAN 115 10.5.0.253/30 VLAN 116 10.6.0.253/30 | CS ETH1/0/20 |

| VLAN 30 ETH1/0/3 | 172.16.30.62/26 | PC1 | |

| 无线管理VLAN VLAN 101 ETH1/0/21 | 需配置 | AP | |

| VLAN 10 | 需配置 | 无线1 | |

| VLAN 20 | 需配置 | 无线2 | |

| 网络日志系统BC | ETH1 | 网桥 | FW |

| ETH3 | CS ETH E1/0/17 | ||

| ETH2 | 网桥 | FW | |

| ETH4 | CS ETH E1/0/18 | ||

| ETH5 | 10.51.0.253/30 | CS ETH E1/0/23 | |

| WEB应用 防火墙 WAF | ETH3 | 10.52.0.253/30 | CS ETH E1/0/24 |

| ETH4 | 堡垒服务器 |

第一阶段任务书

任务1:网络平台搭建

| 题号 | 网络需求 |

|---|---|

| 1 | 按照IP地址规划表,对防火墙的名称、各接口IP地址进行配置。 |

| 2 | 按照IP地址规划表,对三层交换机的名称进行配置,创建VLAN并将相应接口划入VLAN, 对各接口IP地址进行配置。 |

| 3 | 按照IP地址规划表,对无线交换机的名称进行配置,创建VLAN并将相应接口划入VLAN,对接口IP地址进行配置。 |

| 4 | 按照IP地址规划表,对网络日志系统的名称、各接口IP地址进行配置。 |

| 5 | 按照IP地址规划表,对WEB应用防火墙的名称、各接口IP地址进行配置。 |

任务2:网络安全设备配置与防护

-

CS开启SSH服务,用户名密码分别为admin、admin1234;密码为明文类型,特权密码为admin;

-

CS设备配置SNMP功能,向网管服务器10.51.0.203发送Trap消息版本采用V2C,读写的Community为“Test”,只读的Community为“public”,开启Trap消息。

-

对CS上VLAN40开启以下安全机制:

业务内部终端相互二层隔离,启用环路检测,环路检测的时间间隔为15s,发现环路以后关闭该端口,恢复时间为15分钟;如发现私设DHCP服务器则关闭该端口,配置防止ARP欺骗攻击;

-

为CS请配置端口安全,Eth5的端口最多学习到6个MAC地址,发生违规阻止后续违规流量通过,不影响已有流量并产生LOG日志。

-

CS配置IPv6地址,使用相关特性实现VLAN50的IPv6终端可自动从网关处获得IPv6有状态地址;

WS配置IPv6地址,开启路由公告功能,路由器公告的生存期为2小时,确保VLAN30的IPv6终端可以获得IPv6无状态地址。

WS与CS之间配置RIPng, 使PC1与PC3可以通过IPv6通信;

IPv6业务地址规划如下,其它IPv6地址自行规划:

| 业务 | IPV6地址 |

|---|---|

| VLAN30 | 2001:30::254/64 |

| VLAN50 | 2001:50::254/64 |

- 尽可能加大CS与防火墙FW之间的带宽;

配置使总部VLAN40业务的用户访问IDC SERVER的数据流经过FW 10.1.0.254, IDC

SERVER返回数据流经过FW

10.2.0.254,且对双向数据流开启所有安全防护,参数和行为为默认;

-

CS在端口ethernet1/0/7上,将属于网段10.51.0.252内的报文带宽限制为10M比特/秒,突发4M字节,超过带宽的该网段内的报文一律丢弃。

-

通过DCP策略,防止CS受到来自于全部物理接口的DOS攻击,每秒最多50个包。

-

FW、CS、WS之间配置OSPF area 0

开启基于链路的MD5认证,密钥自定义,传播访问INTERNET默认路由; -

FW与CS建立两对IBGP邻居关系,使用AS 65500,FW上loopback1-4为模拟AS

65500中网络,为保证数据通信的可靠性和负载,完成以下配置,要求如下:

- CS通过BGP到达loopback1,2网路下一跳为10.3.0.254;

CS通过BGP到达loopback3,4网络下一跳为10.4.0.254;

-

通过BGP实现到达loopback1,2,3,4的网络冗余;

-

使用IP前缀列表匹配上述业务数据流;

-

使用LP属性进行业务选路,只允许使用route-map来改变LP属性、实现路由控制,AS

PATH属性可配置的参数数值为:65509

-

为实现对防火墙的安全管理,在防火墙FW的Trust安全域开启PING,HTTP,SNMP功能(loopback接口除外),Untrust安全域开启SSH、HTTPS功能;

-

防火墙做基本配置,实现内网对外网因特网的访问;无线用户上网转换为202.102.1.10,有线用户转换为202.102.1.11;当有流量匹配本地址转换规则时产生日志信息,将匹配的日志发送至10.51.0.253的

UDP 2000端口; -

配置L2TP

VPN,名称为VPN,满足远程办公用户通过拨号登陆访问内网,创建隧道接口为tunnel

1、并加入untrust安全域,地址池名称为AddressPool,LNS 地址池为

10.100.253.1/24-10.100.253.100/24,网关为最大可用地址,认证账号skills01,密码skills01; -

为了合理利用网络出口带宽,需要对内网用户访问Internet进行流量控制,园区总出口带宽为500M,对除无线用户以外的用户限制带宽,每天上午9:00到下午6:00每个IP最大下载速率为5Mbps,上传速率为2Mbps。

-

根据IP地址表,把DCST的IP地址映射到外网,使外网能够通过防火墙外网地址访问DCST,外网访问端口号为8201。

-

配置出于安全考虑,无线用户访问因特网需要采用认证,在防火墙上配置web认证,采用本地认证,用户名为dcn,dcn1,dcn2,密码为123456。

-

内网192.168.40.0/24到外网网站Web外发信息控制,禁止外发关键字“大赛试题”并记录相关日志。

-

Internet端有一分支结构路由器,需要在总部防火墙FW上完成以下预配,保证总部与分支机构的安全连接:

防火墙FW与Internet端路由器202.5.17.2建立GRE隧道,并使用IPSec保护GRE隧道,保证分支结构中2.2.2.2与总部VLAN40安全通信。

第一阶段 采用pre-share认证 加密算法:3DES;

第二阶段 采用ESP协议, 加密算法:3DES,预设共享秘钥: skills01

- 已知原AP管理地址为10.81.0.0/15,为了避免地址浪费请重新规划和配置IP地址段,要求如下:

-

使用原AP所在网络进行地址划分;

-

现无线用户VLAN 10中需要127个终端,无线用户VLAN 20需要50个终端;

-

WS上配置DHCP,管理VLAN为VLAN101,为AP下发管理地址,网段中第一个可用地址为AP管理地址,最后一个可用地址为WS管理地址,保证完成AP二层注册;为无线用户VLAN10,20下发IP地址,最后一个可用地址为网关;

- 在NETWORK下配置SSID,需求如下:

-

NETWORK 1下设置SSID

2022skills-2.4G,VLAN10,加密模式为wpa-personal,其口令为skills01; -

NETWORK 20下设置SSID

2022skills-5G,VLAN20不进行认证加密,做相应配置隐藏该SSID,

只使用倒数第一个可用VAP发送5.0G信号;

-

配置一个SSID

2022skills_IPv6,属于VLAN21用于IPv6无线测试,用户接入无线网络时需要采用基于WPA-personal加密方式,其口令为“skills01”,该网络中的用户从WS

DHCP获取IPv6地址,地址范围为:2001:10:81::/112; -

在DCWS上配置一条基于SSID时间点时周一0点到6点的禁止用户接入的策略(限时策略);

-

NETWORK

1开启内置portal+本地认证的认证方式,账号为GUEST密码为123456,保障无线信息的覆盖性,无线AP的发射功率设置为90%。禁止MAC地址为80-45-DD-77-CC-48的无线终端连接; -

为防止大量AP因为没有通过认证从而与WS不断地建立非常多的TCP连接,持续消耗WS的CPU资源,在WS上配置AP

FLOOD反制功能使AP在15分钟内与WS建立连接超过5次,将其加入到AP

FLOOD反制表中,并且60分钟之内不允许再次连接; -

为方便合理使用带宽,要求针对SSID为“2022skills-2.4”下的用户进行带宽控制,上行速率1Mbps,下行速率2Mbps。

-

配置所有Radio接口:AP在收到错误帧时,将不再发送ACK帧;打开AP组播广播突发限制功能;开启Radio的自动信道调整,每天上午10:00触发信道调整功能;

-

在WS上配置使某用户的射频类型为IEEE

802.11b/g,并且设置RTS的门限值为256字节,当MPDU的长度超过该值时,802.11MAC启动RTS/CTS交互机制; -

在公司总部的BC上配置,设备部署方式为透明模式。增加管理员账户dcn2022,密码dcn2022。

-

在BC上配置用户识别功能,对内网所有IP地址进行身份识别;

-

在BC上配置激活NTP,本地时区+8:00,并添加NTP服务器名称清华大学,域名为s1b.time.edu.cn;

-

公司总部LAN中用户访问网页中带有“mp3”、“youku”需要被BC记录并邮件告警。

-

在公司总部的BC上配置,在工作日(每周一到周五上班)期间针对所有无线网段访问互联网进行审计,如果发现访问互联网的无线用户就断网30分钟,不限制其他用户在工作日(每周一到周五上班)期间访问互联网。

-

公司总部LAN中用户发送邮件内容中带有“银行账号”记录并发送邮件告警。

-

使用BC对内网所有上网用户进行上网本地认证,要求认证后得用户4小时候重新认证,并且对HTTP服务器172.16.10.45的80端口进行免认证;

-

在公司总部的WAF上配置,设备部署方式为透明模式。要求对内网HTTP服务器172.16.10.45/32进行安全防护;

-

在公司总部的WAF上配置,编辑防护策略,要求客户机访问网站时,禁止访问*.exe的文件。

-

在公司总部的WAF上配置,编辑防护策略,定义HTTP请求体的最大长度为256,防止缓冲区溢出攻击。

-

在WAF上配置基础防御功能,开启SQL注入、XXS攻击、信息泄露等防御功能,要求针对这些攻击阻断并发送邮件告警;

-

在WAF上配置要求对上传的DOC、DOCX文件进行格式检测,其他特征的文件禁止上传;

-

在WAF上保护HTTP服务器上的www.2022skills.com网站爬虫攻击,从而影响服务器性能,设置严重级别为高级,一经发现攻击阻断并发送邮件告警。

信息安全管理与评估 第二阶段

网络安全事件响应

数字取证调查

应用程序安全

第二阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第二阶段试题,第二阶段内容包括:网络安全事件响应、数字取证调查和应用程序安全。

本次比赛时间为180分钟。

介绍

竞赛有固定的开始和结束时间,参赛队伍必须决定如何有效的分配时间。请认真阅读以下指引!

(1)当竞赛结束,离开时请不要关机;

(2)所有配置应当在重启后有效;

(3)除了CD-ROM/HDD/NET驱动器,请不要修改实体机的配置和虚拟机本身的硬件设置。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本项目模块分数为35分。

项目和任务描述

随着网络和信息化水平的不断发展,网络安全事件也层出不穷,网络恶意代码传播、信息窃取、信息篡改、远程控制等各种网络攻击行为已严重威胁到信息系统的机密性、完整性和可用性。因此,对抗网络攻击,组织安全事件应急响应,采集电子证据等技术工作是网络安全防护的重要部分。现在,A集团已遭受来自不明组织的非法恶意攻击,您的团队需要帮助A集团追踪此网络攻击来源,分析恶意攻击攻击行为的证据线索,找出操作系统和应用程序中的漏洞或者恶意代码,帮助其巩固网络安全防线。

本模块主要分为以下几个部分:

-

网络安全事件响应

-

数字取证调查

-

应用程序安全

本部分的所有工作任务素材或环境均已放置在指定的计算机上,参赛选手完成后,填写在电脑桌面上“信息安全管理与评估竞赛-第二阶段答题卷”中。选手的电脑中已经安装好

Office 软件并提供必要的软件工具 (Tools 工具包)。

工作任务

第一部分 网络安全事件响应

任务1:应急响应

A集团的Linux应用服务器被黑客入侵,该服务器的应用系统被上传恶意软件,系统文件被恶意软件破坏,您的团队需要帮助该公司追踪此网络攻击的来源,在服务器上进行全面的检查,包括日志信息、进程信息、系统文件、恶意文件等,从而分析黑客的攻击行为,发现系统中的漏洞。

本任务素材清单:Server服务器虚拟机。

受攻击的Server服务器已整体打包成虚拟机文件保存,请选手自行导入分析。

注意:Server服务器的基本配置参见附录,若题目中未明确规定,请使用默认配置。

请根据赛题环境及任务要求提交正确答案。

| 任务1:应急响应 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

第二部分 数字取证调查

任务2 :操作系统恶意程序检测

A集团某服务器系统感染恶意程序,导致系统关键文件被破坏,请分析A集团提供的系统镜像和内存镜像,找到系统镜像中的恶意软件,分析恶意软件行为。

本任务素材清单:操作系统镜像、内存镜像。

请根据赛题环境及任务要求提交正确答案。

| 任务2:操作系统恶意程序检测 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

任务3: 网络数据包分析

A集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击(APT),并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,并分析恶意程序的行为。

本任务素材清单:捕获的网络数据包文件。

请根据赛题环境及任务要求提交正确答案。

| 任务3:网络数据包分析 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

任务4: 计算机单机取证

对给定取证镜像文件进行分析,搜寻证据关键字(线索关键字为“evidence 1”、“evidence

2”、……、“evidence

10”,有文本形式也有图片形式,不区分大小写),请提取和固定比赛要求的标的证据文件,并按样例的格式要求填写相关信息,证据文件在总文件数中所占比例不低于15%。取证的信息可能隐藏在正常的、已删除的或受损的文件中,您可能需要运用编码转换技术、加解密技术、隐写技术、数据恢复技术,还需要熟悉常用的文件格式(如办公文档、压缩文档、图片等)。

本任务素材清单:取证镜像文件。

请按要求完成该部分的工作任务。

| 任务4: 计算机单机取证 | ||

|---|---|---|

| 证据编号 | 在取证镜像中的文件名 | 镜像中原文件Hash码(MD5,不区分大小写) |

| evidence 1 | ||

| evidence 2 | ||

| evidence 3 | ||

| evidence 4 | ||

| evidence 5 | ||

| evidence 6 | ||

| evidence 7 | ||

| evidence 8 | ||

| evidence 9 | ||

| evidence 10 |

第三部分 应用程序安全

任务5:Android恶意程序分析

A集团发现其发布的Android移动应用程序文件遭到非法篡改,您的团队需要协助A集团对该恶意程序样本进行逆向分析、对其攻击/破坏的行为进行调查取证。

本任务素材清单:android的apk文件。

请根据赛题环境及任务要求提交正确答案。

| 任务5:Android恶意程序分析 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

任务6:恶意脚本代码分析

A集团发现其网络中的存在恶意脚本感染的情况,A集团保存了包含恶意脚本的文件,您的团队需要协助A集团对该文件样本进行代码分析,对其攻击/破坏的行为进行调查取证。

本任务素材清单:恶意脚本文件或感染恶意脚本的普通用户文件。

请根据赛题环境及任务要求提交正确答案。

| 任务6:恶意脚本代码分析 | ||

|---|---|---|

| 序号 | 任务要求 | 答案 |

| 1 | 任务要求1 | |

| 2 | 任务要求2 | |

| 3 | 任务要求3 | |

| 4 | … |

信息安全管理与评估 第三阶段

夺旗挑战-攻击

第三阶段竞赛项目试题

本文件为信息安全管理与评估项目竞赛-第三阶段试题。根据信息安全管理与评估项目技术文件要求,第三阶段为夺旗挑战-攻击。

本次比赛时间为180分钟。

介绍

夺旗挑战赛(CTF)的目标是作为一名网络安全专业人员在一个模拟的网络环境中实现网络安全渗透测试工作。

本模块要求参赛者作为攻击方,运用所学的信息收集、漏洞发现、漏洞利用等渗透测试技术完成对网络的渗透测试;并且能够通过各种信息安全相关技术分析获取存在的flag值。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本项目阶段分数为35分。

注意事项

通过找到正确的flag值来获取得分,它的格式如下所示:

flag{<flag值 >}

这种格式在某些环境中可能被隐藏甚至混淆。所以,注意一些敏感信息并利用工具把它找出来。

项目和任务描述

在A集团的网络中存在几台服务器,各服务器存在着不同业务服务。在网络中存在着一定网络安全隐患,请利用你所掌握的渗透测试技术,通过信息收集、漏洞挖掘等渗透测试技术,完成指定项目的渗透测试,在测试中获取flag值。网络环境参考样例请查看附录A。

本模块所使用到的渗透测试技术包含但不限于如下技术领域:

• 信息收集

• 逆向文件分析

• 二进制漏洞利用

• 应用服务漏洞利用

• 杂项与密码学分析

所有设备和服务器的IP地址请查看现场提供的设备列表。

工作任务

一、Web1服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务一 | Web1系统存在隐藏信息,请找出隐藏信息,并将flag提交。flag格式flag{<flag值>} | ||

| 任务二 | Web1系统存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务三 | Web1系统后台存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} |

二、Web2服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务四 | Web2系统存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务五 | Web2系统后台存在漏洞,请利用漏洞并找到flag,并将flag提交。flag格式flag{<flag值>} |

三、FTP服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务六 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务七 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务八 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务九 | 请获取FTP服务器上对应的流量包进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十一 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十二 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} | ||

| 任务十三 | 请获取FTP服务器上对应的文件进行分析,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

四、应用程序1服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务十四 | 应用程序1服务器10000端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

五、应用程序2服务器

| 任务编号 | 任务描述 | 答案 | 分值 |

|---|---|---|---|

| 任务十五 | 应用程序2服务器10001端口存在漏洞,找出其中隐藏的flag,并将flag提交。flag格式flag{<flag值>} |

分值分布表

表1 第三阶段分值分布

| 序号 | 描述 | 分值 |

|---|---|---|

| C | 夺旗(攻击) | |

| C1 | 信息收集 | |

| C2 | 逆向文件分析 | |

| C3 | 二进制漏洞利用 | |

| C4 | 应用服务漏洞利用 | |

| C5 | 杂项与密码学分析 |

附录A

![[入门]测试层级-ApiHug准备-测试篇-005](https://img-blog.csdnimg.cn/img_convert/016ed28023b501ad5080767a14c9e45c.gif)