身份验证是验证用户或客户端身份的过程。网站可能会暴露给任何连接到互联网的人。这使得健壮的身份验证机制成为有效的网络安全不可或缺的一部分。

1. 什么是身份验证

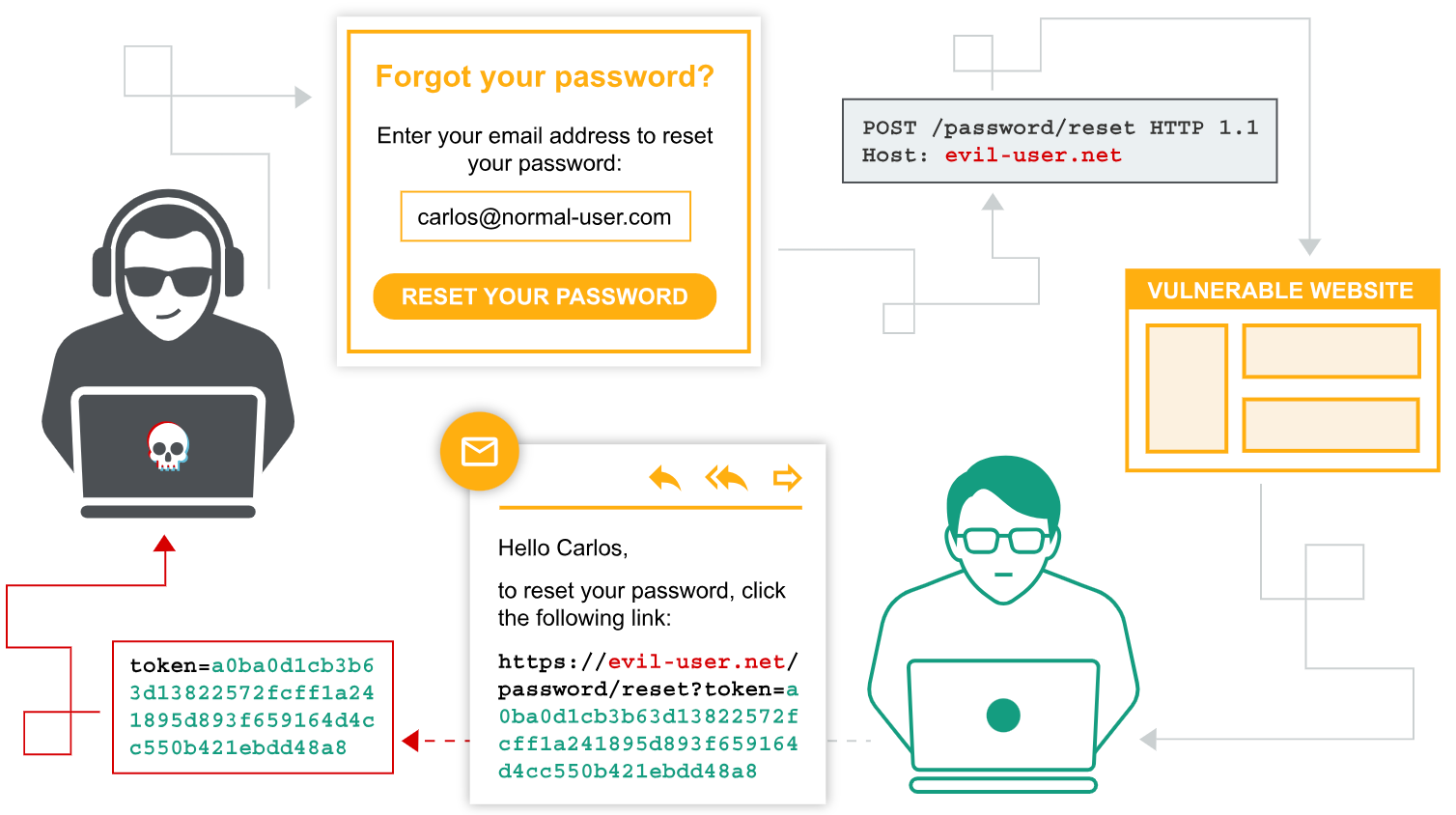

身份验证即认证,是验证给定用户或客户端身份的过程。身份验证漏洞使攻击者能够访问敏感数据和功能。它们还暴露了额外的攻击面以供进一步利用。

身份验证漏洞的影响非常严重。如果攻击者绕过身份验证或强行进入另一个用户的帐户,他们就可以访问被泄露帐户的所有数据和功能。如果他们能够危害高特权帐户(如系统管理员),他们就可以完全控制整个应用程序,并有可能访问内部基础设施。

1.1. 身份验证和授权的区别

身份验证是验证用户真实身份的过程,确认你是谁的过程。

授权则是验证用户是否被允许做一些事情。

1.2. 身份验证的三种主要类型

三种基本的身份验证方法、类型或因素:

- Type 1: 你知道什么?如密码、个人身份识别码PIN,所以类型1也被称为“知识因素”

- Type 2: 你拥有什么?如智能卡、硬件令牌(Token)或存储卡、U盘。这些有时被称为“占有因素”

- Type 3: 你是谁或你做了什么?这些有时被称为“内在因素”

- 你是谁?如指纹、声纹、视网膜图案、虹膜图像、掌纹等。

- 你做了什么?如签名、击键动态,也称为行为生物识别。

身份验证机制依赖于一系列技术来验证这些因素中的一个或多个。

2. 漏洞产生原因

- 身份验证机制很弱,它们无法防止暴力攻击

- 实现中的逻辑缺陷或糟糕的编码允许攻击者完全绕过身份验证机制,这也被称为『失效的身份验证』

在许多领域,逻辑缺陷会导致网站出现意外行为,这可能是安全问题,也可能不是安全问题。然而,由于身份验证对安全至关重要,有缺陷的身份验证逻辑很可能会使网站面临安全问题。

3. 漏洞防御

身份验证是一个复杂的话题,正如我们所展示的,不幸的是,弱点和缺陷很容易渗透进来。概述你可以采取的每一种措施来保护你自己的网站显然是不可能的。但是,我们应该始终遵循以下几个一般原则:

- 注意保护用户凭据:如果你无意中向攻击者泄露了一组有效的登录凭据,即使是最强大的身份验证机制也是无效的。

- 安全性不要依赖用户:严格的身份验证措施通常需要用户付出一些额外的努力。人性使得一些用户几乎不可避免地会找到拯救自己的方法。因此需要尽可能强制执行安全行为。

- 暴力防护:考虑到构建暴力攻击是多么简单,确保采取措施防止或至少破坏任何暴力登录的尝试是至关重要的。

- 从设计、开发到测试,三重检查验证逻辑:彻底审核任何验证或验证逻辑以消除缺陷绝对是稳健身份验证的关键

- 多因素身份验证:虽然多因素身份验证可能不适用于每个网站,但如果操作得当,它比单独基于密码的登录安全得多。请记住,验证同一因素的多个实例不是真正的多因素身份验证。通过电子邮件发送验证码本质上只是一种更冗长的单因素身份验证形式。

4. 参考

[1] https://portswigger.net/web-security/authentication

[2] https://portswigger.net/web-security/authentication/securing

推荐阅读:

「 典型安全漏洞系列 」10.跨域资源共享CORS漏洞详解

「 典型安全漏洞系列 」09.权限提升漏洞详解

「 典型安全漏洞系列 」08.文件上传漏洞详解

「 典型安全漏洞系列 」07.OS命令注入详解

「 典型安全漏洞系列 」06.路径遍历(Path Traversal)详解

「 典型安全漏洞系列 」05.XML外部实体注入XXE详解

「 典型安全漏洞系列 」04.服务器端请求伪造SSRF详解

「 典型安全漏洞系列 」03.跨站请求伪造CSRF详解

「 典型安全漏洞系列 」02.SQL注入详解

「 典型安全漏洞系列 」01.跨站脚本攻击XSS详解