(1)信息泄露:信息被泄露或透露给某个非授权的实体。

(2)破坏信息的完整性:数据被非授权地进行增删、修改或破坏而受到损失。

(3)拒绝服务:对信息或其他资源的合法访问被无条件地阻止。

(4)非法使用(非授权访问):某一资源被某个非授权的人或以非授权的方式使用。

(5)窃听:用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息。例如对通 信线路中传输的信号进行搭线监听,或者利用通信设备在工作过程中产生的电磁泄漏截取有用 信息等。

(6)业务流分析:被动攻击。通过对系统进行长期监听,利用统计分析方法对诸如通信频度、通信的 信息流向、通信总量的变化等态势进行研究,从而发现有价值的信息和规律。

(7)假冒:通过欺骗通信系统(或用户)达到非法用户冒充成为合法用户,或者特权小的 用户冒充成为特权大的用户的目的。黑客大多是采用假冒进行攻击。

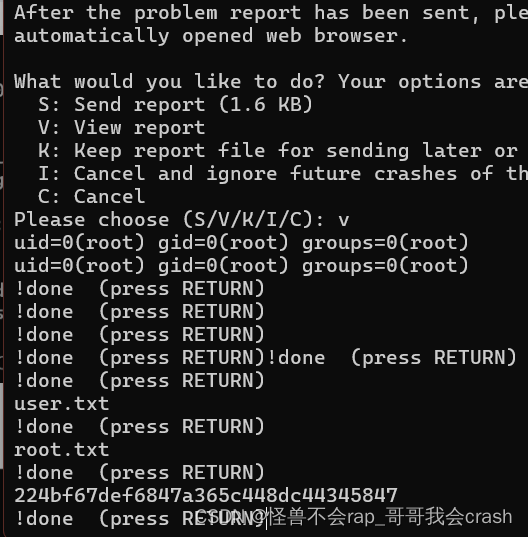

(8)旁路控制:攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特 权。例如,攻击者通过各种攻击手段发现原本应保密,但是却又暴露出来的一些系统“特性”。 利用这些“特性”,攻击者可以绕过防线守卫者侵入系统的内部。

(9)授权侵犯:被授权以某一目的使用某一系统或资源的某个人,却将此权限用于其他非 授权的目的,也称作“内部攻击”。

(10)特洛伊木马:软件中含有一个察觉不出的或者无害的程序段,当它被执行时,会破坏 用户的安全。这种应用程序称为特洛伊木马 (Trojan Horse)。

(11)陷阱门:在某个系统或某个部件中设置了“机关”,使得当提供特定的输入数据时, 允许违反安全策略。

(12)抵赖:这是一种来自用户的攻击,例如,否认自己曾经发布过的某条消息、伪造一份 对方来信等。

(13)重放:所截获的某次合法的通信数据备份,出于非法的目的而被重新发送。

(14)计算机病毒:所谓计算机病毒,是一种在计算机系统运行过程中能够实现传染和侵害 的功能程序。一种病毒通常含有两个功能:一种功能是对其他程序产生“感染”;另外一种或者 是引发损坏功能或者是一种植入攻击的能力。

(15)人员渎职:一个授权的人为了钱或利益、或由于粗心,将信息泄露给一个非授权的人。 (16)媒体废弃:信息被从废弃的磁盘或打印过的存储介质中获得。

(17)物理侵入:侵入者通过绕过物理控制而获得对系统的访问。

(18)窃取:重要的安全物品,如令牌或身份卡被盗。

(19)业务欺骗:某一伪系统或系统部件欺骗合法的用户或系统自愿地放弃敏感信息。

1、要求产品、技术、审计安全

2、安全架构具备可用性、完整性、机密性

3、主要技术手段:身份鉴别、访问控制、内容安全、冗余恢复、审计响应、恶意代码防范和密码技术

4、实现目标:

● 保护信息系统的可用性;

● 保护网络系统服务的连续性;

● 防范资源的非法访问及非授权访问;

● 防范入侵者的恶意攻击与破坏;

● 保护信息通过网上传输过程中的机密性、完整性;

● 防范病毒的侵害;

● 实现安全管理。

GA:国家安全行业标准

GB:国标

GJB:国军标

1、安全模型

1)状态机模型

(1)状态变量的默认值必须安全;

(2)用户试图使用变量的默认值;

(3)系统检查主体的身份验证;

(4)系统确保变更不会使系统置于不安全状态;

(5)系统允许变量值变更,发生状态改变 (STATE CHANGE);

(6)再重复执行(1)~(5)步,会导致另一次 状态变化

2、信息安全

WPDRRC模型:预警、保护、检测、响应、恢复和反击

人员是核心,策略是桥梁,技术是保证

3、网络安全

认证框架:鉴别

(1)已知的,如一个秘密的口令。

(2)拥有的,如 I C卡、令牌等。

(3)不改变的特性,如生物特征。指纹、人脸、声纹

(4)相信可靠的第三方建立的鉴别(递推)。

(5)环境(如主机地址等)。

访问控制

(1)发起者ADI(ADI 由绑定到发起者的 ACI 导出)。

(2)目标ADI(ADI 由绑定到目标的 ACI 导出)。

(3)访问请求ADI(ADI 由绑定到访问请求的 ACI 导出)。

机密性:密钥

完整性:数据不以未经授权方式进行改变或损毁的特征。包括物理隔离的不受干扰的信道、路由控制、访问控制以及未授权修改

抗抵赖:包括证据的生成、验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证。

4、数据库安全

数据库完整性设计:满足实体、参照完整性约束

需求分析(数据字典、DFD)、概念结构设计ER、逻辑结构设计(关系模式、完整性约束)、物理结构设计(实体表)

5、系统安全

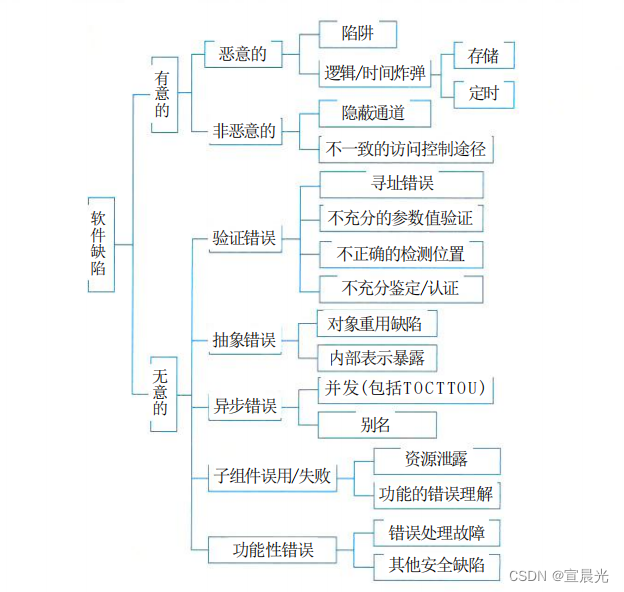

系统架构的脆弱性:

1、软件设计的瑕疵

2、软件实现中的弱点

3、软甲本身的瑕疵

4、系统和网络的错误配置

脆弱性原因:

1、分层架构:层间的访问异常、层间通信耗时的脆弱性

2、C/S架构:客户端软件、网络开放性、网络协议的脆弱性

3、事件驱动架构:组件响应、数据交换、固定流程的脆弱性

4、MVC:视图与控制器紧密连接、视图对模型数据的访问抵消

5、微服务:开发人员处理分布式系统的复杂性、设计服务间通信机制、服务管理复杂。