Python整型(int)

Python整型(int)教程

Python 整型专门用来表示整数。 Python 整型支持四种形式,即十进制形式、二进制形式、八进制形式和十六进制形式。

Python整型(int)

十进制形式

Python 最常见的整数就是十进制形式的整数。在使用十进制表示整数值时,不能以 0(零)作为十进制数的开头(数值是 0 除外)。

二进制形式

二进制数只能由 0 和 1 组成。二进制数以 0b 或 0B 开头。

八进制形式

八进制整数只能由 0~7 组成。八进制数以 0o 或 0O 开头(第一个字母是零,第二个字母是大写或小写的 O)。需要注意的是,在 Python 2.x 中,八进制数值还可以直接以 0(零)开头。

十六进制形式

十六进制数由 0~9 以及 A~F(或 a~f)组成。十六进制数以 0x 或 0X 开头。

案例

十进制

定义 Python 中的十进制整型。

print("嗨客网(www.haicoder.net)")

# 定义十进制正整数

foo = 256

print(foo)

# 定义十进制负整数

bar = -128

print(bar)

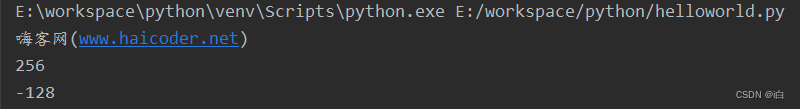

程序运行后,控制台输出如下:

首先,我们定义了一个整型 变量 为 foo,并给其赋值为正整数 256。接着,我们定义了一个整型变量为 bar,并给其赋值为负整数 -128。

最后,我们定义了一个整型变量为 big,并给其赋值为一个超级大的数字,我们看到可以正常输出该数字,并且类型也是 int。

二进制

定义 Python 中的二进制整型

print("嗨客网(www.haicoder.net)")

# 使用前缀 0b 定义二进制数

foo = 0b1000111

print(foo)

# 使用前缀 0B 定义二进制数

bar = 0B010110110

print(bar)

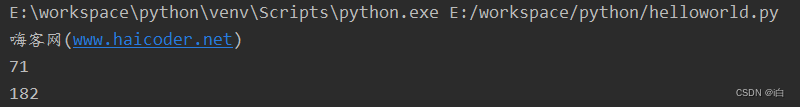

程序运行后,控制台输出如下:

首先,我们定义了一个前缀为 0b 的二进制整型变量为 foo。接着,我们再次定义了一个前缀为 0B 的二进制整型变量为 bar。

最后,我们使用 print 函数,输出了上面两个二进制变量的对应的十进制数。

八进制

定义 Python 中的八进制整型。

print("嗨客网(www.haicoder.net)")

# 使用前缀 0o 定义八进制数

foo = 0o1652701

print(foo)

# 使用前缀 0B 定义八进制数

bar = 0O1657430

print(bar)

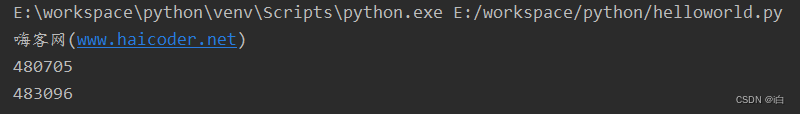

程序运行后,控制台输出如下:

首先,我们定义了一个前缀为 0o 的八进制整型变量为 foo。接着,我们再次定义了一个前缀为 0O 的八进制整型变量为 bar。

最后,我们使用 print 函数,输出了上面两个八进制变量的对应的十进制数。

十六进制

定义 Python 中的十六进制整型。

print("嗨客网(www.haicoder.net)")

# 使用前缀 0x 定义十六进制数

foo = 0x16ADC9

print(foo)

# 使用前缀 0X 定义十六进制数

bar = 0XDB80A

print(bar)

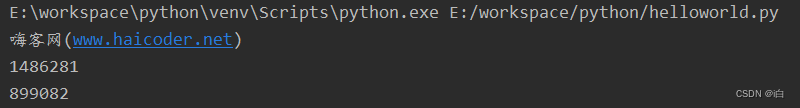

程序运行后,控制台输出如下:

首先,我们定义了一个前缀为 0x 的十六进制整型变量为 foo。接着,我们再次定义了一个前缀为 0X 的十六进制整型变量为 bar。

最后,我们使用 print 函数,输出了上面两个十六进制变量的对应的十进制数。

Python整型(int)总结

Python 整型整型专门用来表示整数。 Python 整型支持四种形式,即 十进制形式、二进制形式、八进制形式和十六进制形式。