目录

引言

正文

信息收集

端口扫描

敏感目录的扫描

主机漏洞扫描

常见的漏洞及防御

SQL注入漏洞

目录遍历漏洞/文件包含漏洞

提权

删日志

引言

首先呢,经过我本人对此篇论文的研读,发现此篇论文属于web方向的一篇入门文章

梁本来前辈对常见的web漏洞进行了简单的介绍并提出了大概的防御方式

因为这是一篇web方向的论文,所以说,我将以此篇论文为基础,在阐述此篇论文的同时,向大家简单讲解从论文中延伸的关于web渗透的一些小知识

接下来我将说一说web渗透中的常用的一些技术

正文

- 信息收集

- 扫描

- 漏洞利用

- 权限提升

- 日志清理

首先我们来简单地介绍下信息收集

信息收集

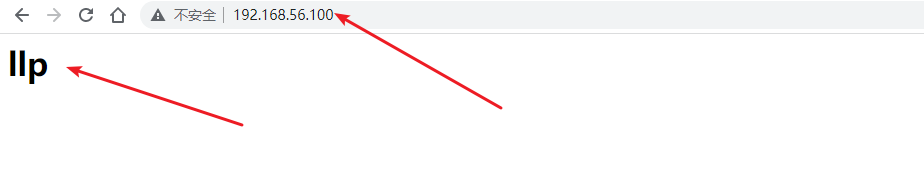

信息收集是渗透测试中通过抓取一些数据报头或其他的信息,进而可以分析主机信息以及web架构

常见的信息收集有

- 端口扫描

- 敏感目录扫描

- Web漏洞扫描

- 主机漏洞扫描

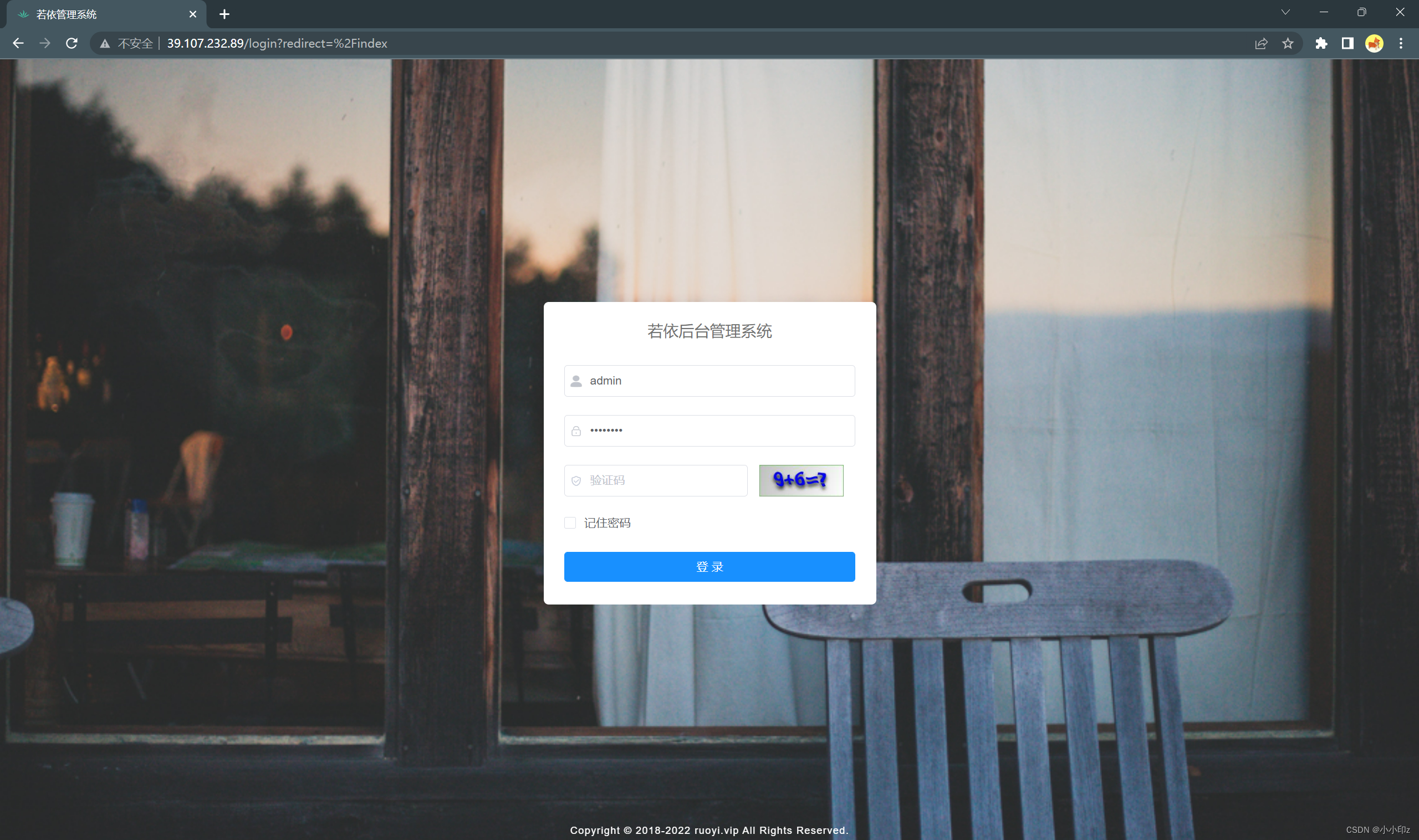

端口扫描

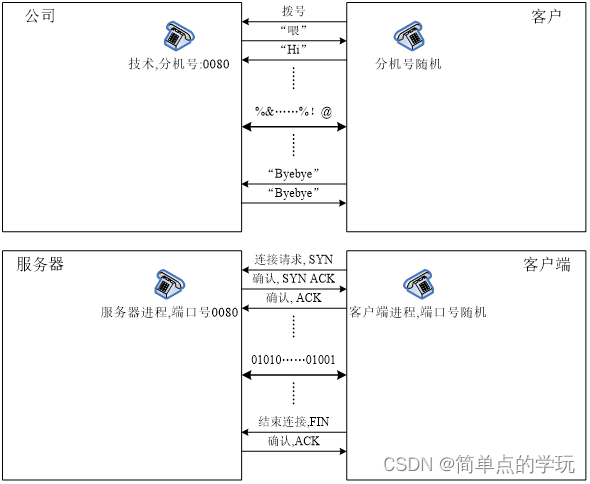

关于端口扫描,先来简单介绍下什么是端口

如果把IP地址比作一间房子 ,端口就是出入这间房子的门。

一间房子可能只有一两个门,但端口却有2^16之多

一些常见的端口例如我们的服务器就是在80端口,而mysql就在3306端口

如此多的端口也就导致可能出现的危害大大增加

那么我们就来说下常用的工具-nmap

nmap,也被叫做诸神之眼,钟馗之眼

是一个中,大型规模的扫描器

接下来是敏感目录的扫描

敏感目录的扫描

关于敏感目录的扫描,通常使用御剑

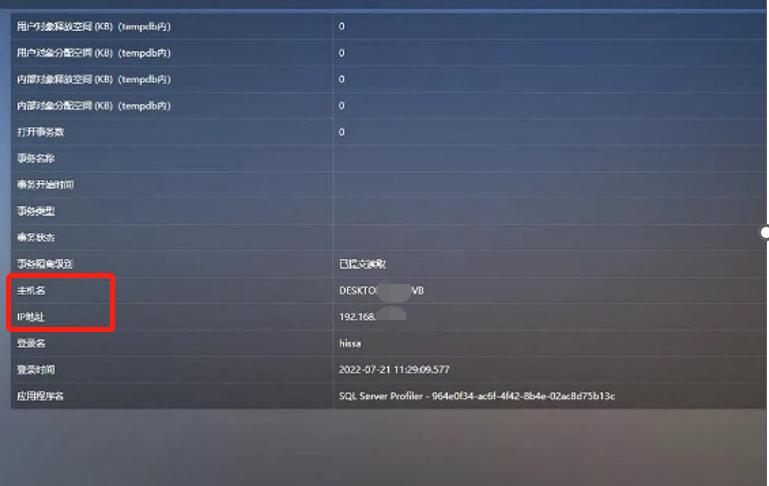

主机漏洞扫描

以上的内容就是关于信息收集的一些简单内容,那么接下来,我们回归论文,说一说关于web中常见的漏洞及防御

常见的漏洞及防御

- SQL注入漏洞

- 目录遍历漏洞/文件包含漏洞

- 文件上传漏洞

- 跨站脚本漏洞

- 命令执行漏洞

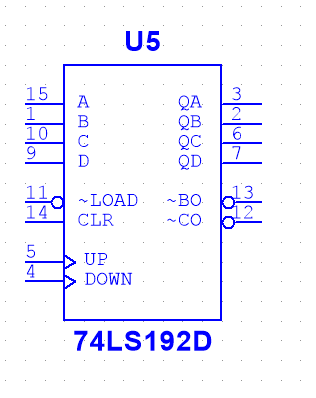

SQL注入漏洞

目录遍历漏洞/文件包含漏洞

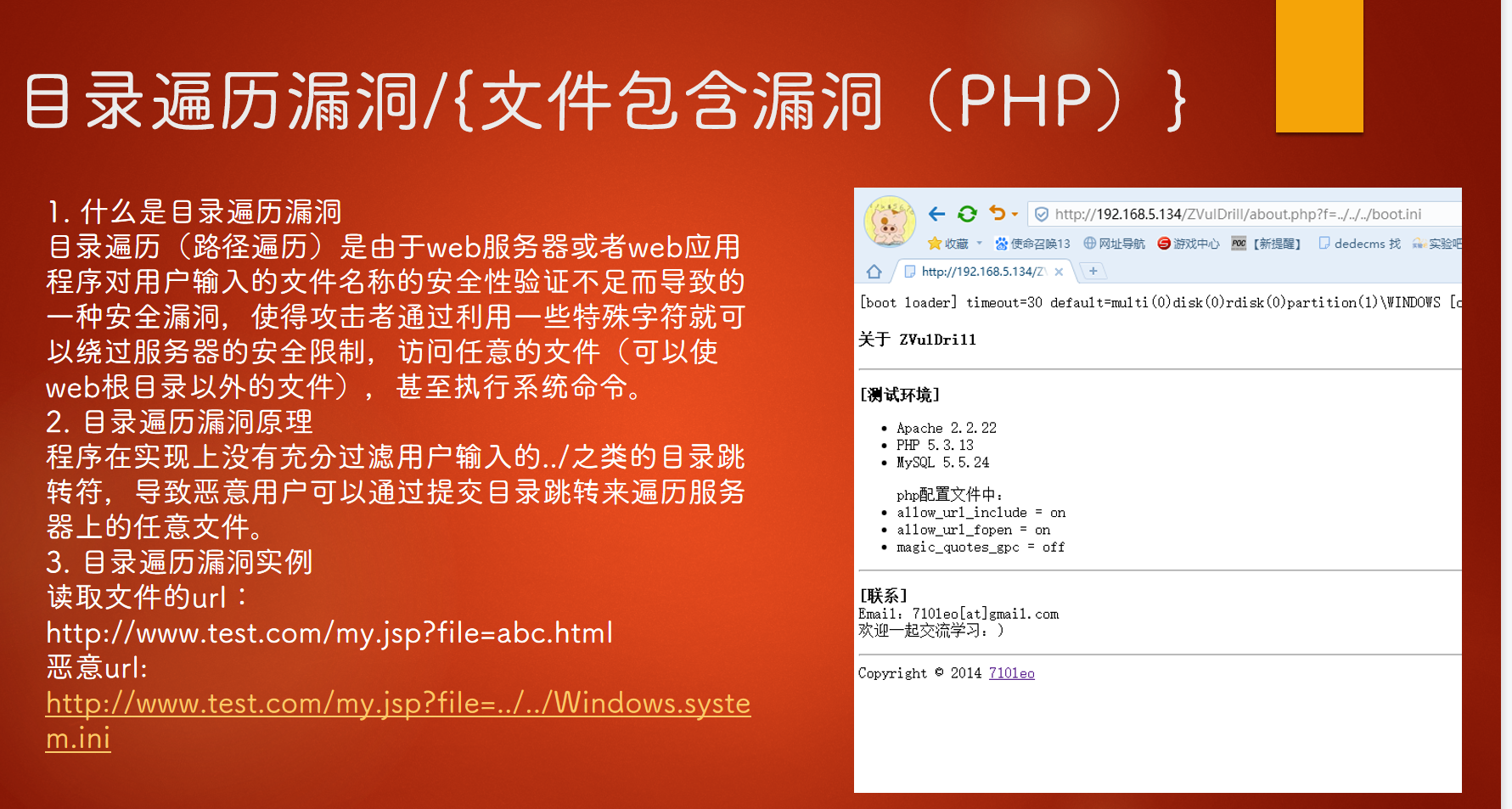

关于文件包含漏洞,也被叫做目录遍历漏洞

那么为什么让被叫做目录遍历漏洞呢

这和他的攻击方式息息相关

程序在实现上没有充分过滤用户输入的../之类的目录跳转符,导致恶意用户可以通过提交目录跳转来遍历服务器上的任意文件

关于../应该是会在我们下学期的web课的HTML中会有介绍

这是关于目录的一个跳转符

即跳转到当前文件的父文件夹中

常用路径如下