目录

1、使用自己姓名拼音创建一个账户, 并使用命令和图形化查看

2、使用自己拼音打头字母创建一个隐藏账户 ,并使用命令和图形化查看

3、使用命令启动 telnet 服务

4、使用命令打开防火墙 23 端口

5、熟悉LINUX系统,使用命令行创建用户,查看IP地址,启动SSH、FTP服务

(1)创建用户

(2)查看 IP 地址

1、使用自己姓名拼音创建一个账户, 并使用命令和图形化查看

对于 Windows 系统

首先使用命令查看当前存在用户

net user

使用命令行创建新账户

用法:

net user 用户名 密码 /add

示例:

net user muyong 123456 /add

注意:这里需要以管理员身份运行 cmd 或者终端,否则权限不够无法执行

执行成功后我们再次使用 net user 命令进行查看

可以看到多出了一个账户名 muyong

此外,我们也可以使用图形化查看

双击打开控制面板

依次点击用户账户->用户帐户->管理其他帐户

如下图:

当然我们也可以通过图形化创建账号,这里就不做演示了

对于 Linux 系统,首先我们还是先查看一下存在的用户:

在Linux系统中,用户信息通常存储在 /etc/passwd 文件中,而密码(经过加密的哈希值)则存储在 /etc/shadow 文件中。

使用命令 cat 进行读取

cat /etc/passwd

关于 /etc/passwd 文件一些字段的解释:

用户名:这是用户的登录名。

密码:在早期的系统中,密码是存储在此字段中的,但现在已经被 x 或 * 替代,而真正的密码哈希值存储在 /etc/shadow 文件中。

用户ID(UID):每个用户都有一个唯一的数字标识符。

组ID(GID):表示用户所属的主要组的标识符。

用户信息字段:通常是用户的全名或其他信息。

家目录:用户的主目录路径。

登录Shell:用户登录时使用的Shell程序。

创建新用户

用法:

注意:如果不是 root 权限,则需要在命令前加上 sudo

adduser 用户名默认会要求你输入创建用户的密码

注意:出于安全考虑 Linux 系统下输入密码时不会显示在终端上,实际上你已经输入了

后面的其他信息如果不做设置,直接回车即可

再次读取 etc下的 password 文件即可看到我们新创建账户的信息

adduser 命令也可以用 useradd 命令代替,准确来说,useradd 命令才是原始的、基本的用户管理命令,而 adduser 是一个更高级的用户管理命令。

关于 useradd 命令的用法:

通常该命令不直接提供添加密码的选项

我们可以使用 -p 参数来指定要设置的密码

但是这样做通常是不安全的,会导致密码直接以明文存储

useradd -p 密码 用户名因此我们一般是先创建用户,再使用 passwd 命令为用户设置密码

用法:

passwd 用户名下面我们对比下直接设置密码和创建后设置密码的区别:

假设两个用户名为 test1 和 test2 ,密码我都设置为 123456

接下来我们读取 shadow 文件

cat /etc/shadow

下面尝试通过图形化查看账户:

对于不同发行版的 Linux 系统可能会有不同,这里以 kali 为例

在设置里面打开用户和组

但是不知为啥我这里卡死了加载不出来,理论上来说这里肯定是能查看的

2、使用自己拼音打头字母创建一个隐藏账户 ,并使用命令和图形化查看

对于 Windows 系统

通过在用户名后追加美元符号 $ 即可创建命令无法查询的用户

net user MY$ 123456 /add可以看到命令行无法发现新建的用户

使用图形化查看

可以发现

对于 Linux 系统:

可以修改储存用户名和密码文件的访问权限,但是由于 root 用户具有对系统的完全控制权,因此在 root 用户面前无法隐藏用户信息。也有其他方法,比如对 passwd 和 shadow 文件进行伪造和还原,但是比较复杂,这里就不做演示了。

3、使用命令启动 telnet 服务

对于 Windows 系统,启动某个服务的命令:

net start 服务名报错:

服务名无效。

请键入 NET HELPMSG 2185 以获得更多的帮助。

出于安全考虑,Telnet Server 已从 Windows 中移除,在许多较新的 Windows 版本中,特别是在企业环境中,Telnet 服务器功能已被视为不安全并且已经被删除。Telnet 是一种明文传输协议,所有数据(包括用户名和密码)都是以明文形式在网络上传输的,容易受到窃听和中间人攻击。

在 cmd 键入 services.msc,查看服务,也无法找到 telnet 服务

在 win XP 也没有找到 telnet 服务

win server 2008 也没有

win 7 也没有

终于,在 win 2000 找到了 telnet 服务

使用命令启动该服务

net start telnet

查看启动的服务

net start

启动成功

也可以在服务里面通过图形化查看

4、使用命令打开防火墙 23 端口

使用命令:

netsh advfirewall firewall add rule name="Open Port 23" dir=in action=allow protocol=TCP localport=23使用 Windows 高级防火墙规则添加规则,允许传入 TCP 网络流量通过端口 23

关于命令的详细解释:

netsh advfirewall firewall add rule:使用 netsh 命令管理 Windows 高级防火墙,添加一个新的防火墙规则。

name="Open Port 23":指定规则的名称为 "Open Port 23",这是你可以识别和管理该规则的名称。在管理规则时,你可以根据此名称引用它。

dir=in:指定这个规则是用于传入流量的。这意味着它将应用于从网络传入系统的流量。

action=allow:指定规则允许通过。对于符合此规则条件的流量,Windows 防火墙将允许它通过防火墙。

protocol=TCP:指定规则应用于 TCP 协议的流量。

localport=23:指定规则应用于目标端口为 23 的流量。在 Telnet 服务中,23 端口是 Telnet 默认使用的端口。

查看这条规则:

netsh advfirewall firewall show rule name="Open Port 23"

其他常用命令,比如:查看所有应用于传出流量的防火墙规则

netsh advfirewall firewall show rule name=all dir=out若要查看传入流量:

netsh advfirewall firewall show rule name=all dir=in

对于 Linux 系统:

允许传入的 TCP 流量通过端口 23

iptables -A INPUT -p tcp --dport 23 -j ACCEPT

命令详解:

iptables:防火墙管理工具。

-A INPUT:将规则添加到 INPUT 链(用于处理传入流量)的末尾。

-p tcp:指定所匹配的协议是 TCP。

--dport 23:指定目标端口为 23。

-j ACCEPT:对匹配的流量执行 ACCEPT 操作,即允许通过。

接下来我们具体查看一下防火墙规则:

iptables -L -n

这条规则的含义是:允许来自任何源 IP 地址,目标端口为 23 的 TCP 数据包通过 INPUT 链。在网络上,端口 23 通常用于 Telnet 服务,因此这个规则允许 Telnet 流量通过防火墙进入系统。

5、熟悉LINUX系统,使用命令行创建用户,查看IP地址,启动SSH、FTP服务

(1)创建用户

创建用户我们在前面已经进行演示,使用命令 adduser 或者 useradd 即可实现

(2)查看 IP 地址

使用命令

ifconfig

(3)启动 SSH 服务

使用命令

systemctl start ssh

也可以让 SSH 服务在系统引导时自动启动,使用命令

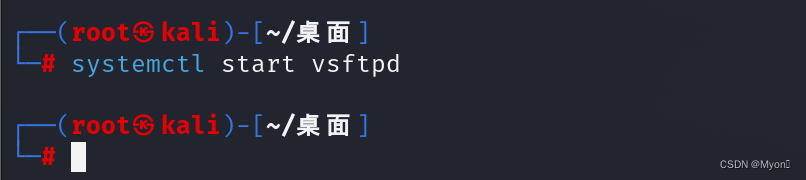

systemctl enable ssh(4)启动 FTP 服务

要启动 FTP 服务,你需要先确保已经安装了 FTP 服务器软件包,如 vsftpd(在许多 Linux 发行版中是常用的 FTP 服务器软件)。

如果未安装直接启动则会找不到该服务,报错如下图:

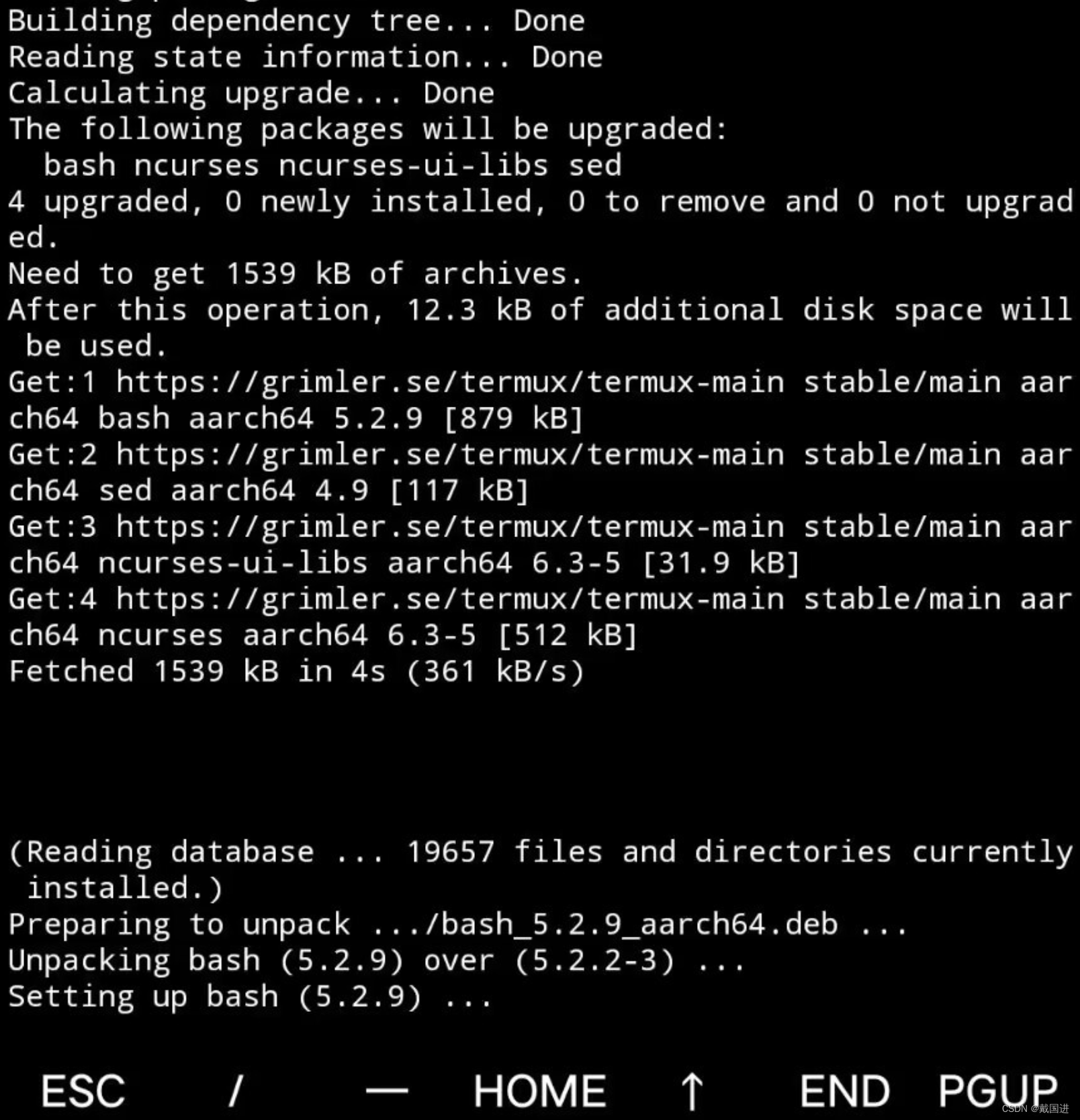

我们先进行安装,使用命令:

apt install vsftpd

启动该服务:

systemctl start vsftpd

设置自启动的命令:

systemctl enable vsftpd

![Sqli-labs靶场第16关详解[Sqli-labs-less-16]自动化注入-SQLmap工具注入](https://img-blog.csdnimg.cn/direct/20749ba7b3164afc86bf6a7f549c095a.png)

![BUUCTF---[极客大挑战 2019]Http1](https://img-blog.csdnimg.cn/direct/e5dbb05113344d178bdcce4ee79df072.png)