1.地址解析协议ARP:

IP查询MAC地址,询问/回答机制。ARP缓存表、ARP欺骗、ARP病毒、代理ARP、反向RARP。

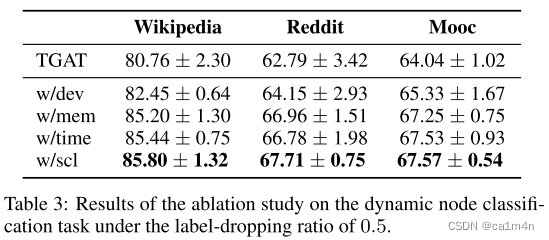

ARP、RARP分组格式如下:

2.地址解析协议ARP:

缓存表:开始-运行-cmd,输入arp -a(-s(绑定)、-d(删除)等)回车

代理ARP,有路由器充当第三方代理,进行ARP请求/回答。

3.反向地址解析协议RARP:

有MAC查找IP,常用于无盘工作站,设备没有硬盘,无法记录IP,刚启动时发送一个广播,用MAC去获取IP。需要一台RARP服务器,记录MAC与IP的对应关系。

4.ARP欺骗和ARP病毒:

假如向某一主机发送伪装ARP应答报文,使其发送的信息无法到达预期的主机或到达错误的主机。这就构成了一个ARP欺骗。例如:网管软件获取全网MAC地址。病毒伪装网关MAC收集信息,

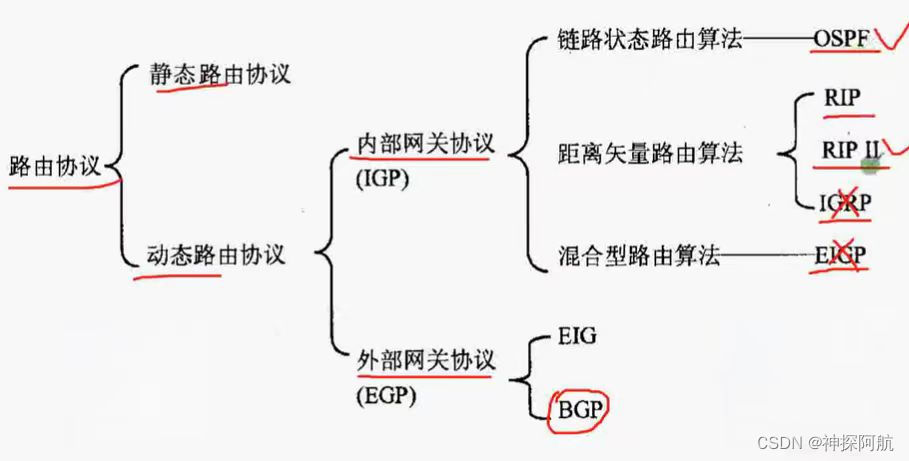

5.网络层路由协议:选择转发数据路径。

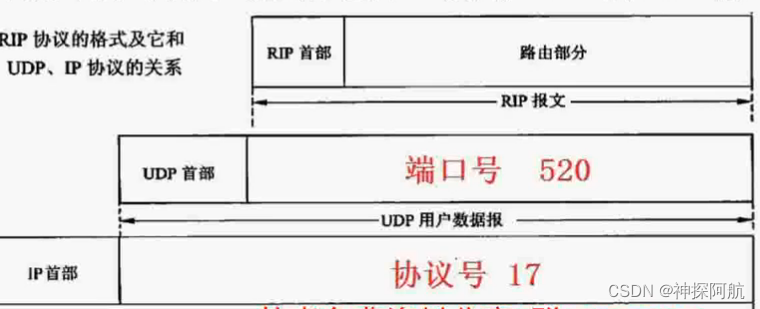

6.路由信息协议RIP:

距离矢量算法,计算跳数,最大15跳,16跳不可达。30s更新、180s不存在、240s删除。 口诀168。(即以30s为一个单位,1个30s更新,6个30s不存在,8个30s删除)。支持等费用负载均衡和链路冗余。使用UDP的520端口。

7.两种版本:RIPV1和RIPV2区别,适合小型网络。

| RIPV1 | RIPV2 |

| 有类不携带子网掩码 | 无类携带子网掩码 |

| 采用广播更新 | 采用组播224.0.0.9 |

| 周期性更新30s | 采用触发更新 |

| 不支持VLSM、CIDR | 支持VLSM、CIDR |

| 不提供认证 | 提供明文和MD5认证 |

8.路由信息协议RIP:防止环路的办法。

- 最大跳数:当一个路由条目发送出去会自加1跳,跳数最大为16跳,意味着不可达。

- 水平分割:一条路由信息不会发送给信息的来源

- 反向毒化的水平分割:把从邻居学习到的路由信息设为16跳,再发送给那个邻居,更安全。

- 抑制定时器 和 触发更新也可以防止环路。

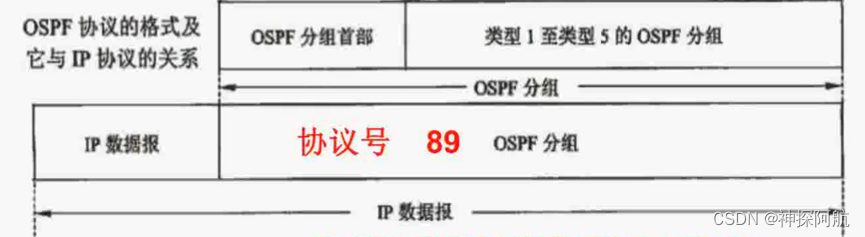

9.开放最短路径优先协议OSPF:

链路状态算法,包括:连通、距离、时延、带宽等状态,Dijkstra的SPF算法。触发更新、分层路由。支持大型网络。

10.OSPF区域 类型:

主干区域(32位),Area 0.0.0.0或者Area 0来表示。

| 主干区域 | 连接其他区域,都要经过主干区域,也接受任何路由信息。 |

| 标准区域 | 接受任何路由信息 |

| 完全存根区域 | 只接受本区域内的路由信息,其他一概不接收。Cisco的。 |

| 不完全存根区域 | 除接收本区域内的路由信息,还接受类型7的。 |

11.开放最短路径优先协议OSPF:

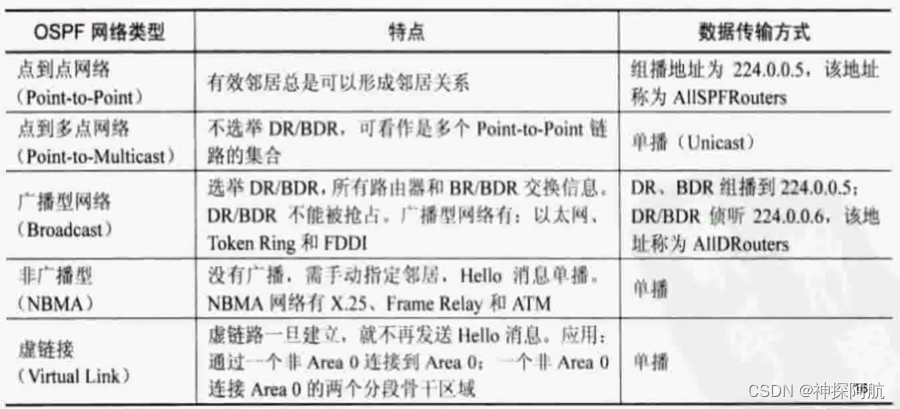

根据物理连接和拓扑结构,分为以下网络类型:

12.OSPF路由器分类:

根据不同区域之间功能分为:BR(骨干)、IR、ABR、ASBR。

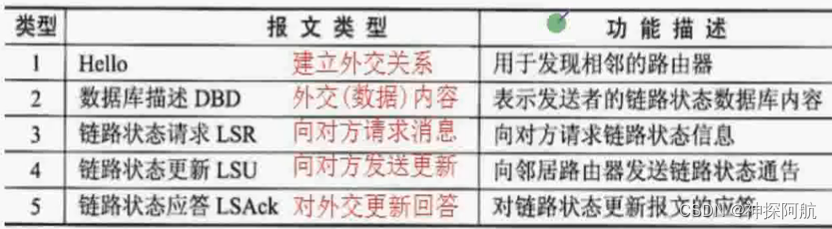

13.OSPF的五种报文类型:

Hello报文默认10s(30s)更新一次,40s失效,目标地址是224.0.0.5所有路由器。用于发现建立邻居、还用于选出区域内的指定路由器DR和备份指定路由器BDR(DR/BDR组播地址是224.0.0.6)

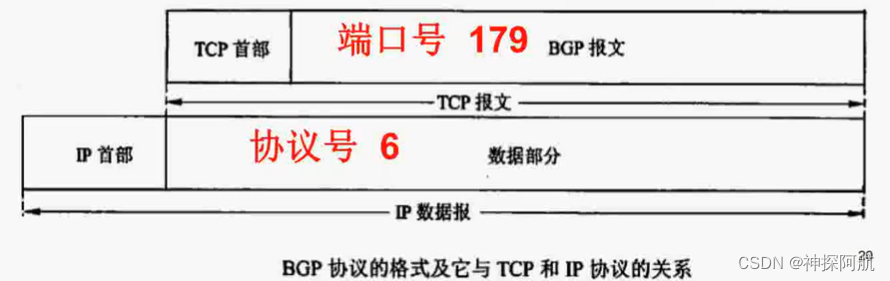

14.边界网关协议BGP:

是外部网关协议,不同自治系统AS之间。寻找较好的路由策略。通过TCP的179端口建立连接。支持子网VLSM和CIDR,是一种路径矢量协议。目前最新BGP4,而BGP4+支持IPV6。

![基于51单片机的心率血压体温检测系统[proteus仿真]](https://img-blog.csdnimg.cn/direct/60d7f9d236c7413ab0e32ce0e2eddae8.png)