信息安全

- 信息摘要

- 特点

- 算法

- 作用

- 数字签名

- 主要功能

- 原理

- 数字证书(公钥证书)

- 原理

- 格式

- PKI公钥基础设施

- 组成部分

- 基础技术

- 功能

信息摘要

就是一段数据的特征信息。

当数据发生了改变,信息摘要也会发生改变。

发送方会将数据和信息摘要一起传给接收方,接收方会根据接收到的数据重新生成一个信息摘要,若此摘要和接收到的摘要相同,则说明数据正确。

信息摘要是由哈希函数生成的。

特点

- 不算数据多长,都会产生固定长度的信息摘要;

- 任何不同的输入数据,都会产生不同的信息摘要;

- 单向性,即只能由数据生成信息摘要,不能由信息摘要还原数据

算法

MD5(产生128位的输出)、SHA(安全散列算法,产生160位的输出,安全性更高)

作用

使用信息摘要可以保证传输数据的完整性,只需要双方比对生成的信息摘要是否相同即可判断

数据有没有被篡改。

缺点:但是这样会出现一个问题,就是当发送方发送的数据和信息摘要都被篡改了,那么接收方拿到错误的数据生成的信息摘要也和篡改的信息摘要相同,接受方就无能为力了,这个问题,在后面的数字签名技术会解决。

数字签名

信息摘要保证了数据传输过程的保密性和完整性,但却无法保证发送者是否非法。

即在传输过程中,数据被第三方截获,即使他不能解密获取真实数据,但是他可以伪造一段数据,也用加密算法加密后再发送给接收方,那么接收方无法判断发送方是否合法,其只会用发送方告诉他的方法来解密。

此时就要用到数字签名技术来验证发送方是否合法。

主要功能

数字签名属于非对称加密体制,主要功能有:不可否认、无法篡改和伪造(报文鉴别)、报文的完整性。

原理

若发送方需要发送数据,应该使用发送方的私钥进行数字签名,而其公钥是共享的,任何接收方都可以拿来解密,因此,接收方使用了发送方的公钥解密,就必然知道此数据是由发送方的私钥加密的,而发送的私钥只属于发送方,唯一标识了数据是由谁发送的,这就是数字签名的过程原理。

数字证书(公钥证书)

上述的技术都是在原发送方是正确的的情况下所做的加密和认证技术,然而当发送方本身就是伪造的,即发送的公钥本身就是假的,那么后续的加密、数字签名都没有意义了,因此对发送方的公钥进行验证是十分重要的。

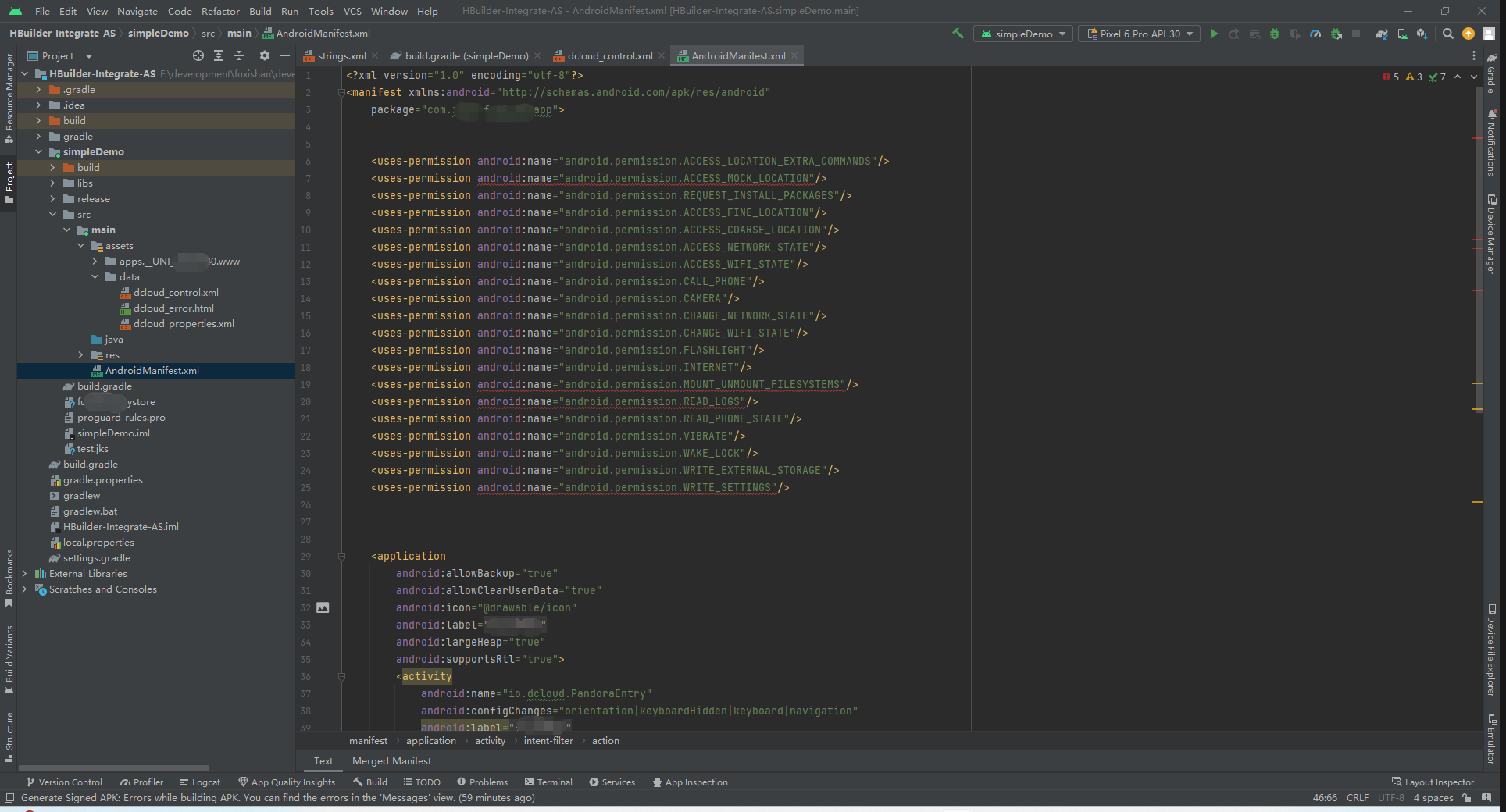

数字证书又称为数字标识、公钥证书,由用户申请,证书签证机关CA(Certificate Authority)对其核实签发的,对用户的公钥的认证。现在的数字证书版本大多为x.509。

原理

每一个发送方都要先向CA申请数字证书,数字证书是经过CA数字签名了的,也即CA使用私钥加密。

当发送方要发送数据时,接收方首先下载CA的公钥,去验证数字证书的真伪。

验证为真的,就能保证发送方是真的。

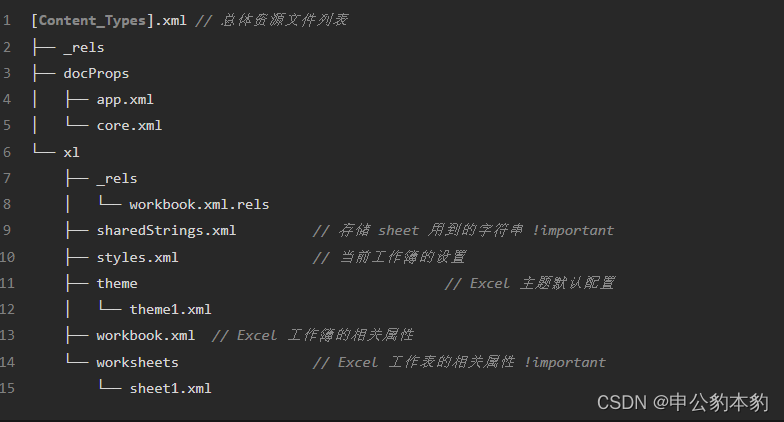

格式

序列号、版本号、签名算法、发行者ID、发行者、主体ID、有效期、公钥

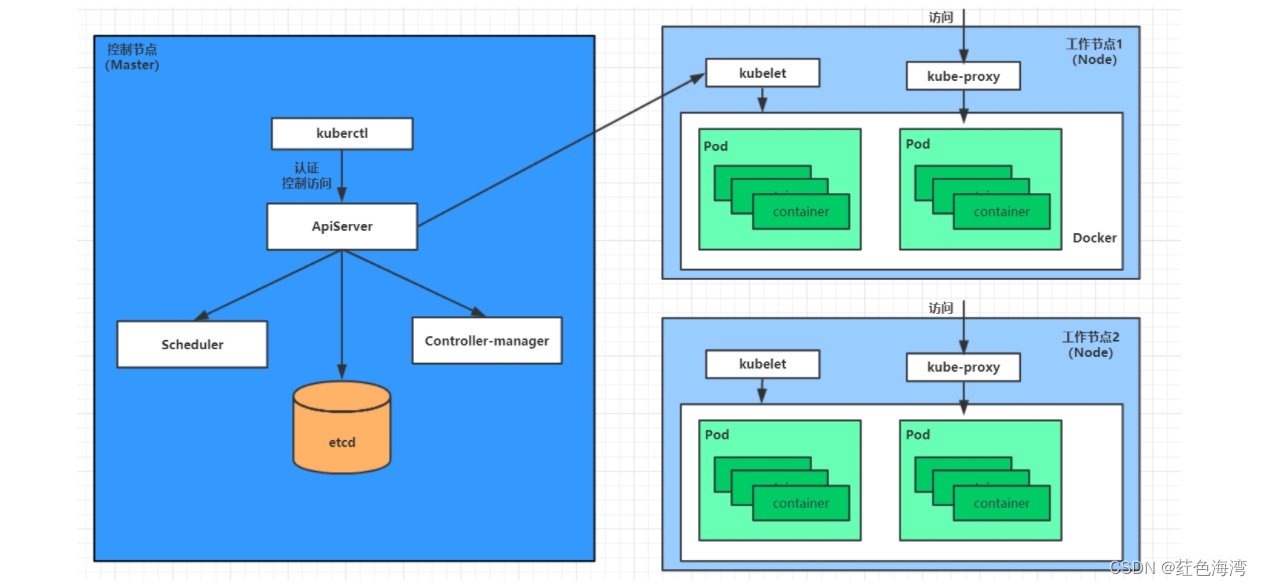

PKI公钥基础设施

提供一种通用的联合处理方式,以便安全地创建、分发和管理公钥证书和传统的对称密钥,使它们能够为网络、边界和计算环境提供安全服务。这些服务能够对发送者和接收者的完整性进行可靠验证,并可以避免在未获授权的情况下泄露和更改信息。公钥基础设施必须支持受控的互操作性,并与各用户团体所建立的安全策略保持一致。

组成部分

PKI主要包括四个部分:X.509格式的证书;CA操作协议;CA管理协议;CA政策制定。

基础技术

PKI的基础技术包括加密、数字签名、数据完整性机制、数字信封、双重数字签名等。

功能

- 公钥密码证书管理

- 黑名单的发布和管理

- 密钥的备份和恢复

- 自动更新密钥

- 自动管理历史密钥

- 支持交叉认证