随着互联网的普及和信息技术的飞速发展,网络安全问题日益凸显。网络攻击、网络诈骗、网络病毒等问题时刻威胁着人们的隐私和财产安全。

1.黑客攻击

黑客攻击是网络信息安全面临的最大威胁之一。

一是及时更新服务器系统安全漏洞补丁;二是要加强服务器安全防护能力;三是制定有效的风险预警机制,重要数据一定要备份;四是发现被“黑客”入侵时,要立即断网,保存好现场的犯罪证据,并马上报警处理。

2.内部人员泄密

内部人员泄密是企业内部信息安全面临的另一个威胁。

首先,要借助于企业管理制度、员工保密协议来防止数据泄密。虽然通过这种管理手段无法完全做到保护电脑文件安全、防止数据泄密的目的。但是,可以在很大程度上起到威慑作用,使得员工泄密过程中有各种顾忌,而一定程度上阻止员工泄密的行为。其次,要通过技术手段防止员工通过各种方式泄密。做好防泄密措施,将预防措施做到最好,比如加密数据、限制外来移动存储设备、管控上网行为等。

3.恶意软件

恶意软件是通过未经授权的方式安装到用户计算机上的程序。

首先,要加强系统安全设置。做到及时更新系统补丁,最大限度地减少系统存在的漏洞。同时严格进行账号管理,注重权限的控制,尽可能地进行安全登录与使用。要关闭不必要的服务和端口,禁用一些不需要的或者存在安全隐患的服务。例如远程协助、远程桌面等。

其次,养成良好的电脑使用习惯。不要随意打开不明网站,尽量到知名正规网站下载软件,在安装软件时要“细看慢点”,大多捆绑恶意软件的安装程序对此都有说明,在安装时注意加以选择,不能“下一步”到底。第三,及时补充电脑知识。电脑的发展是迅速的,是在不断变化的。补充知识能够使人们对电脑的认识逐渐深入,而且能最大限度地降低恶意软件所带来的影响。

最后,增强法律保护意识。恶意软件会给人们带来不便,甚至侵犯用户的权益。这时候就需要人们拿起法律的武器保护自己的合法权益,用法律维护公平,减少恶意软件的危害,从而达到防范作用。

4.病毒和木马

病毒和木马是一种恶意的程序,可以在用户计算机上自动运行并窃取个人信息。

要为计算机安装杀毒软件,定期扫描系统、查杀病毒、并及时更新病毒库、更新系统补丁;在安装或打开来历不明的软件或文件前先杀毒,陌生人的文件或链接尽量不要打开,打开移动存储器前先用杀毒软件进行检查;定期备份文件,当遭到病毒严重破坏后能迅速修复。

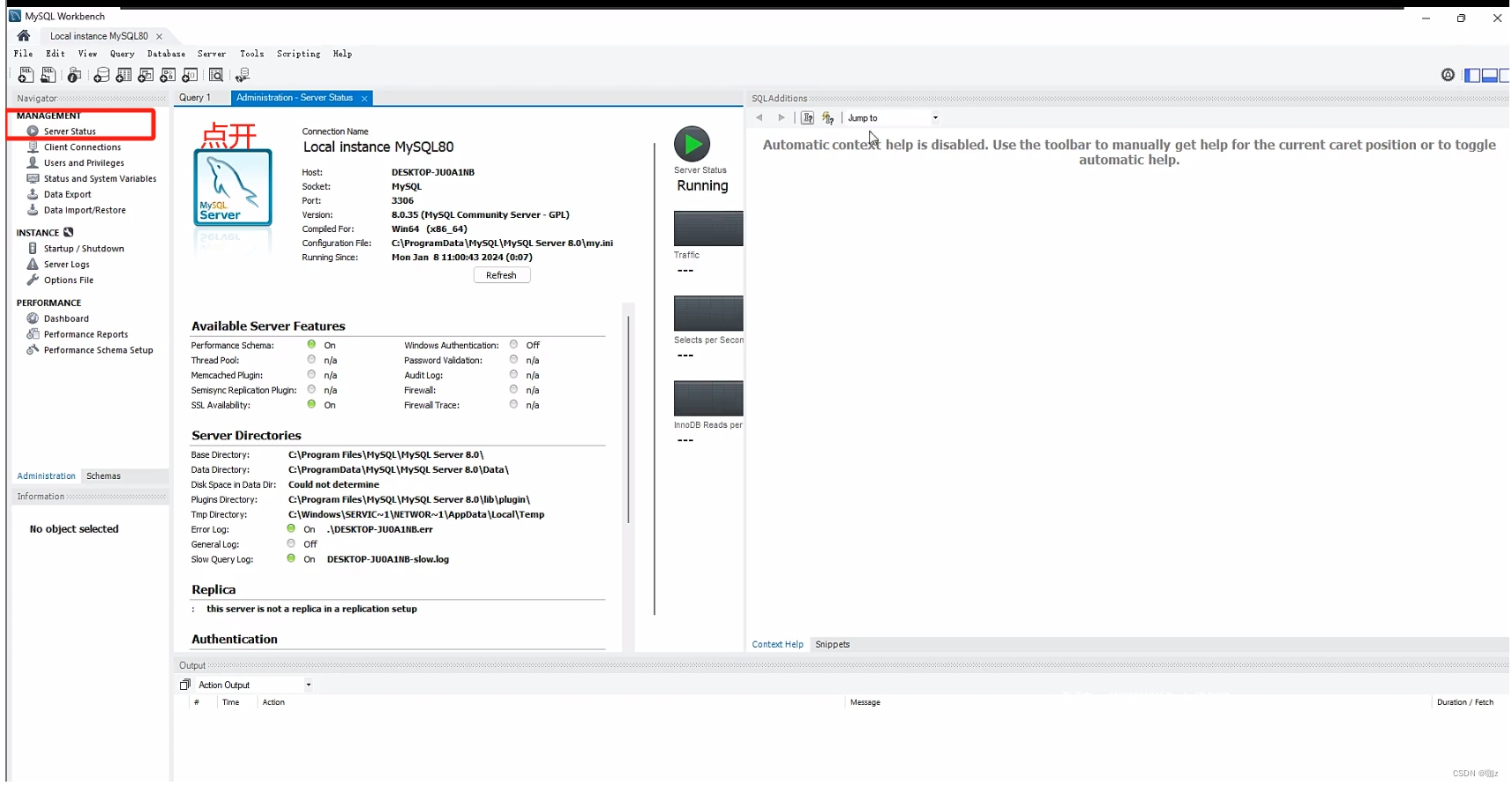

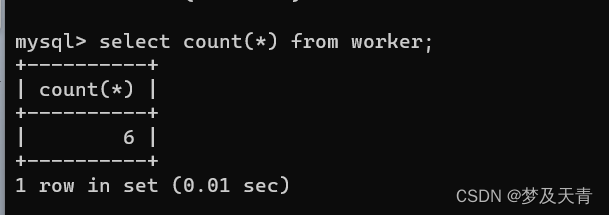

5.SQL注入

SQL注入是一种攻击方式,黑客可以利用这种攻击来访问用户计算机上的敏感信息。

不要使用动态SQL,避免将用户提供的输入直接放入SQL语句中;最好使用准备好的语句和参数化查询,这样更安全。不要将敏感数据保留在纯文本中,加密存储在数据库中的私有/机密数据;这样可以提供了另一级保护,以防攻击者成功地排出敏感数据。限制数据库权限和特权,将数据库用户的功能设置为最低要求;这将限制攻击者在设法获取访问权限时可以执行的操作。避免直接向用户显示数据库错误,攻击者可以使用这些错误消息来获取有关数据库的信息。避免直接向用户显示数据库错误,攻击者可以使用这些错误消息来获取有关数据库的信息。定期测试与数据库交互的Web应用程序,这样做可以帮助捕获可能允许SQL注入的新错误或回归。定期测试与数据库交互的Web应用程序,这样做可以帮助捕获可能允许SQL注入的新错误或回归。

6.https欺骗

HTTPS(Hypertext Transfer Protocol Secure)是一种加密协议,但有时也会被黑客用于非法目的。

尽量浏览部署SSL证书的网站,保证用户数据的加密传输,不用担心个人信息泄露的风险。

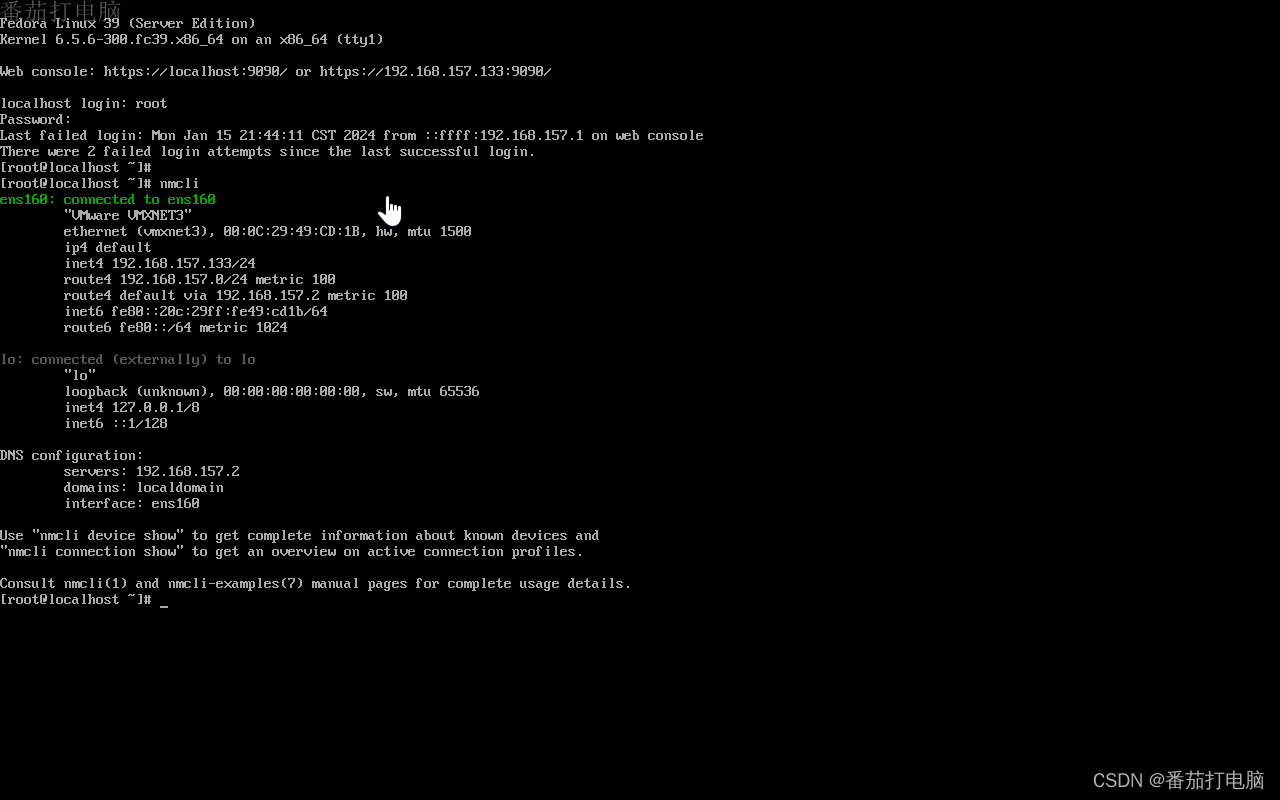

7.VPN漏洞

VPN(虚拟专用网络)是一种远程访问技术,但有时也会被黑客用于非法目的。

针对一般消费者的建议:拿到设备初期,优先加密传输方式,避免使用WEP加密方式;改用安全性更佳的WPA-PSK/WPA2-PSK;搭配TKIP、AES、TKIP+AES等进阶验证模式。要更改默认AP账号密码、定期修改密码。定期注意固件更新、减少设备漏洞。

8.操作系统漏洞

是一种常见的网络漏洞,黑客可以利用这种漏洞来访问用户计算机上的敏感信息。

最重要的就是要安装杀毒软件和防火墙,并定期对电脑进行体检。我们还要养成,对电脑定期杀毒的习惯,建议每月对自己计算机查杀一次。关闭常见高危端口,一些端口常常会被木马病毒用来对计算机系统进行攻击。如135、139、445这类平时不常用的端口可能会被人忽视,而给系统留下安全隐患。