以元数据为基础的安全隐私治理

有决策权的公司高层已经意识到安全隐私的重要性,在变革指导委员会以及各个高层会议纪要中都明确指明安全隐私是变革优先级非常高的主题,安全是一切业务的保障。

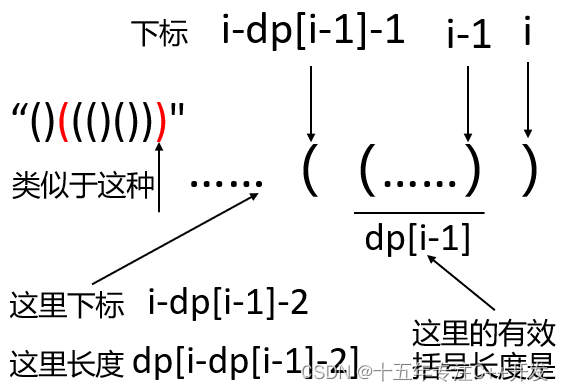

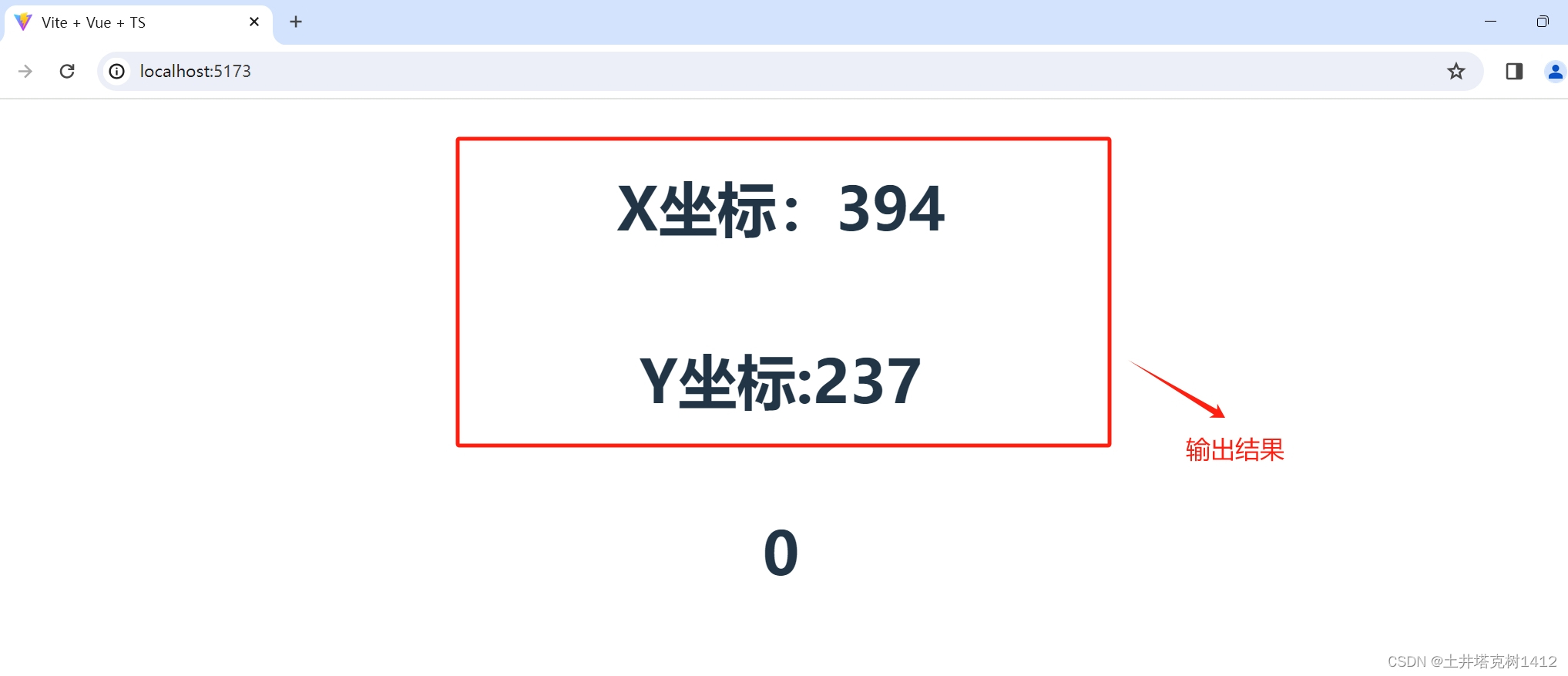

基于这个大前提,我们构建了以元数据为基础的安全隐私保护框架。在实际的管理流程中,如何利用元数据来管理好我们的安全隐私呢?安全隐私保护好比治疗过程,我们需要先做全面的体检(元数据发现),建立病历(信息架构、数据分类等),然后由专业的医生给出治理策略,也就是策略制定与执行数据保护和控制。整个过程都是以元数据为基础的,如图所示。

图-元数据对安全隐私保护的作用

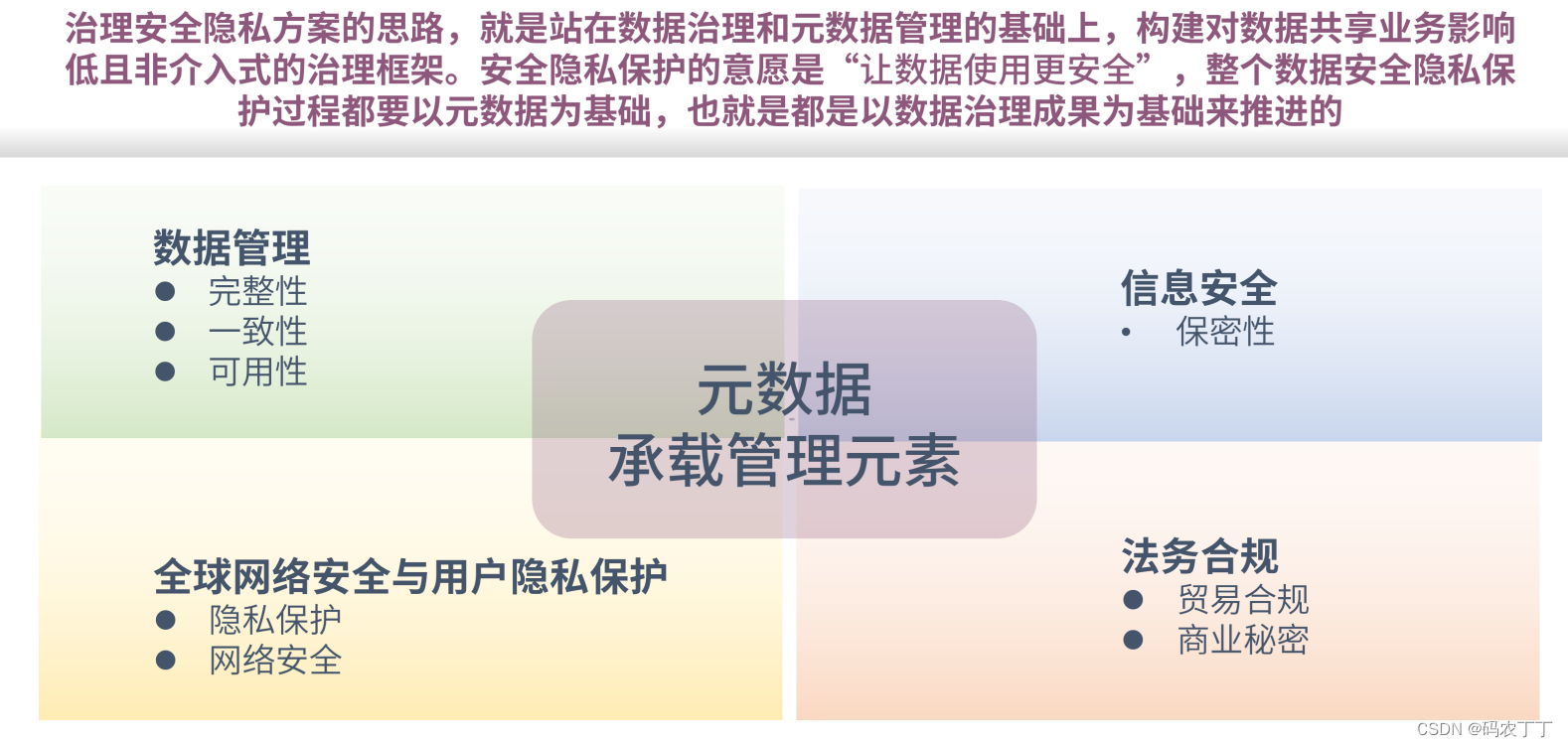

元数据就是描述数据的数据,即数据的上下文。而数据的管理要求、信息安全要求、隐私、网络安全要求等,都是数据的管理要素,当然也可以由元数据承载,用元数据来组织、来描述安全隐私管理策略和约束,如图所示。

图-元数据承载管理要素

治理安全隐私方案的思路,就是站在数据治理和元数据管理的基础上,构建对数据共享业务影响低且非介入式的治理框架。安全隐私保护的愿景是“让数据使用更安全”。为了让大家快速理解数据安全隐私保护的核心价值,整个数据安全隐私保护过程都要以元数据为基础,也就是都是以数据治理成果为基础来推进的。

数据安全隐私分层分级管控策略

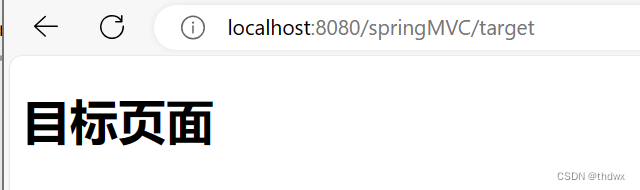

在数据安全隐私管理政策一致性上,全球网络安全与隐私保护办公室和公司信息安全部发布了整体的管理策略,对整个信息安全管理、隐私保护治理体系进行了分层映射,共同管理,如图所示。

图-数据安全隐私保护与公司安全隐私治理体系之间的关系

从公司层面,通过对整体内外部安全隐私管理政策的解读,将内部信息密级维度分为五级。

1)外部公开:指可以在公司外部公开发布的信息,不属于保密信息。

2)内部公开:指可以在全公司范围内公开,但不应向公司外部扩散的信息。

3)秘密:是公司较为重要或敏感的信息,其泄露会使公司利益遭受损害,且影响范围较大。

4)机密:是公司非常重要或敏感的信息,其泄露会使公司利益遭受较大损害,且影响范围广泛。

5)绝密:是公司最重要或敏感的信息,其泄露会使公司利益遭受巨大损害,且影响范围巨大。

基于业务管理的诉求,以内部信息密级维度为基础,从资产的维度增加两类划分,进行针对性管理。

1)核心资产:对应绝密信息,特指公司真正具有商业价值的信息资产。

2)关键资产:属于机密信息,特指对我司在消费者BG、5G领域领先战略竞争对手,在市场竞争中获胜起决定性作用的信息资产。

基于对GDPR的解读和企业内部的管理需求,将涉及潜在隐私管控需求的数据分为五类进行管理。

1)个人数据:与一个身份已被识别或者身份可被识别的自然人(数据主体)相关的任何信息。

2)敏感个人数据:指在个人基本权利和自由方面极其敏感,一旦泄露可能会造成人身伤害、财务损失、名誉损害、身份盗窃或欺诈、歧视性待遇等的个人数据。通常情况下,敏感个人数据包括但不限于可以揭示种族或血统、政治观点、宗教或哲学信仰、工会成员资格的数据,用于唯一识别自然人的基因数据、生物数据(如指纹),与自然人的健康、性取向相关的数据。

3)商业联系个人数据:指自然人基于商业联系目的提供的可识别到个人的数据。

4)一般个人数据:除敏感个人数据、商业联系人以外的个人数据,作为一般个人数据。

5)特种个人数据:GDPR法律中明文确定的特殊种类个人数据,严禁物理入湖,严禁共享及分析。

数据底座安全隐私分级管控方案

分析洞察时数据获取难,甚至有时即使知道数据在哪儿也拿不到。

则,需要逐个向各数据Owner索取相应授权,造成了“自己产生的数据自己无权访问”的现象。导致以上问题的原因就在于,公司虽然发布了数据共享的政策,但由于政策未完全落地,数据授权和权限控制机制不完善,导致数据获取需要通过邮件等方式层层审批,尤其是跨业务领域的数据获取需求,往往需要审批一二个月,极大地影响了业务决策的效率。

但是在数据底座建设好以后,我们又面临另一个重大问题,那就是在大量的数据汇聚到数据底座之后,如何才能保证这些数据的安全?当前在数据底座中已有超过数万个逻辑数据实体,上百万张物理表,如果没有完善的安全管理措施,这些数据一旦泄露将会是一个巨大的灾难。

所以公司数据底座从建设起,就与公司安全、隐私治理体系之间建立了紧密的关系,在遵从公司安全隐私管理策略的同时,数据底座根据需要,发布相关操作流程、规范,指导数据工作。在应用数据安全与隐私保护框架和方法基础上,构建了数据底座的安全隐私五个子方案包。

1)数据底座安全隐私管理政策:说明数据底座的责任边界,数据风险标识标准、数据加工、存储、流转规范。

2)数据风险标识方案:平台提供的数据标识能力。

3)数据保护能力架构:数据底座分级存储架构能力。

4)数据组织授权管理:数据在组织内共享的规则。

5)数据个人权限管理:个人访问数据的权限管理方案。

数据底座的安全隐私保护方案如图所示。

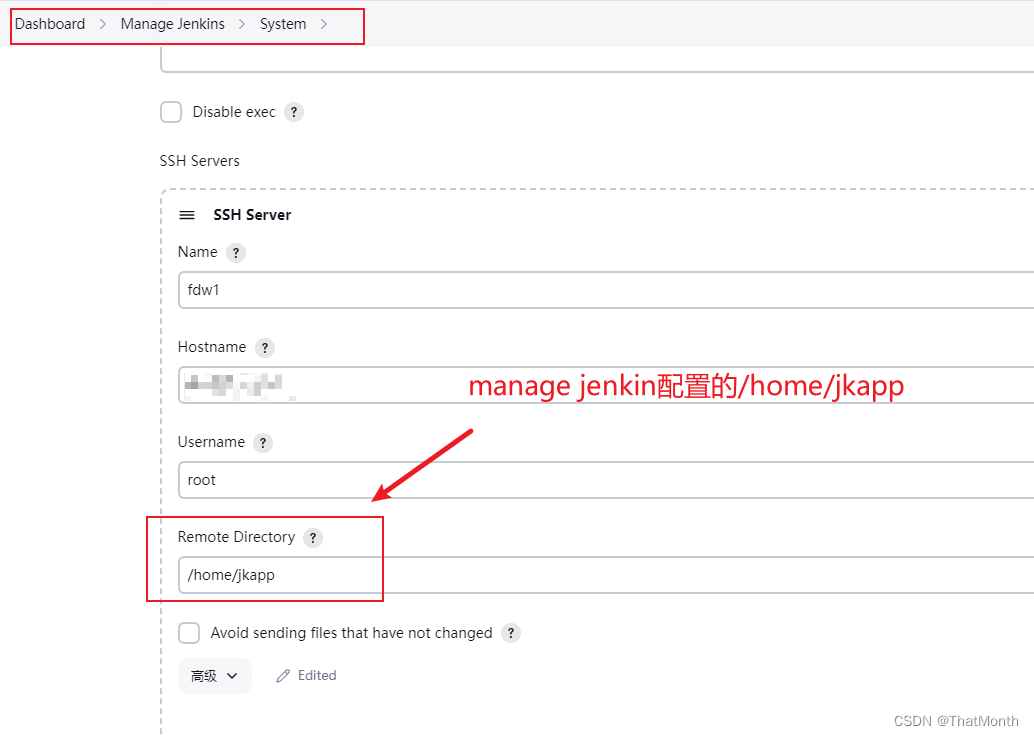

在数据安全方面,根据公司信息保密规定,数据底座安全管理总体原则与数据管理原则是一致的,即“核心资产安全优先,非核心资产效率优先”。数据安全管理的基本原则如图所示。

图-数据底座安全管理

数据安全规范主体包括三部分。

1)数据密级分级标准:数据定密的标准,包括外部公开、内部公开、秘密、机密、绝密五个等级。

2)存储保护的基线:描述每一个级别的数据资产的存储要求以及入湖原则。

3)流转审批层级:描述每一个级别的数据资产在申请数据共享时应该经过哪些控制审批。一般控制审批流程下,内部公开数据不需要审批,在流程中自动存档并知会数据消费方直属主管。秘密数据由消费方直属主管审批即可,机密数据需要数据生成方和消费方双方数据Owner共同审批。

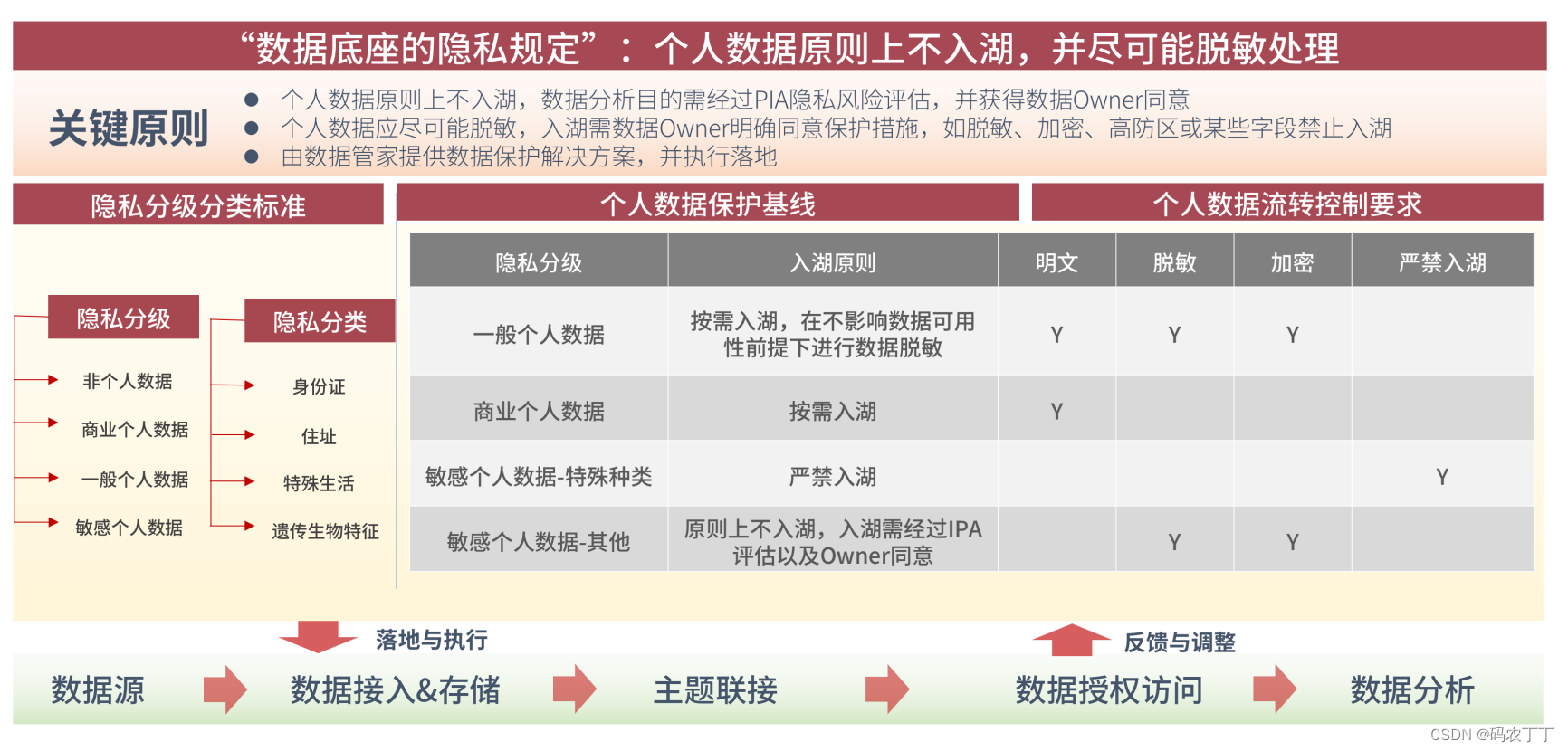

在隐私保护方面,根据公司隐私保护总体纲领文件和数据底座自身的特点,发布了数据底座隐私保护规定,总体原则是“个人数据原则上不入湖,并尽可能脱敏处理”。数据底座隐私保护管理原则如图所示。

图9-8 数据底座隐私保护

隐私保护规范主体包括三部分。

1)个人数据分类、分级标准:非个人数据、商业联系个人数据、一般个人数据、敏感个人数据,共4个级别。

2)个人数据保护基线:根据个人数据分级,敏感个人数据、一般个人数据、商业联系人分别需要做不同程度的数据保护,其中法律明文规定的特种个人数据严禁入湖。

3)流转审批层级:隐私审批层级基本与安全一致,但新增了隐私专员的介入,以专家评审身份,参与控制数据流转业务,判别数据消费的目的限制以及最小化授权。

分级标识数据安全隐私

在明确数据分类分级标准的基础上,还需要有具体的平台支撑数据风险标识。这就包括传统的元数据人工标识方案以及通过规则、AI自动推荐方案。

1)人工识别数据风险。数据安全隐私分级标识必须基于元数据管理平台,在平台中构建对数据字段级别的风险标识。

2)基于规则与AI的自动识别。在数字时代,随着数据资产的膨胀,数据风险标识工作量非常巨大,字段的数量是数据表数量的100倍有余,依靠人工的方式无法识别全面,需要通过工具,基于规则(正则表达式)以及AI机器学习的方式,构建自动推荐、识别风险标识的能力。

在数字时代,数据的安全隐私也得到了越来越多企业的重视,这其中也包括非数字原生企业,因为这类企业手中的生产工艺和研发数据中往往包含大量的专利成果和机密配方,而识别数据资产、管理元数据、标识安全隐私,只是“安全合规”共享数据的第一步。

![[GKCTF 2020]ez三剑客-eztypecho](https://img-blog.csdnimg.cn/direct/653839b50f9c4d63b74ded95169dfcc4.png)