在这十大WiFi攻击黑客工具中,我们将讨论一个非常受欢迎的主题:无线网络攻击以及如何防止黑客入侵。无线网络通常是网络的一个弱点,因为WiFi信号可以随处可见,任何人都可以使用。还有很多路由器包含漏洞,可以利用正确的设备和软件(如Kali Linux附带的工具)轻松利用漏洞。许多路由器制造商和ISP仍然默认在其路由器上启用了WPS,这使得无线安全和渗透测试变得更加重要。通过以下十大无线网络黑客工具,你可以测试我们自己的无线网络以获取潜在的安全问题。对于大多数工具,我们提供了一个教程链接,可帮助你开始使用这些工具。

本文章用于记录自己的学习路线,不用于其他任何途径! ! !

1 Aircrack-ng

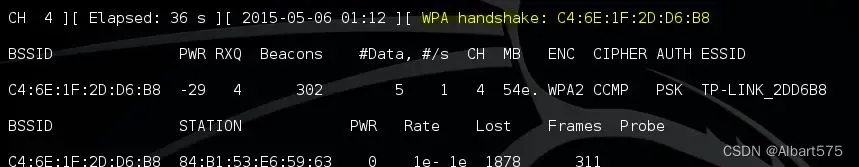

Aircrack是WEP / WPA / WPA2破解最受欢迎的工具之一。Aircrack-ng套件是一个包含捕获数据包,握手以及对连接的客户端进行身份验证,并生成流量和工具来执行暴力破解和字典攻击的工具。Aicrack-ng是一个一体化套件,其中包含以下工具(以及其他):

- Aircrack-ng,用于无线密码破解

- Aireplay-ng生成流量和客户端认证

- Airodump-ng用于数据包捕获

- Airbase- ng配置假的WiFi接入点

Aicrack-ng套件可用于Linux,并标配在Kali Linux中。如果你打算使用此工具,你必须确保你的无线网卡可以进行数据包注入。

网站:Aircrack-ng

教程:http://www.hackingtutorials.org/wifi-hacking/how-to-hack-upc-wireless-networks/

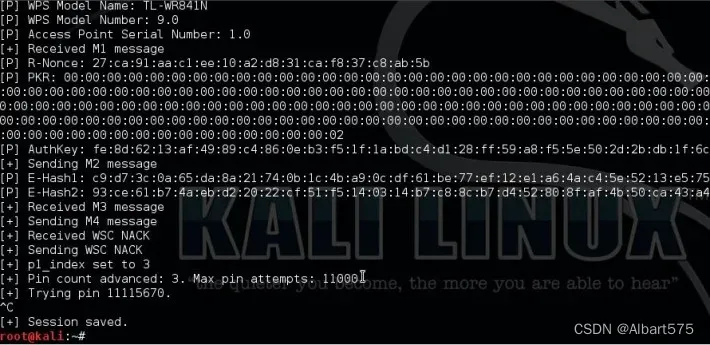

2 Reaver

十大无线黑客工具中的第二个是Reaver。Reaver是无线网络攻击的另一个流行使用的工具,特别是针对WPS漏洞。Reaver对Wi-Fi保护设置(WPS)注册的PIN码进行暴力攻击以恢复WPA / WPA2的密码。由于许多路由器制造商和ISP默认启用了WPS,因此,许多路由器都很容易受到此漏洞的攻击。

为了使用Reaver发起无线攻击,你需要一个信号强度良好的无线路由器并进行正确的配置。平均来说,Reaver可以在4-10小时内从易受攻击的路由器中恢复WiFi密码,这取决于接入点,信号强度和PIN码本身。一般来说,你在一次攻击中有50%的机会能够破解出WPS PIN码。

网站:http://code.google.com/p/reaver-wps/

教程:http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

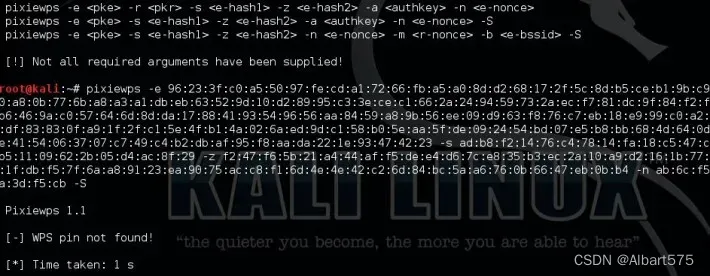

3 Pixiewps

PixieWPS是与Kali Linux相关的一个相对较新的一个无线破解工具,也是针对WPS漏洞。PixieWPS是用C语言编写的,用于离线暴力破解WPS PIN码攻击较低或不存在的有漏洞的接入点。这被称为“小精灵尘埃攻击”。PixieWPS需要修改过版本的Reaver或Wifite才能使用。由于这个工具在很短的时间内变得非常受欢迎,所以在“十大无线黑客工具列表”中获得了第三名。

网站:wiire/pixiewps

修改过的Reaver:t6x/reaver-wps-fork-t6x

教程:http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

4 Wifite

Wifite是一个自动化工具,用于攻击使用WEP / WPA / WPA2和WPS进行加密的多个无线网络。在启动时,Wifite需要一些参数才能使用,而Wifite将会做所有的艰难工作。它将捕获WPA握手数据包,自动取消对进行连接的客户端的身份验证,欺骗你的MAC地址并安全的破解密码。

网站: https://code.google.com/p/wifite/

5 Wireshark

Wireshark是最好的网络协议分析工具之一。使用Wireshark,你可以分析一个网络的很多细节,看看到底在流量中发生了什么。Wireshark可用于实时数据包捕获,深入检查数百种网络协议,浏览和过滤网络数据包,并且可以跨平台使用。

Wireshark包含在Kali Linux中,但也适用于Windows和Mac平台。对于某些功能,你需要一个支持混杂和监控模式的Wifi网络适配器。

网站:Wireshark · Go Deep.

教程:How to Use Wireshark to Capture, Filter and Inspect Packets

或者按照以下一个在线课程:

– Wireshark Crash Course

– Wireshark教程 – 获取Wireshark认证

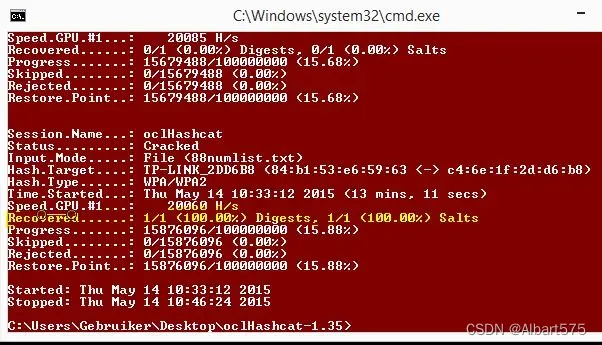

6 oclHashcat

我们列出的十大Wifi黑客工具中的第六名是oclHashcat。oclHashcat不是一个专门用于Wifi破解攻击的工具,它不包括在Kali Linux中,但它可以在使用GPU时非常快速地对捕获的握手数据包进行暴力破解和字典攻击。使用Aircrack-ng套件或任何其他工具,就可以捕获WPA握手数据包,之后,你就可以使用你的GPU以及oclHashcat进行破暴力解。使用带有oclHashcat的GPU,而不是带有Aicrack-ng的CPU,因为这样可以加快破解密码的过程。一般来说,在使用oclHashcat的情况下,平均一个GPU每秒可以尝试约50.000个组合的爆破尝试。

oclHashcat适用于Windows和Linux,并具有AMD和Nvidia显卡的版本。AMD显卡需要Catalyst 14.9这个版本,Nvidia显卡需要ForceWare 346.x或更高的版本。

网站: hashcat - advanced password recovery

教程: http://www.hackingtutorials.org/wifi-hacking/cracking-wpa-oclhashcat-gpu/

7 Fern Wifi 破解器

Fern Wifi Cracker是用Python编写的无线安全审计和攻击工具。Fern Wifi Cracker是该列表中第一款专门用于无线破解攻击并具有图形用户界面的黑客工具。Fern 能够破解和恢复WEP,WPA和WPS密钥,并且包含了实现MiTM攻击的工具。

Fern Wifi Cracker可以在包含先决条件的任何Linux发行版上运行。Fern Wifi Cracker已经包含在了Kali Linux中。

网站:https://code.google.com/p/fern-wifi-cracker/

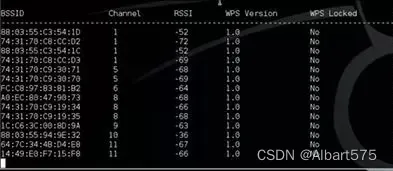

8 Wash

Wash是一个确定接入点是否启用了WPS的工具。在多次使用Reaver进行攻击尝试后,你也可以使用Wash来检查接入点是否锁定了WPS功能。当暴力破解WPS PIN码时,许多接入点将会自身锁定作为一种安全保护措施。Wash包含在Reaver工具包中,并作为Kali Linux中的标准工具。

网站:http://code.google.com/p/reaver-wps/

教程:http://www.hackingtutorials.org/wifi-hacking/wps-wifi-networks-with-kali-linux-wash/

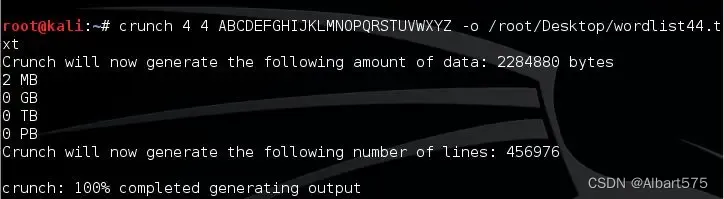

9 Crunch

Crunch是一个非常好用的字典生成工具,用于生成可用于字典攻击的自定义单词列表。由于每个字典攻击的成功率取决于所使用的wordlist是否强大,因此你无法避免需要创建自己的wordlist。特别是当你想根据默认的路由器密码创建字典时。Crunch也可以将生成的字典结果直接输出到其他工具,如Aircrack-ng。此功能可以节省大量的时间,因为你不必等到Crunch生成大量密码列表后才能使用字典进行爆破。

网站: crunch - wordlist generator

教程: http://www.hackingtutorials.org/general-tutorials/password-list-with-crunch/

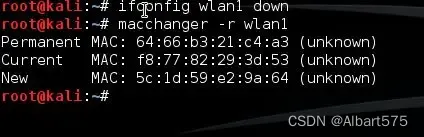

10 Macchanger

这个工具放在这十大无线黑客工具列表的最后并非代表它最不重要。相反,Macchanger是一个非常小的实用程序,可以用来欺骗你的MAC地址到一个随机的MAC地址,或者你可以指定为你自己想指定的。为了避免MAC过滤器或在无线网络上屏蔽你的身份,你可能需要欺骗你的MAC地址进行WiFi黑客攻击。

网站:alobbs/macchanger

教程:MAC address spoofing with Macchanger

本文章用于记录自己的学习路线,不用于其他任何途径! ! !

记得点个关注和赞哦

推荐阅读

破解 WiFi 网络基本知识【仅渗透测试】

黑客联盟 · 发表于黑客技术

别再问 WiFi 密码了,GitHub 这款 WiFi 开源神器帮你搞定一切!

GitH... · 发表于GitHubDaily

你连的WiFi安全吗?普通人也能轻松黑你。

网盾黑帽子

WiFi安全现状,70%的WiFi可被快速破解

商务密邮

![助力城市部件[标石/电杆/光交箱/人井]精细化管理,基于YOLOv7【tiny/yolov7】开发构建生活场景下城市部件检测识别系统](https://img-blog.csdnimg.cn/direct/a89970d90a20493da5b02eed131a370a.png)