目录

一.ACL

1.概念

2.原理

3.应用

4.种类

5.通配符

1.命令

2.区别

3.例题

4.应用原则

6.实验

1.实验目的

2.实验拓扑

3.实验步骤

7.实验拓展

1.实验目的

2.实验步骤

3.测试

二.NAT

1.基本理论

2.作用

3.分类

静态nat

动态nat

NATPT NAT Sever

Easy-IP

4.工作原理

1.内部网络

2.路由器上的NAT配置

3.数据包发送

4.建立映射表

5.响应数据包接收

6.映射表维护

5.实验

静态NAT

1.实验目的

2.实验拓扑

3.实验步骤

动态NAT

1.实验目的

2.实验步骤

建立地址池

设置基础ACL,并配置规则

进入接口,配置NAT

测试

编辑端口映射

1.实验目的

2.实验拓扑

3.实验步骤

Easy IP

1.实验目的

一.ACL

1.概念

ACL:(Access Control List )访问控制列表

ACL是由一系列permit或deny语句组成的,有序规则的列表

ACL是一个匹配工具,能够对报文进行匹配和区分

2.原理

- 过滤流量,然后匹配规则判断通过或拒绝

- NAT匹配感兴趣的流量

3.应用

- 匹配IP流量

- 在Traffic-filter中被调用

- 在NAT(Network Address Translation)中被调用

- 在路由策略中被调用

- 在防火墙的策略部署中被调用

- 在QoS中被调用

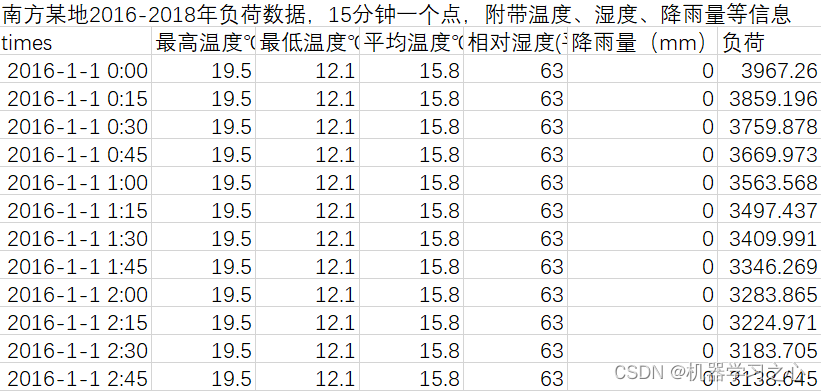

4.种类

- 基本ACL----编号2000-2999---依据依据数据包当中的源IP地址匹配数据(数据时从 哪个IP地址 过来的)

- 高级ACL----编号3000-3999---依据数据包当中源、目的IP,源、目的端口、协议号匹配数据

- 二层ACL----编号4000-4999---MAC、VLAN-id、802.1q

5.通配符

1.命令

通配符掩码 rule deny source 192.168.1.0

2.区别

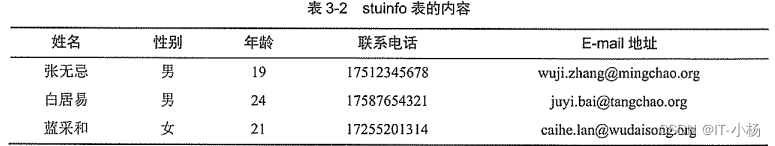

子网掩码、反掩码和通配符掩码

| 子网掩码 | 1111 | 0主机 | 配置ip地址时候用连续的1来表示网络位 |

| 反掩码 | 0000 | 1主机 | 路由协议(ospf协议)连续0来表示网络位 |

| 通配符掩码 | 可以0 | 1穿插主机 | 0不可变1可变 |

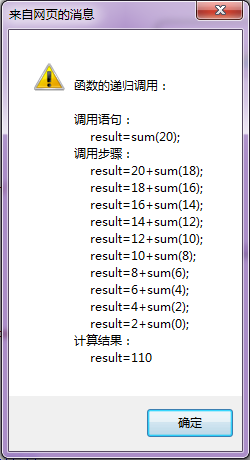

3.例题

172.16.1.1 0.0.0.0 与 172.16.0.0 0.255.0.0 在路由器PTA上使用这两个ACL匹配路由条目,则下列哪些条目将会被匹配上?(多选)

A.172.16.1.1 / 32

B.172.16.1.0 / 24

C.192.17.0.0 / 24

D.172.18.0.0 / 16

解:172.16.1.1 0.0.0.0的通配符为0.0.0.0,代表172.16.1.1 所有该路由地址不可变,故选A;172.16.0.0 0.255.0.0的通配符为0.255.0.0,代表172.16.0.0的路由地址中的16可变,其他地址不可变,故选D。

10.1.11.0 0.0.254.255 会和以下哪些条目匹配上?

A. 10.1.1.4

B. 10.1.2.4

C. 10.1.5.4

D. 10.1.9.0

解:10.1.11.0 0.0.254.255的通配符为0.0.254.255,代表10.1.11.0的前两位固定10.1,无法排除错误答案;254.255其中254位的11代表其为基数可变位,255位代表随意可变位,故选答案ACD

4.应用原则

- 基础ACL:尽量离目标点近

- 高级ACL:尽量离出发点近

6.实验

1.实验目的

过滤掉一个数据流量,使得客户机不能访问系统端

2.实验拓扑

3.实验步骤

进入系统,修改名称

sys

sys R1

进入g0/0/0接口(int g0/0/0),配置IP地址作为网关(ip add 192.168.1.254 24)

进入g0/0/1接口(int g0/0/1),配置IP地址作为网关(ip add 192.168.2.254 24)

进入g0/0/2接口(int g0/0/2),配置IP地址作为网关(ip add 192.168.3.254 24)

在路由器R1中设置基础ACL 2000(acl 2000),为基础ACL2000设置过滤条件为192.168.1.1 0 (要对192.168.1.1 0 的地址进行拒绝处理)(rule deny source 192.168.1.1 0)<当前rule的编号被默认定为5>

在接口下调用ACL分为两个方向(inbound/outbound),使用(traffic-filter outbound acl 2000)控制数据向接口外发送数据时执行ACL

在接口下调用ACL分为两个方向(inbound/outbound),使用(traffic-filter outbound acl 2000)控制数据向接口外发送数据时执行ACL

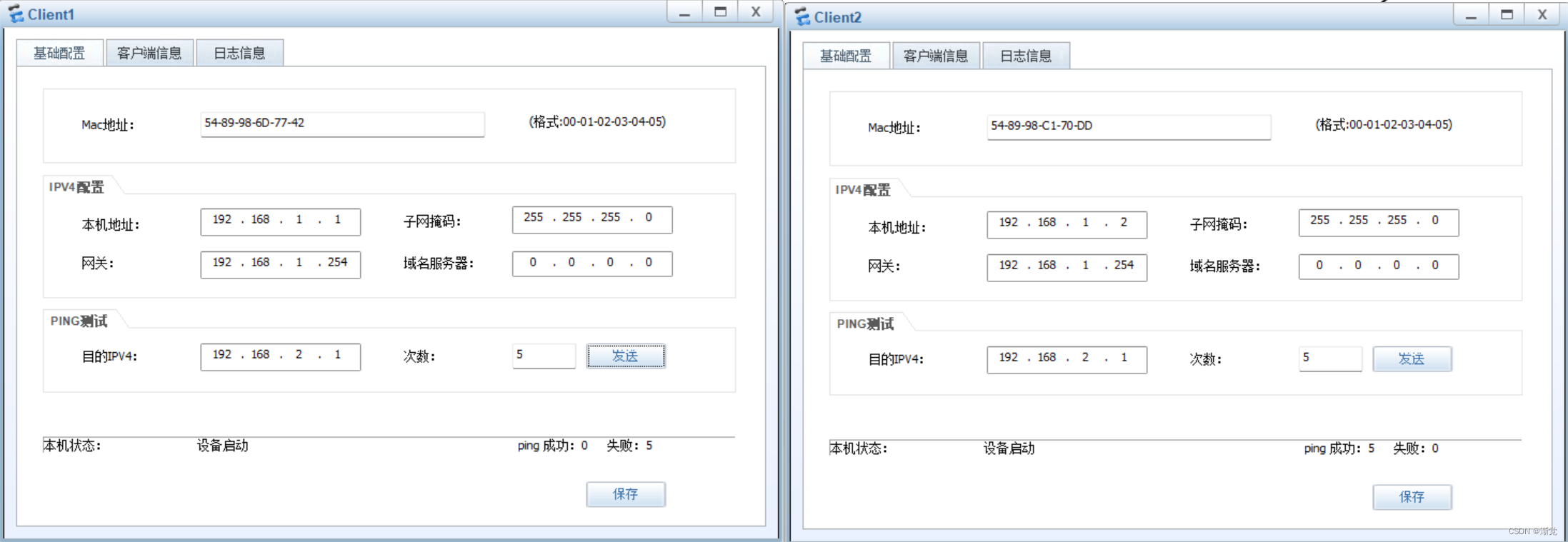

测试

客户机Client1不可以正常访问Server1

客户机Client2可以正常访问Server1

客户机Client1可以正常访问客户机Client2

7.实验拓展

1.实验目的

使Client1不能访问服务器1的http(www)服务

2.实验步骤

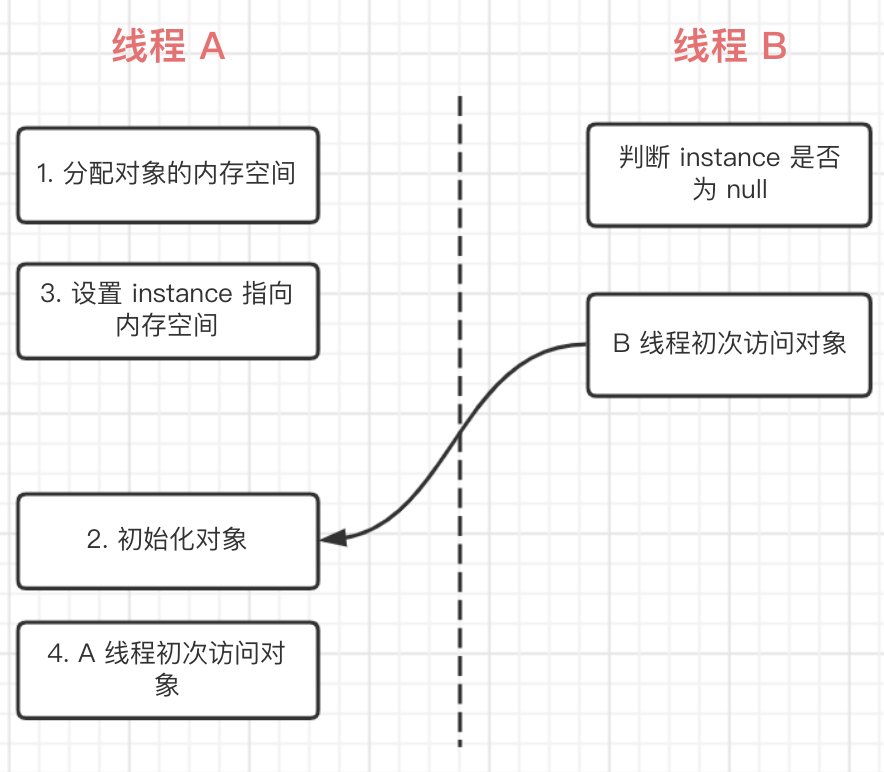

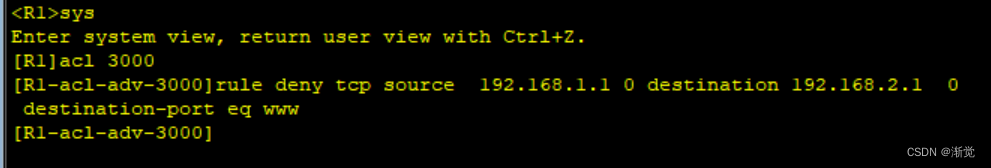

承接上述实验继续进行操作,在路由器R1中设置高级ACL3000(acl 3000),为高级ACL3000设置规则为192.168.1.1 0 的出口地址可以访问192.168.2.1 0的出口地址 www (rule deny tcp source 192.168.1.1 0 destination 192.168.2.1 0 destination-port eq www) 在路由器R1中进入g0/0/0接口(int g0/0/0),设置流量过滤,使192.168.1.1 0 不能去访问192.168.2.1 的tcp 80 端口(www.web 服务) (traffic-filter inbound acl 3000)

在路由器R1中进入g0/0/0接口(int g0/0/0),设置流量过滤,使192.168.1.1 0 不能去访问192.168.2.1 的tcp 80 端口(www.web 服务) (traffic-filter inbound acl 3000)

3.测试

测试客户机Client1能否访问系统端Server1

二.NAT

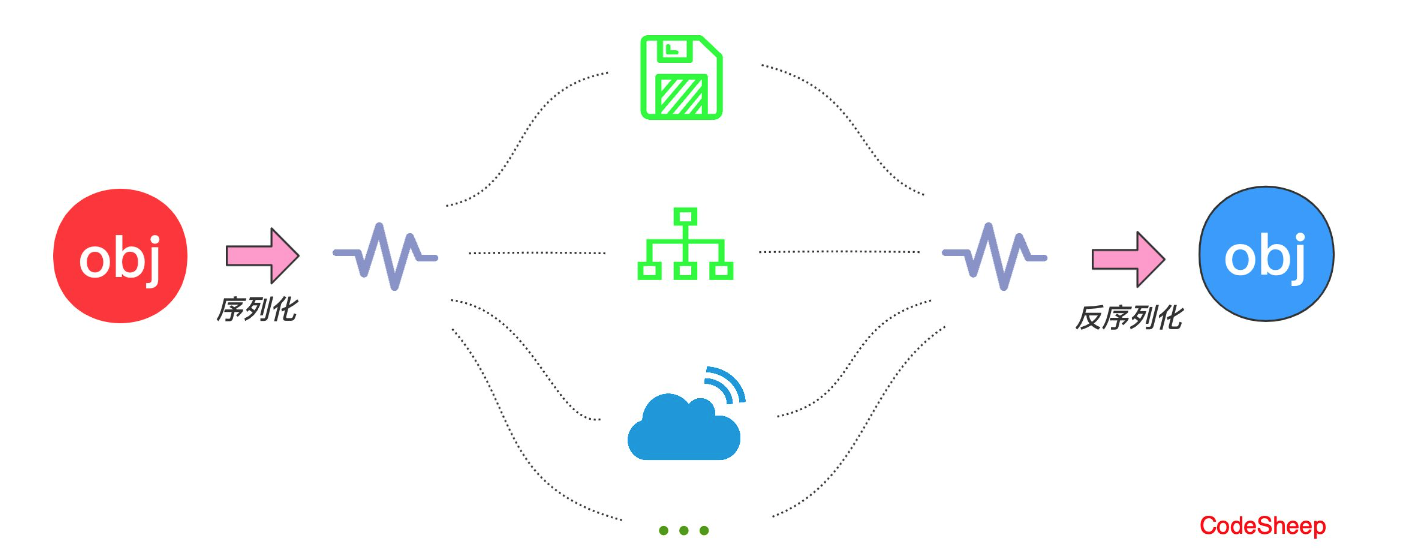

1.基本理论

NAT(Network Address Translation)网络地址转换是一种将私有IP地址转换为公有IP地址的技术,以实现多个设备共享一个公网IP地址,并能够访问互联网。NAT通常用于企业、家庭等内部网络与外部网络之间的通信。

从私网--->外网将源私网地址改为源公网地址

从外网--->内网将目的公网改为目的私网地址

2.作用

通过对网络地址转换,实现内网地址与公网地址的相互访问

3.分类

静态nat

一个私网地址对应一个公网地址

动态nat

会规定一个公网地址池,容量有限

NATPT NAT Sever

内网服务器对外提供服务,针对目的IP和目的端口映射

Easy-IP

使用一个公网地址可以让所有人都可以上公网

一个公网地址最多可以让65536个人上网;企业或家庭所使用的网络为私有网络,使用的是私有地址;运营商维护的网络为公共网络,使用的是公有地址。私有地址不能在公网中路由;NAT一般部署在连接内网和外网的网关设备上。

4.工作原理

1.内部网络

在内部网络中,设备使用的是私有IP地址,这些地址不会被路由到公共互联网上。

2.路由器上的NAT配置

路由器上需要启用NAT功能,并配置至少一个公网IP地址作为出口地址。

3.数据包发送

当内部网络中的设备向外部网络发送数据包时,路由器会将数据包的源IP地址和端口号替换为自己的公网IP地址和一个新的端口号。

4.建立映射表

路由器会创建一个映射表,记录下每个内部IP地址及其对应的公网IP地址和端口号。

5.响应数据包接收

当外部网络返回的数据包到达路由器时,路由器会根据映射表找到对应的内部IP地址,并将数据包转发给该设备

6.映射表维护

如果长时间没有数据包经过某个映射关系,路由器可能会删除这个映射,以释放资源。

5.实验

静态NAT

静态NAT实现了私有地址和公有地址的一对一映射;一个公网IP只会分配给唯一且固定的内网主机

1.实验目的

使企业内私网客户端可以访问公网地址

2.实验拓扑

3.实验步骤

修改名称

进入R1

sys

sys QY

进入R2

sys

sys ISP

在企业出口路由器中进入g0/0/0接口(int g0/0/0),配置IP地址作为网关(ip add 192.168.1.254 24)

在企业出口路由器中进入g0/0/1接口(int g0/0/1),配置IP地址作为网关(ip add 200.0.0.1 24)

在g0/0/1接口,配置NAT(nat static enable)

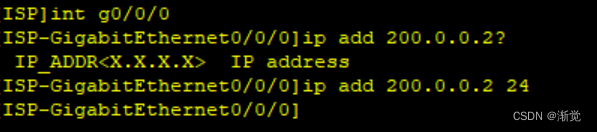

在运营商设备中进入g0/0/0接口(int g0/0/0),配置IP地址作为网关(ip add 200.0.0.2 24)

在企业出口路由器中的g0/0/1,配置NAT转换,将通过的私网地址192.168.1.1 转为 200.0.0.100(nat static global 200.0.0.100 inside 192.168.1.1),将通过的私网地址 192.168.1.2 转为 200.0.0.200(nat static global 200.0.0.200 inside 192.168.1.2)

测试

测试PC1、PC两个私网地址是否可以ping通运营商设备的公网地址

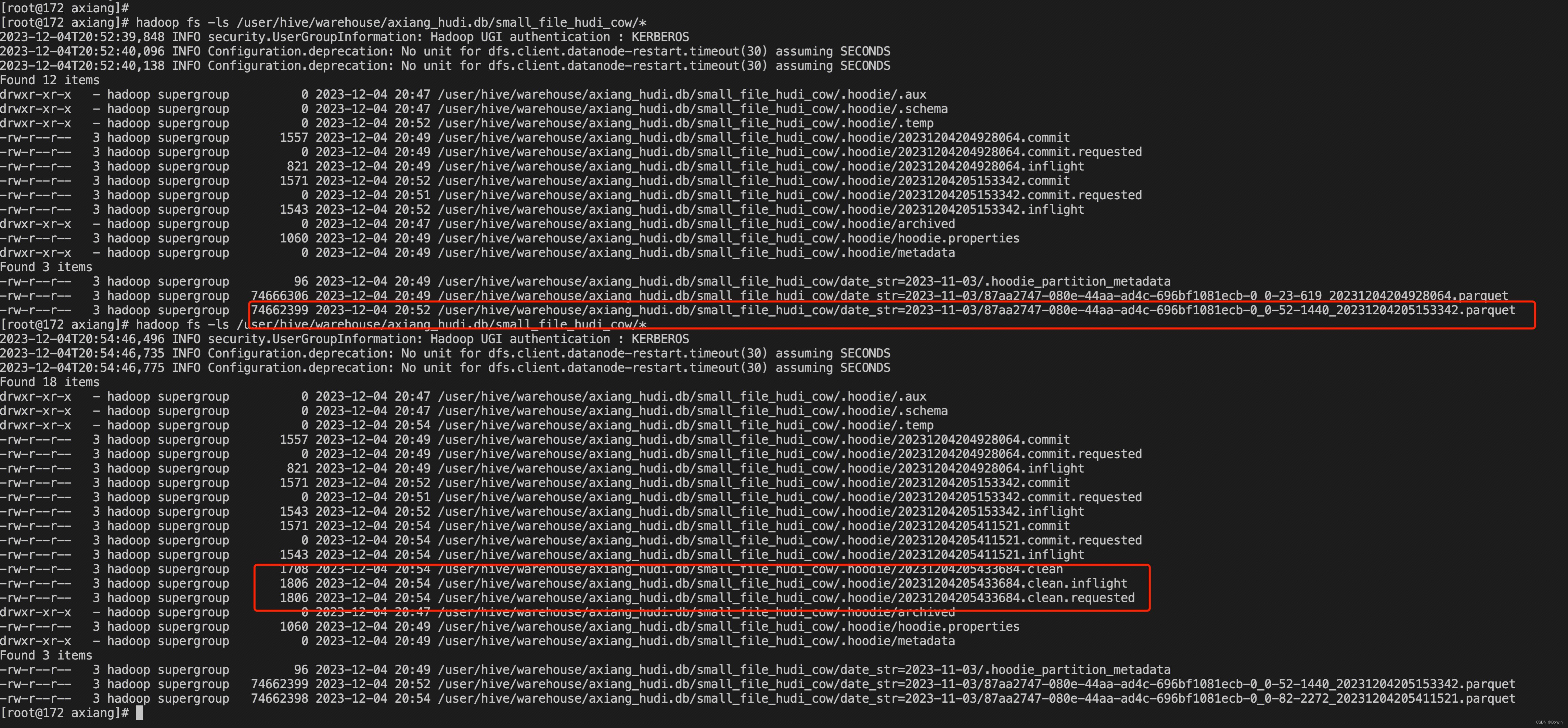

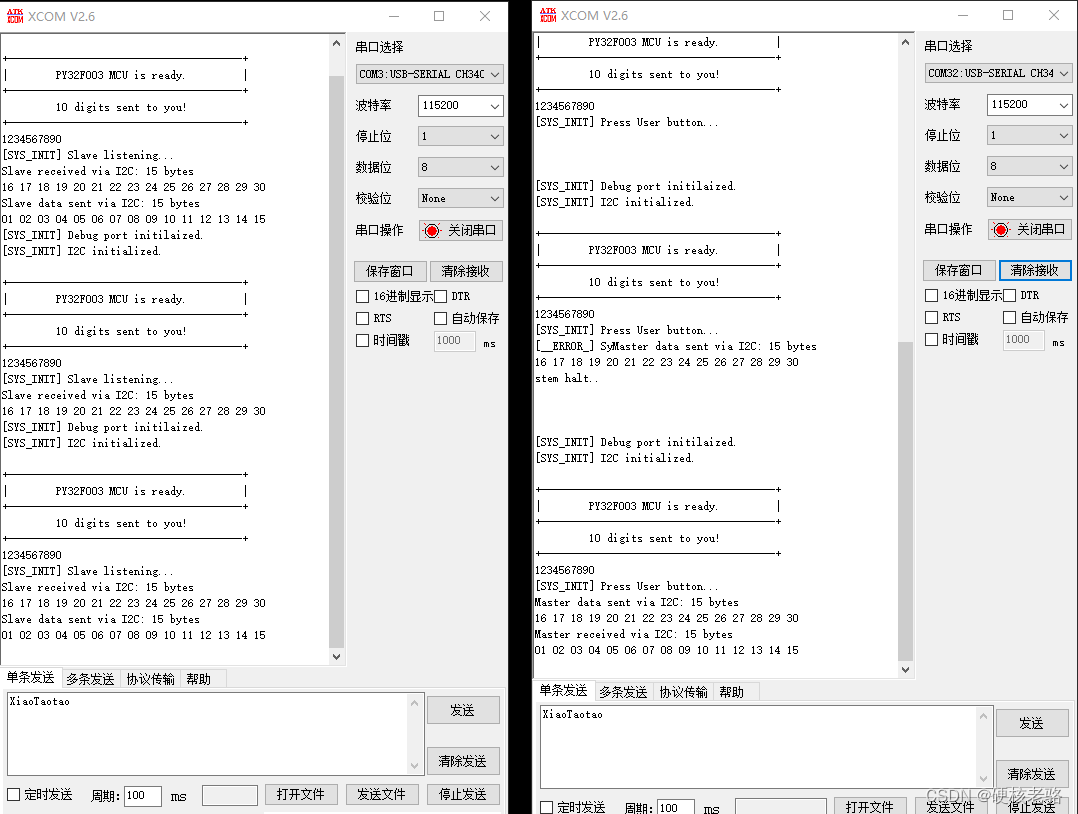

动态NAT

- 动态NAT基于地址池来实现私有地址和公有地址的转换

- 网络地址端口转换NAPT允许多个内部地址映射到同一个公有地址的不同端口

1.实验目的

使企业内私网客户端可以访问公网地址

2.实验步骤

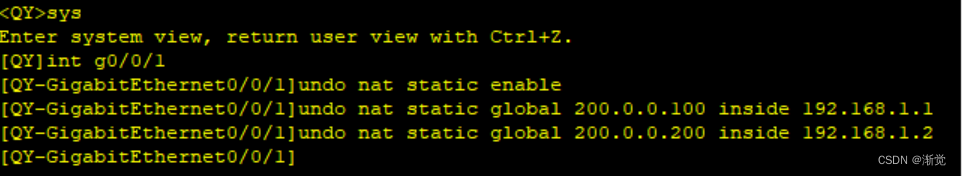

将静态NAT实验中配置好地址转换的命令取消

(undo nat static global 200.0.0.100 inside 192.168.1.1)

(undo nat static global 200.0.0.200 inside 192.168.1.2)

(undo nat static enable)

建立地址池

为企业出口路由器建立地址池组1(私网可转公网范围为200.0.0.10 ~ 200.0.0.50)(nat address-group 1 200.0.0.10 200.0.0.50)

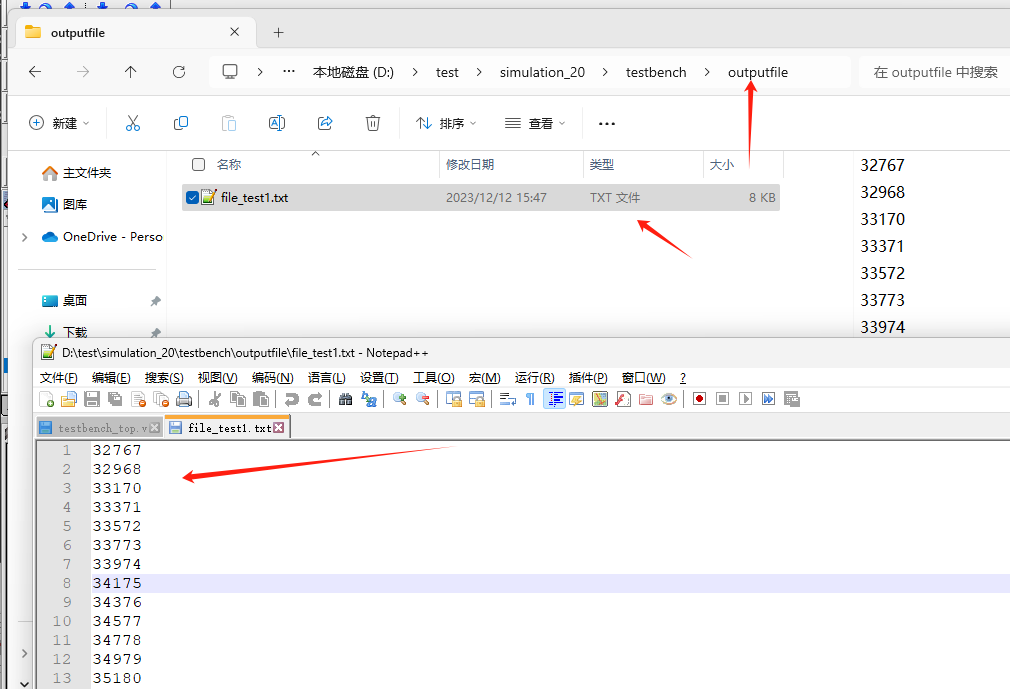

![]()

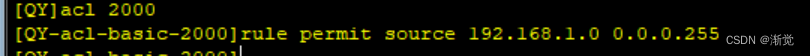

设置基础ACL,并配置规则

对企业出口路由器设置基础ACL(acl 2000),配置规则私网地址192.168.1.0段192.168.1.0 “0”可变 “192.168.1” 不可变(rule permit source 192.168.1.0 0.0.0.255)

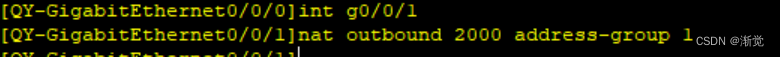

进入接口,配置NAT

在企业出口路由器中进入g0/0/1接口(int g0/0/1),配置NAT放行流量应用基础ACL地址组1(nat outbound 2000 address-group 1)

测试

测试PC1、PC两个私网地址是否可以ping通运营商设备的公网地址

端口映射

端口映射

NATPT——NAT Sever 内网服务器对外提供服务,针对目的IP和目的端口映射

内网服务器的相应端口映射成路由器公网ip地址的相应端口

1.实验目的

家庭客户机需要访问内网服务器

2.实验拓扑

3.实验步骤

在运营商设备中进入g0/0/1接口(int g0/0/1),配置IP地址作为网关(ip add 202.0.0.254 24)

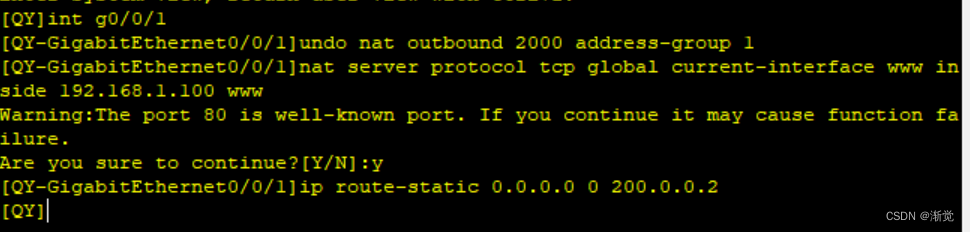

进入接口配置NAT映射

在企业出口路由器中进入g0/0/1接口(int g0/0/1),删除动态NAT放行流量应用基础ACL地址组1(undo nat outbound 2000 address-group 1)配置NATPT映射(家庭客户机如果想访问服务器相当于访问企业出口路由器)(nat server protocol tcp global current-interface www inside 192.168.1.100 www)配置默认路由(ip route-static 0.0.0.0 0 200.0.0.2)

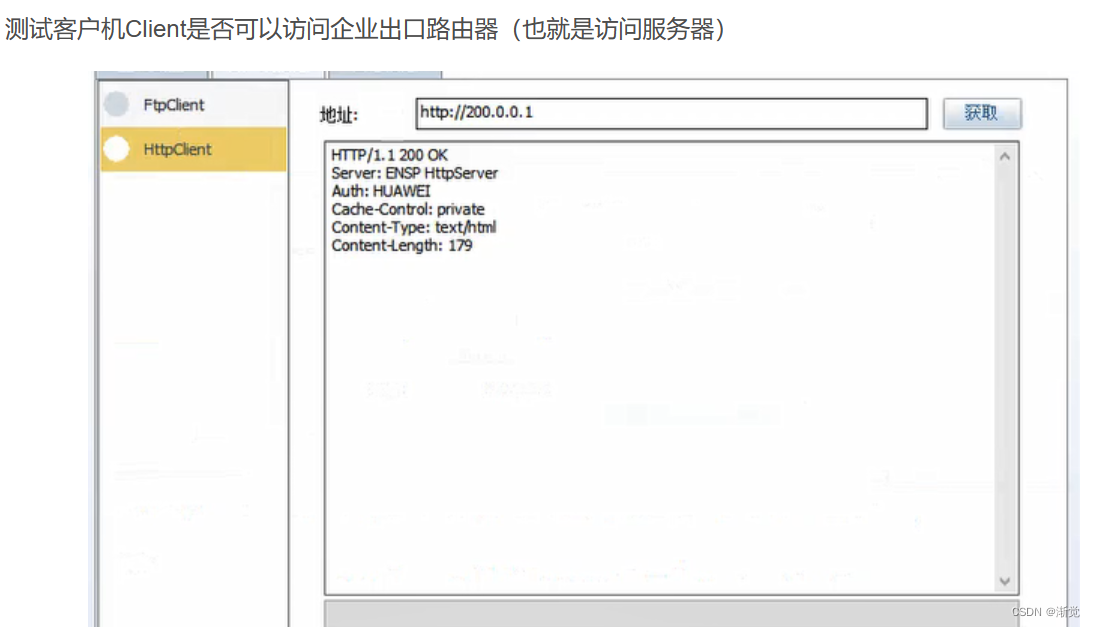

测试

Easy IP

- Easy IP允许将多个内部地址映射到网关出接口地址上的不同端口

- 使用一个公网地址可以让所有人都可以上公网

- 一个公网地址最多可以让65536个人

1.实验目的

允许内网客户机和家庭服务机互通

2.实验步骤

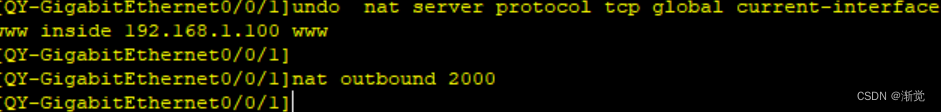

在企业出口路由器上删除NATPT映射(undo nat server protocol tcp global current-interface

www inside 192.168.1.100 www)配置Easy IP(nat outbound 2000)

测试

测试PC1是否与客户端Client互通

![[Big Bird]论文解读:Big Bird: Transformers for Longer Sequences](https://img-blog.csdnimg.cn/direct/3874e79640974bf9bf1df85a1c18262f.png)