最近,一个做运维的朋友在学渗透测试。他说,他公司请别人做渗透测试的费用是 2w/人天,一共2周。2周 10w 的收入,好香~

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

于是,我也对渗透测试产生了兴趣。开始了探索之路~

什么是渗透测试

渗透测试这名字听起来有一种敬畏感,给人一种很难的感觉。渗透测试 (penetration test) 并没有一个标准的定义,一些安全组织达成共识的通用说法是:

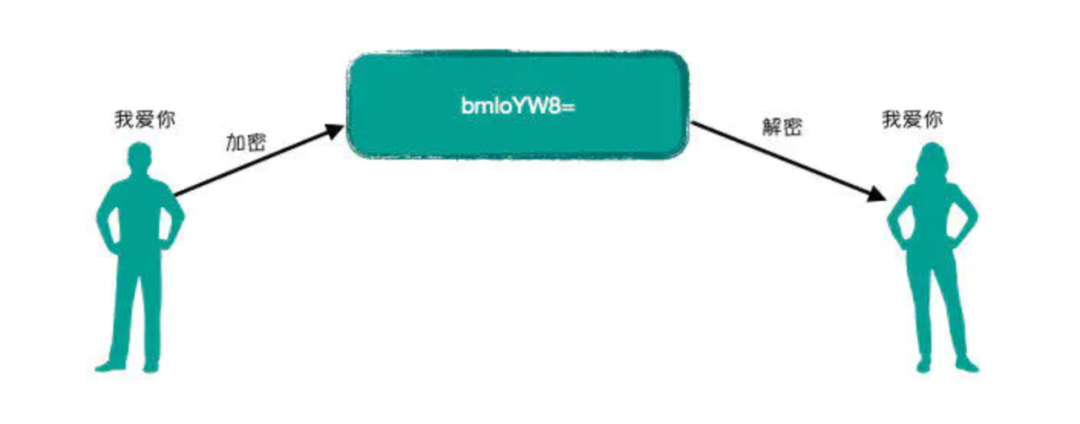

渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法。

简而言之:渗透测试就是测试软件的安全性。

渗透测试执行标准[1] 介绍了做渗透测试的 7 个步骤:

-

测试前交互。这步主要确定的是测试范围,哪些测试行为是禁止的。

-

情报收集。这步主要收集目标尽可能多的信息。

-

威胁建模。这步主要了解目标潜在的威胁。更多的是了解目标业务流程和竞争对手之类,确定测试的优先级。

-

漏洞分析。这步主要是找目标的安全漏洞。

-

漏洞利用。这步主要是通过漏洞,来获得数据,权限等。

-

后渗透利用。这步主要是掩盖估计痕迹,并留下以获得权限的后门。注意:是否要做这步需要和客户确认。

-

报告。这步主要是写一份给客户的报告。内容主要包括:有哪些漏洞,漏洞证明,漏洞的严重程度和修补建议。最后,客户修复了漏洞,需要做验收。

渗透测试行业的前景

行业人才缺口大。随着互联网行业的迅速发展,各大企业所面临的各种安全问题越发的严峻。对安全人才的需求也越来越大。当然,国内初级渗透测试工程师比较多。因为,花很短的时间,就能成为一个初级渗透。所谓的初级,指的是:只会用工具的“搬砖人”。行业缺的是能力强一点的透测试工程师:会代码审计,会写POC、EXP,写自己用的工具。

薪资这块:从招聘网站上来看,该行业的薪资和前端差不多。当然,在工作外,也可以通过挖漏洞,参加护网行动之类的来赚钱。

哪些人更适合做渗透测试

首先,有道德底线的人。做渗透容易接触到敏感数据。守不住道德底线就是:渗透学的好,牢饭吃到饱~

细心,耐心,观察力敏锐,善于变换角度思考问题的人。这些品质,有利于找到漏洞。

前端做渗透测试的优势

优势1: 已经了解了渗透需要了解的部分知识:网站架构,HTTP,Cookie,DOM 等。

优势2: 可以自己写工具。比如,根据 《XSS 扫描器成长记》[2] 提到的算法,写个 XSS 扫描器。根据 xray 的规则化过的 POC(漏洞概念验证程序) 数据[3] 写扫描器。

如何学习渗透测试

渗透测试包含的内容非常的多。该从哪边学起呢?

-

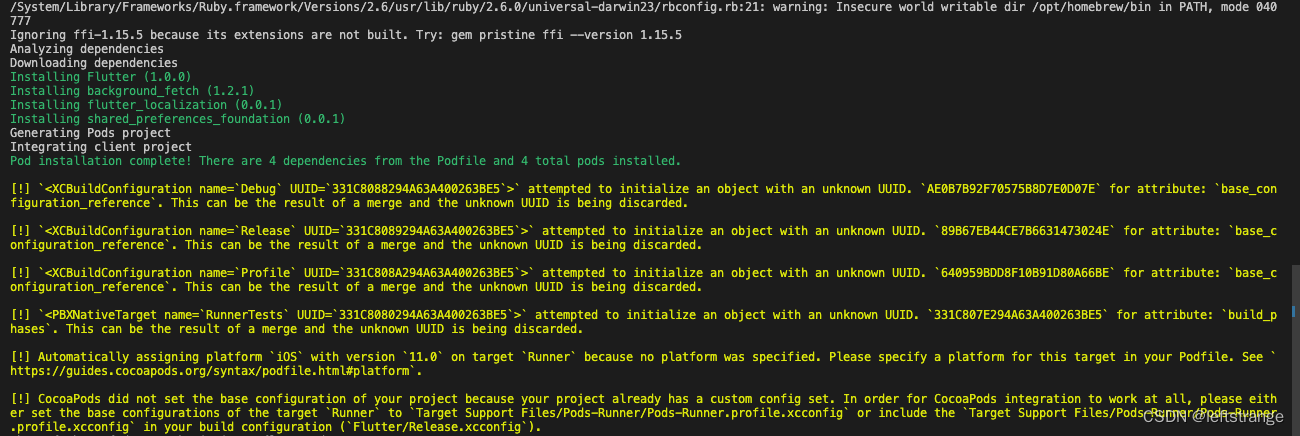

如果从学工具入手,渗透测试的工具有成千上千万个。常用的集成了许多工具的系统:Kali Linux[4], 里面也有 600 多个工具。

-

如果从了解漏洞入手:CWE[5](通用缺陷枚举) 上面也有茫茫多的漏洞。

-

如果从渗透测试需要掌握的知识入手,也是一大堆:系统,网络,服务器,数据库等等。

从上面是方式入手,总觉得是学不完。

我推荐以实践的方式来学。具体来说:

-

罗列需要掌握的常见的漏洞类型。比如:XSS,CSRF,SQL 注入,Burt Force(暴力破解漏洞),RCE(远程命令/代码执行),Files Inclusion(文件包含漏洞) 等。推荐阅读:2021 OWASP Top Ten[6] 和 2021 CWE Top 25[7]。

-

一个个去掌握它们:

-

了解漏洞的概念,触发场景,如何利用,以及如何防护。可以去 CWE[8] 上找具体的漏洞。找不到 CWE 相关的 EXP(漏洞利用程序) 可以去 GitHub 上直接搜 CWE 编号。

-

实践:在靶场(Vulnerability Firing Range)上去找出漏洞。靶场指的是包含漏洞的环境。有能力的,能构造出包含该漏洞的靶场。

-

学习使用能找到该漏洞的工具。

推荐 2 个靶场:DVWA[9] 和 Pikachu[10]。用 Docker 安装这 2 个靶场。安装配置特别容易~

这边再推荐下 wooyun 的漏洞库镜像[11]。里面有大量白帽子提交的漏洞。可惜的是,wooyun 16 年关站,所以漏洞库也定格在了那里。

通过挖漏洞来赚钱靠谱吗?

我没有挖到过漏洞,我也不知道,哈哈。

想通过挖漏洞来赚钱的,可以通过在一些漏洞响应平台上提交漏洞。比如:补天漏洞响应平台[12]。漏洞的奖励金额,不同公司给的浮动比较大。参考金额:

-

低危漏洞:100 左右。

-

中危漏洞:500 左右。

-

高危漏洞:1500 左右。

最后

对渗透测试感兴趣的,学习起来喽~ 也可以加我微信(joel007) 一起学习探讨~

参考资料

[1]

渗透测试执行标准: http://www.pentest-standard.org/index.php/Main_Page

[2]

《XSS 扫描器成长记》: https://paper.seebug.org/1119/

[3]

xray 的规则化过的 POC(漏洞概念验证程序) 数据: https://github.com/chaitin/xray/tree/master/pocs

[4]

Kali Linux: https://www.kali.org/

[5]

CWE: https://cwe.mitre.org/index.html

[6]

2021 OWASP Top Ten: https://owasp.org/www-project-top-ten/

[7]

2021 CWE Top 25: https://cwe.mitre.org/data/definitions/1337.html

[8]

CWE: https://cwe.mitre.org/index.html

[9]

DVWA: https://dvwa.co.uk/

[10]

Pikachu: https://github.com/zhuifengshaonianhanlu/pikachu

[11]

wooyun 的漏洞库镜像: https://github.com/hanc00l/wooyun_public

[12]

补天漏洞响应平台: https://www.butian.net/Reward/plan/2

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

最后给大家分享我自己学习的一份全套的网络安全学习资料,希望对想学习 网络安全的小伙伴们有帮助!

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

【点击领取】CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。【点击领取视频教程】

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取技术文档】

(都打包成一块的了,不能一一展开,总共300多集)

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取书籍】

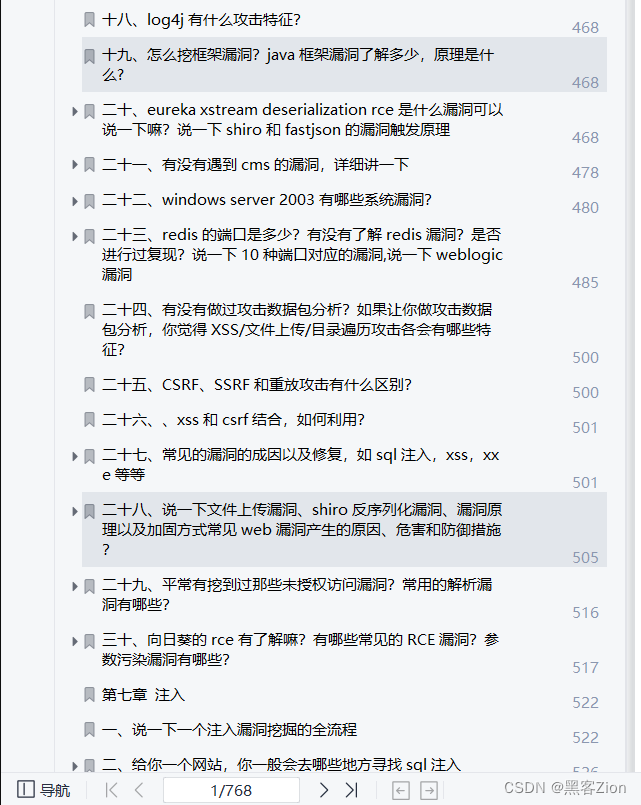

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享