1. 下载redis镜像

docker pull redis

docker images # 查看镜像是否下载成功

2. 安装redis容器

2.1 先准备好配置文件redis.conf

vi /data/redis/redis.conf

写入配置信息,appendonly yes,如果需要给redis配置密码,可以写入requirepass root123,其中root123是想使用的密码

[root@localhost redis]# cat redis.conf

appendonly yes

2.2 启动redis容器

docker run \

-v /data/redis/redis.conf:/etc/redis/redis.conf \

-v /data/redis/data:/data \

-d --name myredis \

-p 6379:6379 \

redis:latest \

redis-server /etc/redis/redis.conf

备注:redis-server /etc/redis/redis.conf表示指定配置文件启动

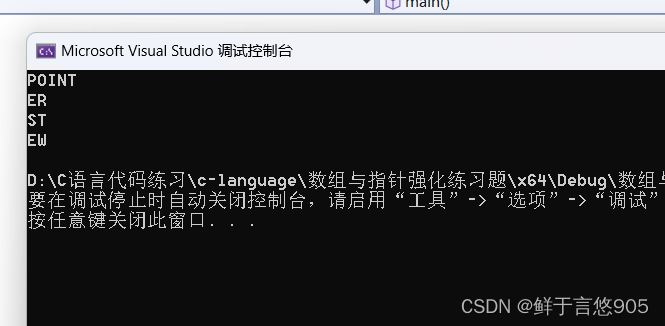

3. 检查是否安装成功

输入docker ps命令

[root@localhost ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

ba40af7fcdef redis:latest "docker-entrypoint.s…" 44 minutes ago Up 21 minutes 0.0.0.0:6379->6379/tcp, :::6379->6379/tcp myredis

3c16d0f3a9c0 mysql:5.7 "docker-entrypoint.s…" 3 hours ago Up 2 hours 0.0.0.0:3306->3306/tcp, :::3306->3306/tcp, 33060/tcp mysql

显示myredis容器正在运行

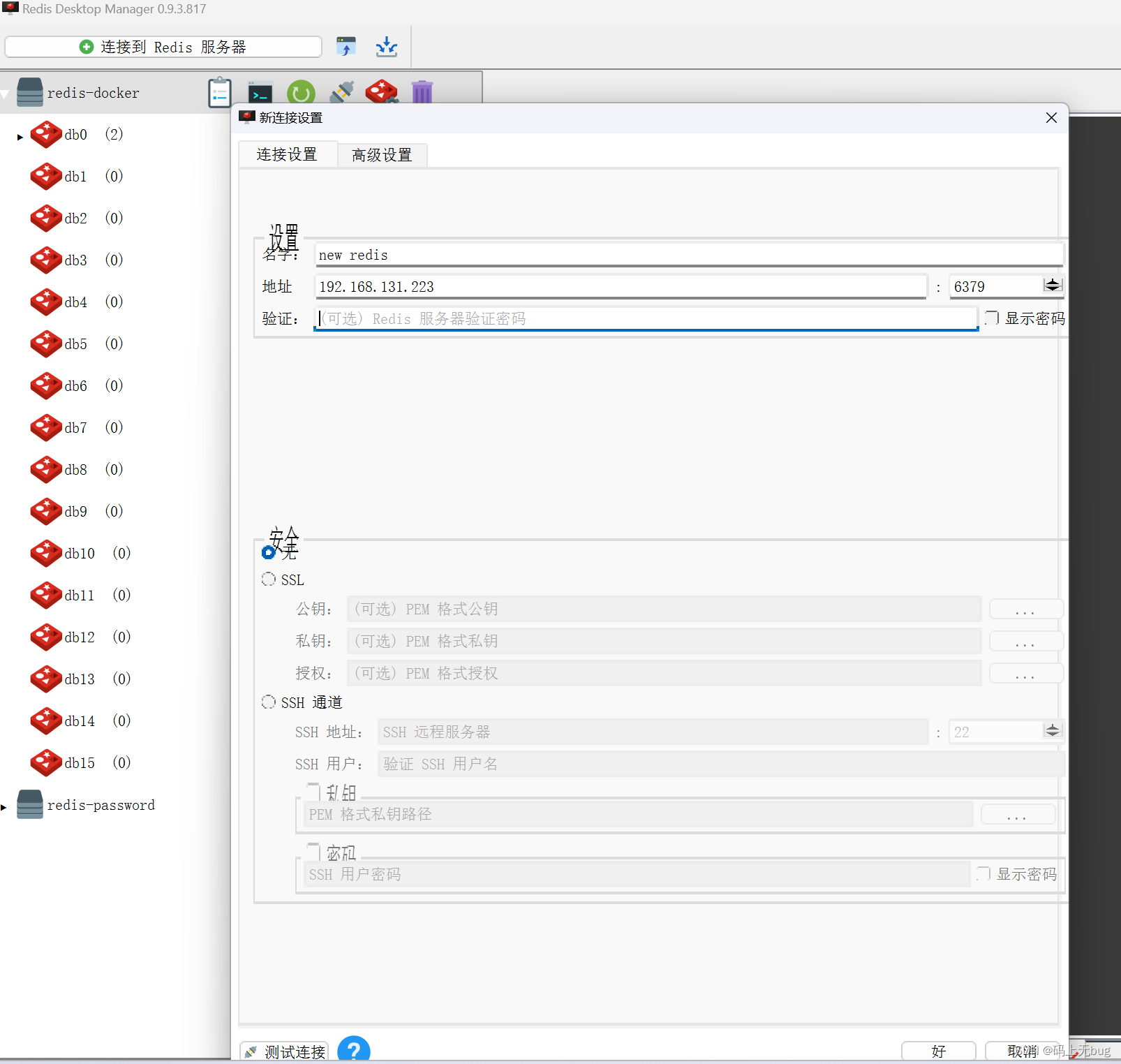

在windows端,使用Redis Desktop Manager连接试试

能连接说明成功安装了redis,剩下的就开心使用吧,gagaga~