参考GitHub - 0x727/SpringBootExploit: 项目是根据LandGrey/SpringBootVulExploit清单编写,目的hvv期间快速利用漏洞、降低漏洞利用门槛。

📝 TODO

- 支持Eureka XStream deserialization RCE

- 支持Fastjson 内存马注入

- 支持更多可以使用JNDI内存马注入反序列化漏洞

- 支持内存马路径和密码修改

........

🐉来龙去脉

项目是根据Spring Boot Vulnerability Exploit Check List清单编写,目的hvv期间快速利用漏洞、降低漏洞利用门槛。

⚡ 下载安装

- 从releases下载最新版Spring Boot Exploit压缩包,配合JNDIExploit使用。(⭐推荐)

-

- git clone GitHub - 0x727/SpringBootExploit: 项目是根据LandGrey/SpringBootVulExploit清单编写,目的hvv期间快速利用漏洞、降低漏洞利用门槛。

- git clone GitHub - 0x727/JNDIExploit: 一款用于JNDI注入利用的工具,大量参考/引用了Rogue JNDI项目的代码,支持直接植入内存shell,并集成了常见的bypass 高版本JDK的方式,适用于与自动化工具配合使用。 (目前不对外开放)

- mvn clean package -DskipTests 分别打SpringBootExploit包和JNDIExploit

🎬使用方法

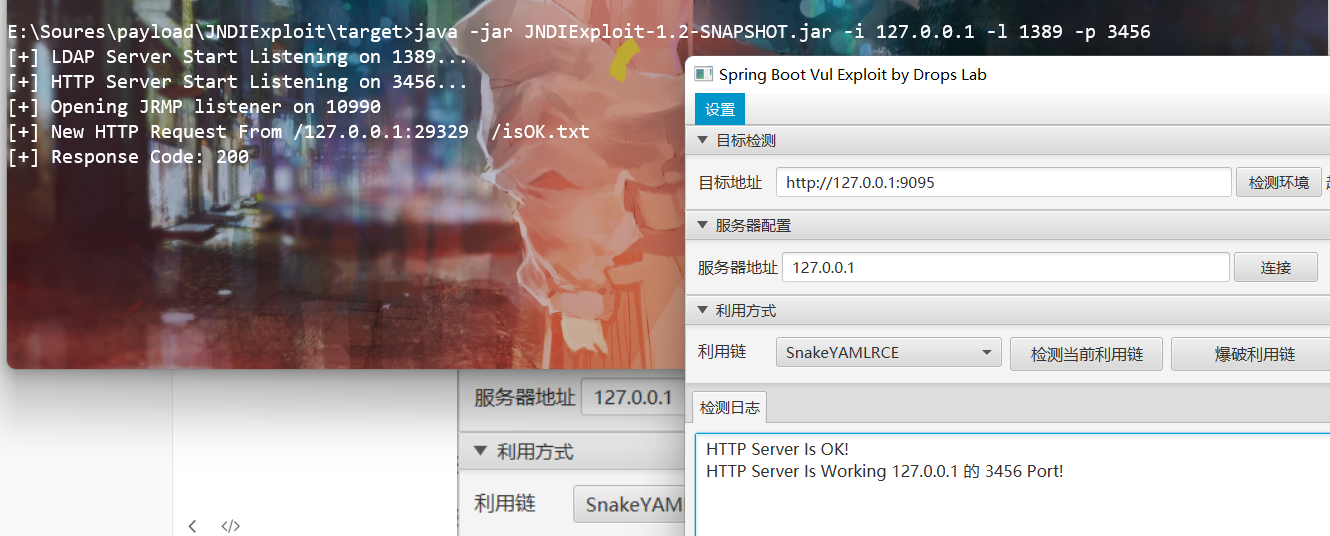

- 首先在服务器上上传打包好的JNDIExploit工具,解压。使用命令启动java -jar JNDIExploit-1.2-SNAPSHOT.jar

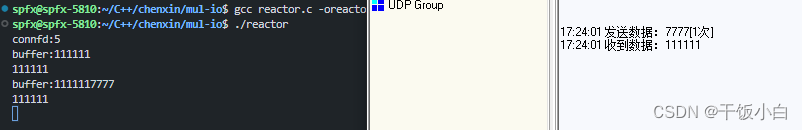

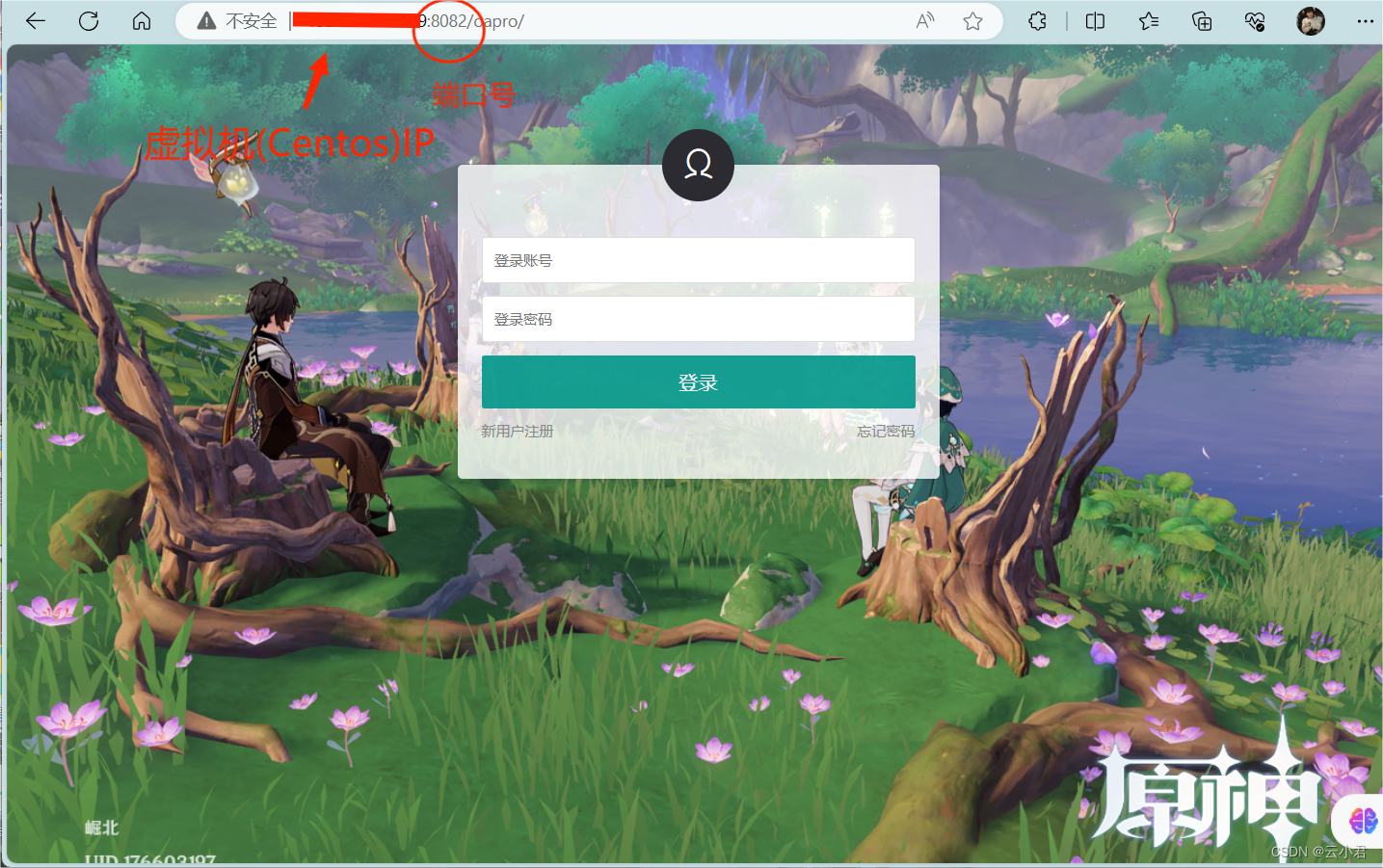

- 输入目标地址和配置服务器地址,点击连接。出现如下图所示代表连接成功。

-

漏洞利用

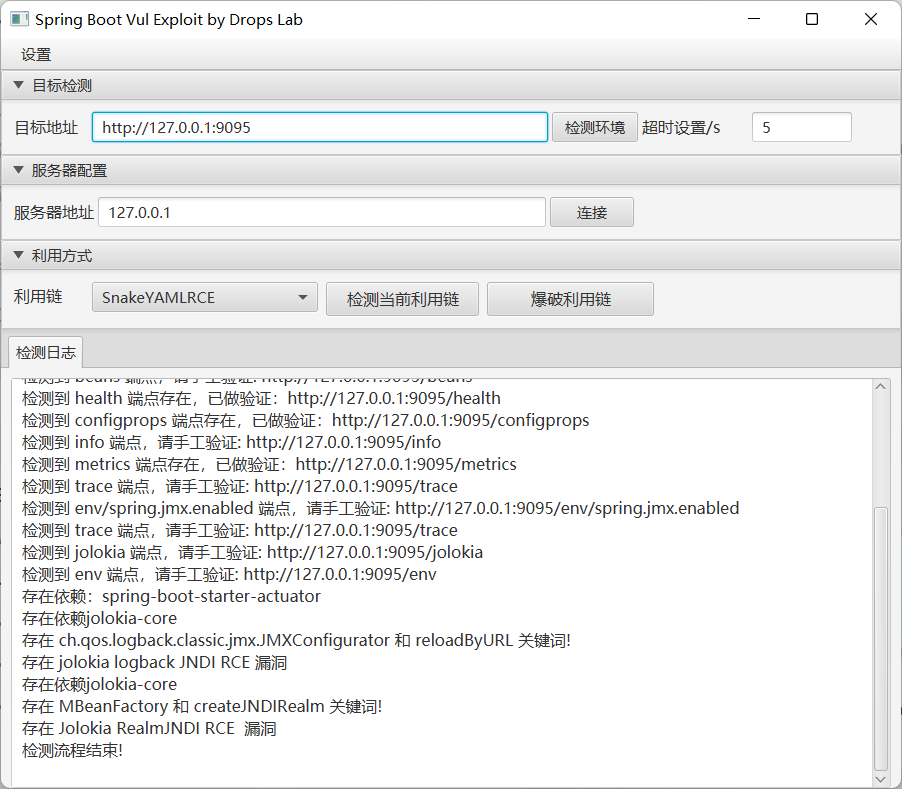

建议首先点击检测环境,会自动判断是否存在漏洞。漏洞验证方法是Check list的方法,如果有更好的方法可以提交工单会考虑添加。

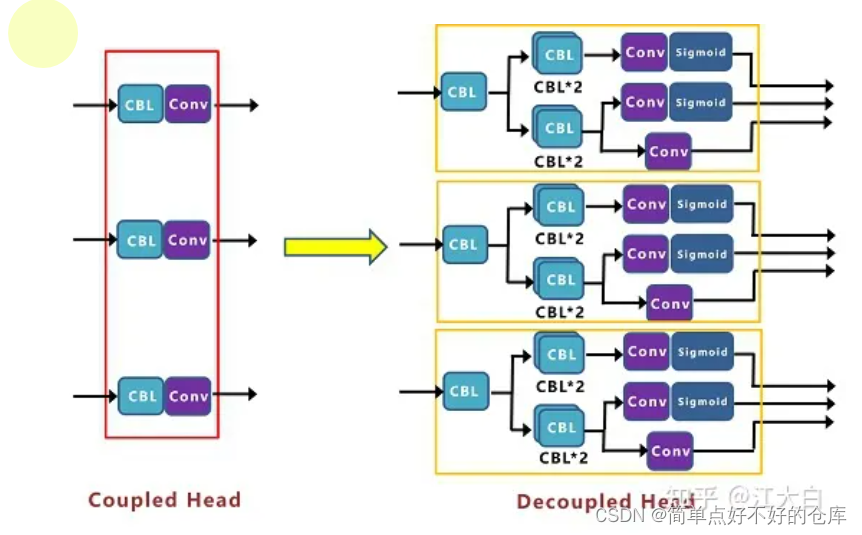

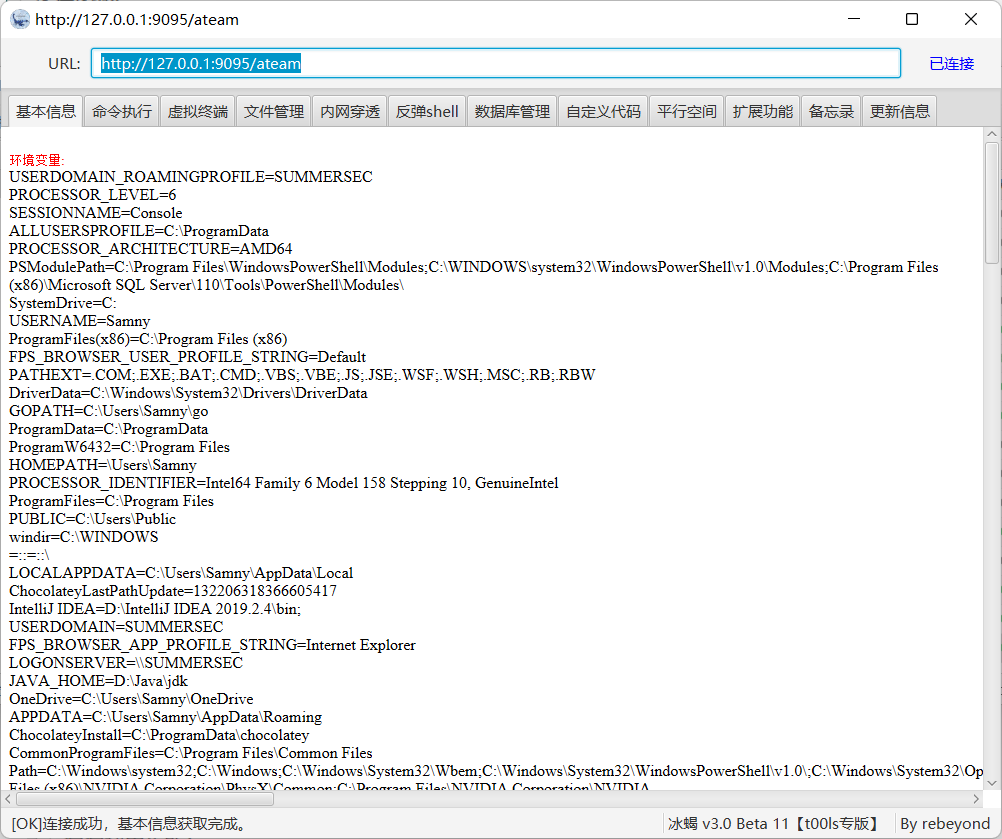

- 漏洞利用,目前只支持内存马注入

🅱️免责声明

该工具仅用于安全自查检测

由于传播、利用此工具所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

本人拥有对此工具的修改和解释权。未经网络安全部门及相关部门允许,不得善自使用本工具进行任何攻击活动,不得以任何方式将其用于商业目的。

📖 参考项目

GitHub - woodpecker-appstore/springboot-vuldb