对于各种规模的企业和组织来说,软件安全是一个至关重要的问题。随着网络攻击越来越复杂,软件中的漏洞越来越多,确保你的软件安全比以往任何时候都更重要。提高软件安全性的一个有效方法是渗透测试(penetration testing)。

渗透测试(penetration testing),也被称为pen testing 或者 ethical hacking,是一种测试软件和IT系统的方法,以确定漏洞和潜在的安全弱点。渗透测试方法包括模拟现实世界中对你的软件或IT系统的攻击,看它们如何利用安全渗透测试软件来抵御黑客和网络犯罪分子。

渗透测试的好处

1.识别漏洞:渗透测试有助于企业识别其IT基础设施中可能被网络犯罪分子利用的潜在漏洞。

2.测试安全控制:渗透测试使企业能够测试他们的安全控制,并确定他们能够承受攻击的程度。

3.合规性:渗透测试通常由法规和合规标准要求,以确保敏感数据的安全。

4.保护企业声誉:通过在安全威胁被利用之前识别和解决这些威胁,企业可以保护他们的声誉并保持客户的信任。

5.节省成本:渗透测试可以帮助企业节省与安全漏洞有关的成本,这些成本可能是巨大的。

6.持续改进:渗透测试是一个持续的过程,可以帮助企业不断改善他们的安全态势,并保持在新威胁的前面。

如何使用渗透测试来提高软件安全:

第1步:确定渗透测试的范围和目标

使用渗透测试来提高软件安全性的第一步是确定测试的范围和目标。这涉及到确定要测试的软件或IT系统以及要实现的具体安全目标。渗透测试的一些常见目标包括识别漏洞,评估安全控制的有效性,以及测试事件响应程序。

第2步:选择正确的渗透测试方法

渗透测试有不同的方法,为你的软件或IT系统选择合适的方法是至关重要的。一些常见的技术包括黑盒测试,即在不事先了解系统的情况下进行测试;白盒测试,即在完全了解系统的情况下进行测试;灰盒测试,即在对系统了解有限的情况下进行测试。

第3步:执行渗透测试

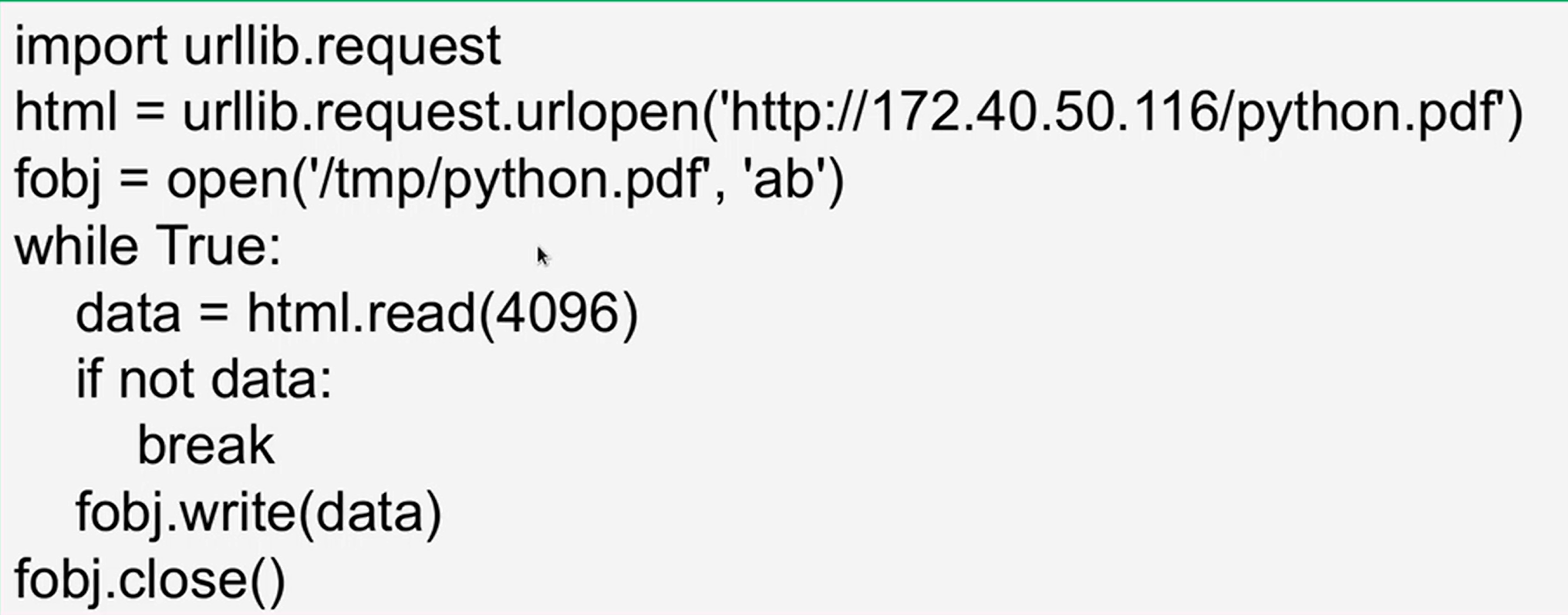

一旦你确定了渗透测试的范围、目标和方法,下一步就是进行测试。这包括使用黑客和网络犯罪分子可能使用的工具和技术,模拟真实世界对你的软件或IT系统的攻击。测试应该在一个受控的环境中进行,并有适当的保护措施,以防止对你的系统造成任何损害。

第4步:分析结果并修复漏洞

渗透测试完成后,下一步是分析结果,并确定漏洞和潜在的安全弱点。你应该根据漏洞的严重性和被利用的可能性来确定其优先级,并制定一个计划来补救这些漏洞。这可能涉及实施新的安全控制,修复代码漏洞,或对员工进行网络安全最佳实践培训。

第5步:重复进行渗透测试

最后,必须定期重复渗透测试,以确保你的软件或IT系统长期保持安全。它可以帮助识别新的漏洞并确保有效的补救工作。

总之,渗透测试通过识别漏洞和潜在的安全弱点有效地提高了软件的安全性。按照这些步骤,你可以使用渗透测试来确保你的软件或IT系统的安全,并保护其免受网络攻击。记住,软件安全是一个持续的过程,定期的渗透测试对于确保你的系统长期保持安全至关重要。

最后感谢每一个认真阅读我文章的人,礼尚往来总是要有的,虽然不是什么很值钱的东西,如果你用得到的话可以直接拿走:

这些资料,对于【软件测试】的朋友来说应该是最全面最完整的备战仓库,这个仓库也陪伴上万个测试工程师们走过最艰难的路程,希望也能帮助到你!