主题:使用stunnel加密隧道对tcp数据进行加密传输。

开发环境:

客户端:

stunnel5 + Win10

服务端:

stunnel5 + Ununtu18.04(虚拟机) + Qt5.9.9

对于stunnel,前面博客有所提及,有兴趣可以自行观看,此处不再赘述。

在正式讲解之前,需要做一些说明:

1、 客户端和虚拟机需双向ping通;

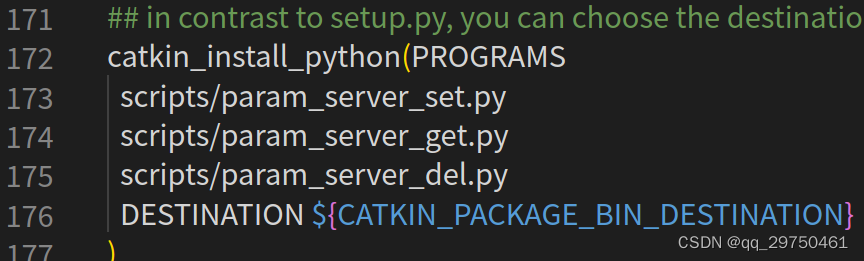

2、 stunnel客户端配置文件:

此处的[test]可以自由命名,无所谓。

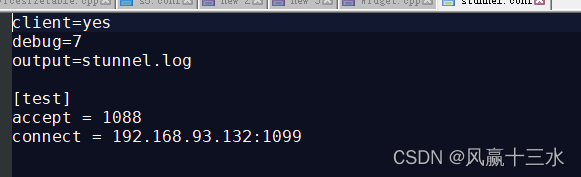

3、服务端stunnel配置文件:

此处的[mysql_test]可以自由命名,无关紧要。

4、确保客户端和服务端的stunnel进程已分别启动,查看1088端口和1099端口是否处于监听状态。

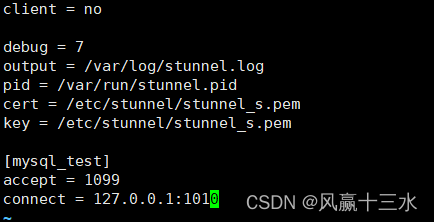

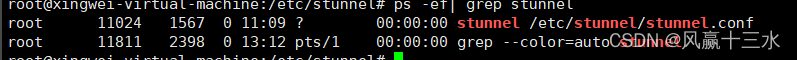

(1) 客户端的stunnel进程已启动,如下所示:

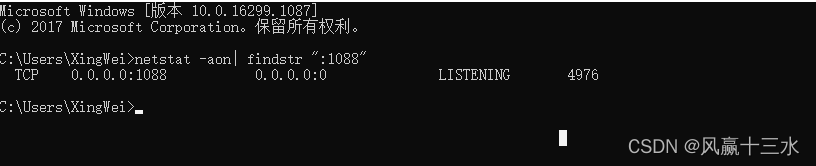

(2) 服务端的stunnel进程已启动,如下所示:

也可以查询服务端stunnel的日志,日志内容和客户端的基本一致。

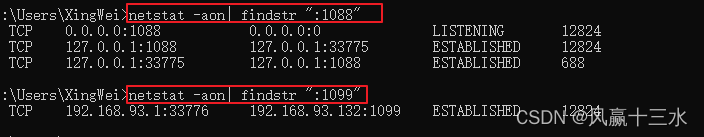

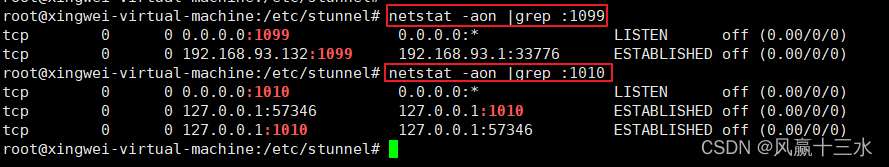

5、与此同时,我们可以查询出客户端stunnel进程的1088端口 和 服务端stunnel进程的1099端口已处于监听状态。

(1) 客户端stunnel进程的1088端口已处于监听,如下所示:

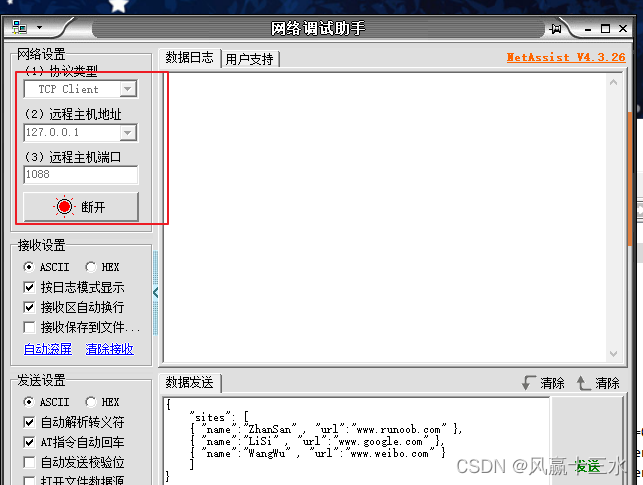

(2) 服务端stunnel进程的1099端口已处于监听,如下所示:

正式篇:

1、开启客户端,服务端的stunnel进程,上述中我们已经开启;

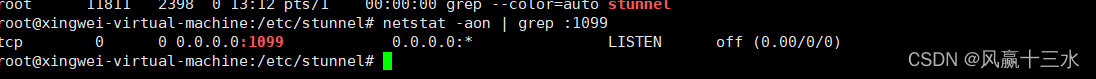

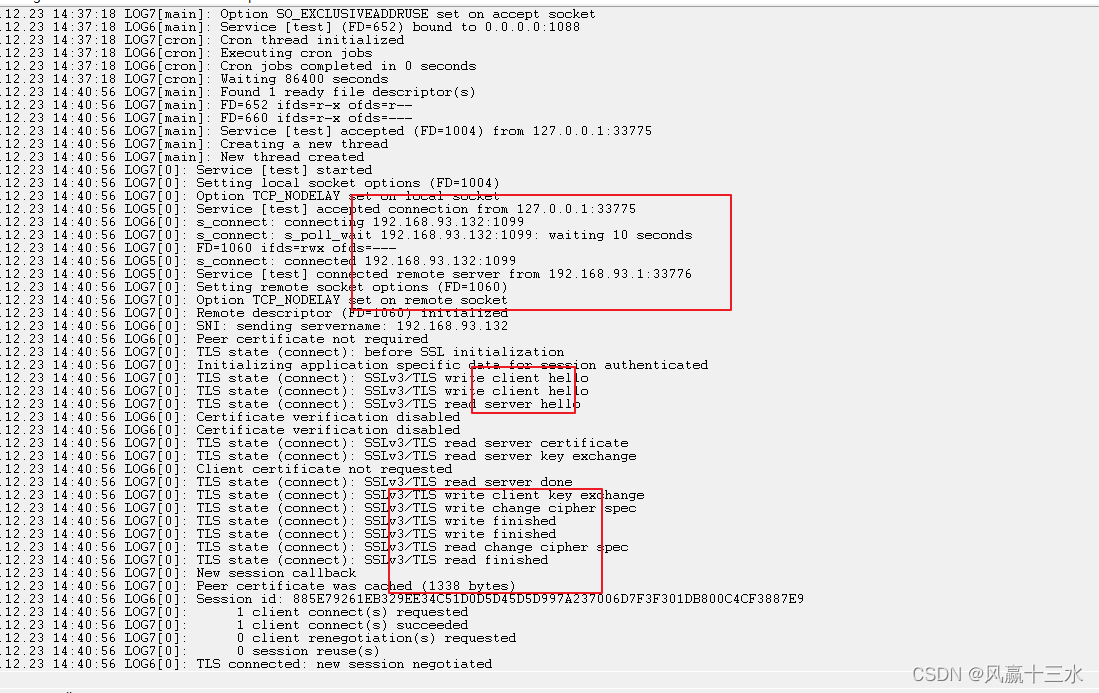

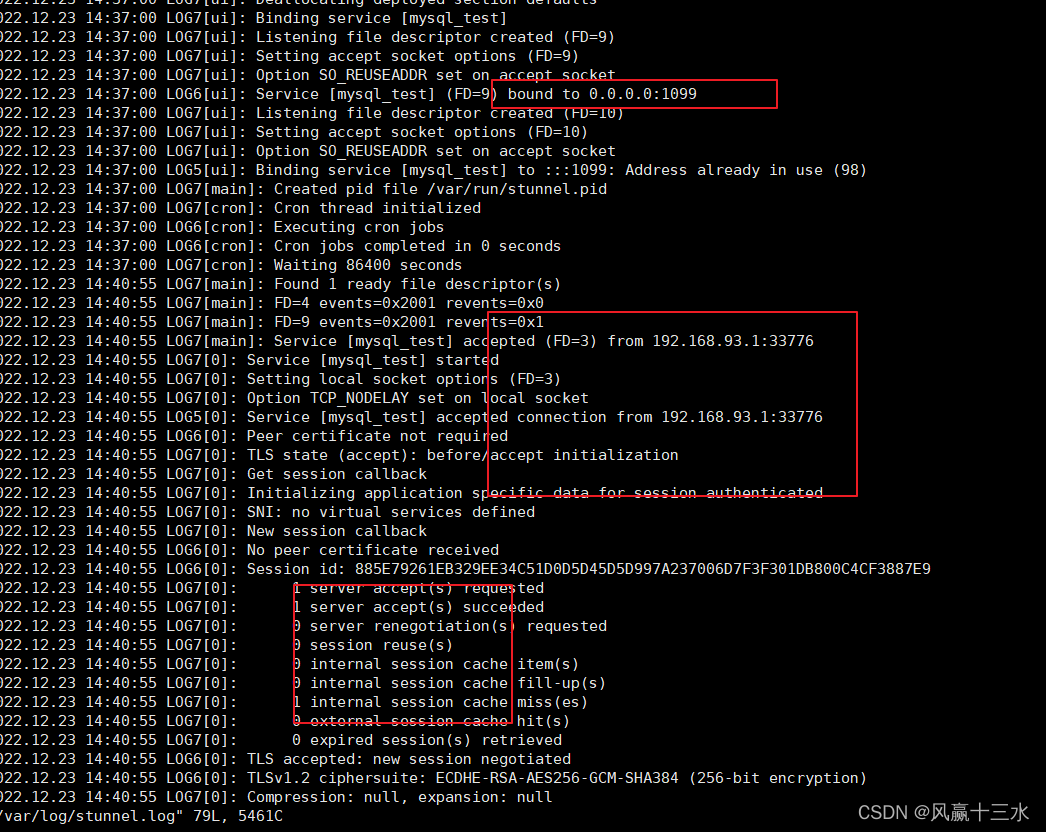

2、建立客户端和服务端之间的加密隧道, 我们在客户端打开NetAssist网络调试工具,按图输入并连接,此时观看stunnel客户端,服务端打印的日志,可以看出,客户端和服务端之间的加密隧道已经成功建立,如下图所示:

(1) 客户端stunnel日志:

(2) 服务端stunnel日志:

(3) 此时的客户端端口:

(4) 此时的服务端端口:

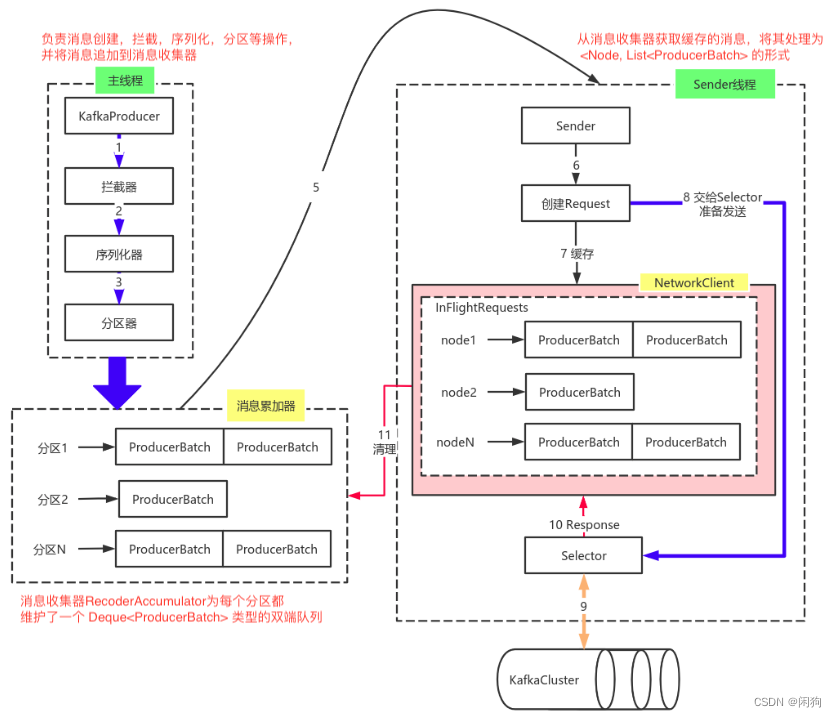

3、好,回到服务端,stunnel存在的目的无非是对我们传输的数据进行加密,当从客户端加密的数据传输到服务端后,它会自动将解密后的数据传输到我们服务端指定的位置,按照服务端stunnel的配置文件,来自客户端加密的数据,经服务端解密后将传输到服务端的 127.0.0.1:1010位置处。

所以在服务端,我们需要还需要监听1010端口,获取来自客户端的数据。

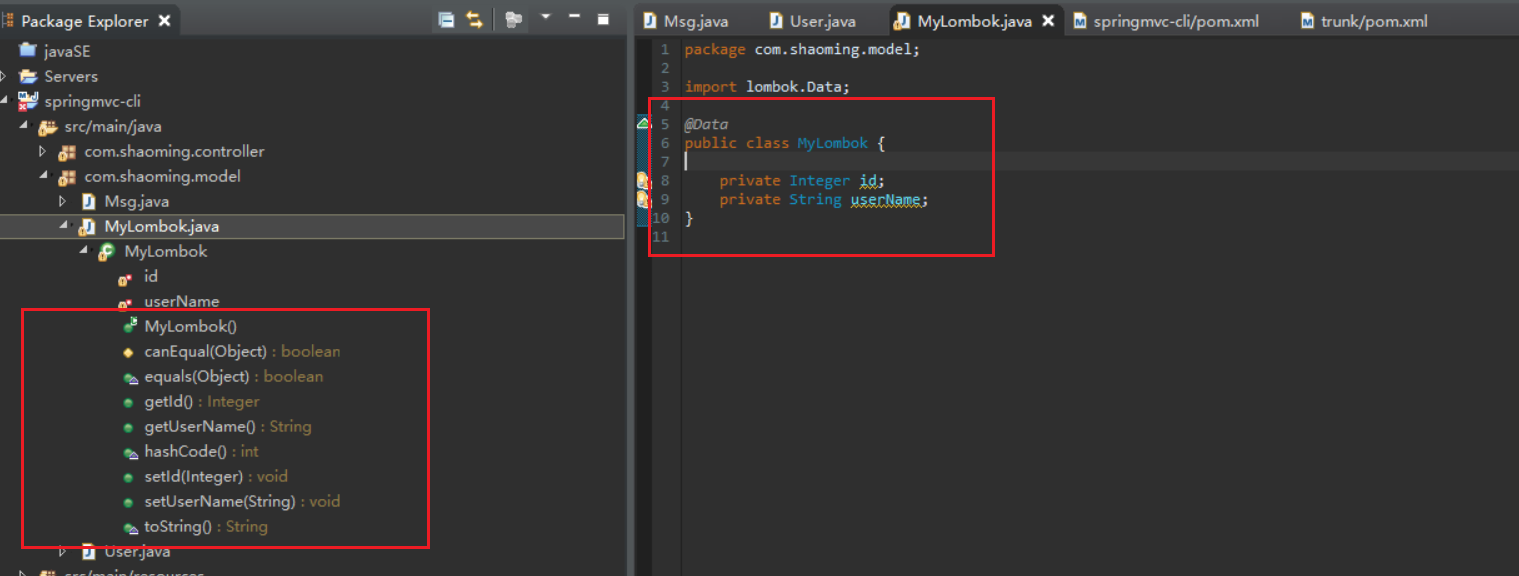

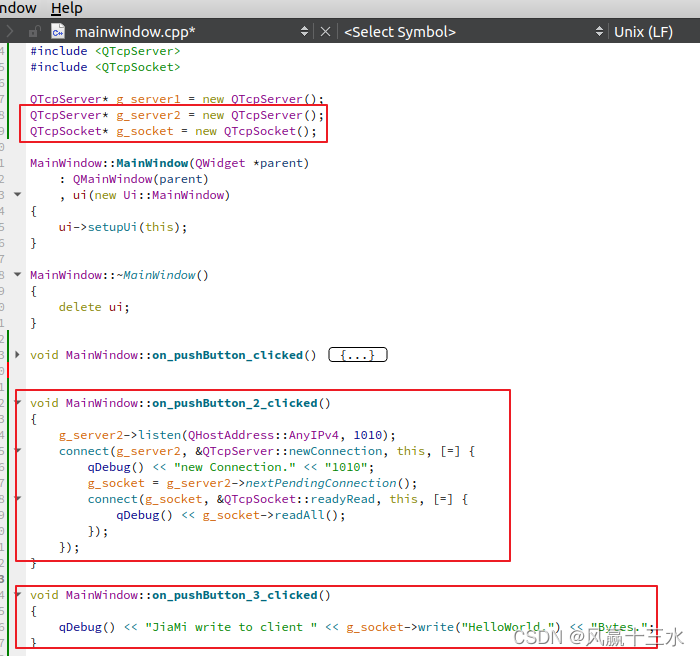

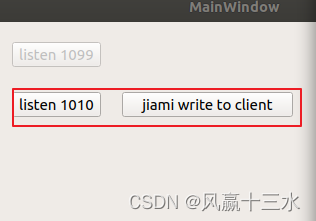

此处我们采用QT进行快速写一个tcp服务器,并监听1010端口,代码非常简单,如下图所示:

运行结果如图所示:

此时我们运行此程序,并点击 listen 1010按钮,开启1010端口的监听…

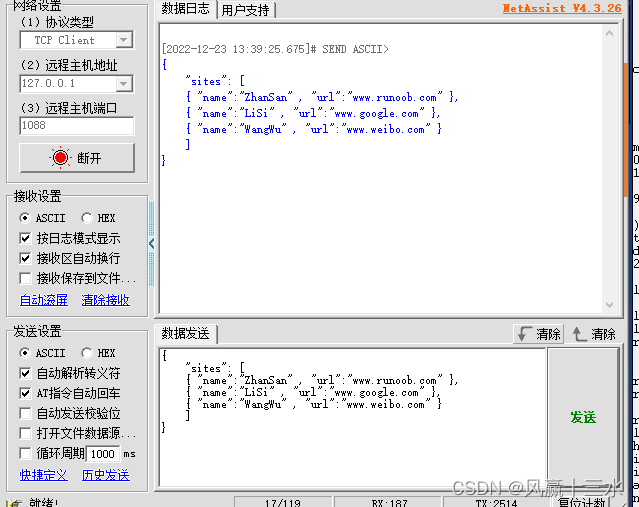

4、回到客户端,我们在NetAssist中输入 一段json数据,

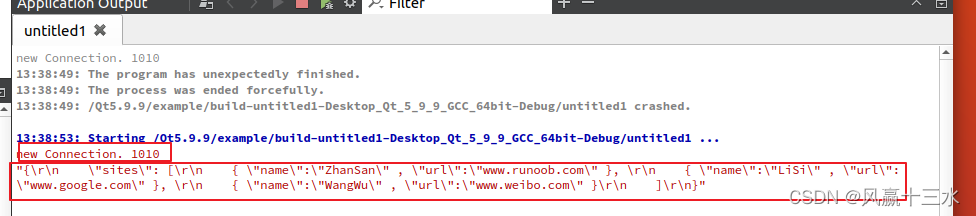

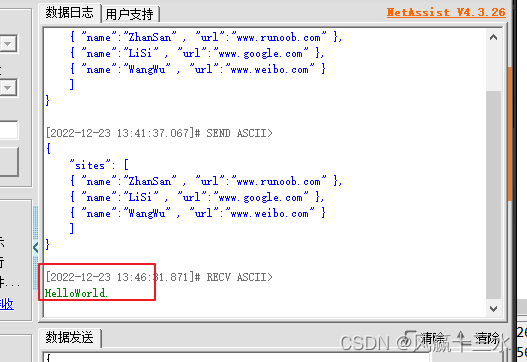

{ "sites": [ { "name":"ZhanSan" , "url":"www.runoob.com" }, { "name":"LiSi" , "url":"www.google.com" }, { "name":"WangWu" , "url":"www.weibo.com" } ] },然后点击发送,我们可以看到服务端接受到了数据,如下图所示,

(1) 客户端发送数据截图:

(2) 服务端接受数据截图:

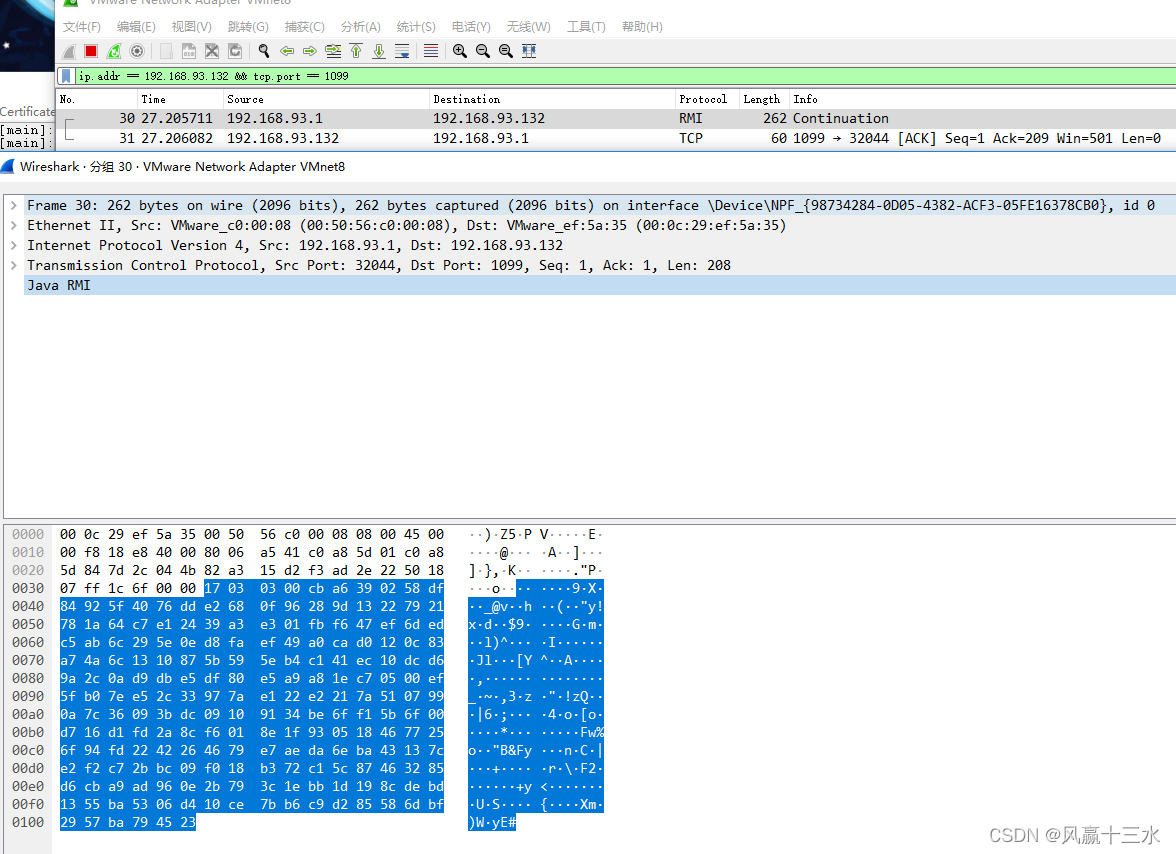

(3) 那怎样判断数据被加密了,实际上我们通过抓包工具wireshark,可以清晰的看出,如下所示:

服务端的ip地址是:192.168.93.132,虚拟机采用的是NAT模式。

抓包时,选择的网卡是v8网卡。

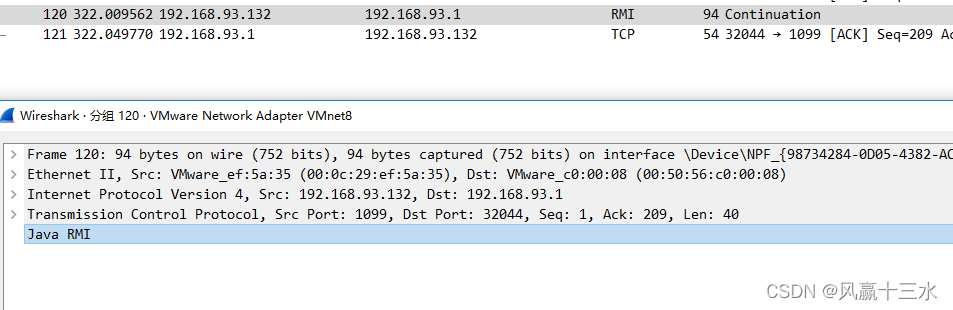

客户端 -> 服务端的数据确实被加密了,当然这个加密过程无需我们关心,对于我们来说这个过程是透明的,我们看不到。同理我们可以从服务端 -> 客户端发送加密数据,点击服务端QT程序的 jiami write to client按钮,并看其效果,如下图所示:

我们在客户端中收到了来自服务端的数据:

至此,客户端 <-> 服务端的数据加密传输完毕。

我再解析一下client -> server的过程:在客户端,实际上我们发送的json数据,是发到了1088端口上,然后json数据会被加密传输到服务端的1099端口,而后经过解密达到服务端的1010端口。从server -> client亦如此。

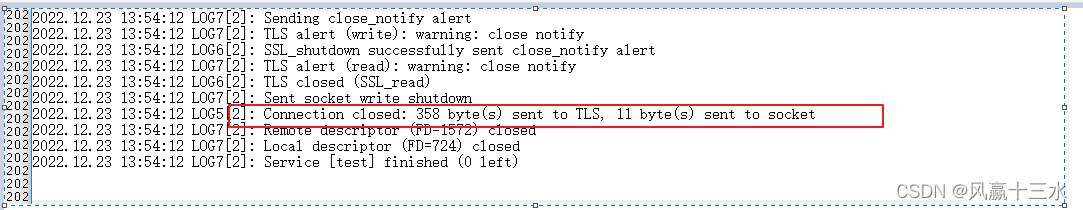

5、断开客户端的1088端口,分别看看客户端和服务端的stunnel的日志

(1) 客户端stunnel日志:

表示发送了 358bytes数据到服务端,接受了来自服务端的 11bytes数据。

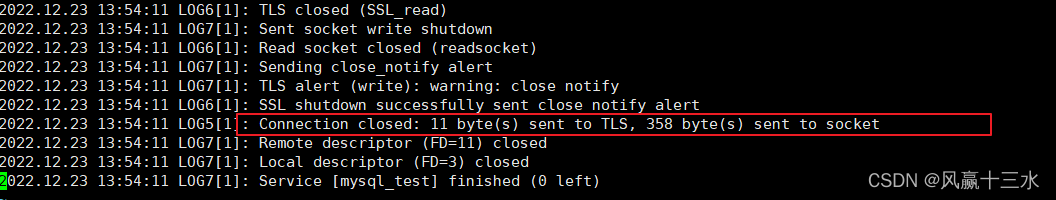

(2) 服务端stunnel日志:

表示发送了 11bytes数据到客户端,接受了来自客户端的 358bytes数据。