文章目录

- 云计算的安全挑战

- 什么是零信任架构?

- 零信任架构的应用

- 1. 多因素身份验证(MFA)

- 2. 访问控制和策略

- 3. 安全信息和事件管理(SIEM)

- 4. 安全的应用程序开发

- 零信任架构的未来

🎉欢迎来到云计算技术应用专栏~云计算安全的新挑战:零信任架构的应用

- ☆* o(≧▽≦)o *☆嗨~我是IT·陈寒🍹

- ✨博客主页:IT·陈寒的博客

- 🎈该系列文章专栏:云计算技术应用

- 📜其他专栏:Java学习路线 Java面试技巧 Java实战项目 AIGC人工智能 数据结构学习 云计算技术应用

- 🍹文章作者技术和水平有限,如果文中出现错误,希望大家能指正🙏

- 📜 欢迎大家关注! ❤️

随着企业越来越多地将工作负载迁移到云上,云计算安全性已成为信息技术领域的重要议题。云计算的普及带来了许多便利,但也伴随着新的安全挑战。其中,零信任架构(Zero Trust Architecture,简称ZTA)崭露头角,被认为是有效应对云计算安全挑战的一种关键策略。

云计算的安全挑战

在传统的网络和数据中心中,安全性主要建立在边界上。企业通常在网络的边缘放置防火墙,将外部网络与内部网络隔离开来,然后信任内部网络的所有内容。但是,随着云计算的兴起,这种传统的边界模型变得不再适用。

以下是一些云计算环境中的安全挑战:

-

边界不再明确:在云计算中,工作负载可以在多个云提供商之间移动,边界不再明确。这导致了难以跟踪和控制数据流的挑战。

-

远程访问增多:随着远程工作和分布式团队的兴起,对云资源的远程访问变得更加频繁,提高了攻击面。

-

新的威胁:云环境中出现了新的威胁,如未经授权的数据访问、DDoS攻击和API滥用。

-

共享责任模型:云提供商采用了共享责任模型,其中一些安全责任由云提供商承担,一些由客户承担。这需要客户更多地参与到云安全中。

什么是零信任架构?

零信任架构是一种安全模型,它不再依赖于传统的信任边界,而是基于以下核心原则:

-

不信任任何人或任何设备:在零信任模型中,所有用户和设备都被视为不受信任的,即使是在企业网络内部的用户也不例外。

-

验证和授权:每个用户和设备都必须经过验证和授权,以获取对资源的访问权限。这通常涉及多因素身份验证(MFA)和访问策略的强制执行。

-

最小特权:用户和设备只能访问完成其工作所需的最小特权。这意味着权限应该被限制在一个最小的范围内,以减少潜在的攻击面。

-

持续监控:在零信任模型中,对用户和设备的活动进行持续监控,以检测异常行为并立即采取措施。

-

微分级别的访问控制:零信任模型允许对不同的资源和应用程序采用不同的访问控制策略,以根据需要进行微调。

零信任架构的应用

1. 多因素身份验证(MFA)

多因素身份验证是零信任架构的核心组成部分。它要求用户在登录时提供多个身份验证因素,通常包括密码、生物识别特征(如指纹或面部识别)以及令牌或手机应用生成的一次性代码。这种方法可以显著提高身份验证的安全性,防止未经授权的访问。

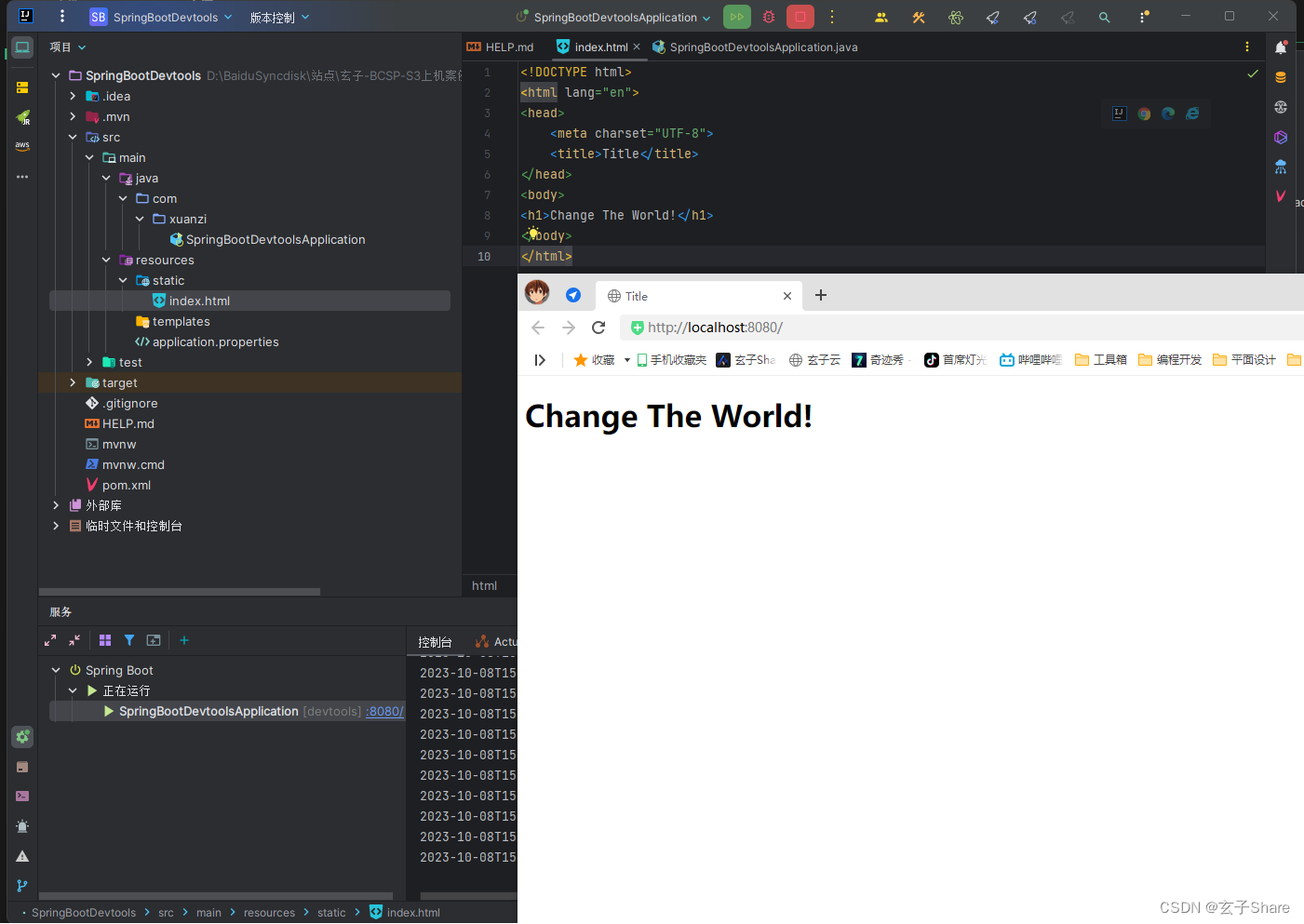

以下是一个使用Python实现MFA的示例代码:

import pyotp

# 生成一个随机的密钥

secret_key = pyotp.random_base32()

# 创建一个TOTP对象

totp = pyotp.TOTP(secret_key)

# 生成一个验证码

otp = totp.now()

# 将验证码发送给用户,用户输入验证码后进行验证

2. 访问控制和策略

在零信任架构中,访问控制和策略变得至关重要。这可以通过使用身份和访问管理(IAM)工具来实现,这些工具允许管理员为每个用户和设备定义详细的访问策略。AWS的IAM和Azure的Azure AD是一些常见的云平台上的IAM工具。

以下是一个使用AWS IAM策略的示例,限制用户只能访问特定的S3存储桶:

{

"Version":"2012-10-17",

"Statement":[

{

"Effect":"Allow",

"Action":[

"s3:GetObject",

"s3:PutObject"

],

"Resource":"arn:aws:s3:::example-bucket/*"

}

]

}

3. 安全信息和事件管理(SIEM)

持续监控是零信任架构的一个关键方面。安全信息和事件管理(SIEM)工具可以用于监控用户和设备的活动,并检测异常行为。当检测到异常行为时,SIEM工具可以触发警报并采取适当的措施,例如自动封锁用户或设备的访问权限。

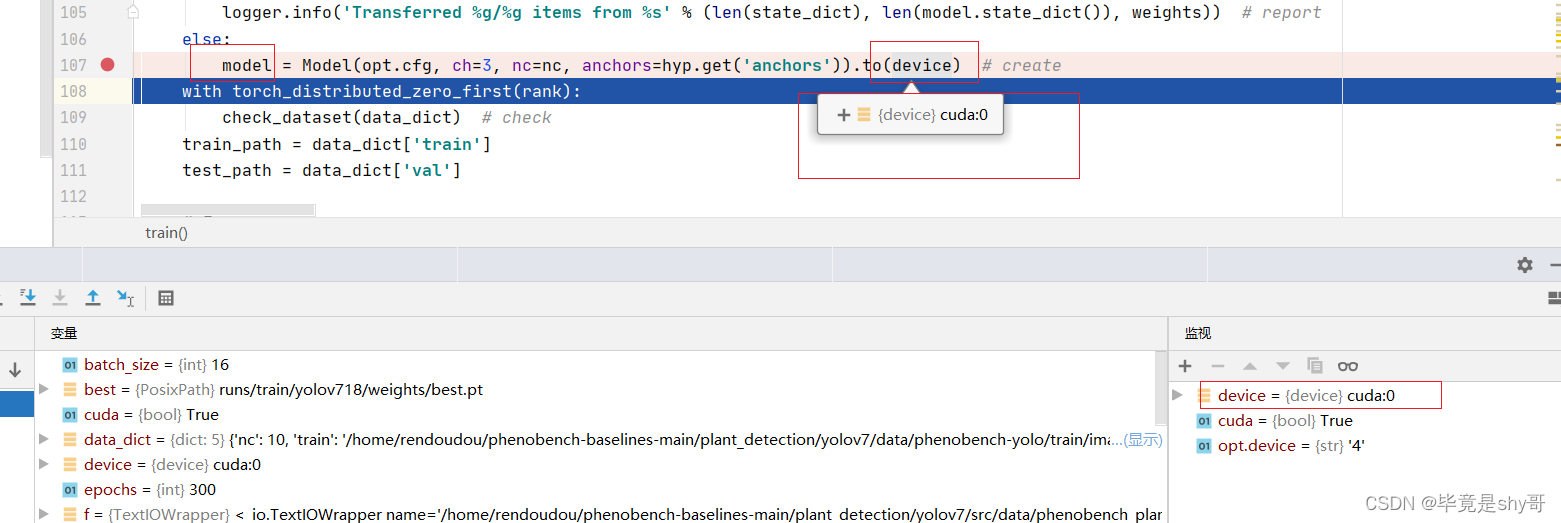

4. 安全的应用程序开发

在零信任架构中,安全性应该从应用程序的设计和开发阶段开始考虑。开发人员应该采取安全的编码实践,确保应用程序不容易受到常见的攻击,如SQL注入或跨站脚本(XSS)攻击。安全审查和代码静态分析工具可以帮助开发人员识别潜在的漏洞和弱点。

以下是一个使用Java编写的示例代码,用于防止SQL注入攻击:

PreparedStatement preparedStatement = connection.prepareStatement("SELECT * FROM users WHERE username = ? AND password = ?");

preparedStatement.setString(1, userInputUsername);

preparedStatement.setString(2, userInputPassword);

ResultSet resultSet = preparedStatement.executeQuery();

零信任架构的未来

零信任架构是应对云计算安全挑战的一种创新方法,但它并不是一劳永逸的解决方案。随着技术的不断演进和威胁的变化,零信任模型也需要不断发展和适应。

未来,我们可以期待零信任架构将进一步集成人工智能和机器学习技术,以更好地识别和应对高级威胁。此外,随着区块链等新兴技术的发展,零信任架构可能会更加多样化和复杂化,以满足不同组织的需求。

总之,随着云计算的普及,云计算安全性成为了云计算领域的一个关键问题。零信任架构作为一种创新的安全模型,提供了一种有效的方式来应对新的安全挑战。随着技术的不断进步,零信任架构将继续发展,并在未来的云计算安全中发挥关键作用。无论是大型企业还是小型创业公司,都应该考虑采用零信任架构,以提高其云计算环境的安全性。

🧸结尾 ❤️ 感谢您的支持和鼓励! 😊🙏

📜您可能感兴趣的内容:

- 【Java面试技巧】Java面试八股文 - 掌握面试必备知识(目录篇)

- 【Java学习路线】2023年完整版Java学习路线图

- 【AIGC人工智能】Chat GPT是什么,初学者怎么使用Chat GPT,需要注意些什么

- 【Java实战项目】SpringBoot+SSM实战:打造高效便捷的企业级Java外卖订购系统

- 【数据结构学习】从零起步:学习数据结构的完整路径