个人主页:【😊个人主页】

系列专栏:【❤️周末闲谈】

系列目录

✨第一周 二进制VS三进制

✨第二周 文心一言,模仿还是超越?

✨第二周 畅想AR

文章目录

- 系列目录

- 前言

- AIGC

- AI写作

- AI绘画

- AI视频生成

- AI语音合成

前言

在此之前,我写过一篇关于AIGC的介绍文,我们了解到AIGC的诞生给我们的生活带来了多么巨大的改变。那么我们应该怎样利用它为我们创造更多的有利价值呢?

AIGC

AI生成内容(AIGC,人工智能生成内容)是一种新型的内容创作方式,它继承了专业生产内容(PGC,Professional-generated Content)和用户生成内容(UGC,User-generated Content)的优点,并充分发挥技术优势,打造了全新的数字内容生成与交互形态。随着科技的不断发展,AI写作、AI配乐、AI视频生成、AI语音合成以及最近非常热门的AI绘画等技术在创作领域引起了广泛讨论。

AI写作

AI写作是指使用人工智能技术生成文章、短文、新闻报道、广告语等文本内容的过程。它通常利用算法、自然语言处理和机器学习技术,根据给定的文本数据、主题或关键字,自动生成符合语法和语义逻辑的文章。AI写作技术已经在许多领域得到了广泛应用,例如新闻报道、市场营销、科学研究和教育领域等。虽然AI写作在提高生产效率、减少人工成本等方面有很大的优势,但也存在一些挑战,例如如何保证生成的文章质量、如何运用AI写作技术传达人类情感和观点等。

6月7日,百度数字人度晓晓挑战高考作文写作,引发全网热议。度晓晓参与作答了全国新高考Ⅰ卷题为《本手、妙手、俗手》议论文,40秒就根据题目创作了40多篇文章,平均1秒生成1篇。曾担任北京高考语文阅卷组组长的申怡为度晓晓的作文打出了48分的成绩(满分60分)。(6月7日 光明网)

AI绘画

AI绘画是一种使用人工智能算法和技术,通过计算机来生成、创造或修改数字图像的过程。AI绘画技术可以被应用于许多不同领域,包括数字艺术、动画、视频游戏、虚拟现实等。利用 AI 绘画,我们可以创建真实感或抽象艺术品,探索颜色、形状和光线等各种元素的不同组合。一些 AI 绘画的方法包括基于风格迁移的技术、生成对抗网络技术和卷积神经网络技术等。

AI视频生成

AI视频生成是利用人工智能技术生成视频的过程。这种技术的应用范围相当广泛,可以用于制作广告、教育视频、科技演示、社交媒体等等。通过使用AI技术,视频制作的速度和效率得到了大幅提高,同时还能够生成高质量的视频。

目前,市面上已经有不少AI视频生成工具,如Lumen5、Animoto、Magisto等。利用这些工具,用户可以快速地生成高质量的视频,同时也可以节省时间和成本。

AI语音合成

AI语音合成是一种利用人工智能技术生成人类语音的技术。它可以将文本转换为自然流畅的语音,并且可以生成多种语言和声音风格。AI语音合成的应用场景包括智能客服、智能助手、智能语音交互等。这种技术的发展有助于改善人机交互的体验,并且可以帮助那些有语音障碍的人更好地融入社会。

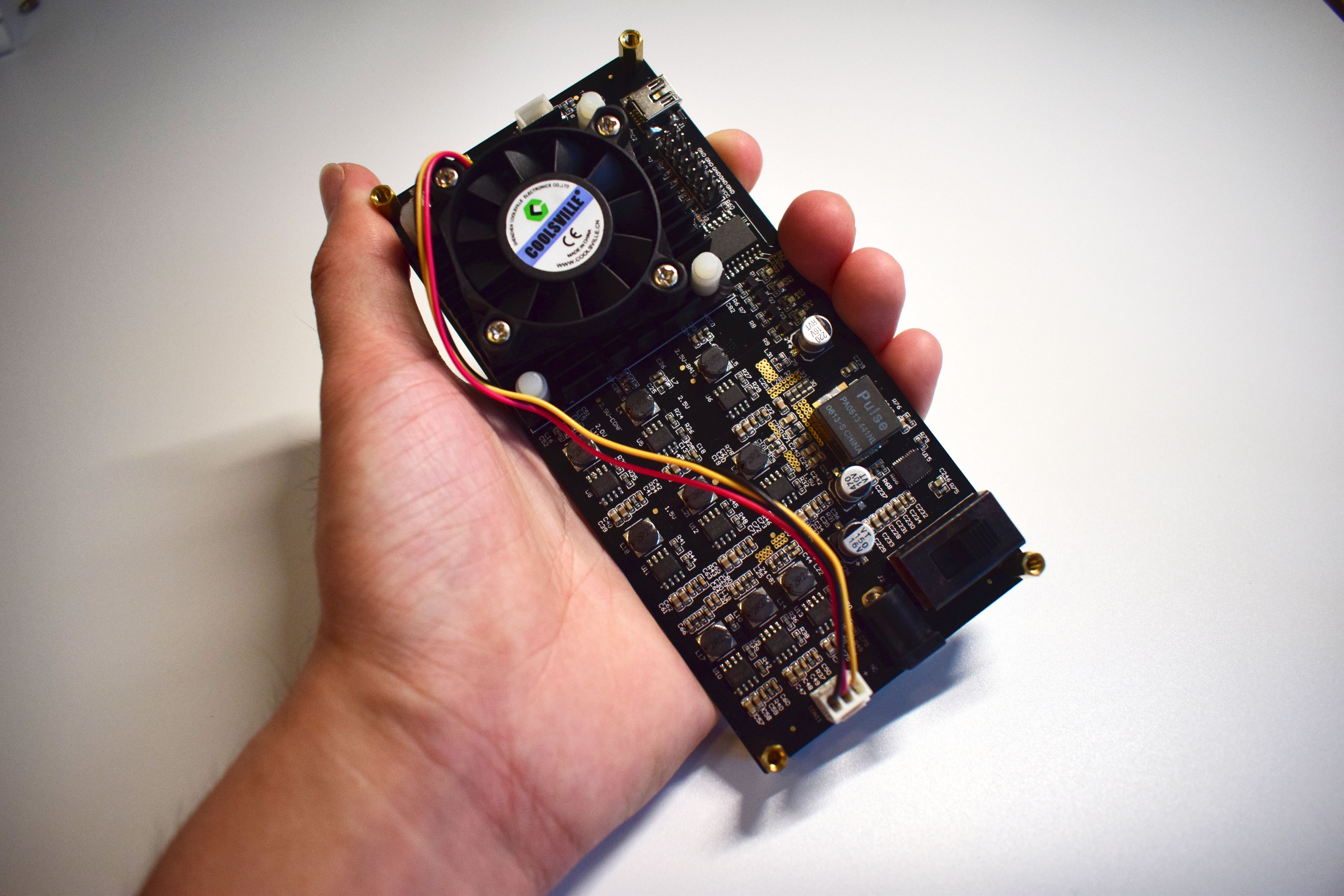

语音合成技术在生活中应用广泛,阅读听书、订单播报、智能硬件、语音导航 很多场景下都加入了语音播报功能。语音合成基于深度神经网络技术,

提供高度拟人、流畅自然的语音合成服务,可以模拟出不同人的声音,让应用 APP、设备开口说话,还能智能化训练个性语音。