★

NEWS

★

2023年4月18日,全国信息安全标准化技术委员会秘书处发布《网络安全标准实践指南——网络数据安全风险评估实施指引(征求意见稿)》(以下称“《实施指引》”),面向社会公开征求意见。意见征求截至2023年5月2日。

该《实施指引》明确给出了网络数据安全风险评估思路和方法以及具体的网络数据安全风险评估步骤和评估事项,适用于数据处理者自行开展安全评估或者有关主管部门组织开展检查评估。《实践指引》包含正文及2个附录:

正文分为范围、术语定义、风险评估概述、评估准备、信息调研、风险评估、综合分析、评估总结;

附录分为数据安全风险示例、评估报告模板。

本文现将《实施指引》的内容要点汇总梳理如下:

- 适用范围及定义

《实施指引》第2.1条将“网络数据”定义为“通过网络收集、存储、传输、处理和产生的各种电子数据”。上述定义与《网络数据安全管理条例(征求意见稿)》第七十三条对网络数据的定义“任何以电子方式对信息的记录”基本保持一致。

值得注意的是,作为本《实施指引》上位法之一的《数据安全法》中所称的“数据”除了上述电子数据外,还包括非电子形式数据。因此,尽管《实施指引》在后续行文中多次将“网络数据”简称为“数据”,读者仍应注意区分其外延。

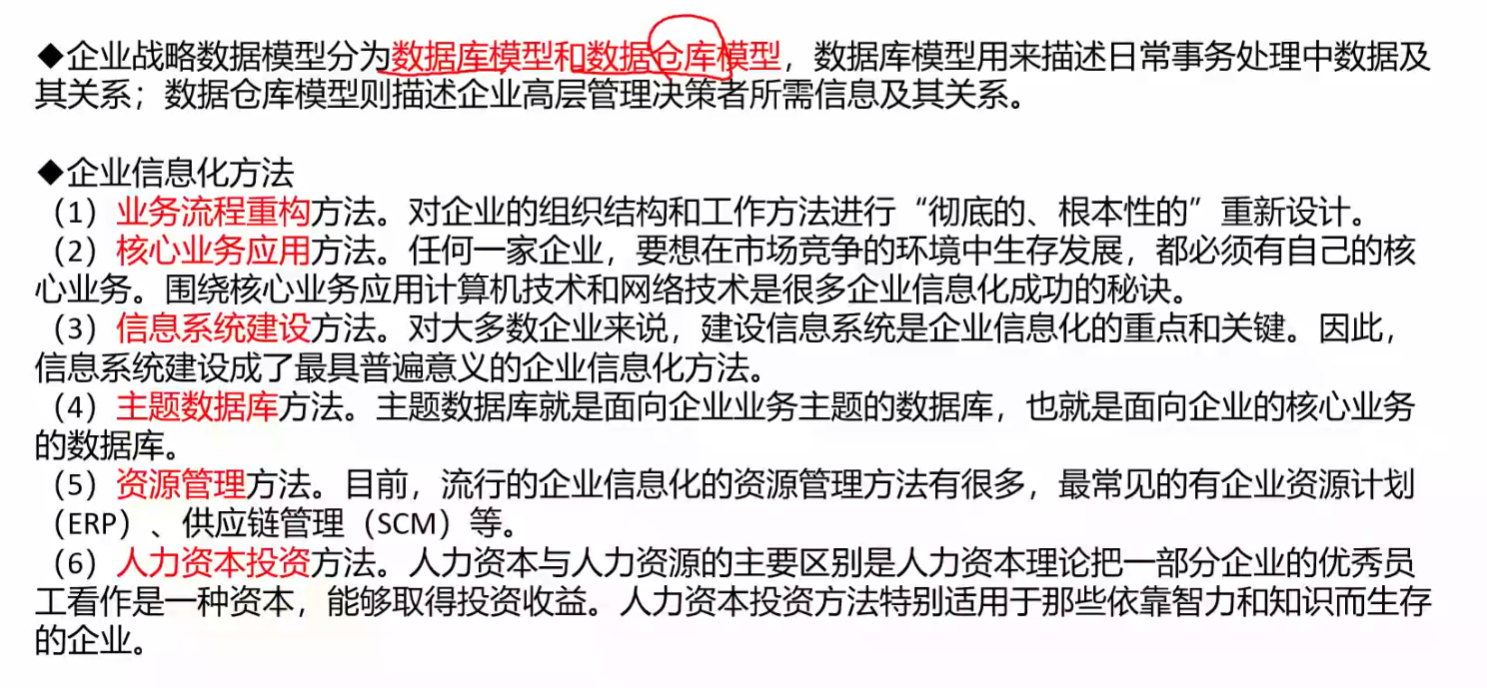

- 风险评估思路

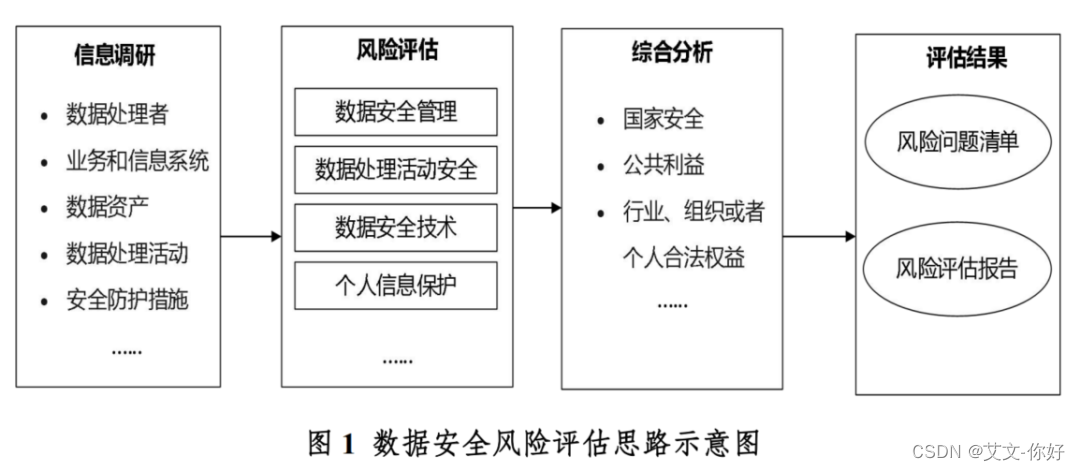

基本态度:网络数据安全风险评估坚持预防为主、主动发现、积极防范,对数据处理者的数据安全保护和数据处理活动进行风险评估;

预期目标:掌握数据安全总体状况,发现数据安全隐患,提出数据安全管理和技术防护措施建议,提升数据安全防攻击、防破坏、防窃取、防泄露、防滥用能力;

分析对象:可能影响国家安全、公共利益或者行业、组织、个人合法权益的数据安全问题和风险隐患;

输出成果:风险问题清单、风险评估报告。

网络数据安全风险评估的评估思路如图1所示。

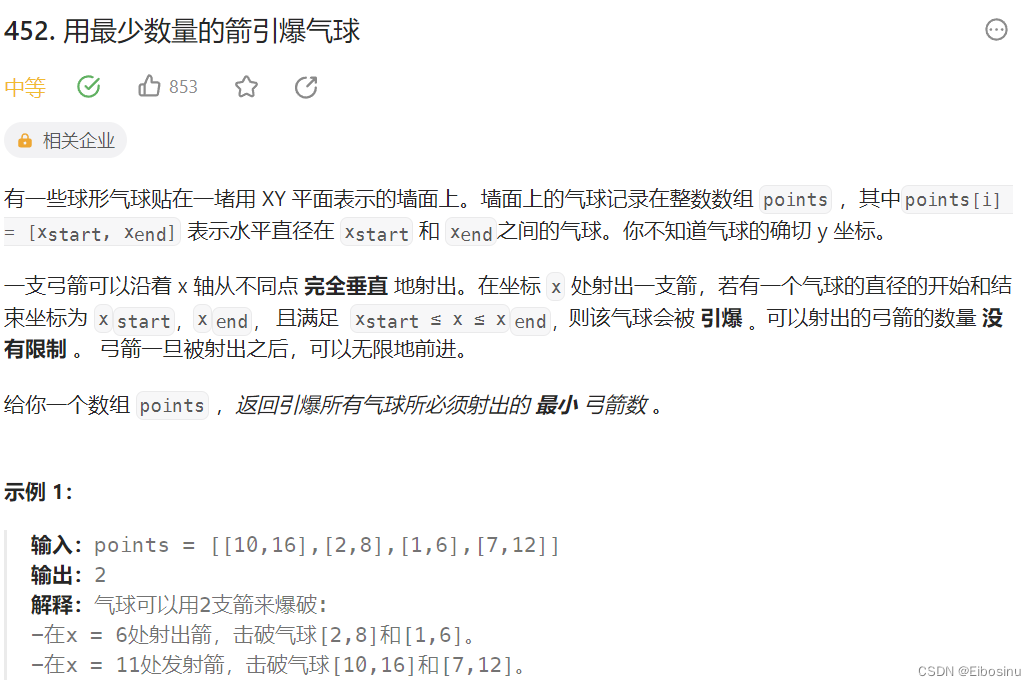

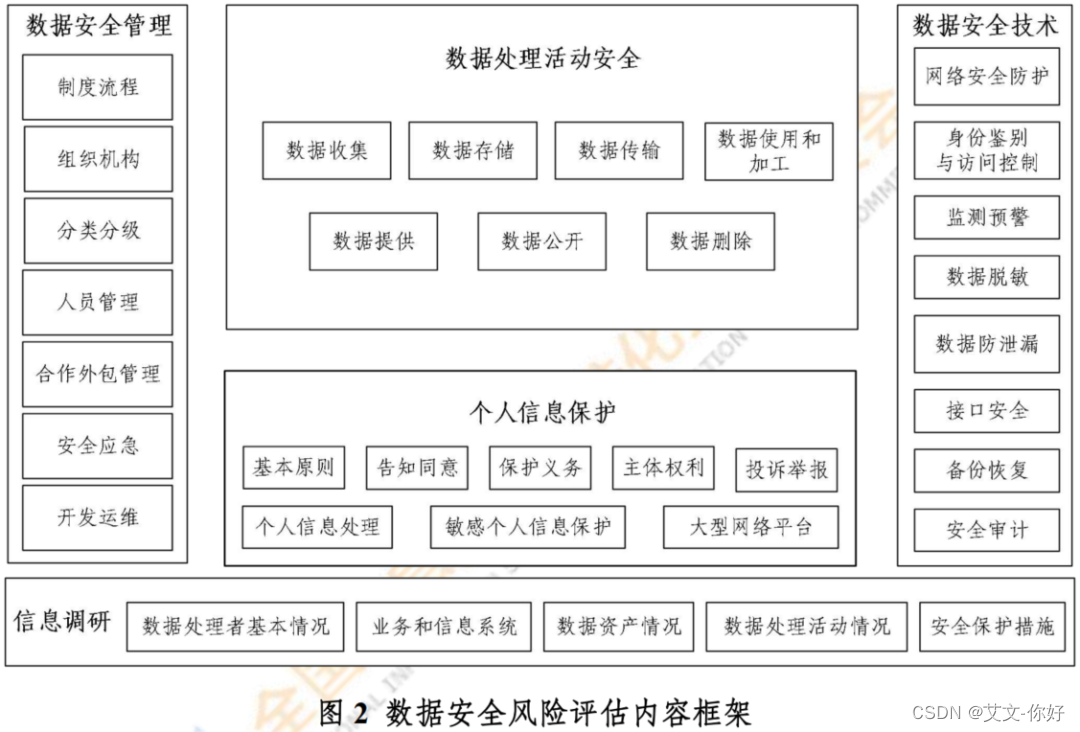

3. 风险评估内容

《实施指引》明确,网络数据安全风险评估应主要围绕数据安全管理、数据处理活动安全、数据安全技术、个人信息保护等方面开展。具体评估内容框架如下图2所示。

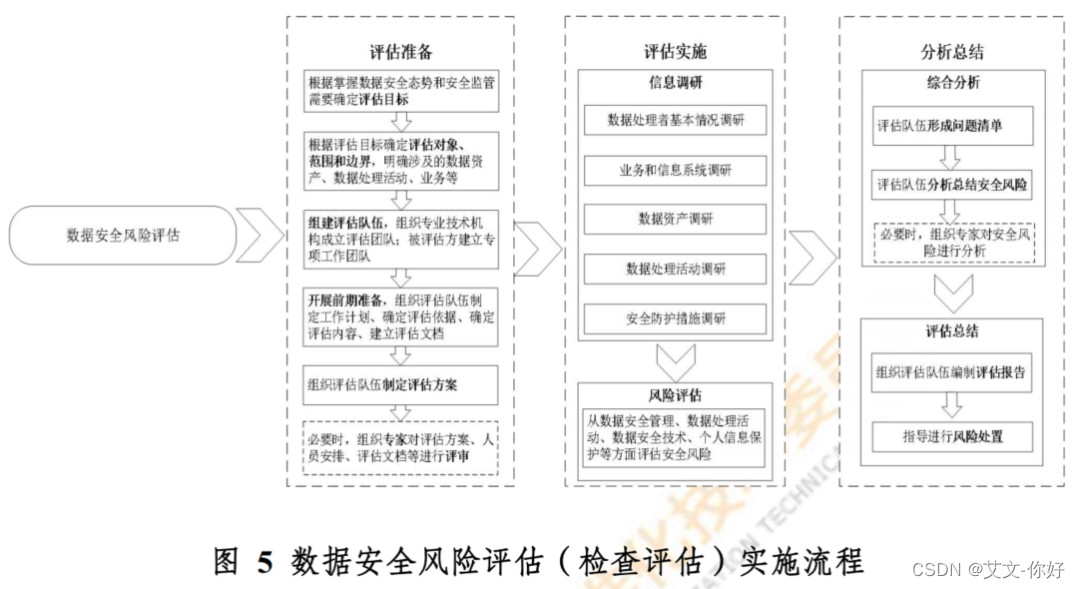

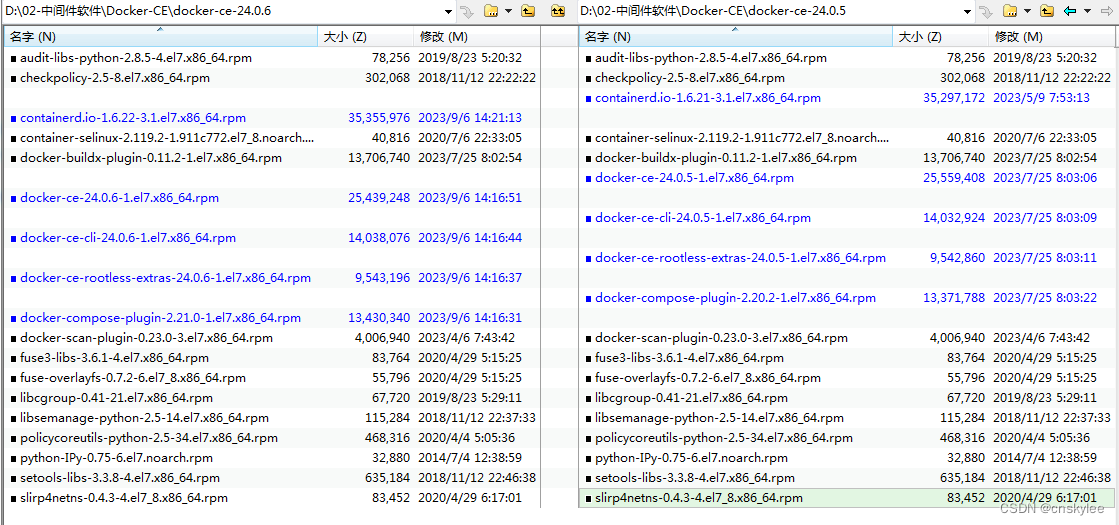

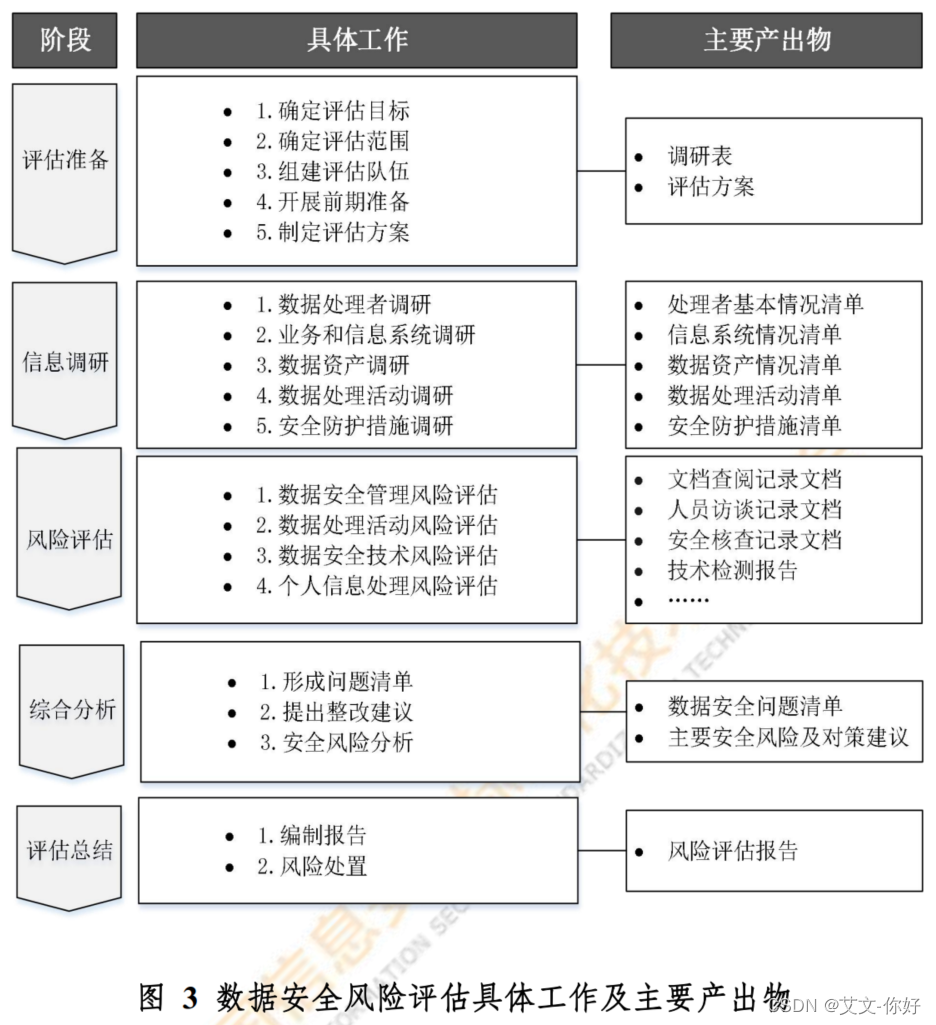

4. 风险评估流程

《实施指引》明确了网络数据安全风险评估的整体流程、具体工作以及主要产出物。风险评估的开展主要包括评估准备、信息调研、风险评估、综合分析、评估总结五个阶段,具体如图 3 所示。

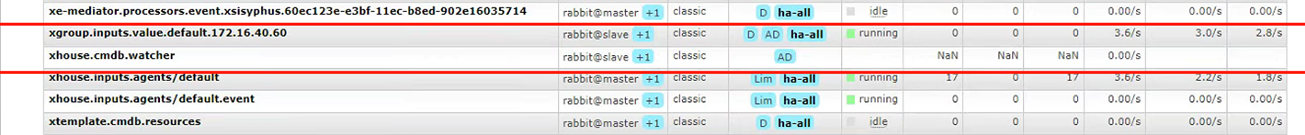

有关主管监管部门组织开展数据安全检查评估

有关部门进行检查评估时,可参考《实施指引》开展检查工作,流程主要包括评估准备、评估实施、分析总结三个阶段,具体实施步骤如图 5 所示。