目录

- (一)内生安全基本定义及实现

- 什么是内生安全理论

- 内生安全理论实现方法

- 动态性

- 异构性

- 冗余性

- (二)安全防御和可靠性问题

- 起源

- 内生安全防御、可靠性保证与香农可靠通信

- (三)总结

(一)内生安全基本定义及实现

什么是内生安全理论

一切事物都是自在(内生)的矛盾,矛盾是一切运动和生命力的根源。 ——黑格尔

在《网络空间内生安全:拟态防御与广义鲁棒控制》一书中,作者邬江兴院士在序言中首先指出信息世界网络空间与现实世界物理空间相同的哲学本质——矛盾的同一性:同一性是事物存在和发展的前提,且互为发展条件。

从一般哲学意义上讲,自然界或人工系统中不存在逻辑意义上的 “当且仅当的功能”(即,不存在没有矛盾的事物),那么在网络空间中,一个确定功能总是存在着显式副作用或隐式暗功能,我们无法获得一个没有伴生或衍生功能的纯粹功能。

那么,如果一个软硬件实体的暗功能和副作用能被某种因素触发而影响到实体服务功能的可信性,则称这些副作用和暗功能为 “内生安全”(Endogenous Safety and Security, ESS)问题。

于是在这样的意义上,内生安全问题是不可能被彻底消除的,换句话说,任何试图无条件彻底消除内生安全问题的努力都是徒劳的。但是很明显,传统网络安全思想(例如防火墙、沙盒、打补丁等方式)并没有跳出试图 “问题归零、彻底消除网络安全问题” 的思维模式。

此外,这些安全功能的添加和设置不可避免地引入了新的内生安全问题,使得系统陷入了新的安全悖论。

通过上述内容不难看出,内生安全理论认为系统的软硬件构造及代码编写技术在底层即存在着漏洞(狭义内生安全),而且信息技术先发国家或组织可以利用其垄断优势在系统中植入后门(广义内生安全),这种基于漏洞和后门的内生安全问题不可能被彻底消除。

内生安全理论实现方法

在实现层面,内生安全理论改进了非相似余度构造(Dissimilar Redundancy Structure, DRS),对其缺点进行完善:攻防双方的博弈重点其实是防御方初始信息熵的增减或维持,DRS的短板主要在于因为该架构中没有任何自维持机制,那么随着攻击的持续进行和攻击者的针对性尝试,防御方的初始信息熵会逐渐减少,直到初始信息熵低至攻击链能够发挥攻击者期望的作用。

(出于篇幅考虑,本章节主要介绍DHR架构 ,因此不对DRS进行详细介绍,对DRS不熟悉的朋友们可以自行百度或者参考书籍《网络空间内生安全:拟态防御与广义鲁棒控制》第六章相关内容)

以此为基础,不难推测出,如果DRS中的容侵属性具有一定的鲁棒性,使得初始信息熵不减,那么就可以改变DRS运行环境的静态性、确定性和相似性,改进这种安全缺陷。

这种改进过后的具有初始信息熵不减特性的架构就是以动态性Dynamic、异构性Heterogeneous、冗余性Redundancy为基础所设计的DHR架构。其基础与DRS类似,依然为相对正确公理(True relatively Axiom, TRA),即,“人人都存在缺点,但极少出现独立完成同样任务时,多数人在同一个地点、同一时间、犯完全一样的错误的情形”,在区块链等技术中,该公理被称为“共识机制”。

各文献对DHR架构的描述均比较复杂,因此本文试图以一种简单的方式将其基本结构与功能进行描述:

DHR架构由多个功能等价的异构执行体、裁决模块、反馈控制部分(本文不对这个部分进行详细介绍)等组件组成,如下图所示。对于同一输入,多个功能等价的异构执行体同时运行,系统中的裁决模块根据预先制定的策略对各执行体的输出进行比较,产生最终的输出结果。在这个过程中,某些正在运行的执行体(在线执行体)可能被判定为异常执行体,那么系统会在非运行执行体(离线执行体)中选择一个对其进行替换。

(图片来源:Wu J, Cyberspace Endogenous Safety and Security, Engineering 15(2022) 179-185)

基于上面的描述,本文接下来对其中涉及到的D、H、R三种特性进行阐述。

动态性

系统的动态性分为如下三个部分:

- 多个功能等价的异构执行体对于同一输入的输出所提供的 “随机性” 或 “伪随机性”。

- 对判定异常的在线执行体的更换。

- 为了更好地缩小攻击面、迷惑攻击者,系统也会自发地对某些在线执行体进行更换(即使在线执行体并未被判定为异常执行体),本文称之为执行体的自发调度。

异构性

由于不同厂商设计生产的软硬件设备(例如Windows系统、Linux系统、macOS系统等)存在相同漏洞的概率极低,因此内生安全理论认为一次攻击很难同时命中多个功能等价的异构执行体。由此,异构性使得攻击者无法通过一次攻击击穿由多个异构执行体组成的整个系统。

冗余性

冗余性提供了多个异构执行体(包括在线和离线执行体),是系统动态性和异构性的基础。

(二)安全防御和可靠性问题

起源

通过上述实现方法不难发现,DHR架构保证内生安全是通过冗余来实现的,其机理如果从香农的冗余编码理论视之,在时空上可以展开为一组基于动态异构冗余方式的编码结构集合,目的是为了对抗与信道噪声类似的随机或非随机的结构扰动噪声。

但是香农信道编码理论针对的是“随机噪声 无记忆信道”,而DHR的网络安全防御场景往往是“随机或非随机噪声 有记忆信道”。因此香农理论无法被直接推广至DHR架构的内生安全分析,为此,《网络空间内生安全:拟态防御与广义鲁棒控制》一书中提出了一种“编码信道”理论,以便能对DHR的编码结构体制机制在抑制结构扰动噪声方面进行形式化分析。

内生安全防御、可靠性保证与香农可靠通信

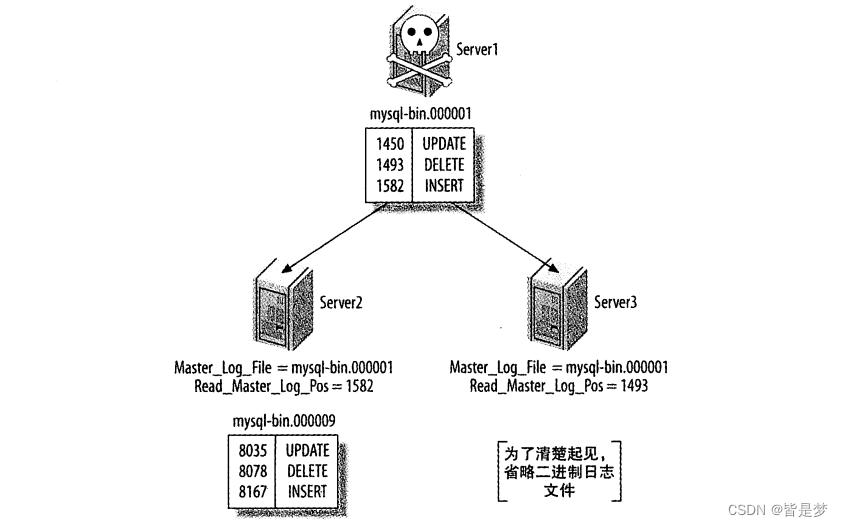

信息系统安全防御、设备可靠性保证与香农可靠通信的目标都是在广义扰动的情况下能够提供正确的服务,因此三者之间是存在很深刻的联系的(记住香农可靠通信这个东西,它是整个DHR架构对内生安全进行保证的理论基础),针对三者的扰动作用链如下图所示。

图片来源:邬江兴,《网络空间内生安全:拟态防御与广义鲁棒控制》,科学出版社,2020年6月

如上图所示,设备可靠性、香农可靠通信与信息系统安全防御三者之间的相同点如下:

- 均面临随机或非随机扰动的影响。

- 均需对抗故障、错误、失效等威胁,当故障被扰动激活时可能会逐步发展为错误或失效。

- 问题解决思路类似,即通过冗余添加“监督元”,进行容错或纠错,从而打断从故障、错误到失效的发展链条,降低系统失效概率。

三者之间的差异也较为显著,具体如下:

- 香农可靠通信假设扰动随机、信道无记忆(因此无需考虑记忆消除),对上述问题的解决方法是引入随机结构进行冗余编码。

- 设备可靠性保证假设扰动随机、信道有记忆,对上述问题的解决方法是引入确定结构进行冗余编码,通过部件替换等机制消除可靠性失效记忆。

- 信息系统安全防御假设扰动随机或非随机、信道无记忆或有记忆,对上述问题的解决方法是引入动态随机结构进行冗余编码,基于鲁棒控制策略消除结构编码、元信道和纠错译码中具有记忆效应的错误或失效。

(小贴士:这一部分中,重点是先把握住三者之间的不同特点(例如扰动是否随机、信道是否有记忆等,把握住这一点在下一篇博文中的数学部分也是很重要的),其后的解决方法就是针对这些不同特点所设计的特异性解决方案。)

三种解决方案的形式化如下图所示:

图片来源:邬江兴,《网络空间内生安全:拟态防御与广义鲁棒控制》,科学出版社,2020年6月

(原谅我不知道该如何把图片转到竖版……)

(三)总结

本文对内生安全理论数学基础的背景进行了介绍,包括内生安全是什么、如何实现内生安全理论所覆盖的能力、并对数学基础特别是其与香农可靠通信之间的联系进行了一个引入,在下一篇博客中,我们将利用编码信道的数学模型对DHR架构的安全性进行分析。

如果本文中某些表述或理解有误,欢迎各位大神批评指正。

谢谢!

![java八股文面试[数据库]——分页查询优化](https://img-blog.csdnimg.cn/20201109085548181.png#pic_center)

![[学习笔记]CS224W](https://img-blog.csdnimg.cn/768a721e1ca84f7e9b818f023b7cce74.png)