本资料来源公开网络,仅供个人学习,请勿商用,如有侵权请联系删除,更多浏览公众号:智慧方案文库。目录

一、 项目概述

1.1 建设背景

1.2 建设现状

1.3 总体目标

二、 总体规划设计

2.1 智慧校园网系统

2.1.1 总体网络架构

2.1.2 超融合平台建设

2.1.3 云桌面云办公一体化

2.2 信息技术和人工智能教学系统

2.2.1 课件管理

2.2.2 课前备课与预习

2.2.3 课堂互动教学与评测

2.2.4 评测

2.2.5 勋章

2.2.6 课堂互动

2.2.7 课后自主学习

2.2.8 成绩

2.2.9 建设成果

2.3 智慧教室互动黑板和视频展台

2.3.1 空间教学环境规划

2.3.2 标准教室空间

2.3.3 小组协作式教室空间

2.3.4 多屏互动教室空间

2.3.5 合班阶梯教室

2.3.6 EDC监控中心

2.3.7 少先队活动室

2.3.8 心理咨询室

2.4 所有班级配套互动教学系统

2.4.1 系统概述

2.4.2 系统架构

2.4.3 系统功能

2.4.4 系统特点

2.5 智慧精品互动录播教室

2.5.1 系统配置

2.5.2 系统架构

2.5.3 录播系统功能

2.6 智慧学习平板人人通

2.6.1 教务系统

2.6.2 考务管理

2.6.3 生涯规划

2.6.4 新生报到管理

2.7 人工智能实验室

2.7.1 创客机器人实验室

2.7.2 物联网综合实验室

2.7.3 3D打印实验室

2.8 智慧校园移动APP

2.8.1 全终端

2.8.2 移动端

2.8.3 PC端

2.8.4 其他端

2.9 办公自动化OA

2.9.1 通知

2.9.2 审批

2.9.3 考勤

2.9.4 工资单

2.9.5 请假

2.9.6 会议

2.9.7 报销

2.9.8 问卷

2.9.9 智能通讯录

2.9.10 即时通讯

2.9.11 活动报名

2.9.12 相册文件

2.10 LED校企宣传

2.10.1 系统功能

2.10.2 大数据展示及应用

2.11 智慧安防

2.11.1 校园视频监控

2.11.2 智慧预警

2.11.3 一键报警

2.11.4 明厨亮灶

2.12 智慧广播

2.12.1 系统概述

2.12.2 系统功能

2.13 标准化考场巡查系统

2.13.1 高清网上巡查系统

2.13.2 手持式身份验证系统

2.13.3 侦测引导阻断作弊防控系统

2.14 校园电视台及虚拟演播室

2.14.1 系统整体架构

2.14.2 系统规划图

2.14.3 系统功能特点

2.15 智慧用电管理系统

2.15.1 系统结构

2.15.2 系统功能

一、 总体规划设计

一.1 智慧校园网系统

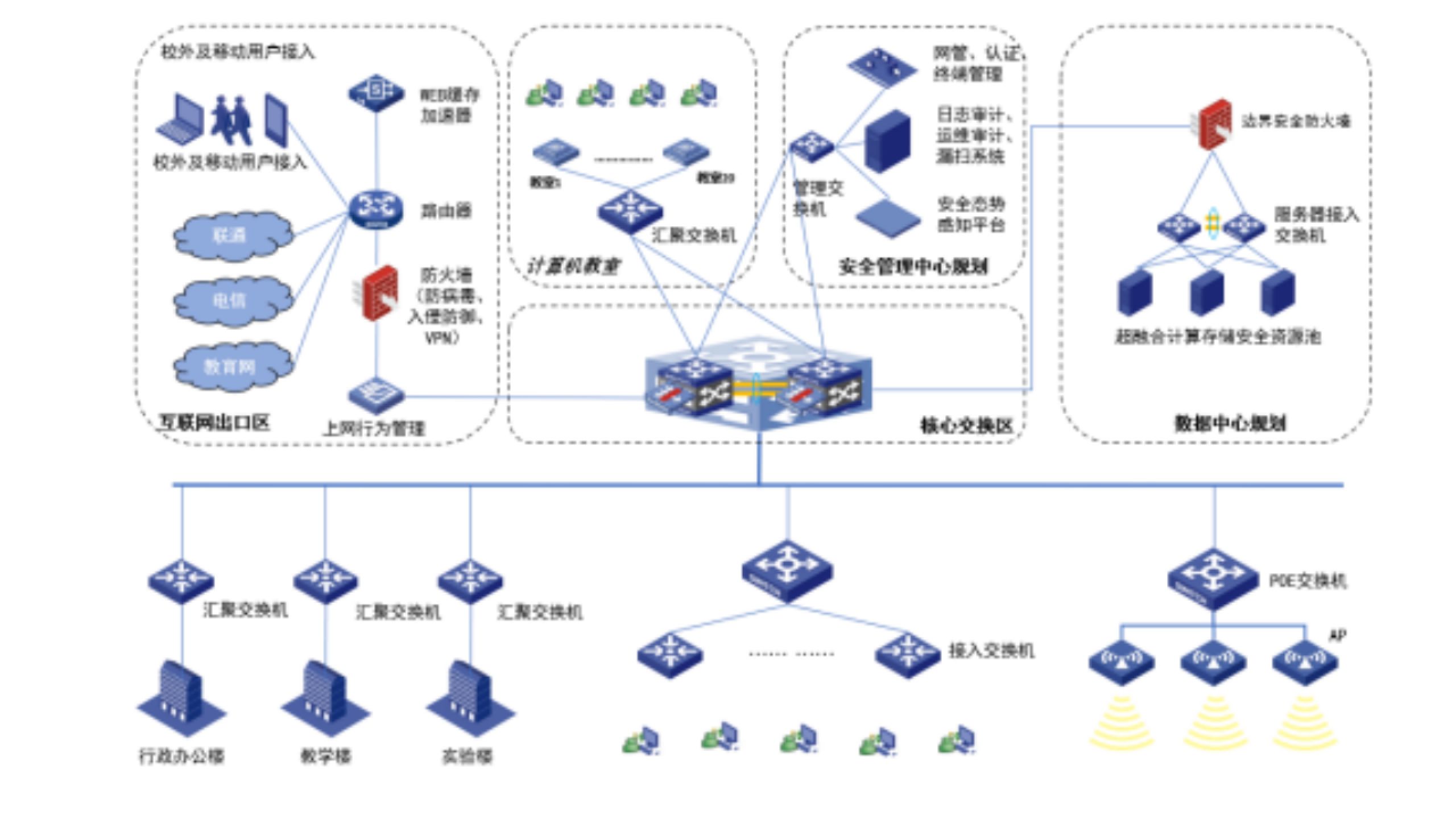

一.1.1 总体网络架构

以实际学校需求及未来发展趋势为指引,根据上文中对现状分析结果,制定相应的校园网方案。整体网络架构示意图如上。

一.1.1.1 总体设计原则

校园网络的核心层交换机承载着整网的内部数据交换,主要任务是把大量来自接入层的数据进行汇聚和集中,承担路由聚合和访问控制的任务。作为整个校园网络的核心,除了需要考虑性能外,也需要考虑稳定性及可靠性。总体来讲,核心区域设计需要满足以下几个原则:

Ø 层次化原则:核心层、汇聚层、接入层,每层功能清晰,架构稳定,易于扩展和维护。

Ø 模块化原则:每一个部门一个模块,部门内部调整涉及范围小,定位问题也容易。

Ø 可靠性原则:双节点冗余性设计,适当的冗余性提高可靠性。

核心层需要采用全连接结构,保持核心层设备的配置尽量简单,并且和业务部门无关。核心层设备需要具有高带宽、高转发性能。核心设备双机互联,核心汇聚之间建议采用万兆/千兆光纤连接。在两台核心设备之间我们采用H3C特有的IRF2(多虚一)弹性智能堆叠技术,使2台设备从逻辑上虚拟成一套设备。通过堆叠后不仅提高了设备的整体性能,也提高了链路的高可靠性、增加链路带宽、保证设备了数据的可靠性传输。

一.1.1.2 网络逻辑架构

网络根据逻辑结构从上往下分为五个层次:

Ø 互联网出口层:互联网出口是校园网络到外部公网的边界,园区网的内部用户通过园区出口设备接入到互联网、移动办公(包括教师、学生、VPN用户等)也通过园区出口设备接入到内部网络。

Ø 核心层:负责整个园区网络的高速互联。核心层设计一般要兼顾网络利用率和网络可靠性;需要对网络故障具备快速收敛的能力。

Ø 汇聚层:将众多的接入设备和大量用户经过汇聚后再接入到核心层。汇聚层目的是扩展核心层接入用户的数量。汇聚层通常还作为用户三层网关,承担L2/L3边缘设备的角色,提供用户管理、安全管理等各项跟用户和业务相关的处理。

Ø 接入层:负责将各种终端接入到园区网络,通常由以太网交换机组成。当前随着移动终端的普及,无线接入的需求逐渐旺盛。所以园区接入层需要考虑有线无线的融合,需要无线AP、AC甚至物联网模块。

Ø 终端层:包含园区内的各种终端设备,例如PC、笔记本电脑、打印机、传真、POTS话机、手机、摄像头等。

校园网网还有包含两个重要的管理区域,一个是安全管理区,另一个是数据中心区域。

Ø 安全管理区:提供对网络、服务器、应用系统进行管理的区域。一般满足FCAPS模型的网络管理,主要包括故障管理、配置管理、性能管理、安全管理等。

Ø 数据中心区域:提供校园所有业务系统的计算、存储。

一.1.2 超融合平台建设

超融合平台用于承载学校重要的业务系统,学校有教学资源管理系统、一卡通系统、智慧安防系统、数字大脑系统、态势感知系统等。将这些业务系统部署在超融合系统虚机上,通过机器之间的心跳感应动态的分配资源和虚机飘移,避免传统物理服务器宕机影响业务的正常运行。

通过超融合数据中心,控制和减少物理服务器的数量,明显提高每个物理服务器及其CPU的资源利用率,从而降低基础设施投资成本。降低运营和维护成本,包括数据中心空间、机柜、网线,耗电量,冷气空调和人力成本等。

超融合在提供存储的同时,也提供计算能力,这不但大量减少了硬件投入和电力成本,也将计算放在离存储更近的地方,达到最优的性能。超融合架构通常采用了全分布式的组件,横向可扩展,不存在单点失效,数据能够自动恢复和备份,性能优势非常明显,是目前国际上主流科技公司普遍采用的IT基础架构,也是未来IT基础架构的方向。

一.1.2.1 业务连续性

为了提升服务器虚拟化系统的高可用性,新华三从如下多维度提供了高可用技术,保障业务的稳定性。

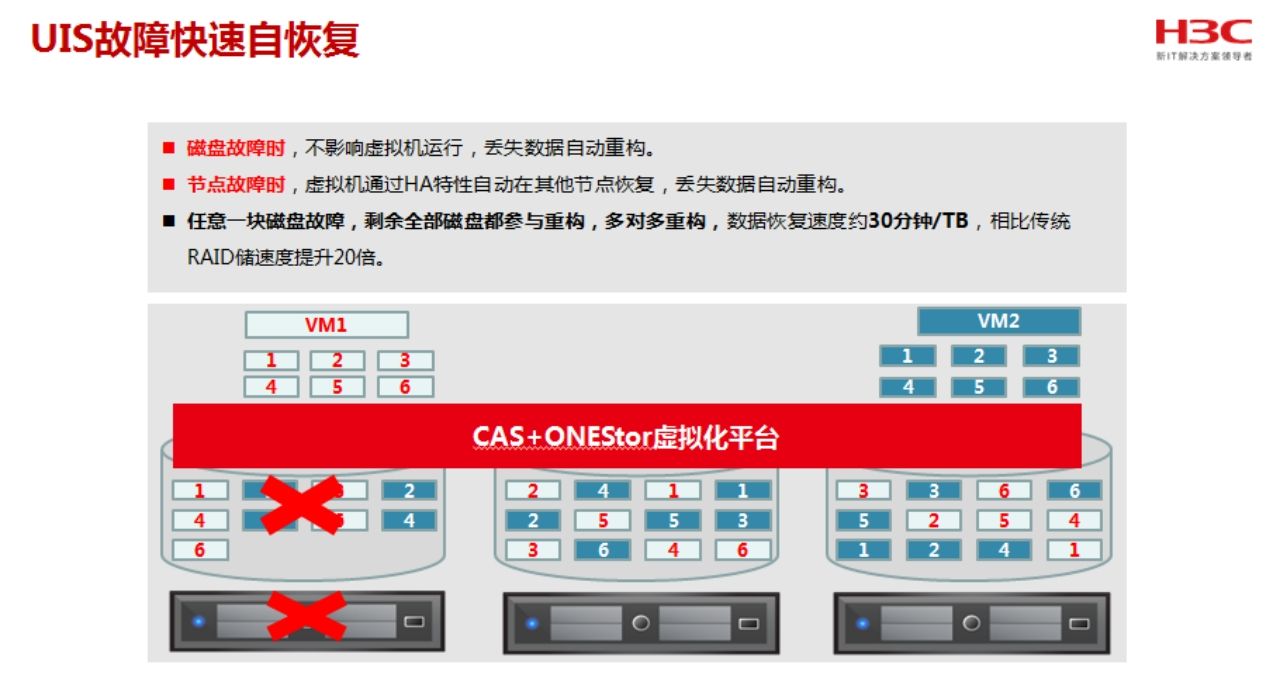

Ø 故障迁移(HA)

新华三CAS虚拟化平台提供虚拟机热迁移和虚拟机热备份技术,降低宕机带来的风险、减少业务中断的时间。新华三CAS虚拟化平台提供Guest OS故障检测功能,当客户机发生严重故障时(例如Windows系统蓝屏),虚拟机管理程序会监控到客户机故障。虚拟机管理程序可以重启或关闭客户机,从而避免有故障的客户机持续占用计算资源。

Ø 热迁移(Motion)

通过热迁移可以实现虚拟机的在线动态迁移, 保证业务连续性;零宕机时间: 进行计划内硬件维护和升级迁移工作负载,业务不中断;实现整体数据中心业务高可用,无需使用昂贵、复杂的传统集群解决方案;最大限度地减少硬件、软件故障造成的业务中断时间;提高整个基础架构范围内的保护力度。

一.1.2.2 数据可靠性

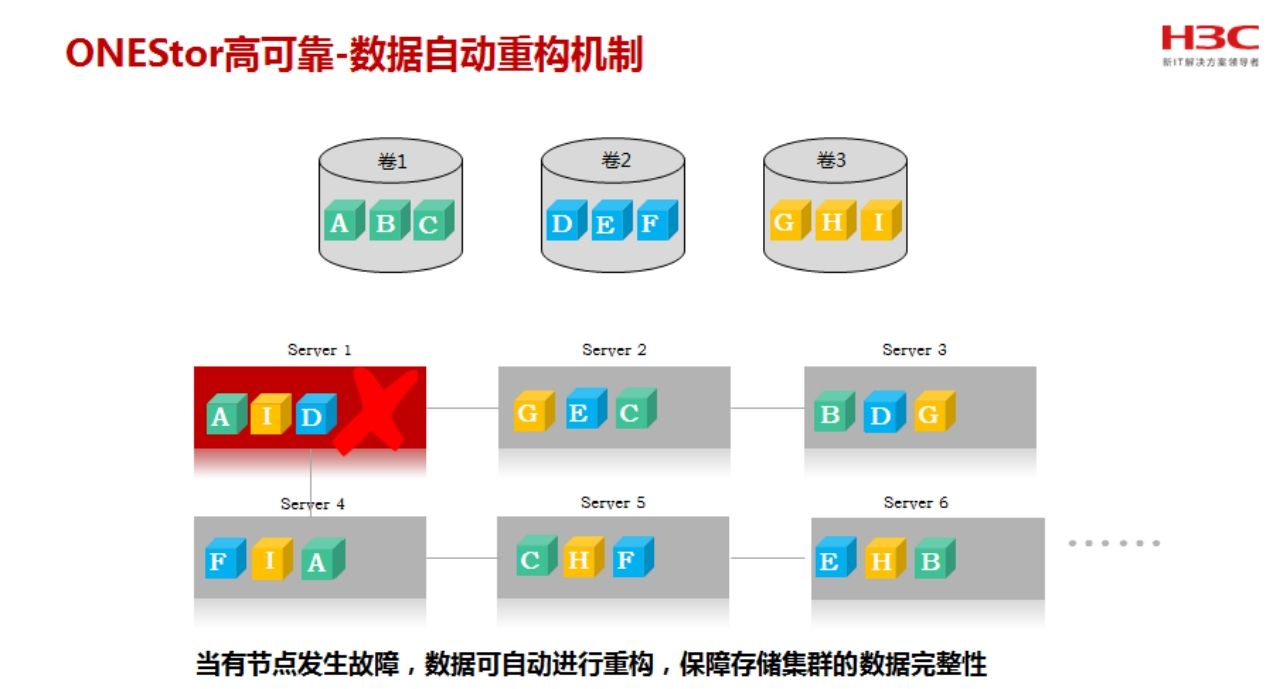

在数据可靠性方面,新华三超融合架构没有采用传统FC存储的raid方式,而是把每份数据复制成多份副本进行多副本存储,服务器只需要以常规手段挂载硬盘,虚拟化存储平台会把数据、在不同的物理服务器硬盘里创建2个到3个一样的副本。而且,每一次数据的变化,都会通过网络,同时在ONEStor中的所有副本里进行同步,从而确保数据的一致性。这样做的好处非常明显,多副本的同步存储方式,能够在最大程度上确保数据的互备效果,从而低成本的实现存储的高可靠。

由于ONEStor存储虚拟化采用副本方式保存数据,支持2-3份副本。当物理硬盘出现故障的时候,存储则会被重新指向另外一个健康的副本,整个过程是毫秒级的切换,对用户来讲基本是无感知的。

如果出现物理主机或者是网络故障,整个虚拟化平台可以完成分钟级的切换,业务系统或者网络设备的虚机可以快速切换到另一台服务器拉起,几分钟就能恢复正常运作,而存储的指向仍然保持了同步,这样就比传统方式的业务恢复速度快了很多。

篇幅有限,无法完全展示,喜欢资料可转发+评论,私信了解更多信息。