MySQL忘记密码->重置密码

无密码登录root

-

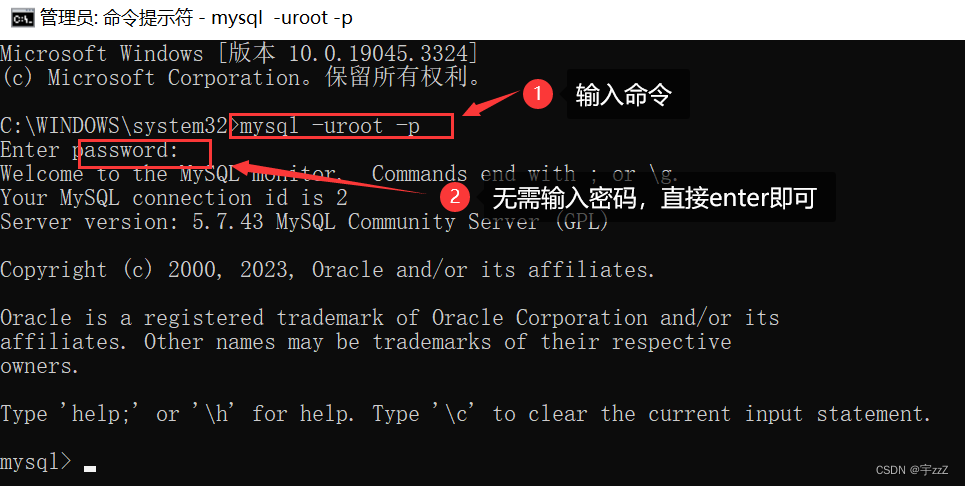

以管理员权限进入CMD,在命令行输入:

net stop mysql -

MySQL停止服务后,输入

mysqld --shared-memory --skip-grant-tables,以锁定命令提示符窗口,我们需要重新打开一个管理员权限的CMD窗口

-

在新窗口输入:

mysql -uroot -p,提示输入密码时直接按回车进入

重置密码

-

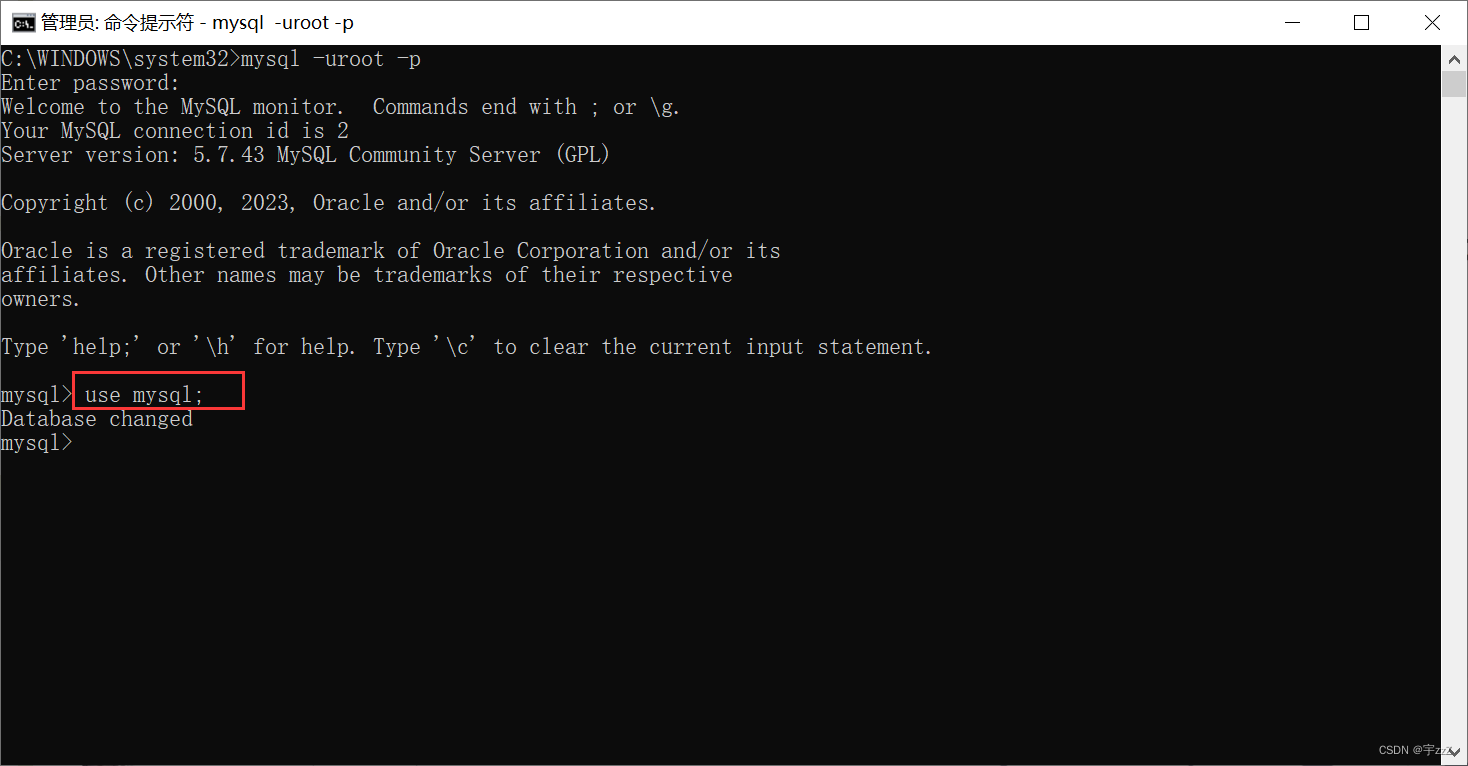

输入

use mysql;

-

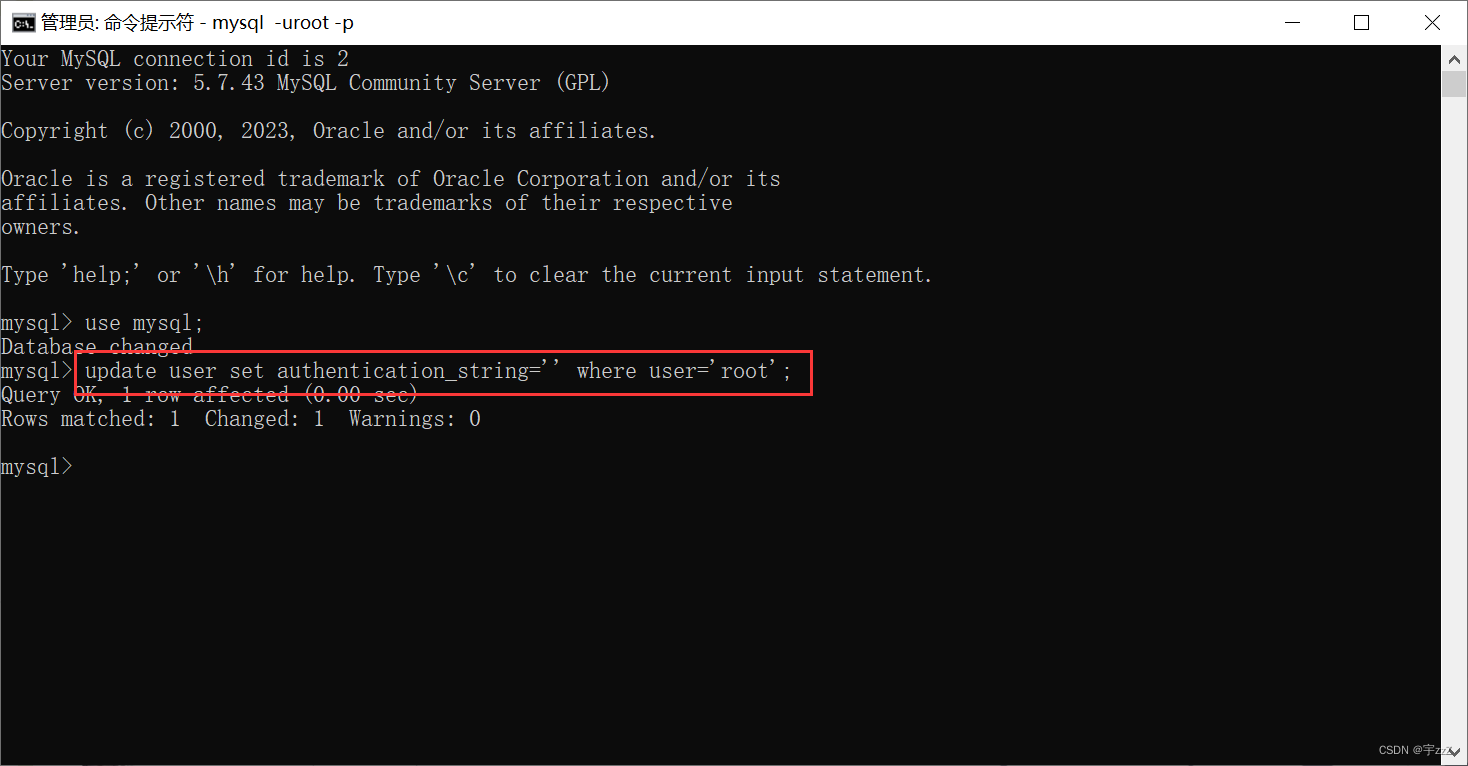

输入

update user set authentication_string='' where user='root';,将authentication_string置空

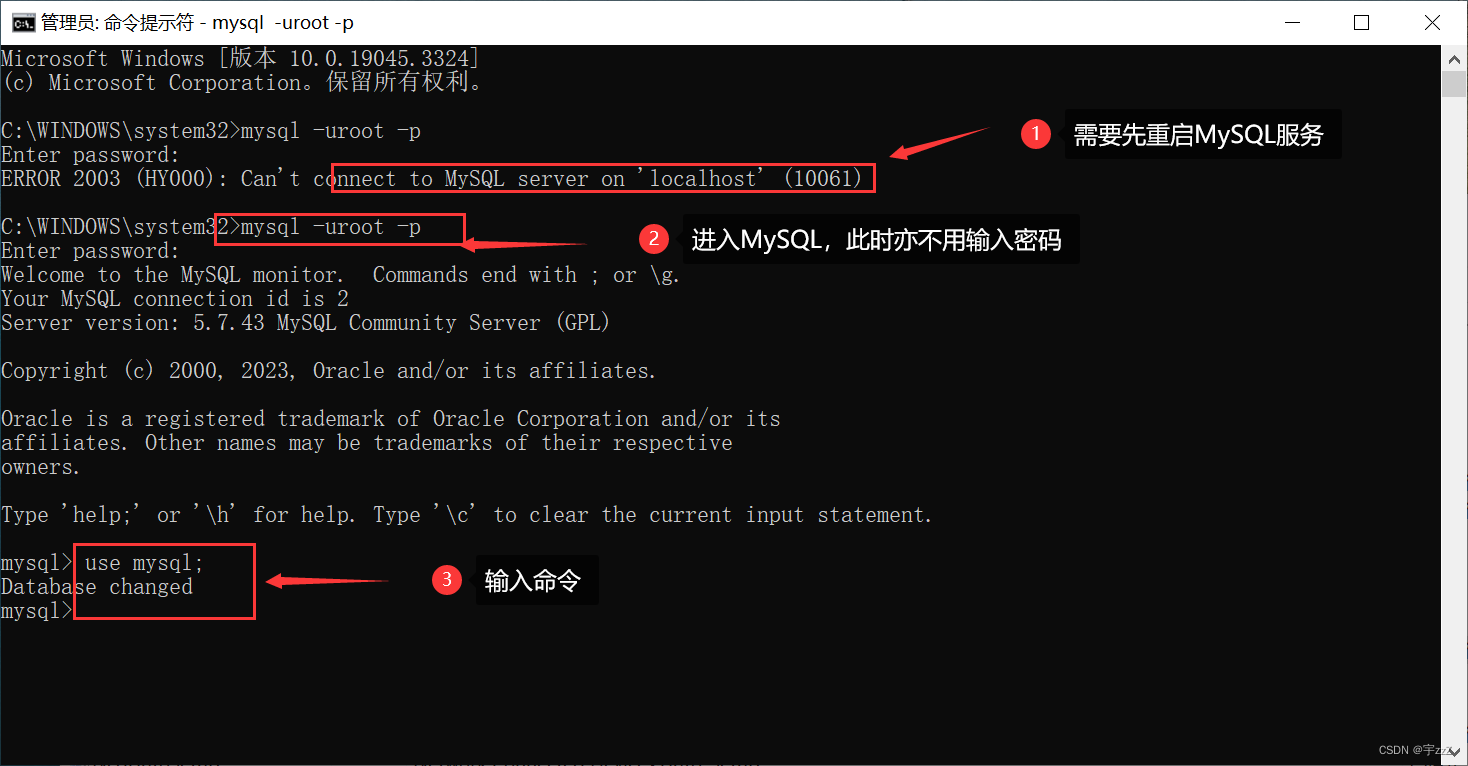

然后关闭两个命令窗口并打开新的管理员窗口。 -

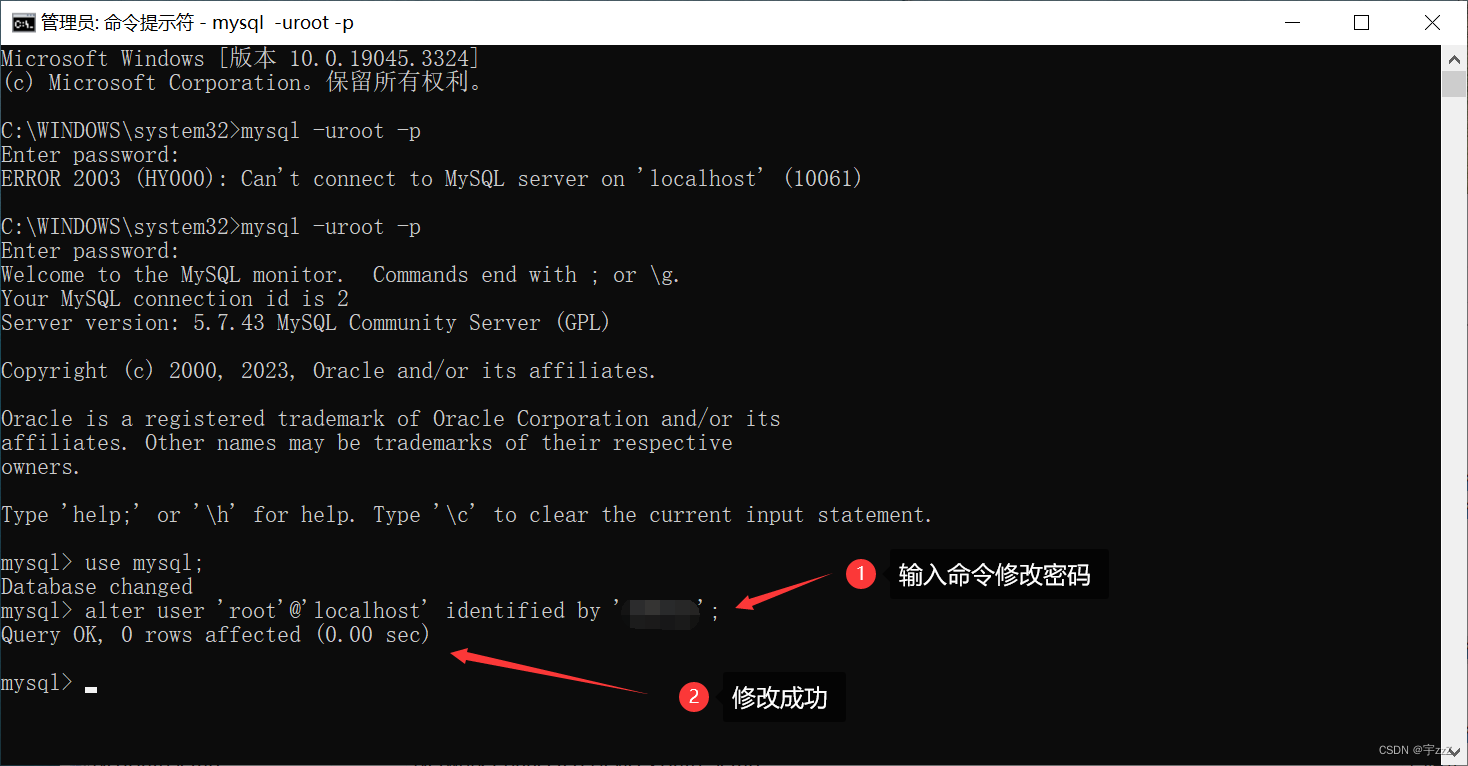

在任务管理器中重启mysql服务之后,依次输入:

mysql -uroot -p,use mysql;

-

输入:

alter user 'root'@'localhost' identified by 'newpassword';修改密码,其中“newpassword”是要设置的新密码。

-

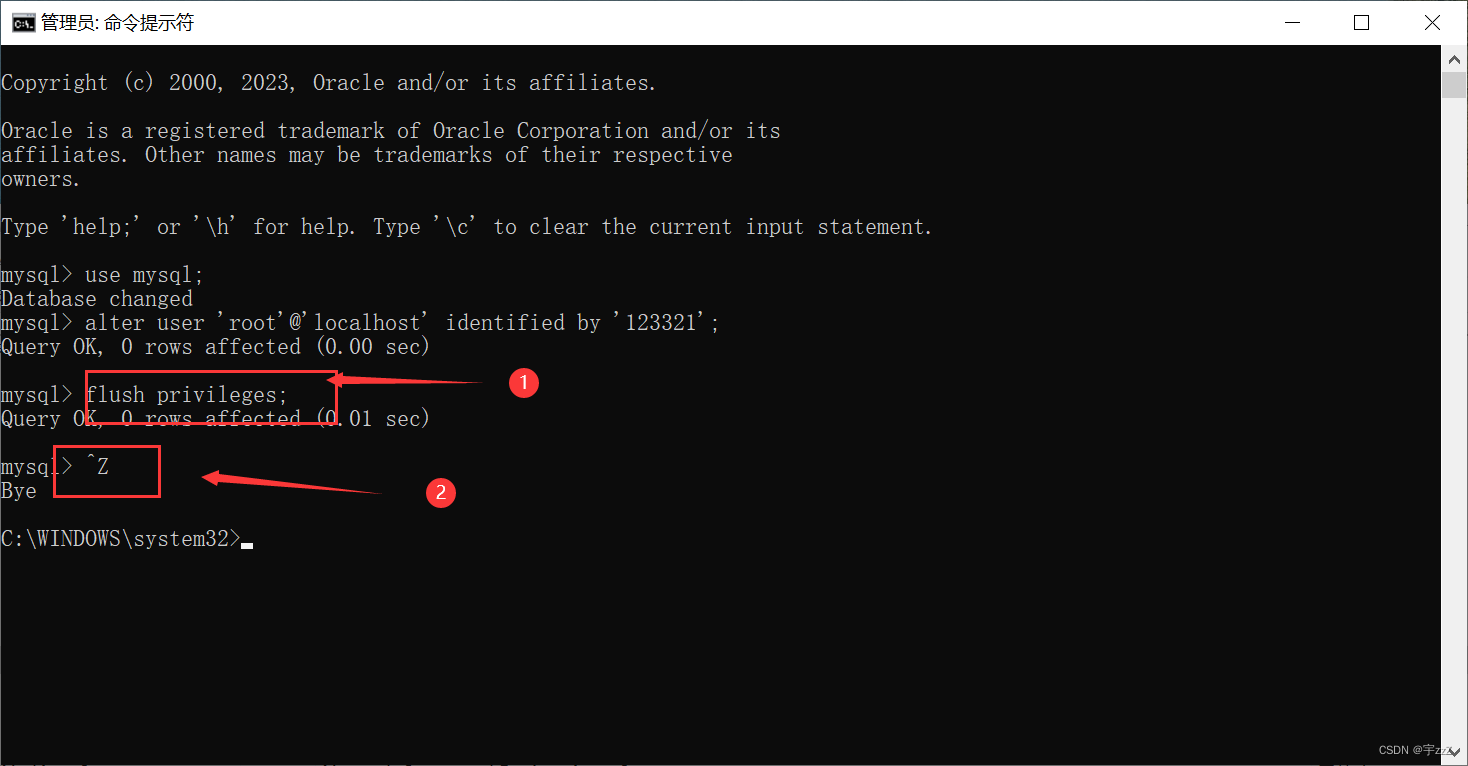

输入:

flush privileges;,并使用Ctrl+Z退出sql;

-

修改完成,即可在Navicat/IDEA中完成链接。

内容参考MySQL忘记root密码(唯一好用的方法)